用户登录时需要进行认证。如果使用不同的机制来检查,会造成混乱。因此,提供了PAM模块机制进行统一认证。PAM提供了可插拔的能力,需要用到那些认证模块直接配置即可。该模块包含很多共享so, 可通过加入PAM模块的功能,从而利用PAM的验证功能。

一、PAM模块验证

PAM通过一个与程序相同文件名的配置文件夹完成一连串的认证分析。如果执行passwd时,passwd执行时调用PAM进行验证的流程如下:

1、执行passwd程序并输入密码

2、passwd程序调用PAM模块进行校验

3、PAM到/etc/pam.d目录下查找与程序passwd同名的配置文件

4、PAM根据/etc/pam.d/passwd文件的设置,引用相关的PAM模块进行验证

5、PAM将验证结果返回给passwd程序

5、passwd程序根据PAM返回的结果决定下一步的操作

二、PAM模块的配置

以/etc/pam.d/su文件配置为例,该文件包含的内容如下

每行有三个字段,分别是验证类型、控制标准、PAM模块和该模块的参数。PAM将验证的数据日志记录在/var/log/securer日志中。

PAM的验证类型主要有四种,如下:

| 类型 | 说明 |

| auth | 主要用来验证用户身份 |

| account | 主要用来检验用户是否具有正确的权限 |

| session | 管理用户登录期间,PAM给与的环境变量。该类别通常用于记录用户登录与注销时的信息。 |

| password | 该类型主要用于提供修改密码的能力 |

这四种验证类型有顺序,一般是依次检查auth、account、session、password

PAM的控制标志:

控制标志是验证通过的标准。该字段用于管控该验证的控制方式,主要有四种,如下:

| 类型 | 说明 |

| required | 验证成功则带有success标志,若失败则带failure标志。但无论成功或者失败,都会继续后续的验证流程 |

| requisite | 验证失败立刻返回failure标志给原程序,并终止后续的验证流程。验证成功则带有success标志并继续后续的验证流程 |

| sufficient | 验证成功立刻返回success标志给原程序,并终止后续的验证流程。验证失败则带有failure标志并继续后续的验证流程 |

| optional | 大多用于显示信息,不用在验证方面 |

三、PAM相关文件

PAM相关的文件如下:

| 文件 | 说明 |

| /etc/pam.d/* | 每个程序的PAM配置文件 |

| /etc/security/* | 其他PAM环境的配置文件,常用的如limits.conf配置进程资源限制的文件 |

| /lib64/security/* | PAM模块so的放置目录 |

| /usr/share/doc/pam_* | PAM模块的说明文档 |

四、相关配置举例

1、设置uid为0的用户,即root用户能够直接通过认证而不用输入密码

auth sufficient pam_rootok.so

注释后root用户不能免密切换到root

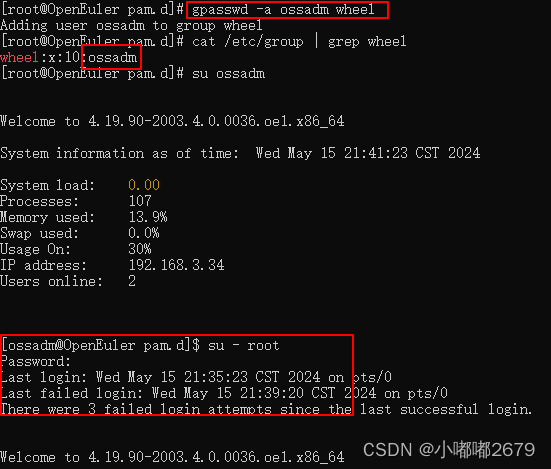

2、设置只有在wheel组内的普通用户才可以su切换到root

auth required pam_wheel.so use_uid

注释该行后ossadm用户可以su到root

取消注释后ossadm用户不能su到root

使用gpasswd将ossadm添加进wheel组之后,ossadm可以正常切换root。

155

155

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?