一、pam_tally导致账户锁定

1、在/etc/pam.d/system-auth和/etc/pam.d/password-auth中增加配置,只在system-auth中增加不起作用。

auth required pam_tally2.so deny=3 unlock_time=60

该配置不会锁定管理员root用户,只会锁定普通用户;

要同时锁定管理员用户,需要增加even_deny_root参数,使限制同时对root生效。

auth required pam_tally2.so deny=3 even_deny_root unlock_time=60

2、使用错误账户密码登录3次就会锁定60秒

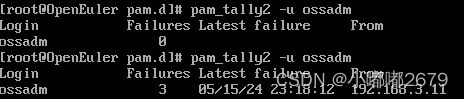

3、使用root用户解锁

# pam_tally2 -u ossadm -r --reset

解锁后错误登录次数会清除

如果是等60s自动解锁后,不会清除错误登录次数。如果使用正确密码登录成功一次,会清除错误登录次数。

二、pam_faillock导致账户锁定

1、在/etc/pam.d/system-auth和/etc/pam.d/password-auth中增加配置

auth required pam_faillock.so preauth audit deny=3 even_deny_root unlock_time=60

尝试错误登录3次,锁定60s

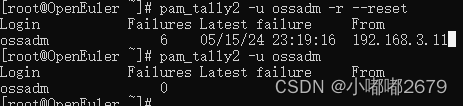

主要看faillock命令显示的valid值,V表示有效(错误密码登录), I表示无效。

查询每个用户尝试失败次数,如ossadm

# faillock --user ossadm

解锁用户

# faillock --user ossadm --reset

faillock模块不会因为中途输入正确密码而重置错误次数,错误次数不不断累加。

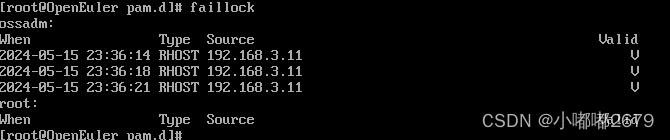

三、用户禁用

# usermod -L ossadm

禁用用户后使用正确的密码不能正常登录, 被锁定账户加密串前会存在!或者*

# usermod -U ossadm

![]()

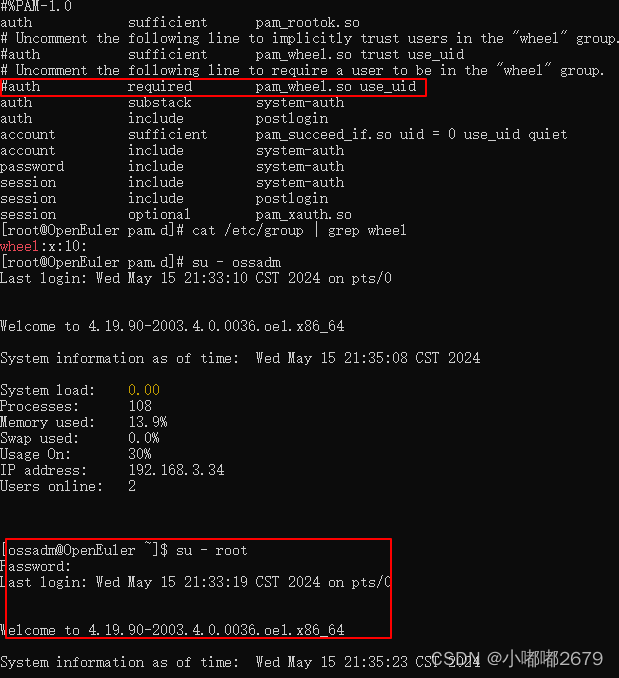

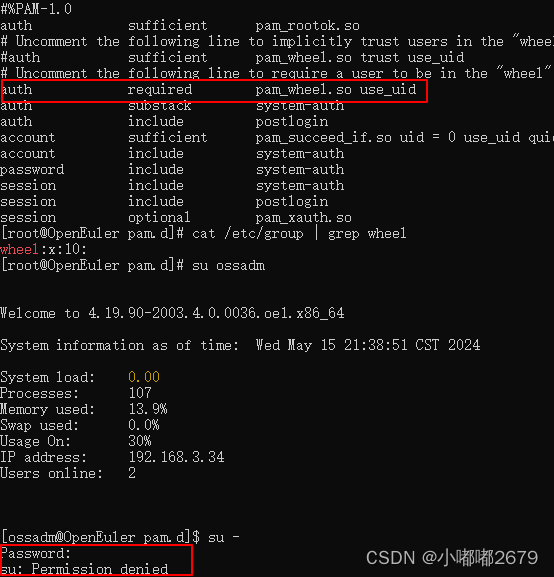

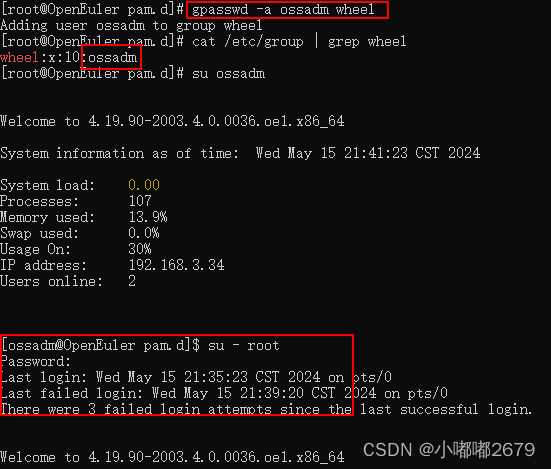

四、用户不能su切换到root

auth required pam_wheel.so use_uid

注释该行后ossadm用户可以su到root

取消注释后ossadm用户不能su到root

使用gpasswd将ossadm添加进wheel组之后,ossadm可以正常切换root。

五、账户密码过期

# chage -I -1 -m 0 -M 99999 -E -1 ossadm

-I, --inactive INACTIVE 设置密码过期后不活动

密码过期后输入正确密码的提示:You are required to chage your password immediately(administrator enforced)

Changing password ossadm

Current password:

New password:

-E, --expiredate EXPIRE_DATE 设置账户过期日期

账户过期输入正确密码的提示:Your account has expired; please contact your system administrator.

su:User account has expired

-m, --mindays MIN_DAYS 密码最短使用期限

-M, --maxdays MAX_DAYS 密码最长使用期限

2734

2734

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?