目录

1 rsync 远程同步

1.1 rsync是什么?

1.2 rsync同步方式

1.3 rsync的特性

1.4 rsync的应用场景

1.5 rsync与cp、scp对比

1.6 rsync同步源

2 配置rsync源服务器

2.1 建立/etc/rsyncd.conf 配置文件

3 发起端

4 发起端配置 rsync+inotify

4.1 修改rsync源服务器配置文件

4.2 调整 inotify 内核参数

4.3 安装 inotify-tools

4.4 在另外一个终端编写触发式同步脚本(注意,脚本名不可包含 rsync 字符串,否则脚本可能不生效)

1 rsync 远程同步

1.1 rsync是什么?

- rsync是一款开源的、快速的、多功能的、可实现全量及增量的本地或远程数据同步备份的优秀工具。并且可以不进行改变原有数据的属性信息, 实现数据的备份迁移特性。

- rsync软件支持跨平台 ,适用于unix/ linux/windows等多种操作系统平台

- rsync是一个快速和非常方便的文件复制工具。 它能本地复制,远程复制,或者远程守护进程方式复制 ,它提供了大量的参数来控制其行为的各个方面,并且允许非常灵活的方式来实现文件的传输复制

- 以其delta-transfer算法闻名。

- rsync监听端口:873

- rsync运行模式:C/S

1.2 rsync同步方式

- 完整备份 :每次备份都是从备份源将所有的文件或目录备份到目的地。

- 差量备份 :备份上次完全备份以后有变化的数据(针对上次的完全备份,备份过程中不清除存档属性) 。

- 增量备份 :备份上次备份以后有变化的数据(不管是哪种类型的备份,有变化的数据就备份,且会清除存档属性)

1.3 rsync的特性

- 可以镜像保存整个目录和文件系统

- 可以很容易做到保持原文件的权限、时间、软硬连接等

- 无须特殊权限即可安装

1.4 rsync的应用场景

1 增量同步

2 备份/迁移: 可以作为辅助工具

(mysql 主从复制 rsync +inotify,趋于一致 双向同步,但是只能在并发量不大的时候可以用)

3 假设mysql 从主机A迁移到主机B(一主两从模式)

一主两从模式迁移方案

①确定迁移的时间、业务线停止的时间、要写文档描述具体操作,要发邮件审批

②确认迁移后的节点的环境问题(资源环境 + 系统依赖环境 + mysql内部的格式环境

- 例如自增长,自增长可能会导致主从复制不一致的情况

- 版本迁移问题,比如说低版本向高版本迁移。两个版本中的差异比较大,数据迁移比较重要,需要和研发沟通,让研发开发一个工具,让低版本可以转成高版本工具格式,使用工具迁移

③ 如果数据库是相同版本,可以用rsync + inotify持续同步

④ 测试、之前还要编写回滚方案

⑤ 提交检修申请 22:00 - 00:00

1.5

rsync与cp、scp对比

- cp命令是一种典型的将文件完整的拷贝到一个位置。而rsync是,第一次拷贝,在目标位置没有的时候,rsync是全量拷贝过去,但是第二次拷贝的时候,只会对差异项进行同步拷贝。所有如果对同一个文件进行二次备份的话,rsync速度会相较于cp而言更快。

- cp只支持本地,而rsync支持远程

- scp是基于cp原理,也是属于完整性拷贝文件。假设rsync和scp拷贝的文件都是第一,目标地址都没有要同步的文件,此时,这两者的差异在于,第一个,这个要传输的文件大不大,第二个要看在传输的过程中,用的带宽大不大。如果文件不大的情况下,scp是把数据从磁盘中的块存储提取出来,封装一下,网络传过去,此时scp更快,如果是更大的文件,比如说40G,带宽只支持100M的带宽,scp想要传输,需要拆分数据,一段一段传输。而rsync会根据一个逻辑意义上的空间,把数据划分出来,把数据先压缩再传输,所以这种方式而言,带宽校,文件大,这个时候先压缩再传输会比较快。此时适合用rsync远程同步。

1.6 rsync同步源

在远程同步任务中,负责发起 rsync 同步操作的客户机称为客户端,而负责响应来自客户端的 rsync 同步操作的服务器称为备份源,也称之为同步源

在下行同步(下载)中,同步源负责提供文档的原始位置,发起端应对该位置有读取权限

在上行同步(上传)中,同步源负责提供文档的目标位置,发起端应对该位置具有写入权限

发起端:负责发起rsync 同步操作的客户机叫做发起端,通知服务器我要备份你的数据;

备份源:负责响应来自客户机rsync 同步操作的服务器叫做备份源,需要备份的服务器;

服务端:运行rsyncd服务,一般来说是需要备份的服务器;

客户端:存放备份数据。

2 配置rsync源服务器

systemctl stop firewalld

setenforce 0

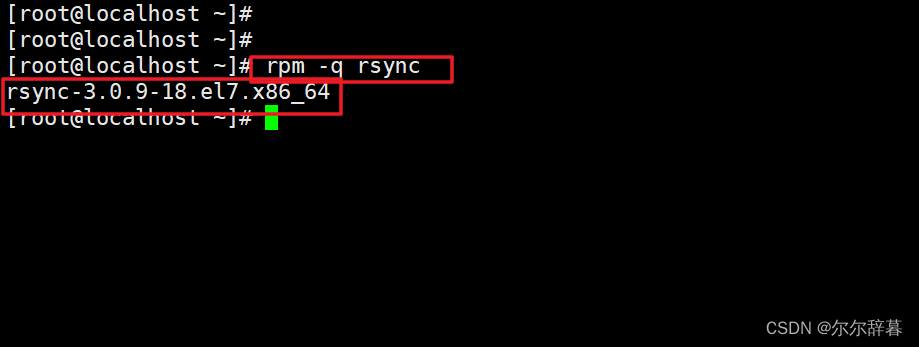

rpm -q rsync #一般系统已默认安装rsync

2.1 建立/etc/rsyncd.conf 配置文件

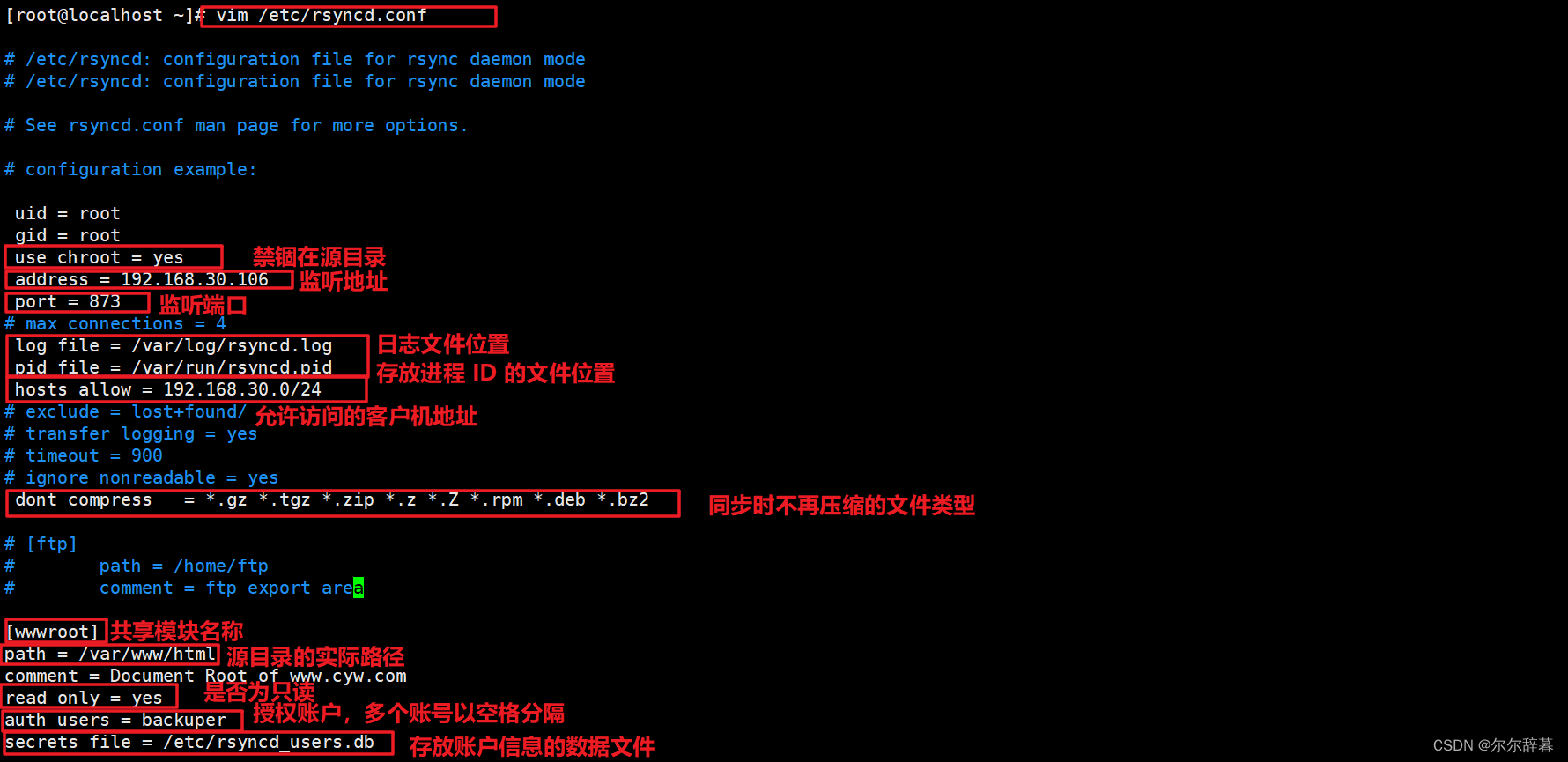

vim /etc/rsyncd.conf #添加以下配置项

uid = root

gid = root

use chroot = yes #禁锢在源目录

address = 192.168.30.106 #监听地址

port = 873 #监听端口 tcp/udp 873,可通过cat /etc/services | grep rsync查看

log file = /var/log/rsyncd.log #日志文件位置

pid file = /var/run/rsyncd.pid #存放进程 ID 的文件位置

hosts allow = 192.168.30.0/24 #允许访问的客户机地址

dont compress = *.gz *.bz2 *.tgz *.zip *.rar *.z #同步时不再压缩的文件类型

[wwwroot] #共享模块名称

path = /var/www/html #源目录的实际路径

comment = Document Root of www.cyw.com

read only = yes #是否为只读

auth users = backuper #授权账户,多个账号以空格分隔

secrets file = /etc/rsyncd_users.db #存放账户信息的数据文件

如采用匿名的方式,只要将其中的“auth users”和“secrets file”配置项去掉即可。

为备份账户创建数据文件

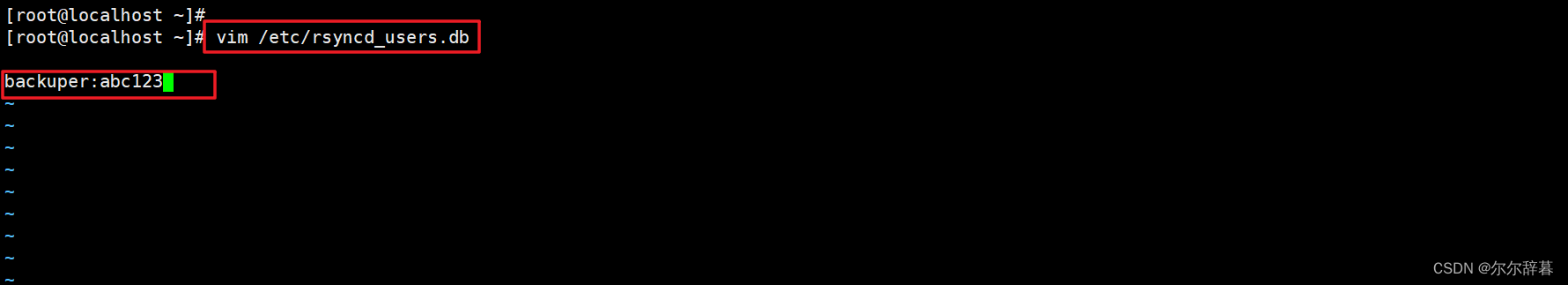

vim /etc/rsyncd_users.db

backuper:abc123 #无须建立同名系统用户

chmod 600 /etc/rsyncd_users.db

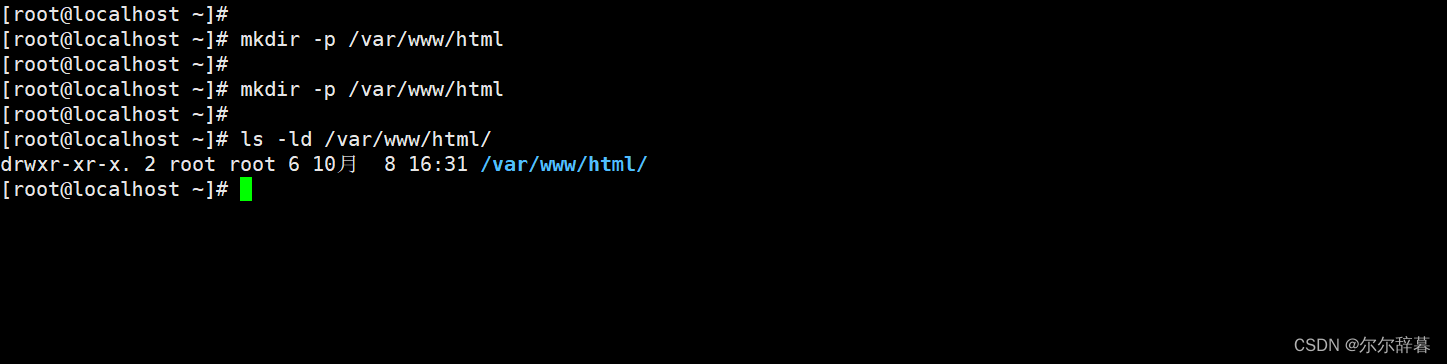

保证所有用户对源目录/var/www/html 都有读取权限

chmod +r /var/www/html/

ls -ld /var/www/html/

启动 rsync 服务程序

rsync --daemon #启动 rsync 服务,以独立监听服务的方式(守护进程)运行

netstat -anpt | grep rsync

关闭 rsync 服务

kill $(cat /var/run/rsyncd.pid)

rm -rf /var/run/rsyncd.pid

3 发起端

基本格式:rsync [选项] 原始位置 目标位置

常用选项

| -r | 递归模式,包含目录及子目录中的所有文件 |

|---|---|

| -l | 对于符号链接文件仍然复制为符号链接文件 |

| -v | 显示同步过程的详细(verbose)信息 |

| -z | 在传输文件时进行压缩(compress) |

| -a | 归档模式,保留文件的权限、属性等信息,等同于组合选项“-rlptgoD” |

| -p | 保留文件的权限标记 |

| -t | 保留文件的时间标记 |

| -g | 保留文件的属组标记(仅超级用户使用) |

| -o | 保留文件的属主标记(仅超级用户使用) |

| -H | 保留硬连接文件 |

| -A | 保留 ACL 属性信息 |

| -D | 保留设备文件及其他特殊文件 |

| –delete | 删除目标位置有而原始位置没有的文件 |

| –checksum | 根据校验和(而不是文件大小、修改时间)来决定是否跳过文件 |

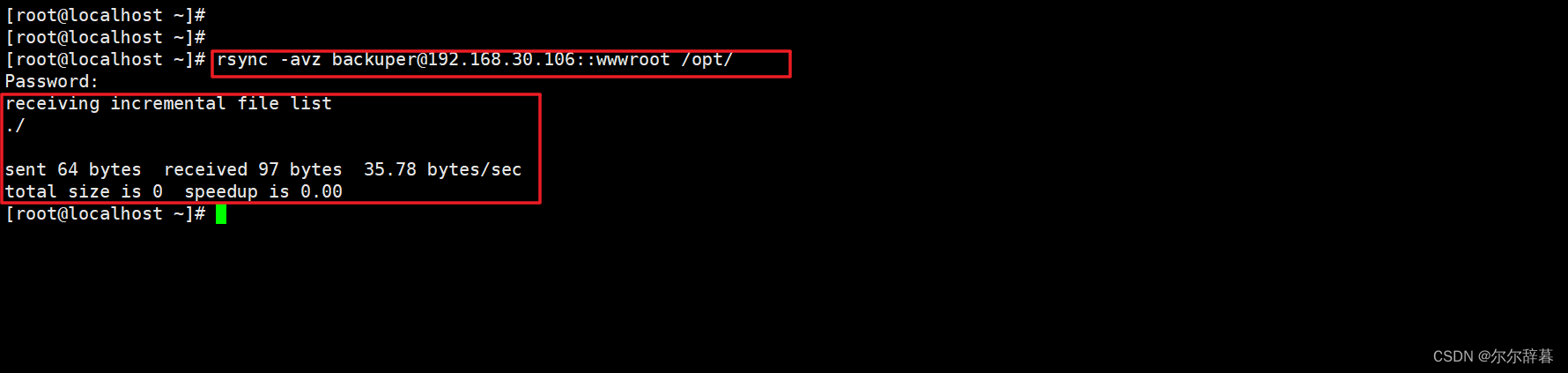

将指定的资源下载到本地/opt 目录下进行备份。

格式一:

rsync -avz backuper@192.168.30.106::wwwroot /opt/ #密码abc123

格式二:

rsync -avz rsync://backuper@192.168.30.106/wwwroot /opt/

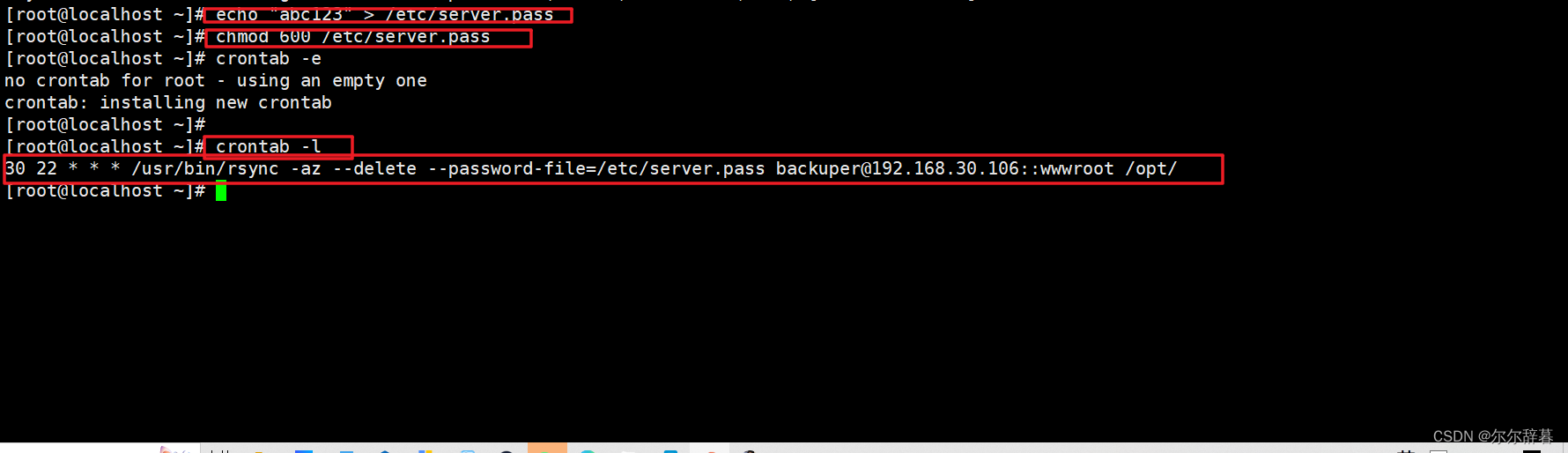

免交互格式配置

echo "abc123" > /etc/server.pass

chmod 600 /etc/server.pass

crontab -e

为了在同步过程中不用输入密码,需要创建一个密码文件,保存 backuper 用户的密码,如 /etc/server.pass。在执行 rsync

同步时使用选项 “–password-file=/etc/server.pass” 指定即可。

30 22 * * * /usr/bin/rsync -az --delete --password-file=/etc/server.pass

backuper@192.168.30.106::wwwroot /opt/ #为了在同步过程中不用输入密码,需要创建一个密码文件,保存 backuper

用户的密码,如 /etc/server.pass。在执行 rsync 同步时使用选项 “–password-file=/etc/server.pass”

指定即可。

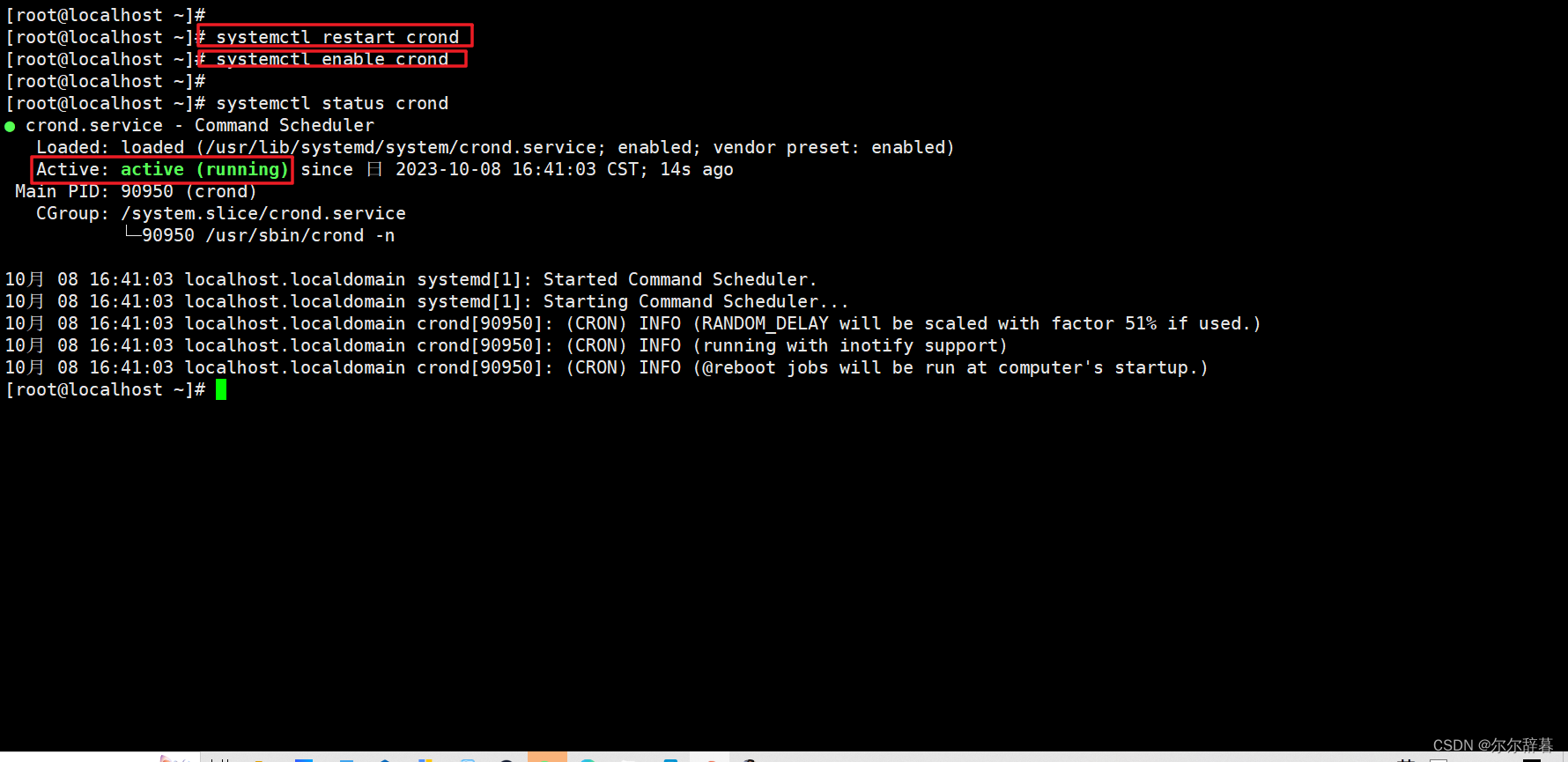

systemctl restart crond

systemctl enable crond

4 发起端配置 rsync+inotify

使用inotify通知接口,可以用来监控文件系统的各种变化情况,如文件存取、删除、移动、修改等。利用这一机制,可以非常方便地实现文件异动告警、增量备份,并针对目录或文件的变化及时作出响应。

将inotify机制与rsync工具相结合,可以实现触发式备份(实时同步),即只要原始位置的文档发生变化,则立即启动增量备份操作;否则处于静默等待状态。这样,就避免了按固定周期备份时存在的延迟性、周期过密等问题。

因为 inotify 通知机制由 Linux 内核提供,因此主要做本机监控,在触发式备份中应用时更适合上行同步。

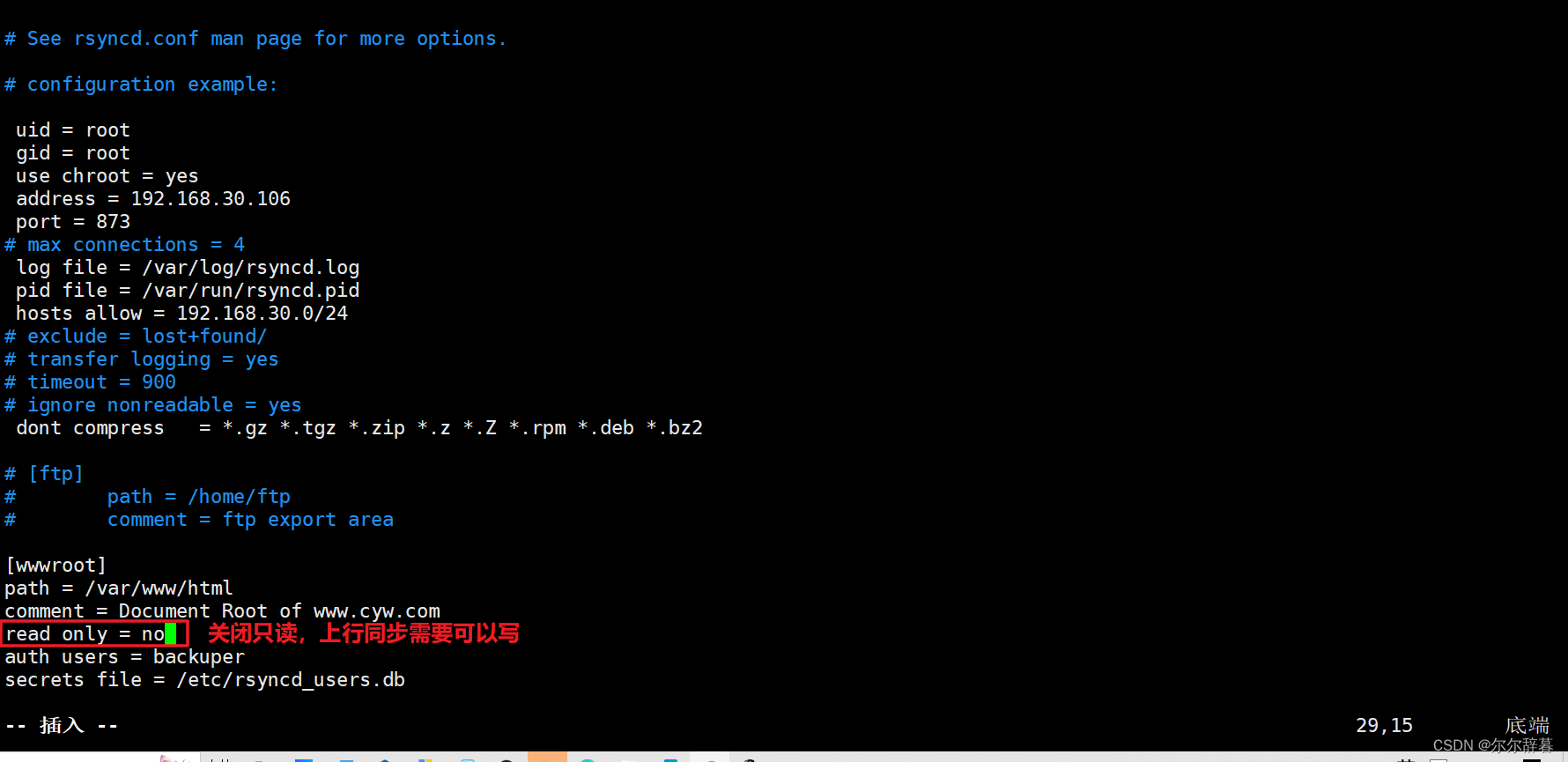

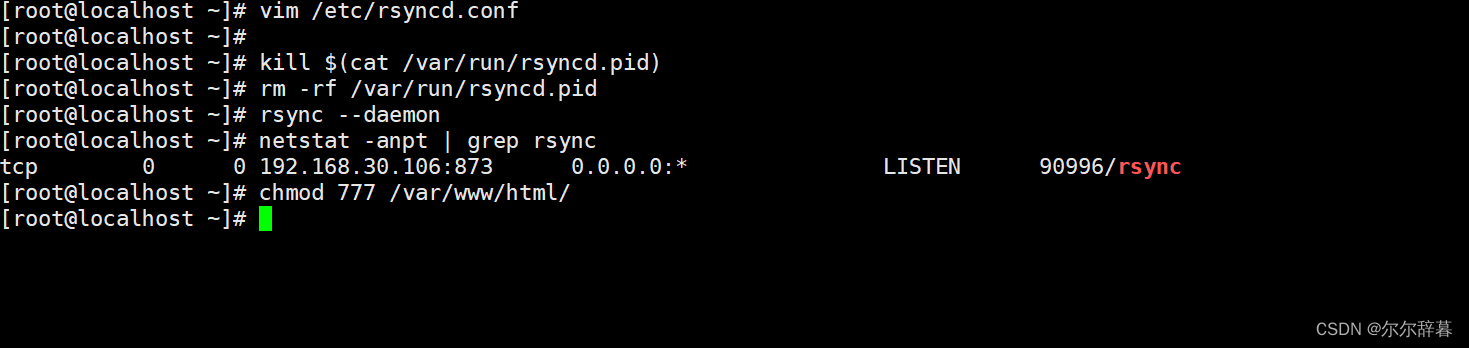

4.1 修改rsync源服务器配置文件

vim /etc/rsyncd.conf

......

read only = no #关闭只读,上行同步需要可以写

kill $(cat /var/run/rsyncd.pid)

rm -rf /var/run/rsyncd.pid

rsync --daemon

netstat -anpt | grep rsync

chmod 777 /var/www/html/

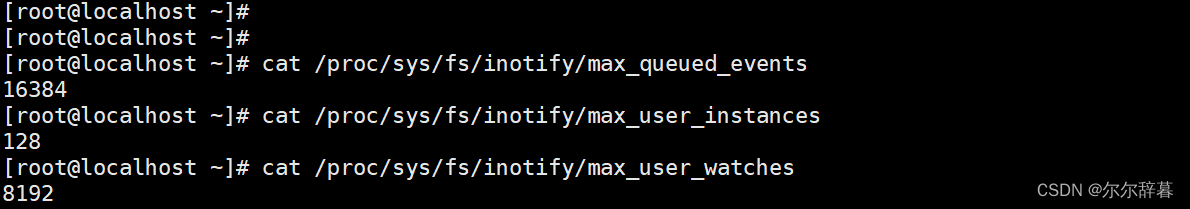

4.2 调整 inotify 内核参数

在Linux内核中,默认的inotify机制提供了三个调控参数:max_queue_events(监控事件队列,默认值为16384)、max_user_instances(最多监控实例数,默认值为128)、max_user_watches(每个实例最多监控文件数,默认值为8192)。当要监控的目录、文件数量较多或者变化较频繁时,建议加大这三个参数的值。

cat /proc/sys/fs/inotify/max_queued_events

cat /proc/sys/fs/inotify/max_user_instances

cat /proc/sys/fs/inotify/max_user_watches

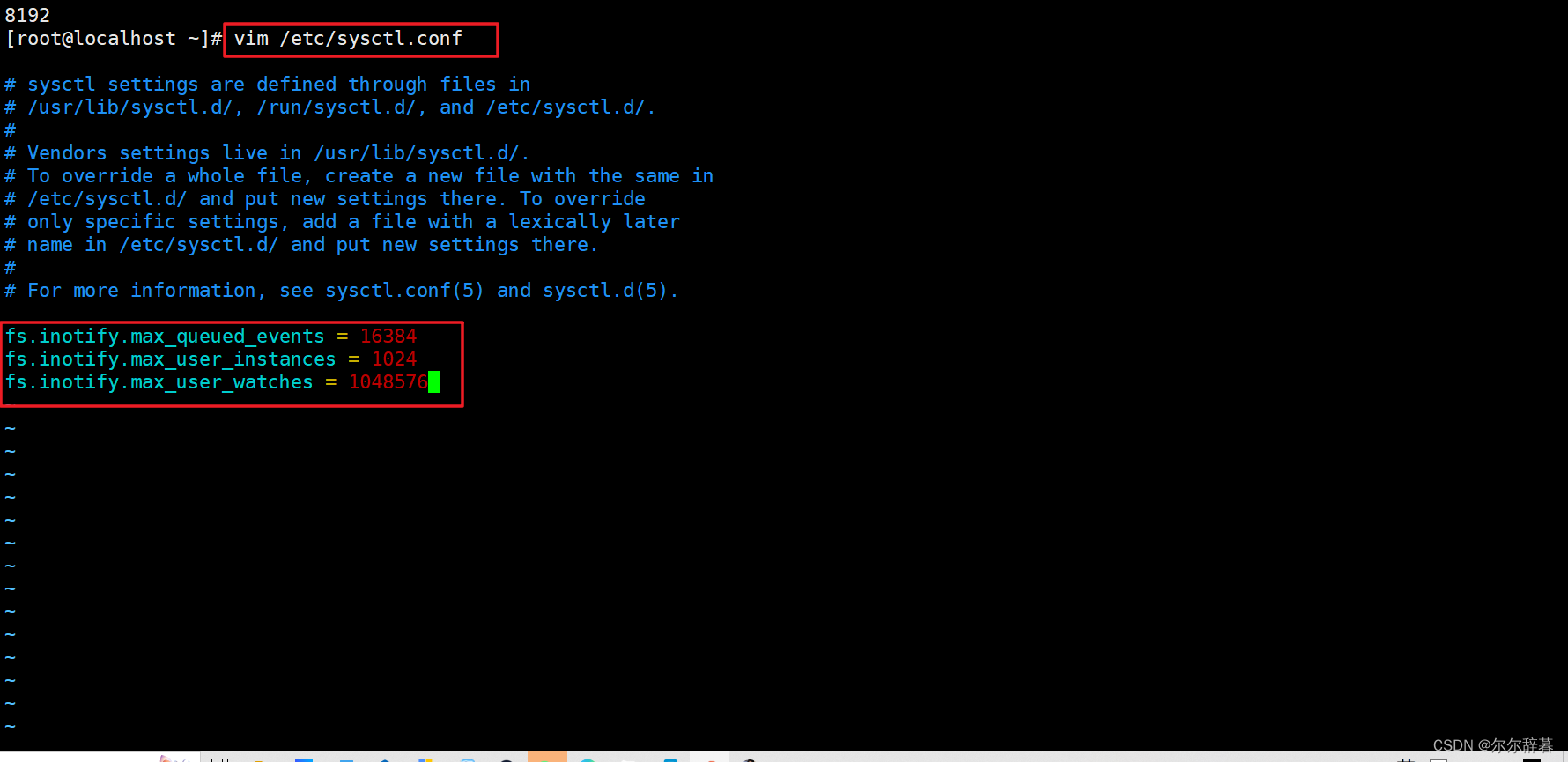

vim /etc/sysctl.conf

fs.inotify.max_queued_events = 16384

fs.inotify.max_user_instances = 1024

fs.inotify.max_user_watches = 1048576

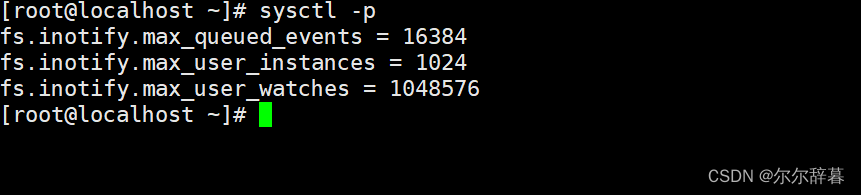

sysctl -p

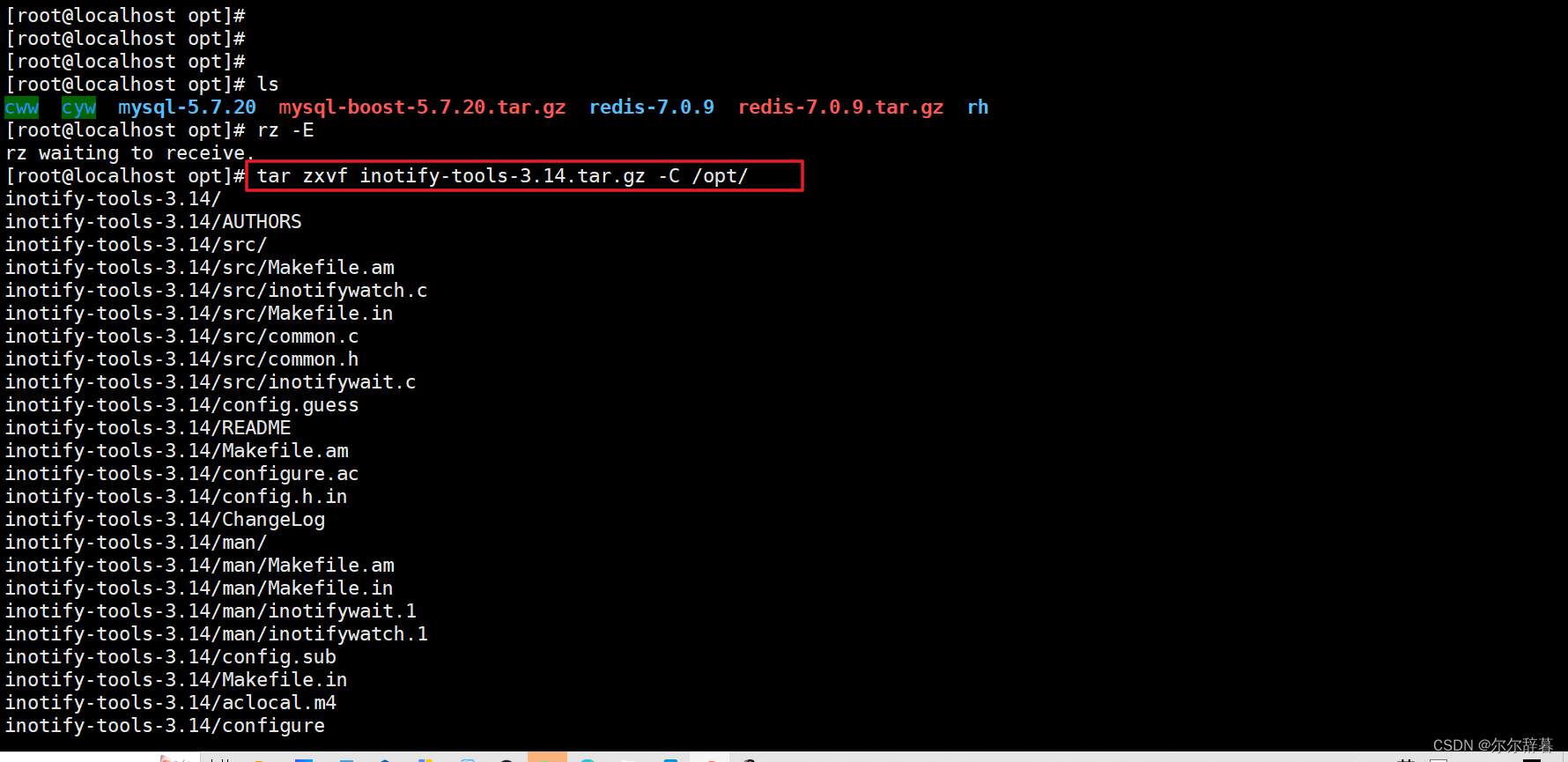

4.3 安装 inotify-tools

用 inotify 机制还需要安装 inotify-tools,以便提供 inotifywait、inotifywatch

辅助工具程序,用来监控、汇总改动情况。

inotifywait:可监控modify(修改)、create(创建)、move(移动)、delete(删除)、attrib(属性更改)等各种事件,一有变动立即输出结果。

inotifywatch:可用来收集文件系统变动情况,并在运行结束后输出汇总的变化情况。

tar zxvf inotify-tools-3.14.tar.gz -C /opt/

cd /opt/inotify-tools-3.14

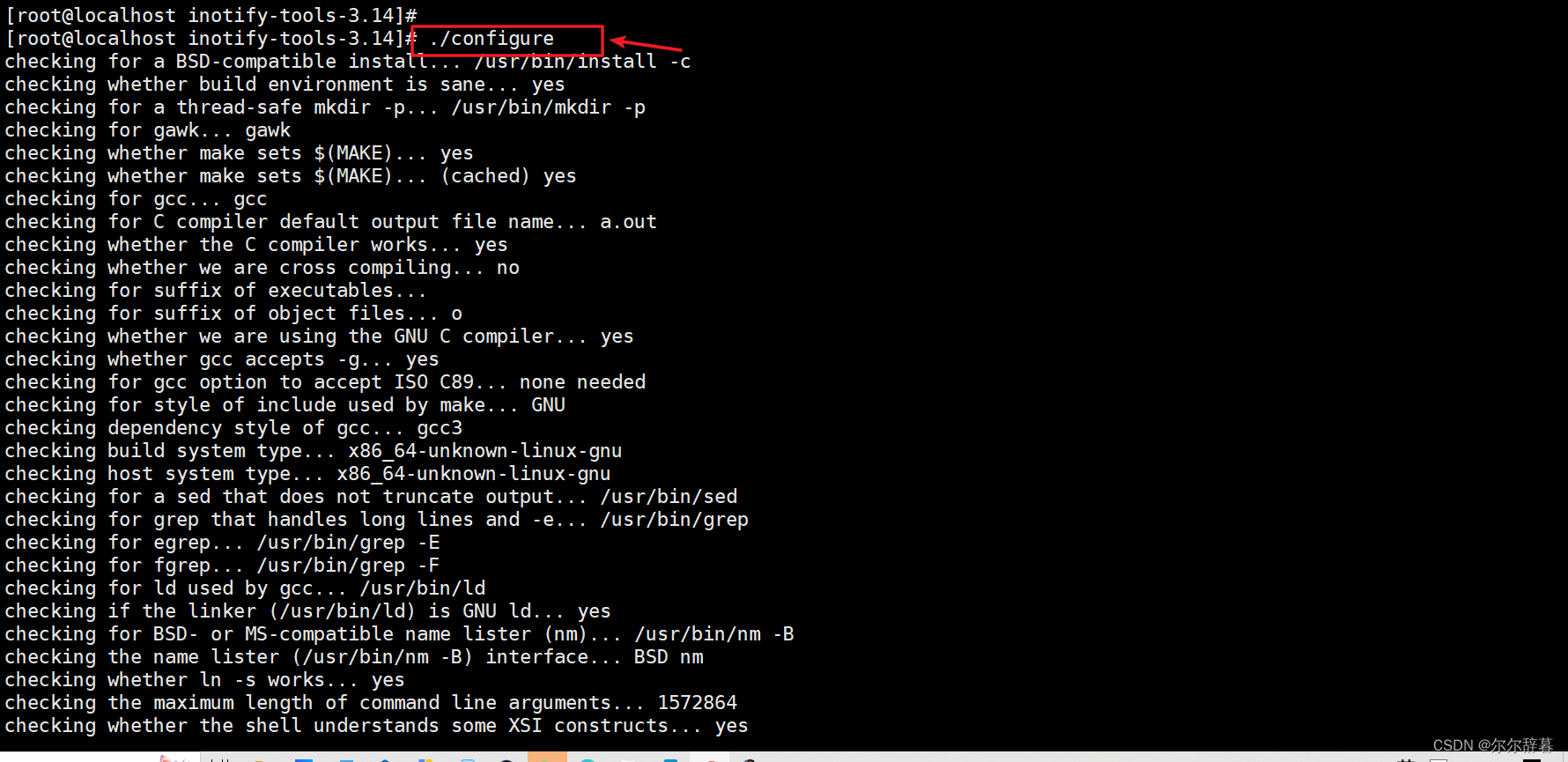

./configure

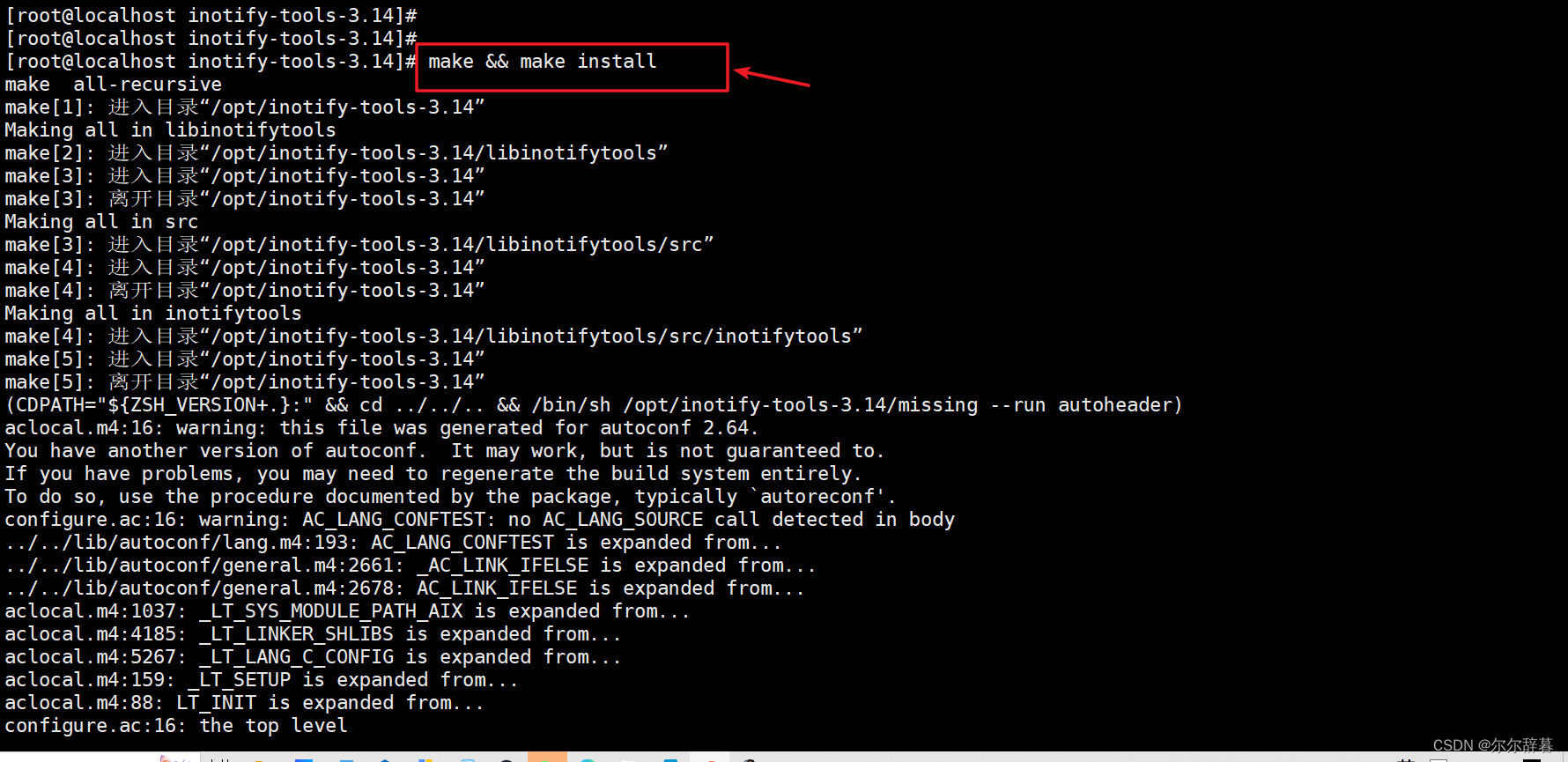

make && make install

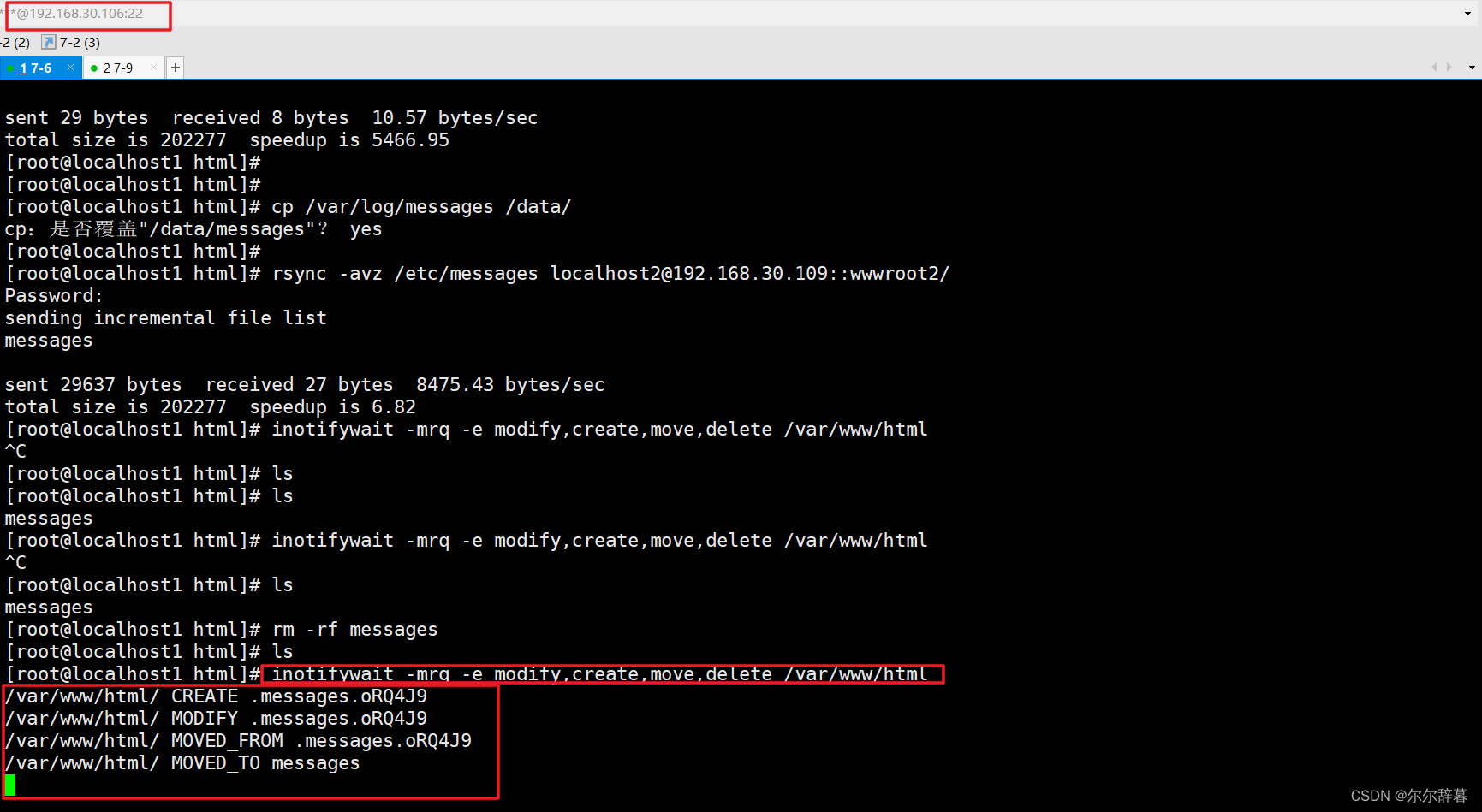

可以先执行“inotifywait”命令,然后另外再开启一个新终端向 /var/www/html 目录下添加文件、移动文件,在原来的终端中跟踪屏幕输出结果。

inotifywait -mrq -e modify,create,move,delete /var/www/html

#选项“-e”:用来指定要监控哪些事件

#选项“-m”:表示持续监控 #选项“-r”:表示递归整个目录

#选项“-q”:简化输出信息

4.4 在另外一个终端编写触发式同步脚本(注意,脚本名不可包含 rsync 字符串,否则脚本可能不生效)

vim /opt/inotify.sh

#!/bin/bash

INOTIFY_CMD="inotifywait -mrq -e modify,create,attrib,move,delete /var/www/html/"

RSYNC_CMD="rsync -azH --delete --password-file=/etc/server.pass /var/www/html/ backuper@192.168.30.106::wwwroot/"

#使用while、read持续获取监控结果,根据结果可以作进一步判断是否读取到输出的监控记录

$INOTIFY_CMD | while read DIRECTORY EVENT FILE

do

if [ $(pgrep rsync | wc -l) -le 0 ] ; then

#如果rsync未在执行,则立即启动

$RSYNC_CMD

fi

done

chmod +x /opt/inotify.sh

chmod 777 /var/www/html/

chmod +x /etc/rc.d/rc.local

echo '/opt/inotify.sh' >> /etc/rc.d/rc.local #加入开机自动执行

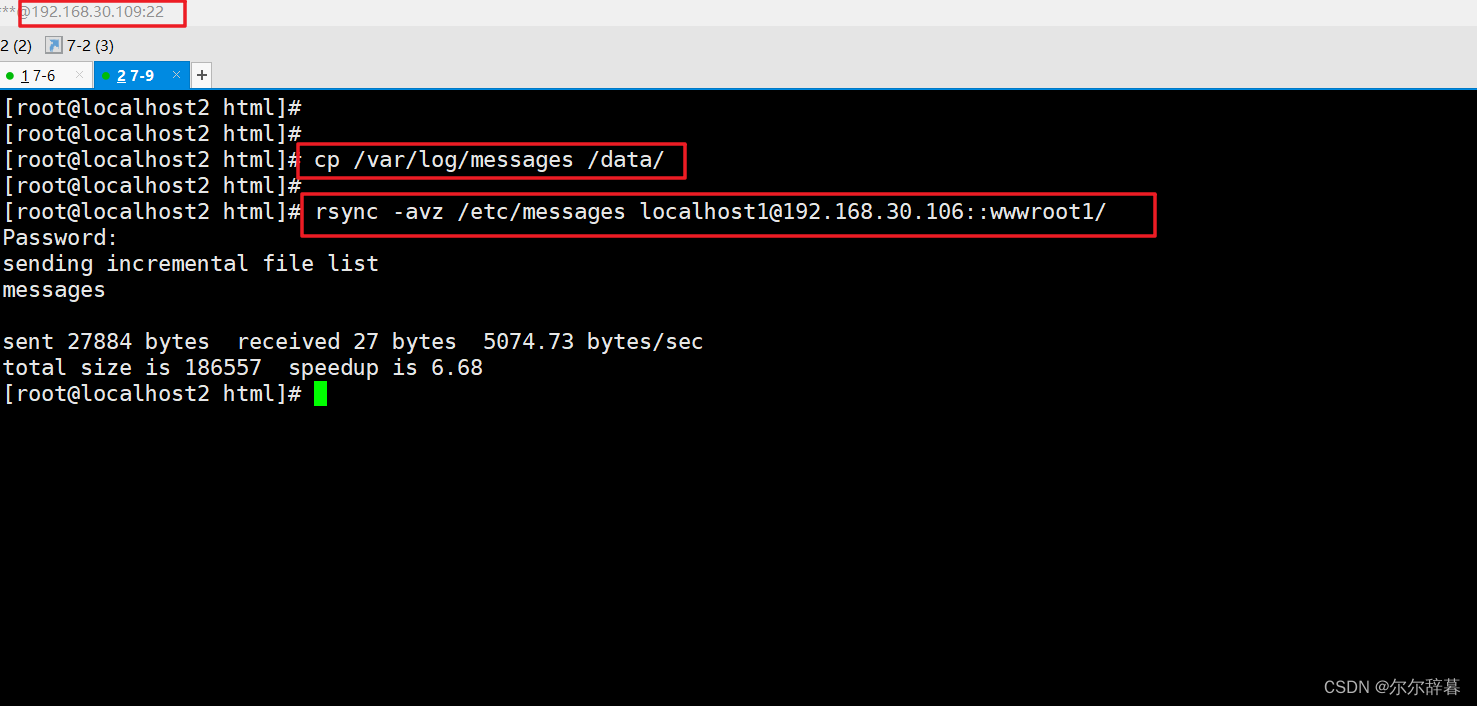

上述脚本用来检测本机/var/www/html 目录的变动情况,一旦有更新触发 rsync 同步操作,上传备份至服务器 192.168.30.106 的

wwwroot 共享目录下。 触发式上行同步的验证过程如下:

(1)在本机运行 /opt/inotify.sh 脚本程序。

(2)切换到本机的 /var/www/html 目录,执行增加、删除、修改文件等操作。

(3)查看远端服务器中的 wwwroot 目录下的变化情况。

//使用rsync来实现快速删除大量文件。

假如要在linux下删除大量文件,比如100万、1000万,像/usr/local/nginx/proxy_temp的nginx缓存等,那么rm -rf *

可能就不好使了,因为要等待很长一段时间。在这种情况下我们可以使用rsync来巧妙处理。rsync实际用的是替换原理。

先建立一个空的文件夹:

mkdir /home/blank

用rsync删除目标目录:

rsync --delete-before -a -H -v --progress --stats /home/blank/ /usr/local/nginx/proxy_temp/

这样目标目录很快就被清空了 选项说明: --delete-before 接收者在传输进行删除操作 -a 归档模式,表示以递归方式传输文件,并保持所有文件属性

-H 保持硬连接的文件 -v 详细输出模式 --progress 在传输时显示传输过程 --stats 给出某些文件的传输状态

这样目标目录很快就被清空了 选项说明: --delete-before 接收者在传输进行删除操作 -a 归档模式,表示以递归方式传输文件,并保持所有文件属性

-H 保持硬连接的文件 -v 详细输出模式 --progress 在传输时显示传输过程 --stats 给出某些文件的传输状态

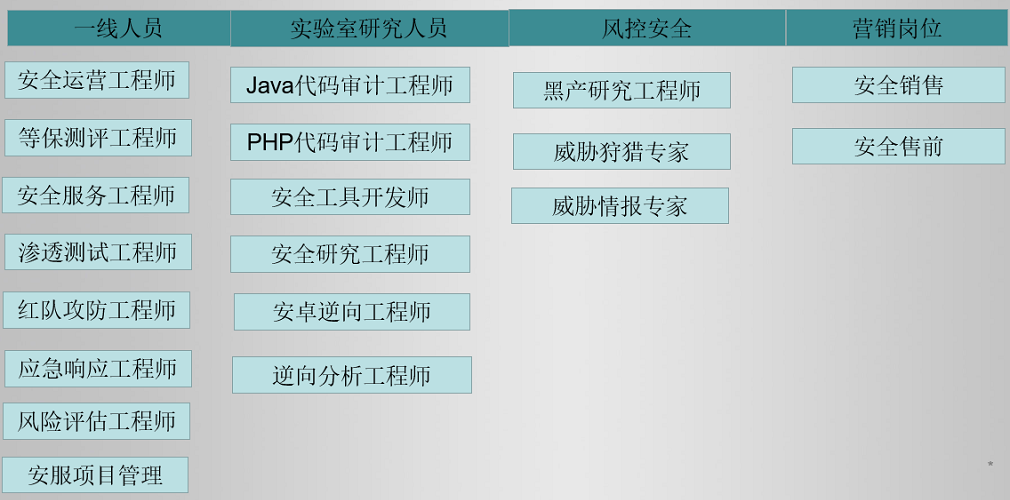

学习网络安全技术的方法无非三种:

第一种是报网络安全专业,现在叫网络空间安全专业,主要专业课程:程序设计、计算机组成原理原理、数据结构、操作系统原理、数据库系统、 计算机网络、人工智能、自然语言处理、社会计算、网络安全法律法规、网络安全、内容安全、数字取证、机器学习,多媒体技术,信息检索、舆情分析等。

第二种是自学,就是在网上找资源、找教程,或者是想办法认识一-些大佬,抱紧大腿,不过这种方法很耗时间,而且学习没有规划,可能很长一段时间感觉自己没有进步,容易劝退。

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

第三种就是去找培训。

接下来,我会教你零基础入门快速入门上手网络安全。

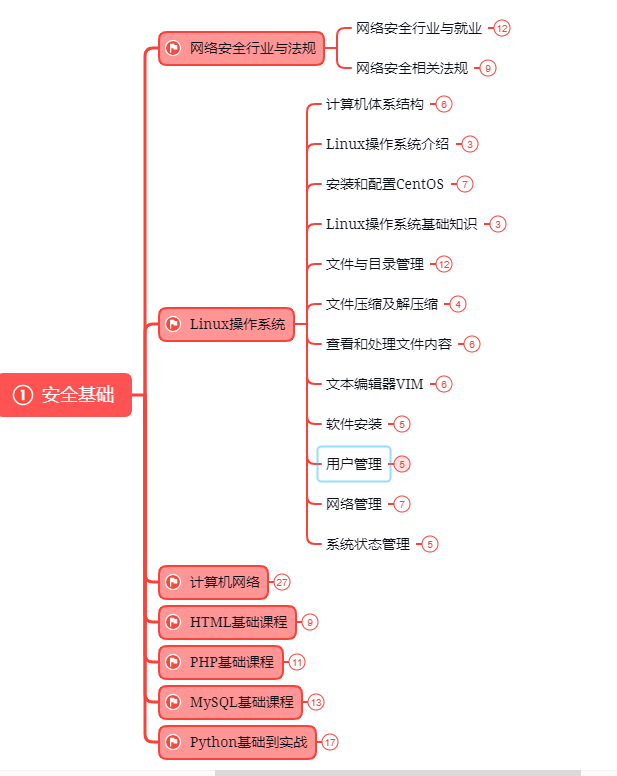

网络安全入门到底是先学编程还是先学计算机基础?这是一个争议比较大的问题,有的人会建议先学编程,而有的人会建议先学计算机基础,其实这都是要学的。而且这些对学习网络安全来说非常重要。但是对于完全零基础的人来说又或者急于转行的人来说,学习编程或者计算机基础对他们来说都有一定的难度,并且花费时间太长。

第一阶段:基础准备 4周~6周

这个阶段是所有准备进入安全行业必学的部分,俗话说:基础不劳,地动山摇

第二阶段:web渗透

学习基础 时间:1周 ~ 2周:

① 了解基本概念:(SQL注入、XSS、上传、CSRF、一句话木马、等)为之后的WEB渗透测试打下基础。

② 查看一些论坛的一些Web渗透,学一学案例的思路,每一个站点都不一样,所以思路是主要的。

③ 学会提问的艺术,如果遇到不懂得要善于提问。

配置渗透环境 时间:3周 ~ 4周:

① 了解渗透测试常用的工具,例如(AWVS、SQLMAP、NMAP、BURP、中国菜刀等)。

② 下载这些工具无后门版本并且安装到计算机上。

③ 了解这些工具的使用场景,懂得基本的使用,推荐在Google上查找。

渗透实战操作 时间:约6周:

① 在网上搜索渗透实战案例,深入了解SQL注入、文件上传、解析漏洞等在实战中的使用。

② 自己搭建漏洞环境测试,推荐DWVA,SQLi-labs,Upload-labs,bWAPP。

③ 懂得渗透测试的阶段,每一个阶段需要做那些动作:例如PTES渗透测试执行标准。

④ 深入研究手工SQL注入,寻找绕过waf的方法,制作自己的脚本。

⑤ 研究文件上传的原理,如何进行截断、双重后缀欺骗(IIS、PHP)、解析漏洞利用(IIS、Nignix、Apache)等,参照:上传攻击框架。

⑥ 了解XSS形成原理和种类,在DWVA中进行实践,使用一个含有XSS漏洞的cms,安装安全狗等进行测试。

⑦ 了解一句话木马,并尝试编写过狗一句话。

⑧ 研究在Windows和Linux下的提升权限,Google关键词:提权

以上就是入门阶段

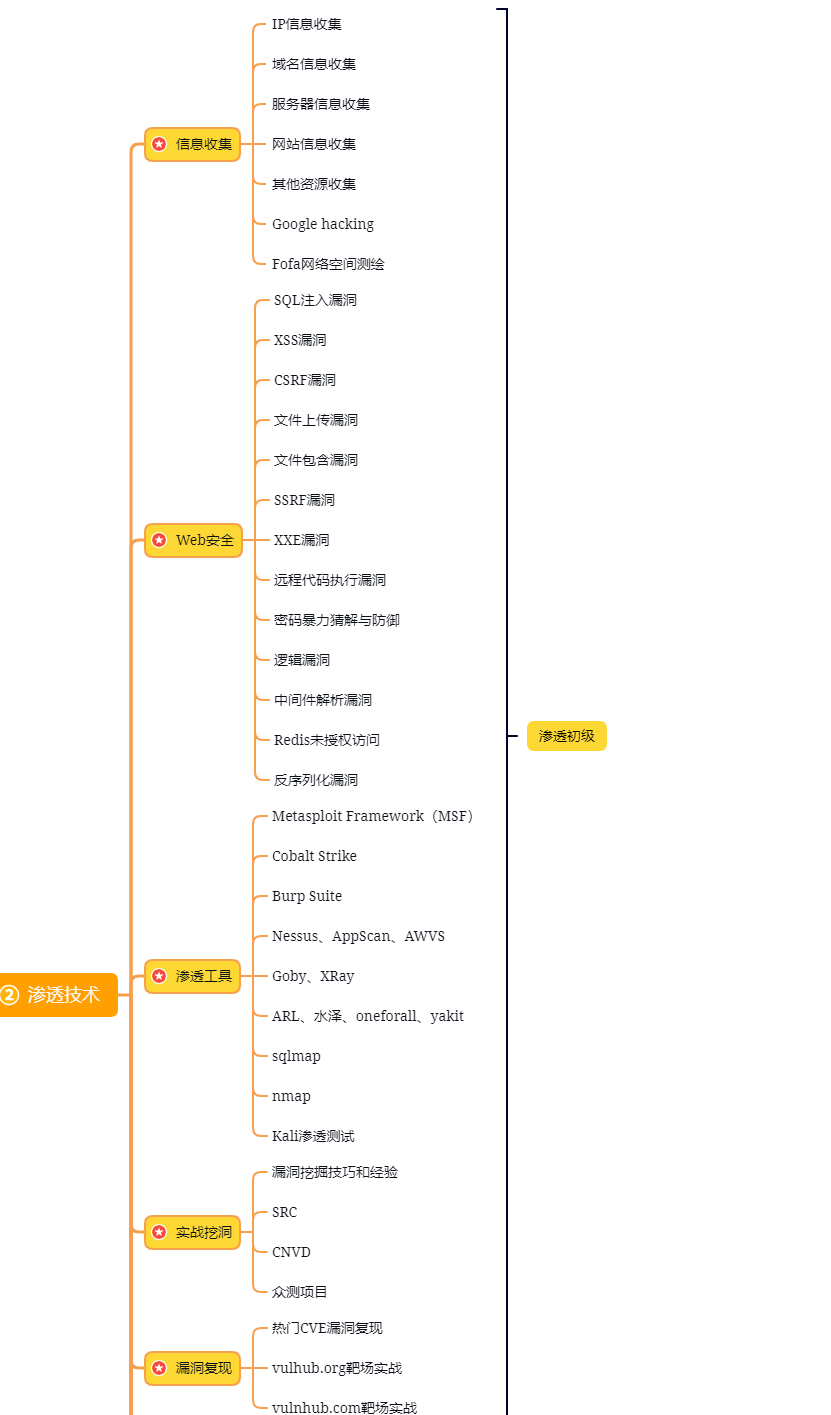

第三阶段:进阶

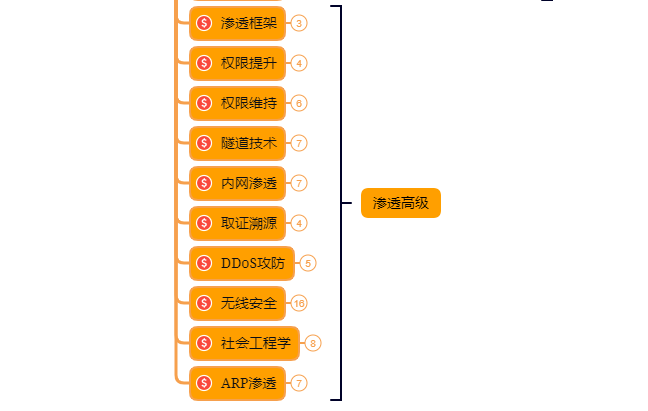

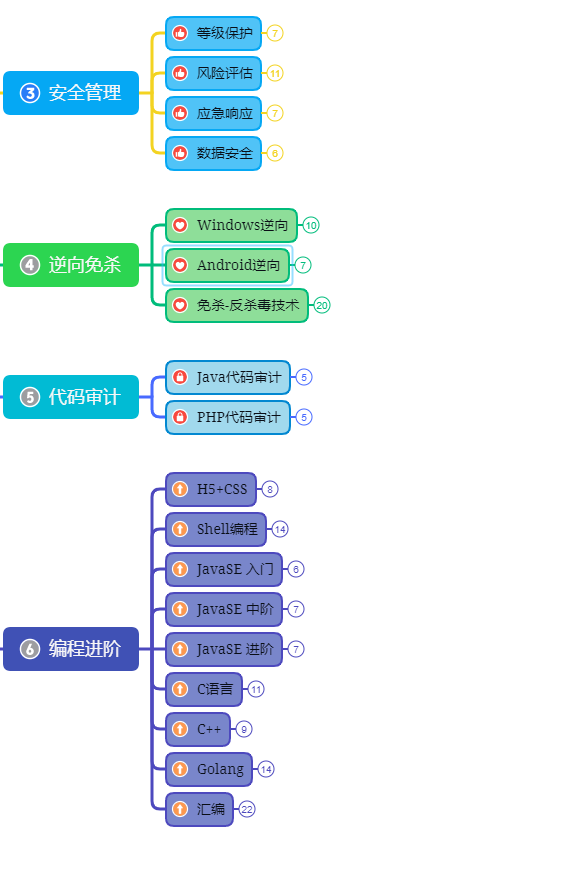

已经入门并且找到工作之后又该怎么进阶?详情看下图

给新手小白的入门建议:

新手入门学习最好还是从视频入手进行学习,视频的浅显易懂相比起晦涩的文字而言更容易吸收,这里我给大家准备了一套网络安全从入门到精通的视频学习资料包免费领取哦!

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

304

304

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?