分析报告:

1. 样本概况

病毒名称为Lab09-01.exe,使用Microsoft Visual C++ v6.0编译。

1.1样本信息

病毒名称:Lab09-01.exe

MD5值: B94AF4A4D4AF6EAC81FC135ABDA1C40C

SHA1值:D6356B2C6F8D29F8626062B5AEFB13B7FC744D54

病毒行为:这一篇只写有参数下它的行为

1.2测试环境及工具

测试环境:WinXP

测试工具:IDA 、OD

2. 具体行为分析

2.1主要行为分析

创建了进程cmd.exe

2.2恶意代码分析

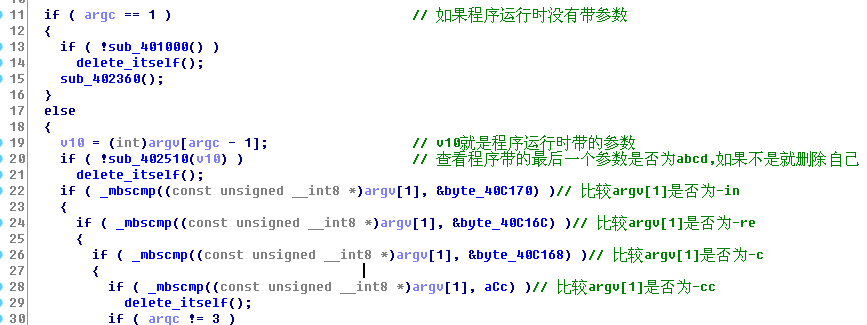

(1) 主要流程就是判断参数,根据所带的参数来决定执行哪些操作。

abcd是密码。这个可以根据伪代码分析得出。

分为不带参数、参数-in、参数-re、参数-c、参数-cc四种情况。接下来分别分析这5种情况。

(2) 参数-in

若带的参数是-in,则安装服务。

(3) 参数-re

若带的参数是-re,则卸载服务

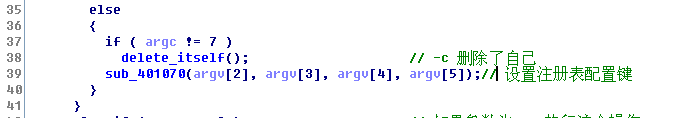

(4) 参数-c

若带的参数是-c,则删除自身并设置注册表配置键

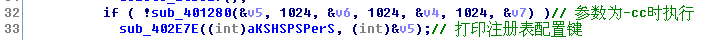

(5) 参数-cc

若带的参数是-cc,则打印注册表配置键

(6) 不带参数,此处的分析放在Lab09-01(2)

3. 总结

当涉及到恶意代码的安装、配置以及移除时,需要密码abcd,如果没有密码abcd是不会进行这些操作的。

1036

1036

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?