「作者简介」:冬奥会网络安全中国代表队,CSDN Top100,就职奇安信多年,以实战工作为基础著作 《网络安全自学教程》,适合基础薄弱的同学系统化的学习网络安全,用最短的时间掌握最核心的技术。

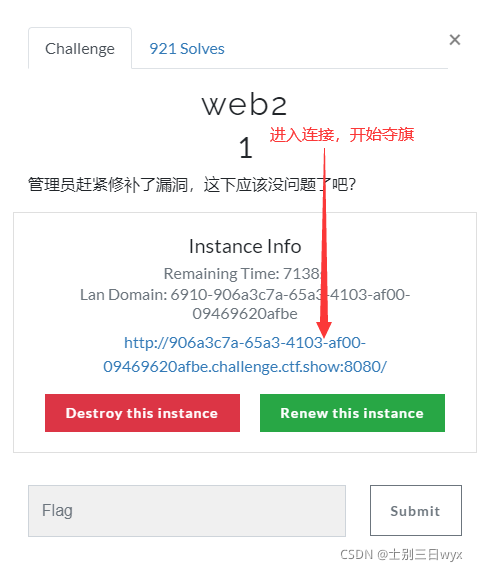

ctf.show 萌新模块 web2关,此关卡使用intval()函数强制将参数转换成数值型,可以使用字符绕过,配合特殊符号控制SQL的查询结果,从而获取flag,这一关过滤了or,我们可以使用加号,减号,乘号,除号,或,左移等方式绕过

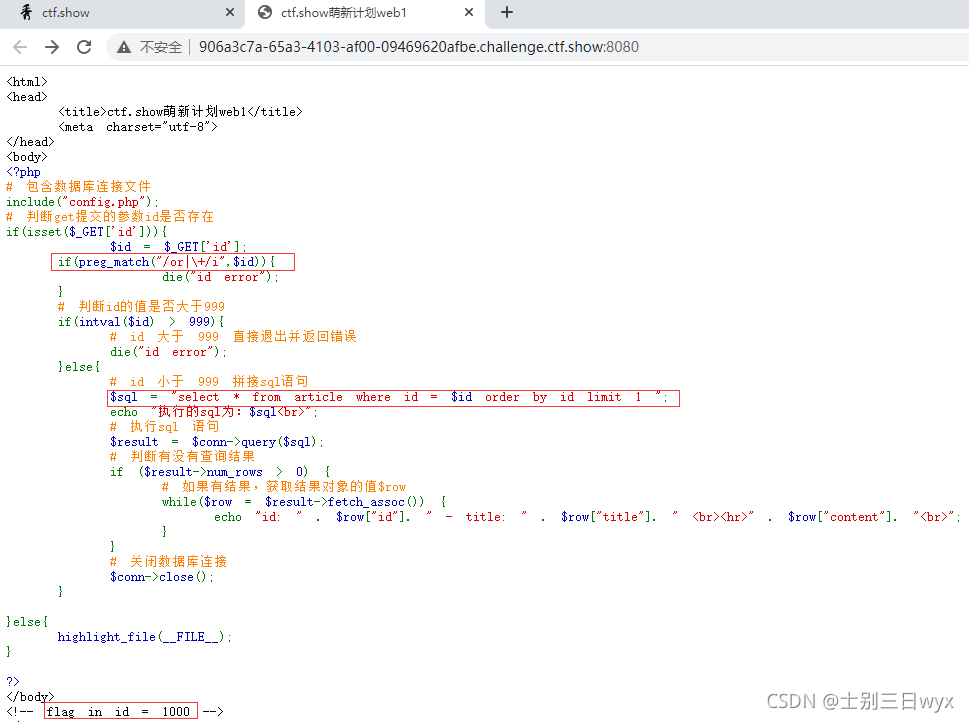

页面中给出了源码,并提示我们 id=1000时,即可获取flag

这里有两个关键点,首先是intval()函数的转换,我们可以利用intval函数转换字符串时的特性,来绕过校验,输入一下payload,即可获取flag

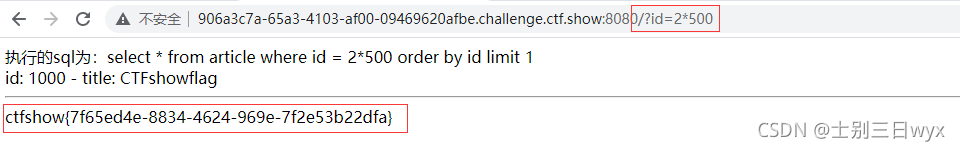

?id=2*500

intval()函数转换整数类型使,会原样转换;而转化字符串类型时( get请求获取的参数都是字符串类型)会从第一个字符开始转换,直到遇到不是数字的字符才会停止转换

利用这一特性,我们使用星号(*)来扰乱intval函数的转换,2*500会被转换成2,从而使if判断条件中的 intval($id) > 999 不成立,从而执行else里的SQL语句

在SQL语句中,我们的 2*500 会进行算术运算,结果是 1000,从而使SQL查询 id=1000的信息,从而获取flag

247

247

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?