phpcmsV9

一个靶机而已,别搞破坏。

flag在根目录里txt文件里

http://123.206.87.240:8001/

本题要点:目录扫描

打开网页

根据提示:一个靶机而已,别搞破坏。flag在根目录里txt文件里

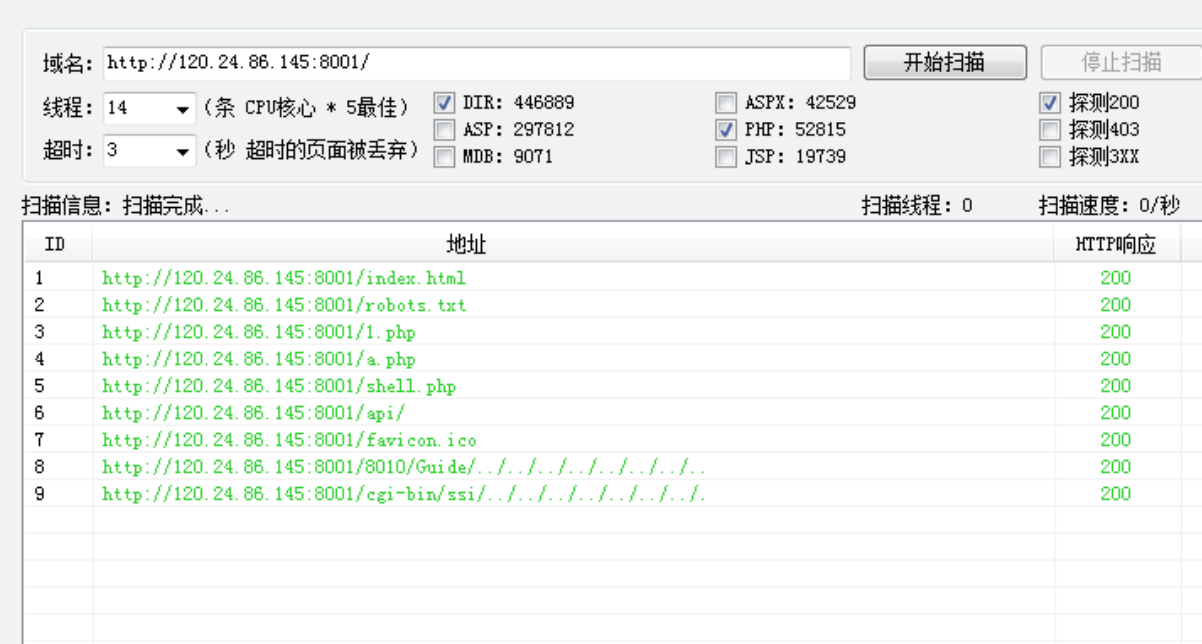

我们先用御剑扫描一下后台 ,看看有没有什么可用的信息

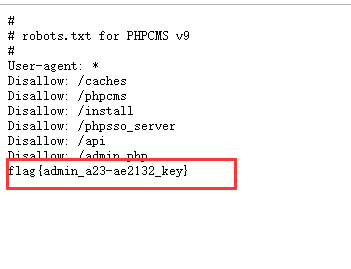

我们访问一下 http://123.206.87.240:8001/robots.txt

可以发现

对robots.txt文件做一些补充:

(摘自 robots.txt 维基百科的解释)

输入flag~

完成!

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?