实验四文章目录

前言

实验目的:通过对目标靶机的渗透过程,了解CTF竞赛模式,理解CTF涵盖的知识范围,如MISC、PPC、WEB等,通过实践,加强团队协作能力,掌握初步CTF实战能力及信息收集能力。熟悉网络扫描、探测HTTP web服务、目录枚举、提权、图像信息提取、密码破解等相关工具的使用。

系统环境:Kali Linux 2、WebDeveloper靶机来源:https://www.vulnhub.com/

实验工具:不限

1、发现目标 ,找到WebDeveloper的IP地址

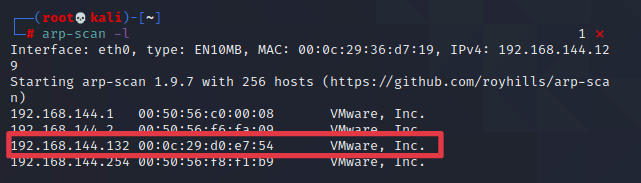

输入 命令行

arp-scan -l

得到目标 IP 192.168.144.132

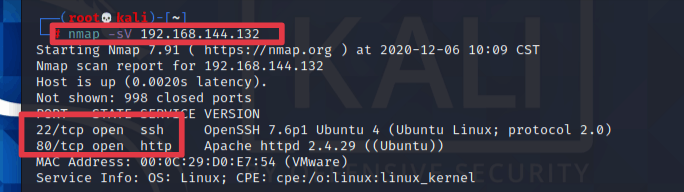

2、利用NMAP扫描目标主机,发现目标主机端口开放、服务情况

发现22端口和80端口都是打开的

80端口是为HTTP即超文本传输协议开放的,此为上网冲浪使用次数最多的协议,主要用于WWW即万维网传输信息的协议;

22端口就是ssh端口

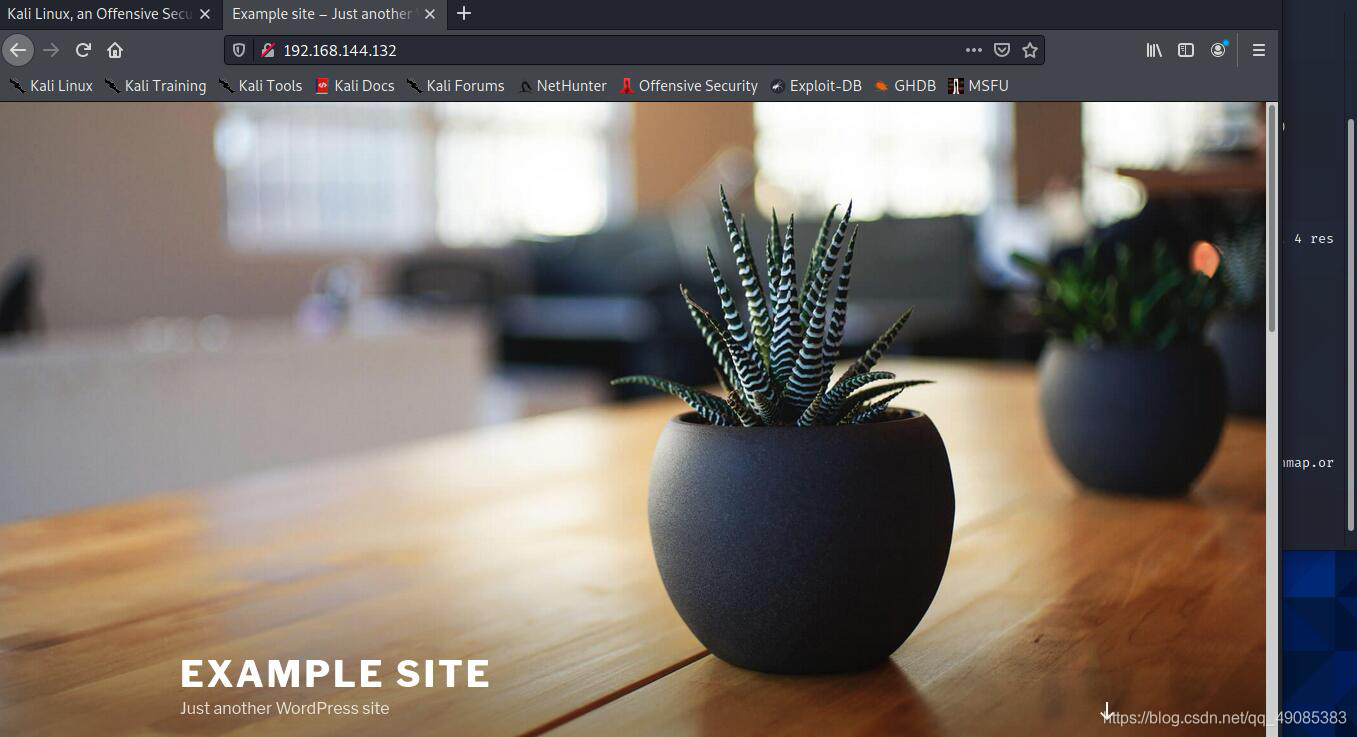

3、若目标主机提供了HTTP服务,尝试利用浏览器访问目录

本文详细记录了对WebDeveloper靶机的渗透过程,包括使用NMAP扫描、发现HTTP服务、利用whatweb探测CMS、使用Dirb爆破目录、Wireshark分析数据包获取账号密码、利用File Manager插件漏洞以及最终通过SSH登录获取flag。

本文详细记录了对WebDeveloper靶机的渗透过程,包括使用NMAP扫描、发现HTTP服务、利用whatweb探测CMS、使用Dirb爆破目录、Wireshark分析数据包获取账号密码、利用File Manager插件漏洞以及最终通过SSH登录获取flag。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

8592

8592

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?