union操作符的介绍

UNION 操作符用于合并两个或多个 SELECT 语句的结果集。请注意,UNION 内部的 SELECT 语句必须拥有相同数量的列。列也必须拥有相似的数据类型。同时,每条 SELECT 语句中的列的顺序必须相同。

SQL UNION 语法

SELECT column_name(s) FROM table_name1

UNION

SELECT column_name(s) FROM table_name2

注释:默认地,UNION 操作符选取不同的值。如果允许重复的值,请使用 UNION ALL。

SQL UNION ALL 语法

SELECT column_name(s) FROM table_name1

UNION ALL

SELECT column_name(s) FROM table_name2

另外,UNION 结果集中的列名总是等于 UNION 中第一个 SELECT 语句中的列名。

(6)sql中的逻辑运算

这里我想说下逻辑运算的问题。

提出一个问题Select * from users where id=1 and 1=1; 这条语句为什么能够选择出id=1的内容,and 1=1到底起作用了没有?这里就要清楚sql语句执行顺序了。

同时这个问题我们在使用万能密码的时候会用到。

Select * from admin where username='admin' and password='admin'

我们可以用 'or 1=1# 作为密码输入。原因是为什么?

这里涉及到一个逻辑运算,当使用上述所谓的万能密码后,构成的sql语句为:

Select * from admin where username='admin' and password=''or 1=1#'

Explain:上面的这个语句执行后,我们在不知道密码的情况下就登录到了admin用户了。

原因是在where子句后,我们可以看到三个条件语句 username='admin' and password=''or 1=1。三个条件用and和or进行连接。在sql中,我们and的运算优先级大于or的元算优先级。因此可以看到 第一个条件(用a表示)是真的,第二个条件(用b表示)是假的,a and b = false,第一个条件和第二个条件执行and后是假,再与第三个条件or运算,因为第三个条件1=1是恒成立的,所以结果自然就为真了。因此上述的语句就是恒真了。

①Select * from users where id=1 and 1=1;

②Select * from users where id=1 && 1=1;

③Select * from users where id=1 & 1=1;

上述三者有什么区别?①和②是一样的,表达的意思是 id=1条件和1=1条件进行与运算。

③的意思是id=1条件与1进行&位操作,id=1被当作true,与1进行 & 运算 结果还是1,再进行=操作,1=1,还是1(ps:&的优先级大于=)

Ps:此处进行的位运算。我们可以将数转换为二进制再进行与、或、非、异或等运算。必要的时候可以利用该方法进行注入结果。例如将某一字符转换为ascii码后,可以分别与1,2,4,8,16,32.。。。进行与运算,可以得到每一位的值,拼接起来就是ascii码值。再从ascii值反推回字符。(运用较少)

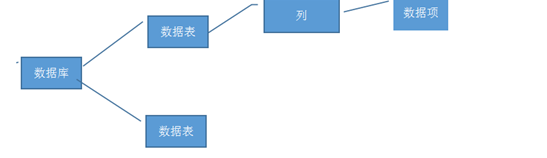

(7)注入流程

我们的数据库存储的数据按照上图的形式,一个数据库当中有很多的数据表,数据表当中有很多的列,每一列当中存储着数据。我们注入的过程就是先拿到数据库名,在获取到当前数据库名下的数据表,再获取当前数据表下的列,最后获取数据。

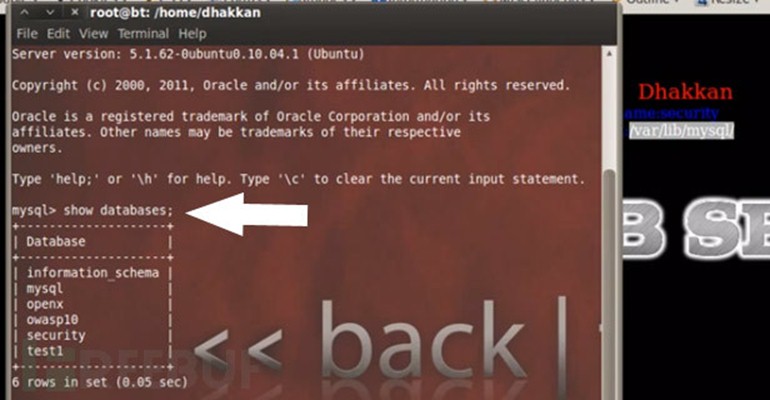

现在做一些mysql的基本操作。启动mysql,然后通过查询检查下数据库:

show databases;

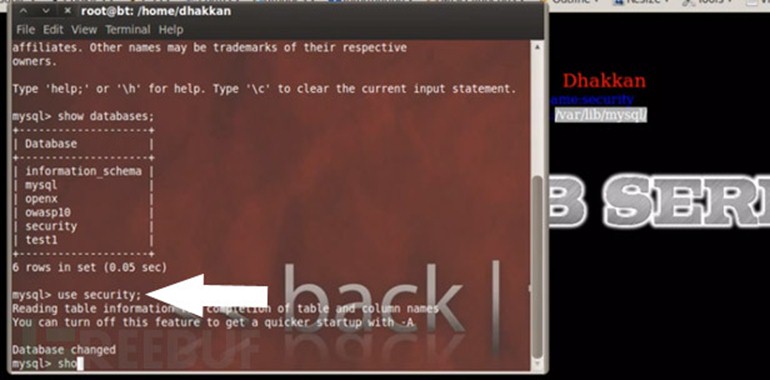

这个实验用到的数据库名为security,所以我们选择security来执行命令。

use security;

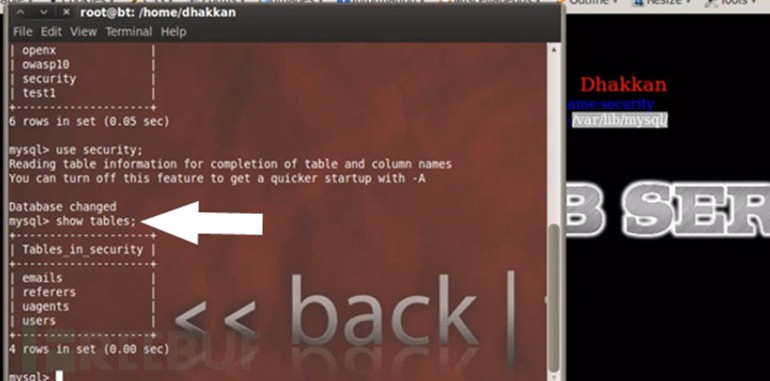

我们可以查看下这个数据库中有哪些表

show tables;

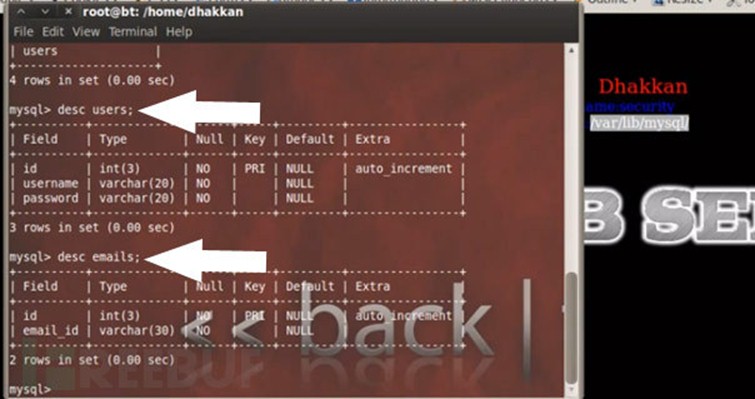

现在我们可以看到这里有四张表,然后我们来看下这张表的结构。

desc emails;

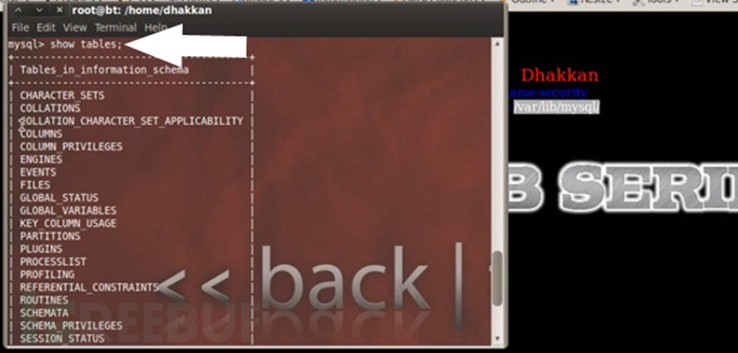

在继续进行前台攻击时,我们想讨论下系统数据库,即information_schema。所以我们使用它

use information_schema

让我们来看下表格。

show tables;

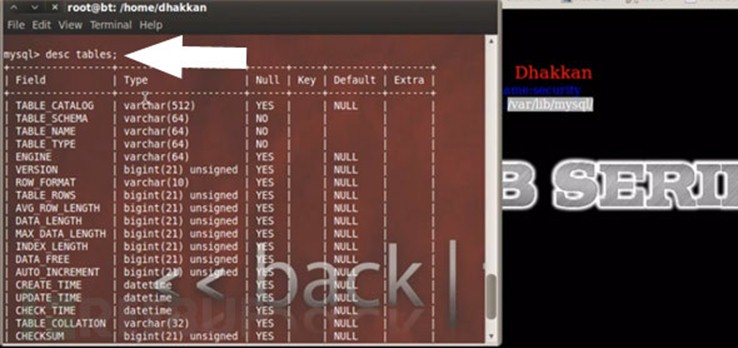

现在我们先来枚举这张表

desc tables;

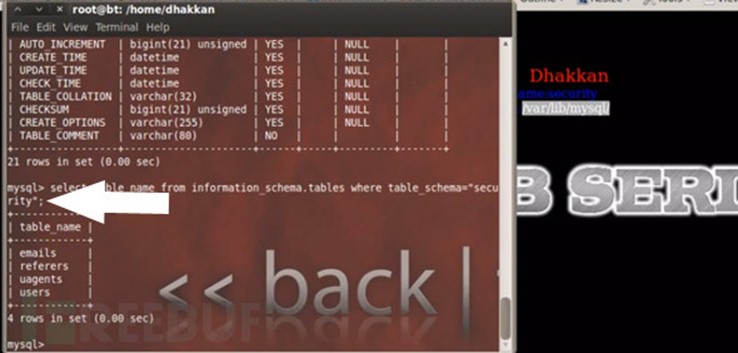

现在我们来使用这个查询:

select table_name from information_schema.tables where table_schema = "security";

使用这个查询,我们可以下载到表名。

Mysql有一个系统数据库information_schema,存储着所有的数据库的相关信息,一般的,我们利用该表可以进行一次完整的注入。以下为一般的流程。

猜数据库

select schema_name from information_schema.schemata

猜某库的数据表

select table_name from information_schema.tables where table_schema='xxxxx'

猜某表的所有列

Select column_name from information_schema.columns where table_name='xxxxx'

获取某列的内容

Select *** from ****

上述知识参考用例:less1-less4

4413

4413

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?