1、PLC采用大多是经过裁剪的实时操作系统,比如像linux RT、QNX、VxWorks等,这些实时操作系统广泛应用在通信、军事、航天、等工程领域,但是随之工业与网络的互连爆发出很多问题,常见的PLC操作系统,尤其重要的是PLC上所有的程序都是以Root权限运行的,一旦被渗透攻击造成严重的后果。

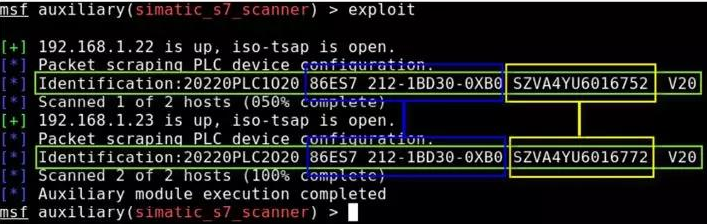

Simatic PLC如果运行在x86 linux操作系统上,那就是说存在攻击载荷问题,可以对shell进行爆破兵连接到该设备,

议案存在的工控协议中包含了大量的命令字段,比方说读写数据,其中一部风高级或者协议约定的自定义功能的会被黑客利用,Modbus协议的从机诊断命令会造成从机设备切换到侦听模式MCIP协议某些命令还会导致设备直接重启,S7协议的STOP CPU功能会导致PLC程序停止运行。使用上位机进行组态读取数据的时候,协议栈上很多功能不会应用在系统集成中。

2、通过PLC软件漏洞实时攻击

本文探讨了PLC在采用实时操作系统如LinuxRT、QNX等时的安全隐患,特别是Root权限运行下遭受攻击的风险。文章还分析了通过软件漏洞进行实时攻击的可能性,包括SimaticPLC在x86Linux上的安全挑战。

本文探讨了PLC在采用实时操作系统如LinuxRT、QNX等时的安全隐患,特别是Root权限运行下遭受攻击的风险。文章还分析了通过软件漏洞进行实时攻击的可能性,包括SimaticPLC在x86Linux上的安全挑战。

848

848

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?