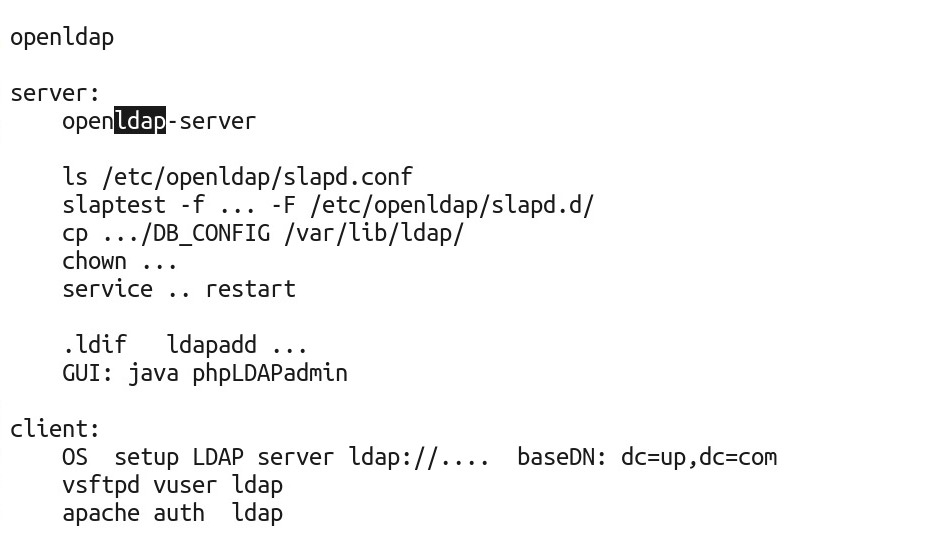

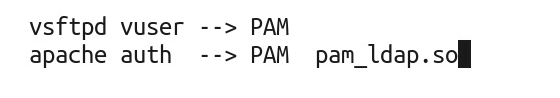

LDAP ---openldap---linux

AD ----windows

ldap流程

*服务安全:-mini安装 -checkconfg 关掉不需要开机启动的程序

ps -ef

ps -aux //可以看到进程的状态

ps 可自定义格式

![]()

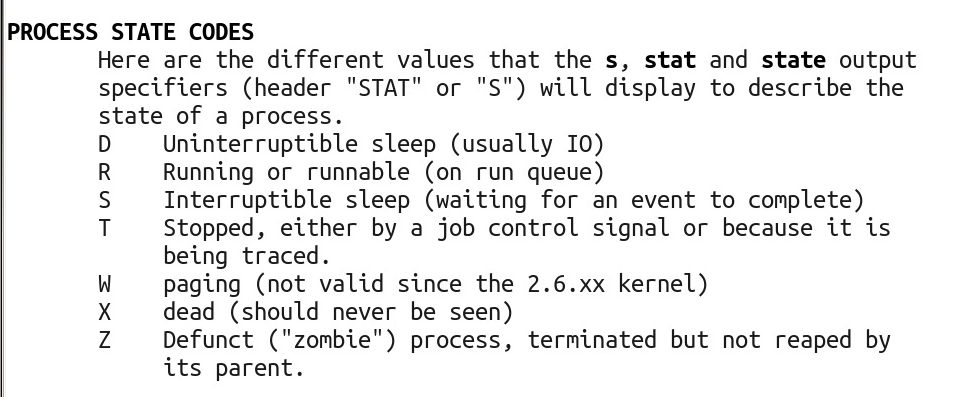

进程的所有状态:

nice指定运行优先级

renice

kill -l // 列出所有信号

trap ' ' 2 //捕获信号为2 ,什么事情都不做

trap -l //列出所有信号

pam_limits.so //限制资源

piwik :站长统计

logAnalyzer :日志分析器

awstats //比较老,很少人用了

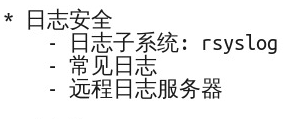

*防火墙

--iptables

云服务器一般不用开启防火墙,服务器前端已经开启硬件防火墙,这种时候可以不用开。其他情况必须得开。

drop /reject/accept

redirect NAT masquerade

![]() 常用的一些选项

常用的一些选项

[root@up12 ~]# iptables -t filter -S

-P INPUT ACCEPT

-P FORWARD ACCEPT

-P OUTPUT ACCEPT

-A INPUT -i virbr0 -p udp -m udp --dport 53 -j ACCEPT

-A INPUT -i virbr0 -p tcp -m tcp --dport 53 -j ACCEPT

-A INPUT -i virbr0 -p udp -m udp --dport 67 -j ACCEPT

-A INPUT -i virbr0 -p tcp -m tcp --dport 67 -j ACCEPT

-A INPUT -m state --state RELATED,ESTABLISHED -j ACCEPT

-A INPUT -p icmp -j ACCEPT

-A INPUT -i lo -j ACCEPT

-A INPUT -p tcp -m state --state NEW -m tcp --dport 22 -j ACCEPT

-A INPUT -j REJECT --reject-with icmp-host-prohibited

-A FORWARD -d 192.168.122.0/24 -o virbr0 -m state --state RELATED,ESTABLISHED -j ACCEPT

-A FORWARD -s 192.168.122.0/24 -i virbr0 -j ACCEPT

-A FORWARD -i virbr0 -o virbr0 -j ACCEPT

-A FORWARD -o virbr0 -j REJECT --reject-with icmp-port-unreachable

-A FORWARD -i virbr0 -j REJECT --reject-with icmp-port-unreachable

[root@up12 ~]# iptables -t nat -S

-P PREROUTING ACCEPT

-P POSTROUTING ACCEPT

-P OUTPUT ACCEPT

-A POSTROUTING -s 192.168.122.0/24 ! -d 192.168.122.0/24 -p tcp -j MASQUERADE --to-ports 1024-65535

-A POSTROUTING -s 192.168.122.0/24 ! -d 192.168.122.0/24 -p udp -j MASQUERADE --to-ports 1024-65535

-A POSTROUTING -s 192.168.122.0/24 ! -d 192.168.122.0/24 -j MASQUERADE

-A POSTROUTING -s 192.168.238.0/24 -j MASQUERADE

[root@up12 ~]# iptables -t raw -S

-P PREROUTING ACCEPT

-P OUTPUT ACCEPT

[root@up12 ~]# iptables -t mangle -S

-P PREROUTING ACCEPT

-P INPUT ACCEPT

-P FORWARD ACCEPT

-P OUTPUT ACCEPT

-P POSTROUTING ACCEPT

-A POSTROUTING -o virbr0 -p udp -m udp --dport 68 -j CHECKSUM --checksum-fill

iptables-save >aa.txt

/etc/init.d/iptables save

iptables-restore<aa.txt

/etc/init.d/iptables reload

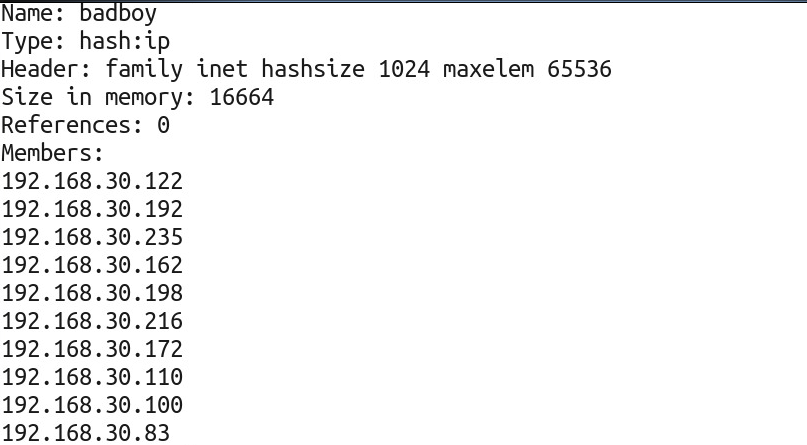

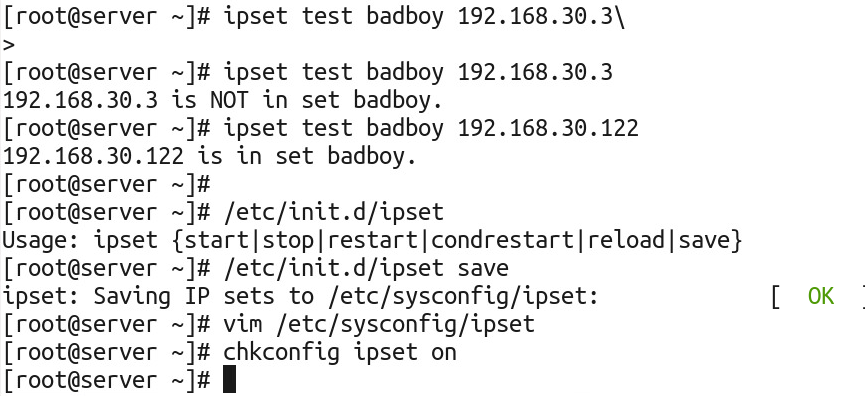

多个ip地址的集合需要用iptables禁止,我们可以使用ipset

yum install ipset

ipset --help

ipset list //查看现有ip集

ipset create badboy hash:ip //创建ip集,hash:ip指定类型

ipset add badboy 192.168.30.55 //往ipset集里面增加ip地址

ipset del badboy 192.168.30.55 //往ipset集里面删除ip地址

[root@up12 ~]# for (( i=0;i<10;i++));do echo 192.168.30.$((RANDOM%245+10));done //生成十个随机IP地址

192.168.30.162

192.168.30.234

192.168.30.20

192.168.30.93

192.168.30.45

192.168.30.82

192.168.30.193

192.168.30.212

192.168.30.75

192.168.30.100

[root@up12 ~]# for (( i=0;i<10;i++));do ipset add badboy 192.168.30.$((RANDOM%245+10)); done //将ipset集加入到iptables中

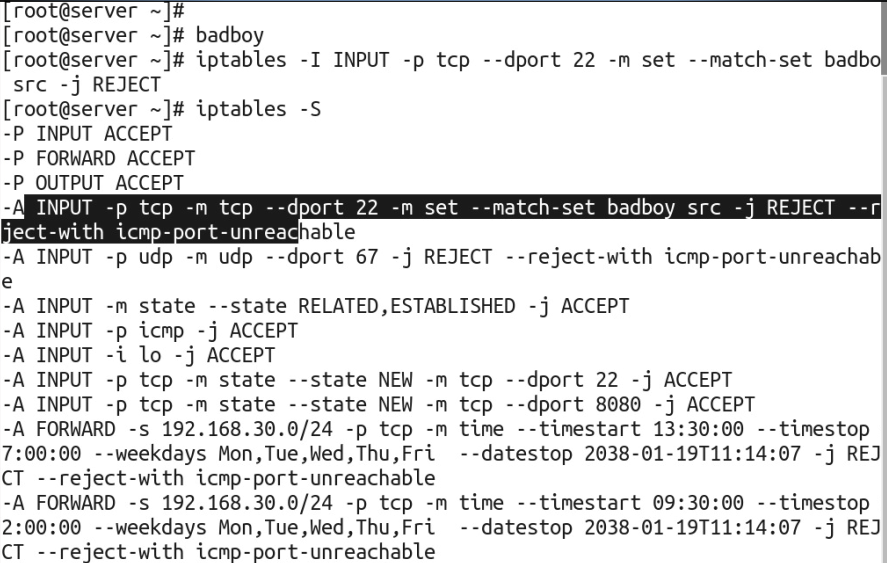

将建好的ipset应用到iptables里面

流程:

1946

1946

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?