SSL协议搭建 远程访问×××

欢迎光临

breaklinux工作室

有问题 请指出谢谢 !!!

SSL ***的工作原理

1,SSL *** 是一种新兴技术,此技术

通过网页浏览器的本地SSL加密,提供灵活,

ssl不需要再计算机中预先安装专用

的客户端软件,

任何可以访问internet 的计算机都能

建立SSL *** 会话,从而实现随时随地的访问。

2,SSL 客户端的模式

(1)无客户端,

无客户端并不是没有客户端,而是

使用计算机的web浏览器,

进行远程访问,而不需要其他的软件,

提供对网页资源的访问,

以及基于网页内容的访问,

无客户端还可以通过Internat 文件系统(ClFS)

提供文件共享,,缺点只能保护web的流量。

(2)瘦客户端,

瘦客户端模式提供对基于TCP服务的远程访问,瘦客户端在建立SSL *** 会话后由SSL *** 应用程序动态的下载Java或Active程序到用户桌面,其允许一些非web的程序通过SSl ***

进行传输,扩展了加密功能。

(3)胖客户端,(也称预隧道模式或者全隧道客户端模式)

胖客户端模式提供对大量应用程序支持的远程访问。可以通过下载SSL ***客户端软件,(svc ssl client)软件,提供对网络层的访问,

4,配置无客户端

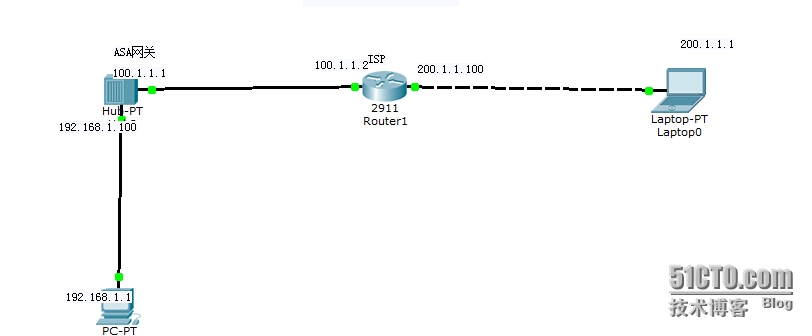

接口IP地址

ciscoasa(config)# int e0/2

ciscoasa(config-if)# nameif inside

ciscoasa(config-if)# ip add 192.168.1.100 255.255.255.0

ciscoasa(config-if)# no sh

ciscoasa(config)# int e0/0

ciscoasa(config-if)# nameif outside

INFO: Security level for "outside" set to 0 by default.

ciscoasa(config-if)# ip add 100.1.1.1

ciscoasa(config-if)# no sh

ciscoasa(config)#web***

ciscoasa(config)#enable outside

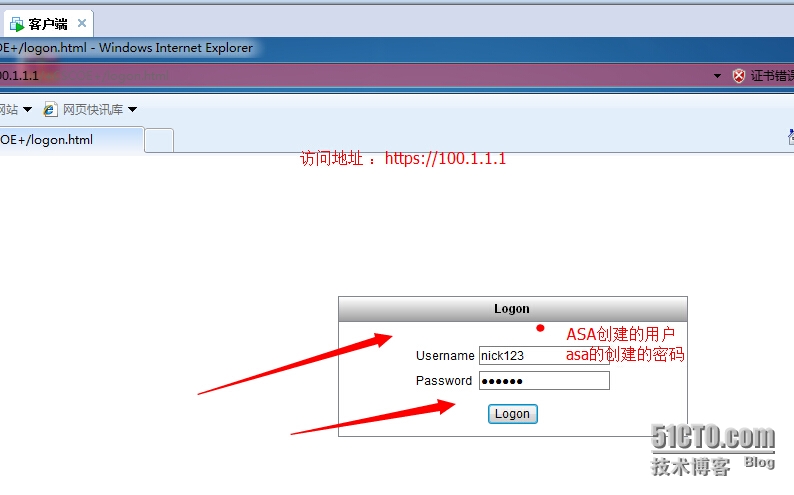

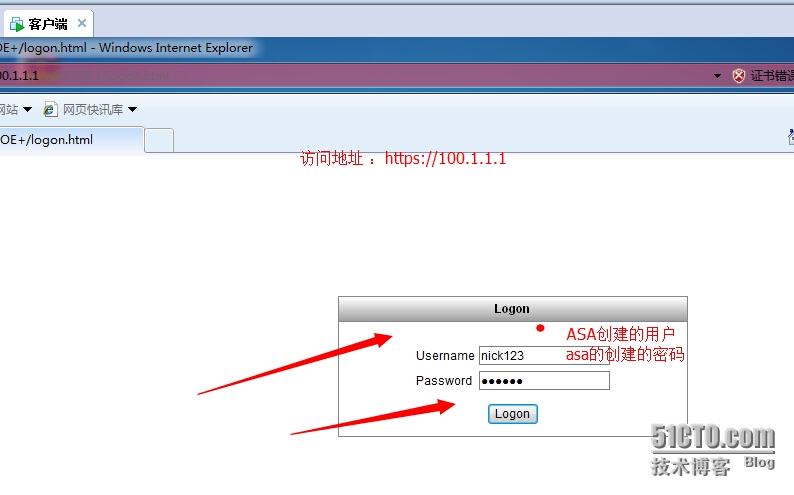

ciscoasa(config)#username nick123 password 123456

策略按照默认的不需要修改

在外网客户端进行测试

登陆进去

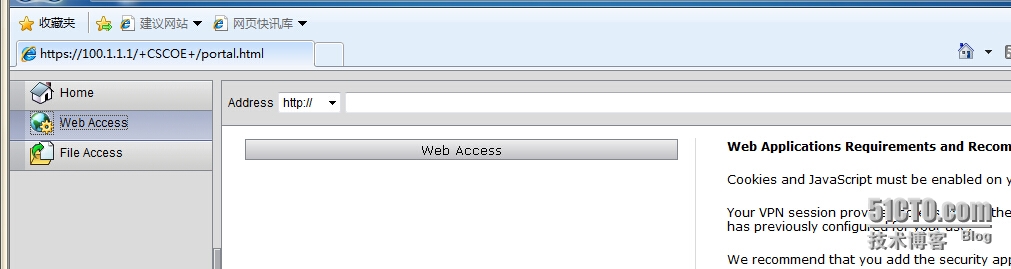

出现如下界面配置无客户端成功

配置胖客户端

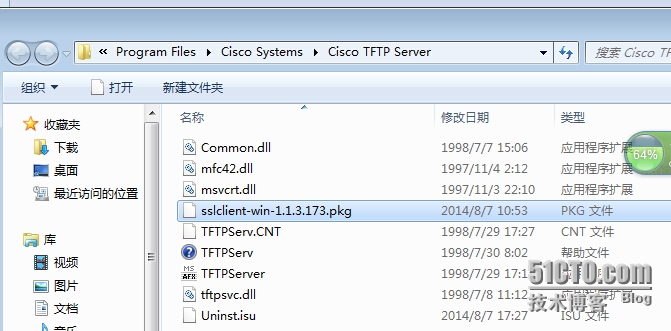

1,指定SVC(ssl *** clinet)

(1)首先需要tftp将svc客户端软件上传到ASA上,dir 查看文件

将软件放在tftp的目录下

ciscoasa(config)# web***

ciscoasa(config-web***)# svc p_w_picpath disk0:/y # 指定svc的文件名

ciscoasa(config-web***)# svc enable ##开启svc的功能

ciscoasa(config-web***)# enable outside ####启用外部接口

ciscoasa(config-web***)# tunnel-group-list enbale

2,命令配置

配置客户端连接*** IP地池,提供客户端***访问的IP地址。

ciscoasa(config)# username nick123 password 123456 ##登陆密码

ciscoasa(config)# ip local pool s 192.168.10.10-192.168.10.20 ##分配的地址池

配置组策略启用客户端

ciscoasa(config)# group-policy aa internal

ciscoasa(config)# group-policy aa attributes

ciscoasa(config-group-policy)# ***-tunnel-protocol web*** svc

ciscoasa(config-group-policy)# web***

ciscoasa(config-group-web***)# svc ask enable

隧道组

ciscoasa(config)# tunnel-group bb type web***

ciscoasa(config)# tunnel-group bb general-attributes

ciscoasa(config-tunnel-general)# address-pool s ## 关联地址池 和 组策略

ciscoasa(config-tunnel-general)# default-group-policy aa

ciscoasa(config-tunnel-general)# exit

定义别名

ciscoasa(config)# tunnel-group bb web***-attributes ###登陆的组名

(config-tunnel-web***)# group-alias benet enable

隧道分离与dns分离

ciscoasa(config)# access-list *** permit ip 192.168.1.0 255.255.255.0 any

ciscoasa(config)# gr

ciscoasa(config)# group-po

ciscoasa(config)# group-policy aa tun #进入组策略 建立dns分离和隧道分离

ciscoasa(config)# group-policy aa tunn

ciscoasa(config)# group-policy aa att

ciscoasa(config)# group-policy aa attributes

ciscoasa(config-group-policy)# split-tunnel-policy tunnelspecified

ciscoasa(config-group-policy)# split-tunnel-network-list value ***

ciscoasa(config-group-policy)# dns value 202.106.0.20

ciscoasa(config-group-policy)# split-dns value break.com

ciscoasa(config-group-policy)# exit

测试

配置 SSL 远程访问 *** 完成

上传日期:2014年8月7日

——新

转载于:https://blog.51cto.com/breaklinux/1537107

![JW$7]7[LP[S9O9YS0Z]A2OB.jpg wKioL1PjTN2RyUhlAAVGx3L8sYM997.jpg](https://s3.51cto.com/wyfs02/M01/44/FB/wKioL1PjTN2RyUhlAAVGx3L8sYM997.jpg)

![QCOQ63A$WW0@TCMKW]IE]_P.jpg wKioL1PjWBLBB774AAMIpsHKjwE833.jpg](https://s3.51cto.com/wyfs02/M00/44/FD/wKioL1PjWBLBB774AAMIpsHKjwE833.jpg)

![%]]}I%~P2}BAAP$2EDEM8)T.jpg wKioL1PjWdbwykbaAAEKTce6aRI853.jpg](https://s3.51cto.com/wyfs02/M02/44/FD/wKioL1PjWdbwykbaAAEKTce6aRI853.jpg)

689

689

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?