使用

ISA

同

ISA

配置

IPSec ×××

,或使用硬件防火墙跟硬件防火墙之间配置

IPSec ×××

,都比较简单,只要两边做一样的设置就可以了。但是如果使用

ISA

跟硬件防火墙之间做

IPSec ×××

配置就有些不一样了,因为这里涉及到一个认证的问题,如果配置不正确就无法连通网络。今天我们就使用

ISA

和

Netscreen 5GT

配置

IPSec ×××

来说明一下

ISA

同硬件防火墙之间的

IPSec ×××

配置。

<?xml:namespace prefix = o ns = "urn:schemas-microsoft-com:office:office" />

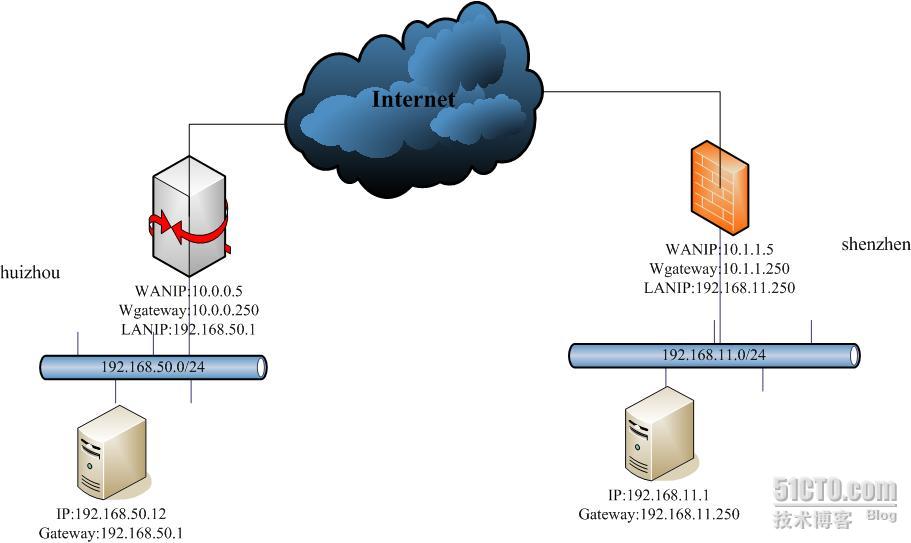

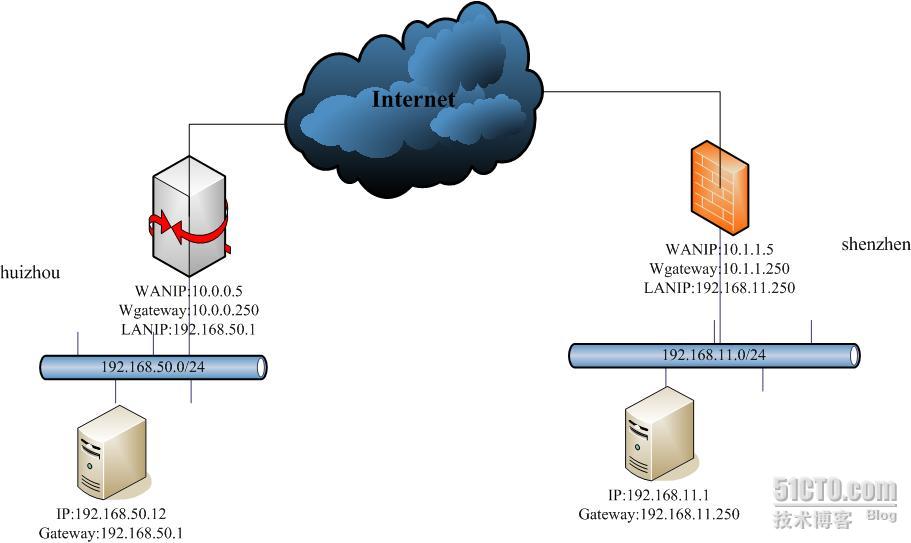

实验环境如下图:

<?xml:namespace prefix = v ns = "urn:schemas-microsoft-com:vml" />

下面我们来看看具体的一些配置步骤:

一、

ISA

部分

ISA

的

×××

配置主要有三步:

1

)建立远程站点网络

2

)建立网络规则

3

)建立访问策略

1.

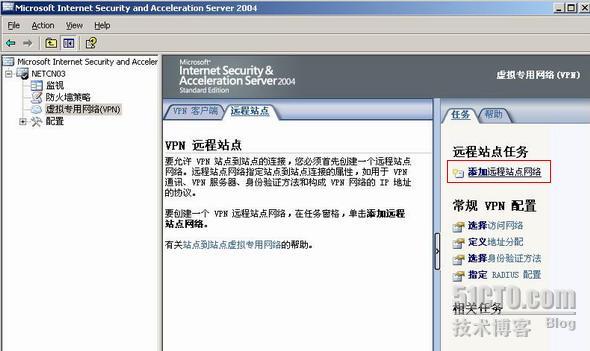

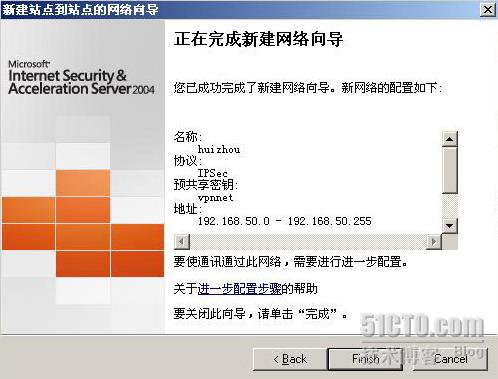

首先我们需要新建一个远程站点网络,如下图:

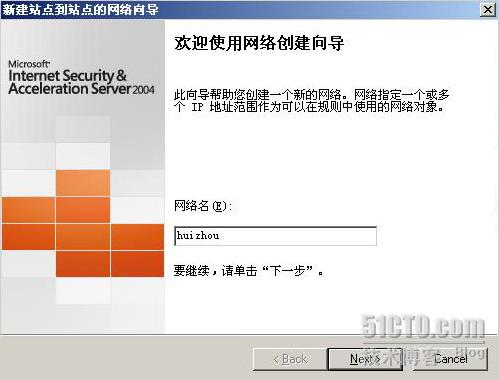

给新建的远程站点网络命名,这里我命名为“

huizhou

”,点

Next

,如下图:

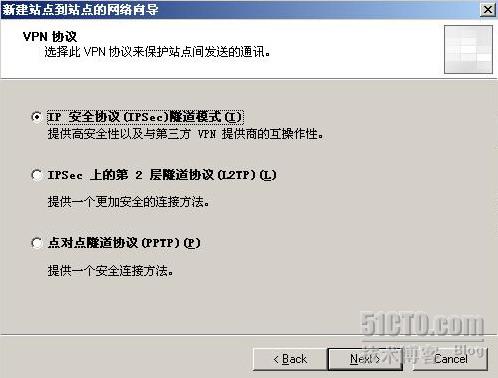

在“

×××

协议”对话框中选择“

IP

安全协议(

IPSec

)隧道模式”,点

Next

,如下图:

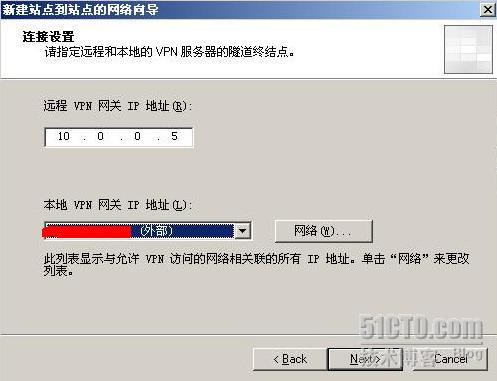

在“连接设置”对话框,输入远程

×××

网关的

IP

地址(即

Netscreen

的外部

IP

地址),选择

ISA

的外网卡为本地网关

IP

地址,然后点

Next

,如下图:

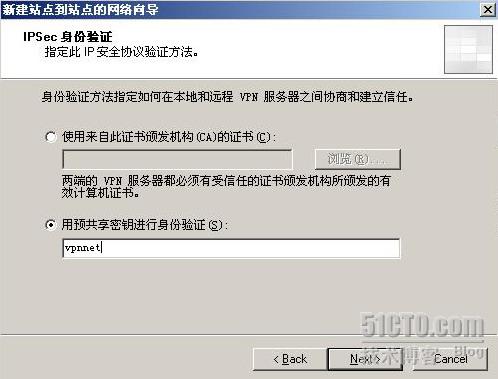

在“

IPSec

身份验证”中输入预共享密钥,然后点

Next

,如下图:

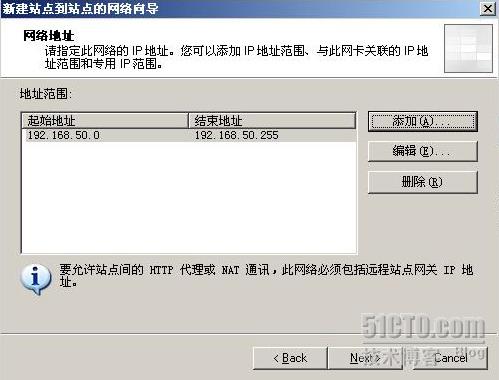

在“网络地址”对话框中,输入远程

×××

网络的内网

IP

地址集,如下图:

点击“

Finish

”完成。

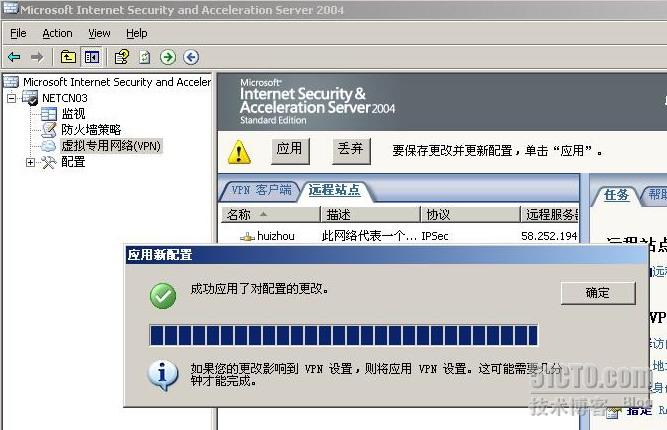

完成后,别忘记了点击“应用”,在

ISA

中需要点击了“应用”配置才会生效。

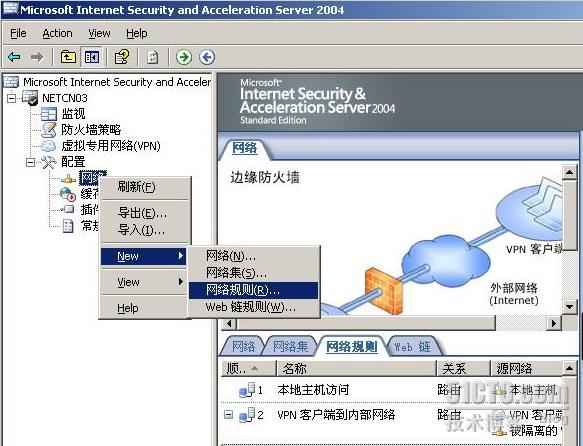

2.

接下来,我们需要建立一个网络规则,如下图:

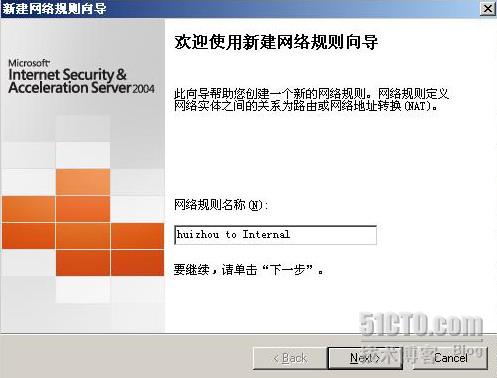

输入网络规则名称,然后点击

Next

,如下图:

在“网络通讯源”对话框中,点击“添加”,将远程网络“

huizhou

”添加进来,然后点

Next

,如下图:

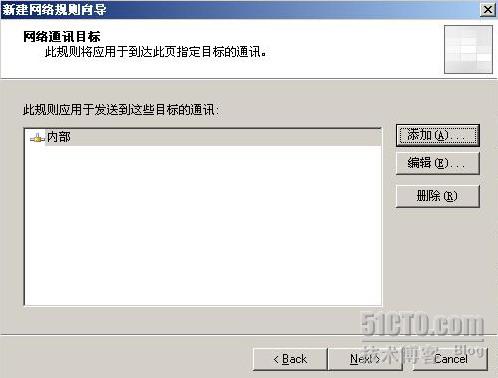

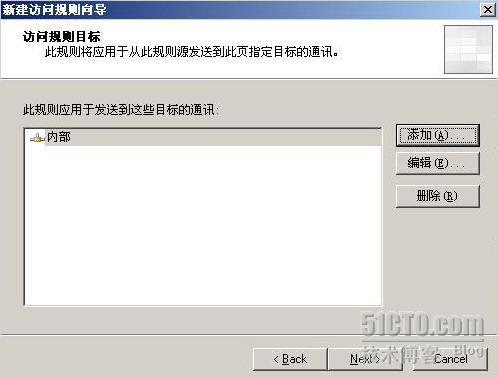

在“网络通讯目标”对话框中,点击“添加”,将“内部”网络添加进来,然后点击

Next

,如下图:

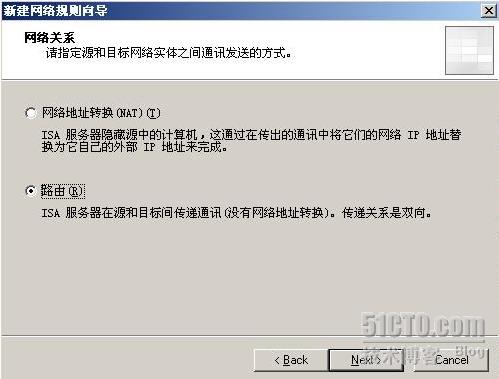

在“网络关系”对话框中,选择“路由”,然后点击

Next

,如下图:

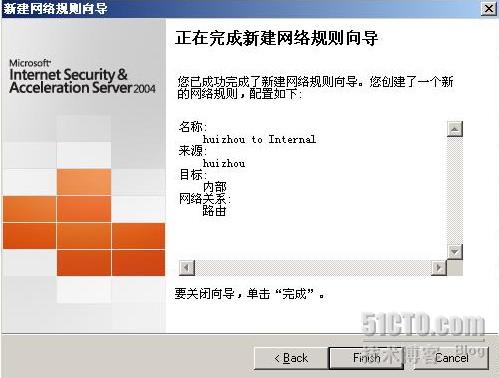

点击“

Finish”

完成。同样,也需要点击“应用”,应用刚才的设定。

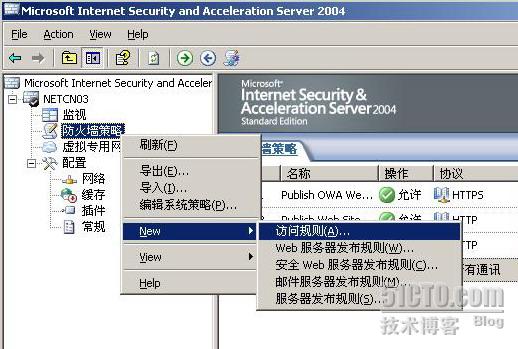

3.

给

×××

网络添加访问策略,如下图:

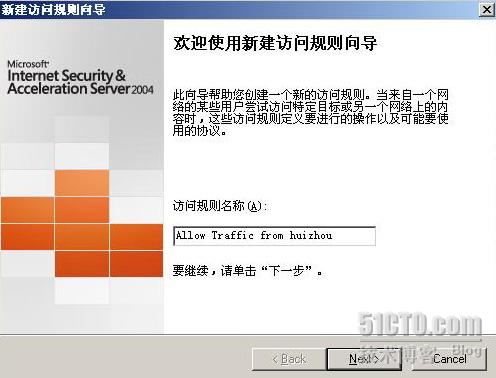

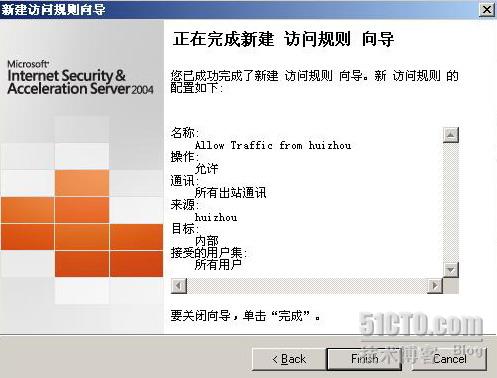

在向导对话框中,输入策略名称,点击

Next

,如下图:

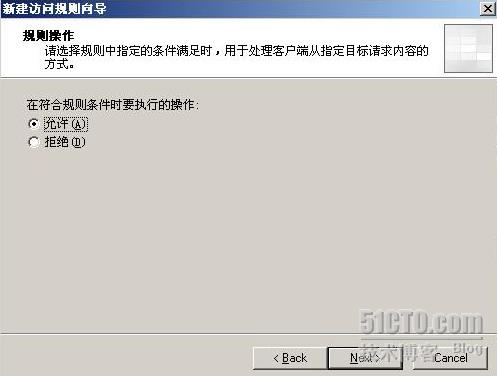

在“规则操作”对话框中,选择“允许”,点

Next

,如下图:

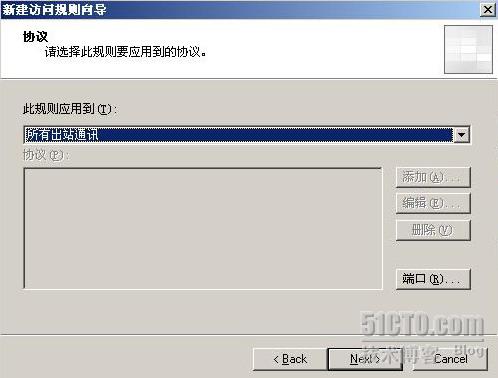

在“协议”对话框中,可以选择需要的协议,选择好后点

Next

,如下图:

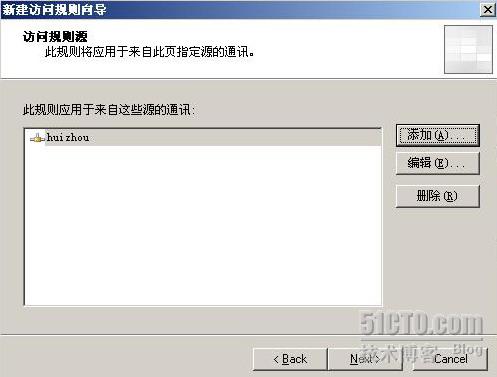

在“访问规则源”对话框中,点击“添加”,将远程

×××

网络“

huizhou

”添加进来,然后点击

Next

,如下图:

在“访问规则目标”对话框中,点击“添加”,将“内部”网络添加进来,如下图:

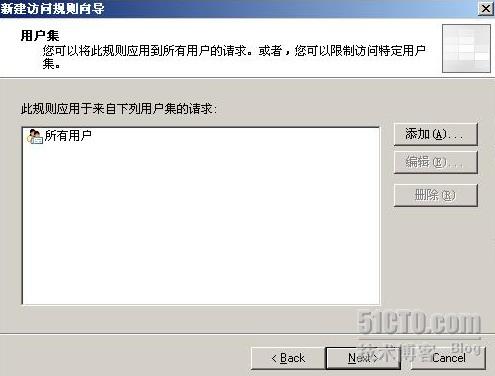

“用户集”对话框默认就可以了,直接点击

Next

,如下图:

点击“

Finish

”完成。点击“应用”,

ISA

端的

×××

设置就完成了。

二、

Netscreen

端设置

Netscreen

的配置主要有

6

步:

1

)配置网卡

2

)配置网络地址段

3

)配置网关

4

)配置

IKE

5

)配置路由

6

)配置访问策略

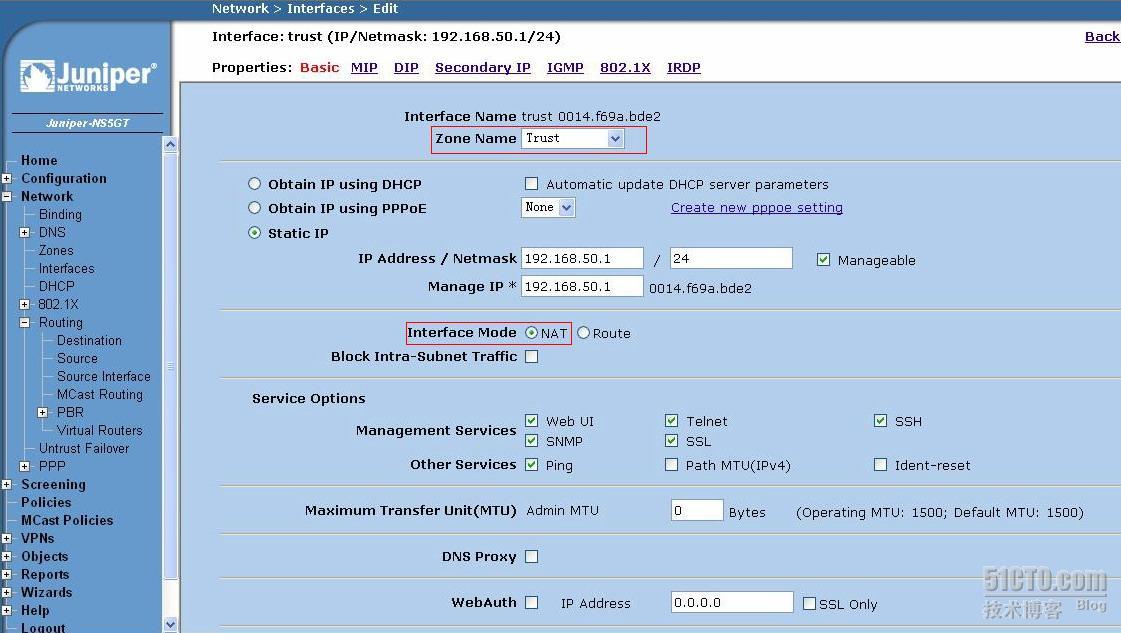

1.

首先,需要设置好

Netscreen

的网络接口。

点击“

Network->Interfaces

”,在

Trust

网络中点击

Edit

,修改内部网卡的

IP

地址。注意这里

Zone Nme

为“

Trust

”,

Interface Mode

为“

NAT

”,

如下图:

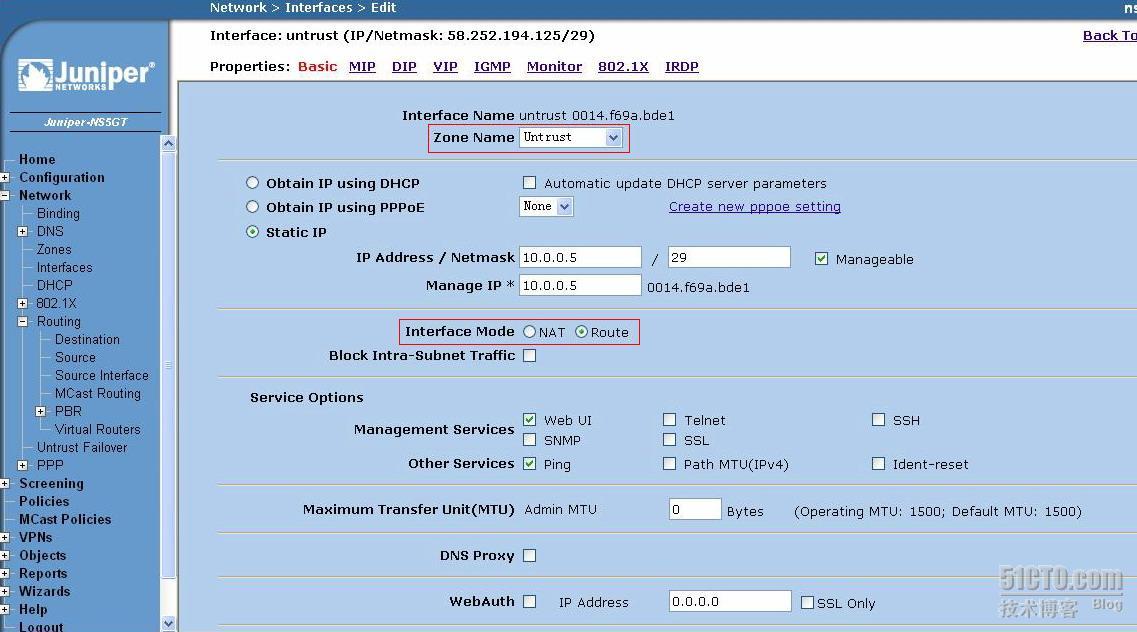

点击“

Network->Interfaces

”,在

Untrust

网络中点击

Edit

,修改外部网卡的

IP

地址。注意这里“

zone name

为

Untrust

”,

interface Mode

为“

Route

”,

如下图:

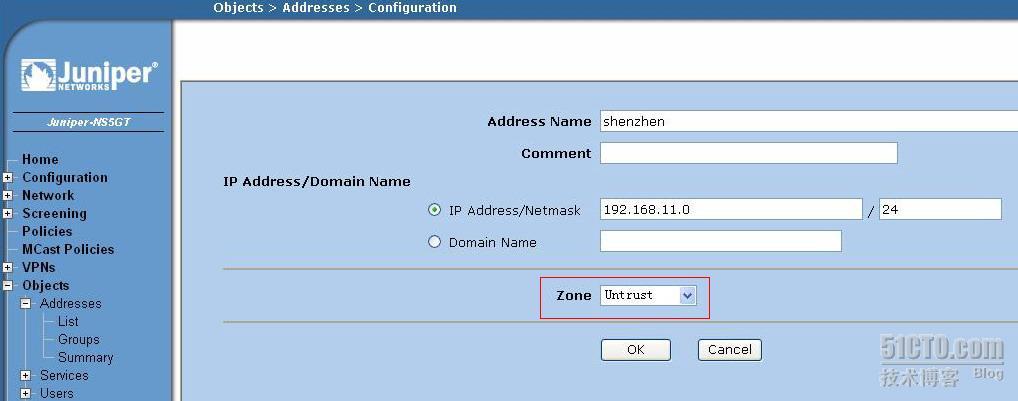

2.

配置网络地址段

在“

Objects->addresses->list

”下,点

New

建立“

Shenzhen

”的

IP

地址段,注意这里

zone

选

Untrust

,如下图:

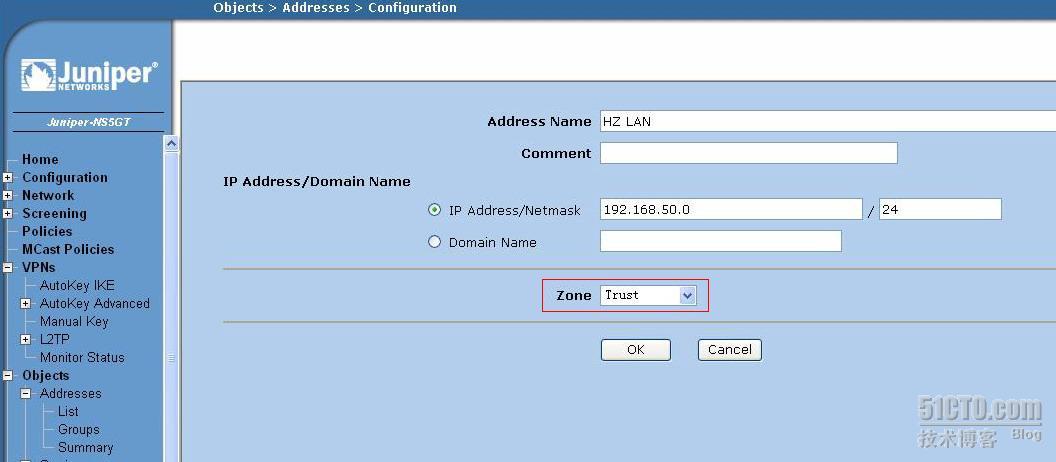

在“

Objects->addresses->list

”下,点

New

建立“

HZ LAN

”的

IP

地址段,注意这里

zone

选

Trust

,如下图:

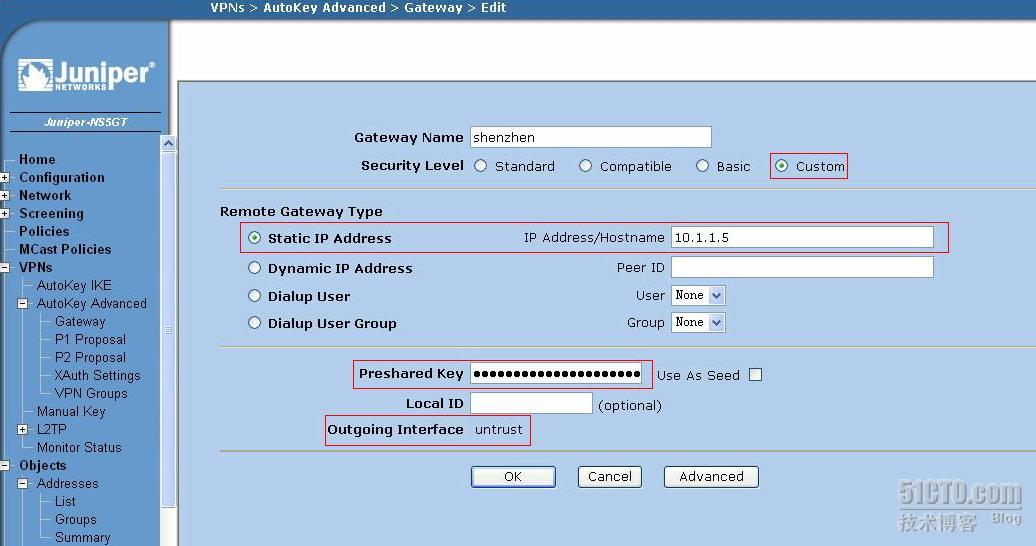

3.

配置网关

点“

×××s->AutoKey Advanced->Gateway->New

”,

在

Gateway Name

中输入网关名字“

Shenzhen

”,

在

Security Level

中选择

Custom

,

在

Static IP Address

中输入

ISA

的外网

IP

:<?xml:namespace prefix = st1 ns = "urn:schemas-microsoft-com:office:smarttags" />

10.1.1

.5

,

在

Preshared Key

中输入刚才预设的共享密钥:

***net

,

在

Outgoing interface

中选择

Untrust

,

如下图:设置好后点击

Advanced

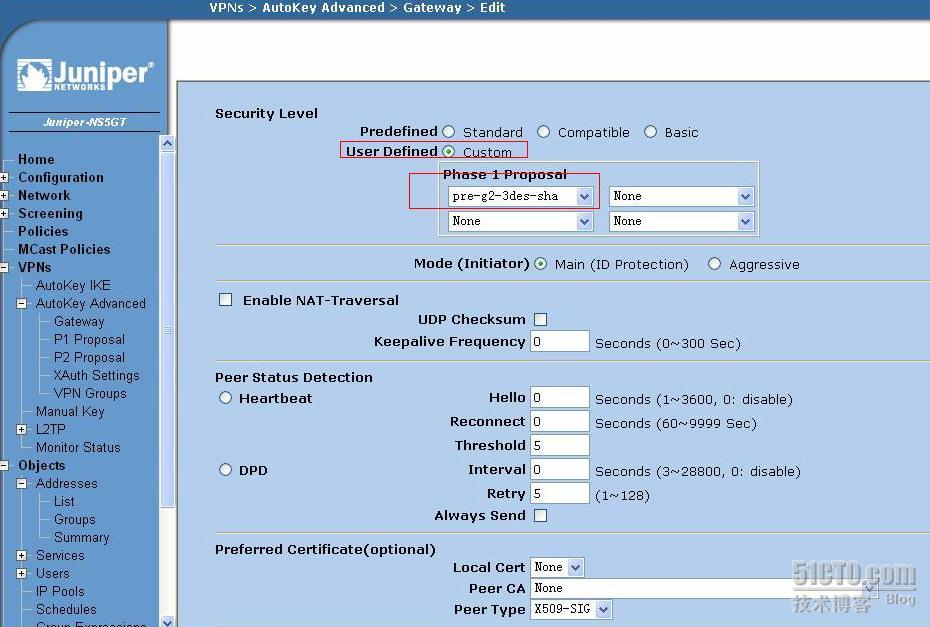

在

Advanced

对话框中,在“

Security Level

”中选择

Custom

,在“

Phase 1 Proposal

”中选择“

Pre-g2-3des-sha

”,如下图,然后点击

Return

,回到上一个界面,再点

OK

完成网关设置。

4.

配置

IKE

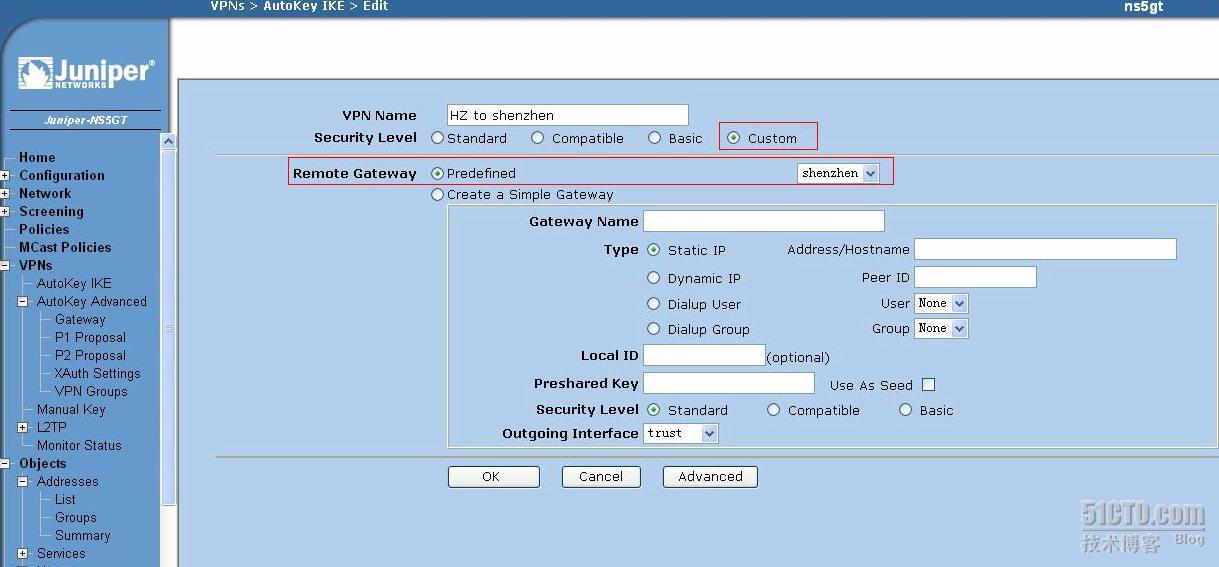

点击“

×××s->AutoKey IKE->New

”,

在“

××× Name

”中输入

×××

名称,

在“

Security Level

”中选择

Custom

,

在

Remote Gateway

中选择

Predefined

,在其后面的选项框中选择刚才建的网关“

Shenzhen

”,

如下图:然后点击

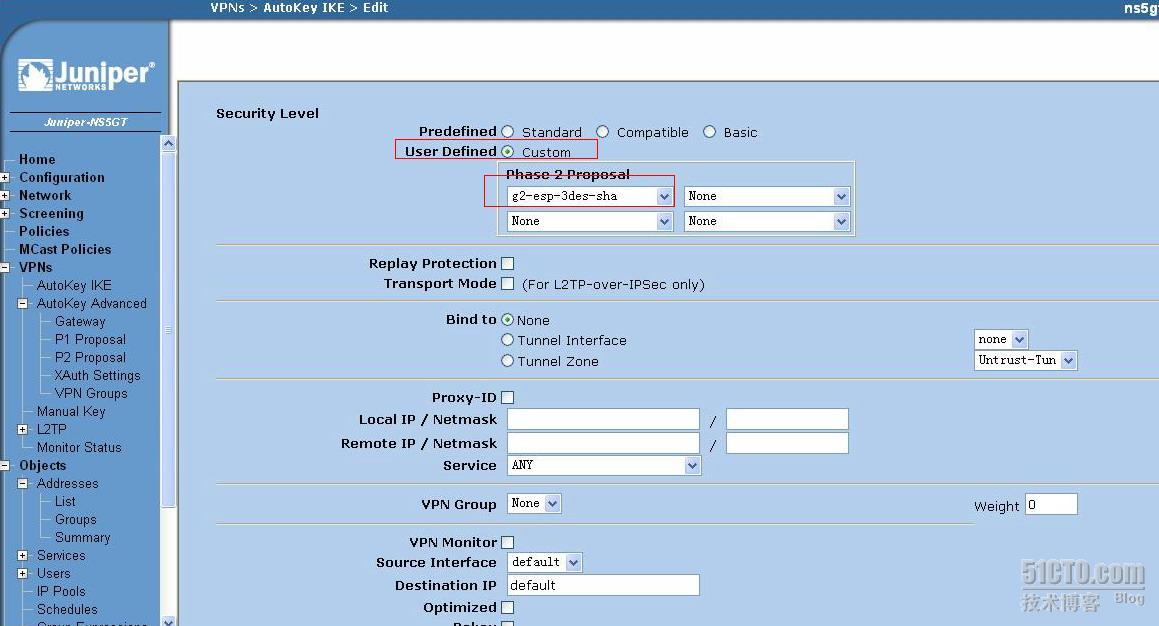

Advanced

,

在

Advanced

对话框中,在“

Security Level

”中,选择

Custom

,在“

Phase 2 Proposal

”中选择“

g2-esp-3des-sha

”,然后点

return

,回到前一对话框,再点

OK

完成。

5.

配置路由

点“

Network->Routing->Destination->New

”,在“

IP Address/Netmask

”中输入地址

0.0.0

.0/0

,在“

Next Hop

”中选择

Gateway

,

在

Interface

中选择

Untrust

,

在

Gateway IP Address

中输入网关地址

10.0.0

.250

,点

OK

完成,如下图:

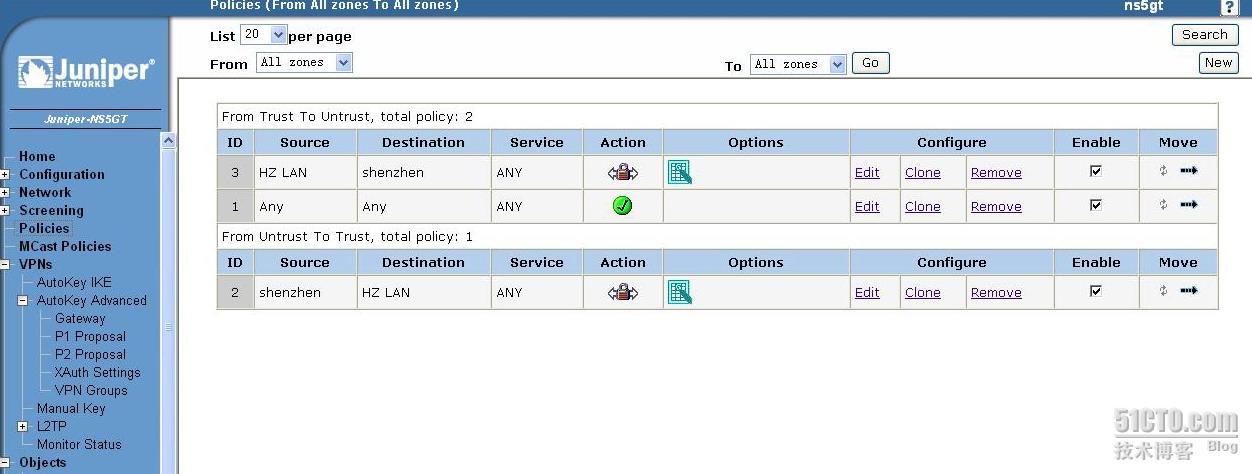

6.

配置

Policies

(访问策略)

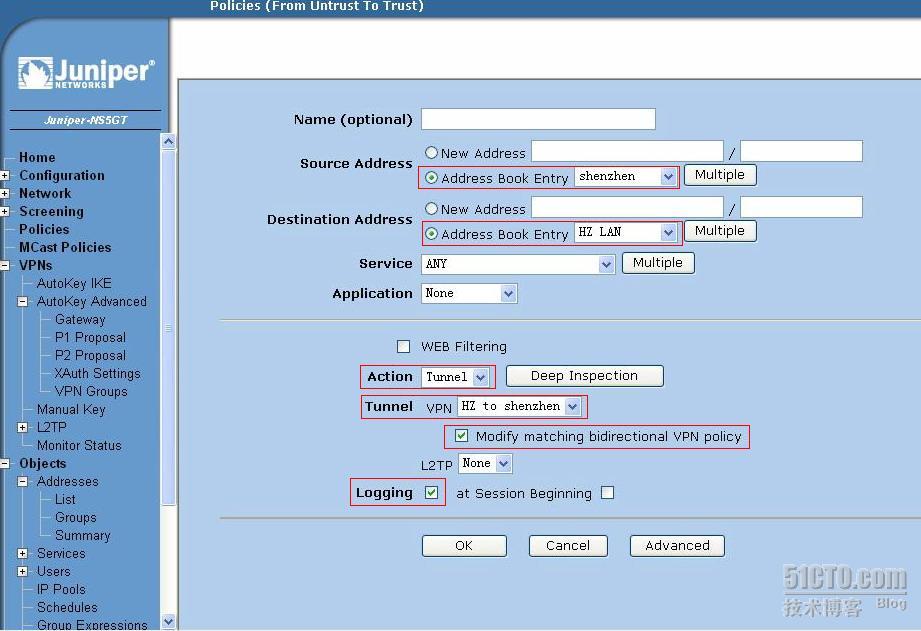

点击“

Policies->

(

from:Untrust

,

to:trust

)

New

”,

在

Source Address

中选择对端网络“

Shenzhen

”,

在

Destination Address

中选择本地网络“

HZ LAN

”,

在

Action

中选择“

Tunnel

”,

在

Tunnel ***

中选择刚才建立的“

HZ to Shenzhen

”,

勾选“

Modify matching bidiretional ××× policy

”和

Logging

,点

OK

完成。

在创建

untrust to trust

后,系统会自动建一跳

trust to untrust

的策略,如下图:

至此,

ISA

和

Netscreen

的设置都已经完成了,下面我们来测试一下:

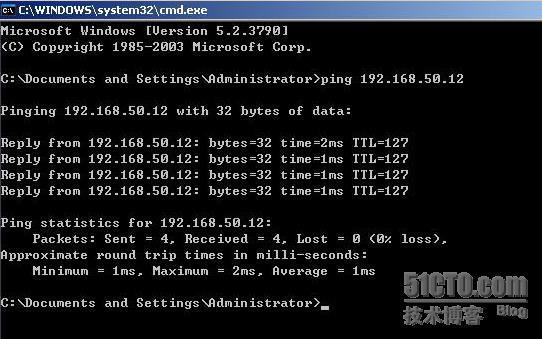

在“

Shenzhen

”网络里面

ping

“

huizhou

”网络的地址,如下图,可以

ping

通:

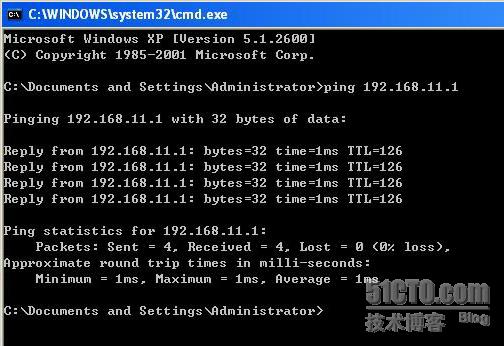

在“

huizhou

”网络里面

ping

“

Shenzhen

”的网络地址,如下图,也可以

ping

通。

OK

,整个

×××

网络架设完成,这里主要的问题是

netscreen

的

Phase 1 Proposal

和

Phase 2 Proposal

的设置,这里如果搞错了,整个

×××

网络就不通。大家在配置时,需要注意下。

本文出自 “

郭学敏De博客【知识改变命运,技术成就梦想】” 博客,请务必保留此出处

http://guoxuemin.blog.51cto.com/379574/177963

本文出自 51CTO.COM技术博客

转载于:https://blog.51cto.com/diyus/178460

423

423

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?