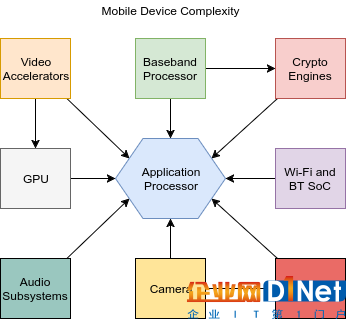

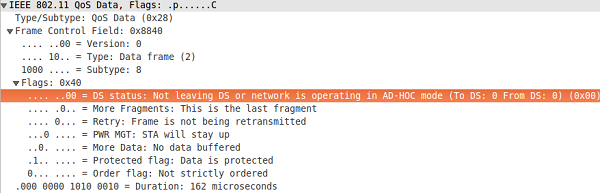

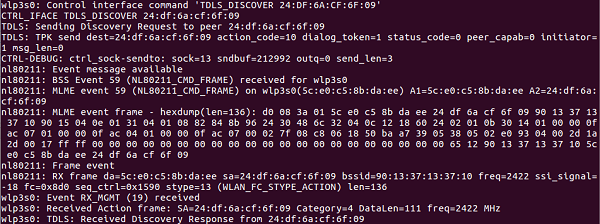

谷歌旗下 Project Zero 安全研究人员发现了一个与博通(Broadcom)Wi-Fi 芯片有关、复杂且令人不快的 Bug 。鉴于 Broadcom 为 iPhone、Nexus、三星等公司的多款设备供应 Wi-Fi 芯片,这一漏洞的影响非常之大。根据 Project Zero 研究员 Gal Baniamini 在博客上披露的详情:结合一系列漏洞手段,攻击者将可仅通过 Wi-Fi 设备、且无需用户交互,即可发起攻击。

简而言之,如果你与攻击者出于同一个 Wi-Fi 网络(比如一个公共热点),那它将在不被用户察觉的情况下轻易得逞。

Google Project Zero 用一部 Nexus 6P 智能机机型了演示,但这个问题其实影响所有使用 Broadcom Wi-Fi SoC 的设备。

这包括 Nexus 5 / Nexus 6、大多数三星旗舰设备、以及自苹果自 iPhone 4 之后的所有机型。

万幸的是,Broadcom 已经早早地被告知此事,并且与 Google 协力修复了这个问题,同时为受影响的厂商们制作了修补补丁。

至于苹果,其实也已经在 iOS 10.3.1 中修复了这个问题,因此我们在这推荐 iPhone 用户尽快升级。

苹果在安全文件中称:“范围内的一位攻击者能够在 Wi-Fi 芯片上执行任意代码”。由于问题很严重,苹果时隔一周就发布了新版。

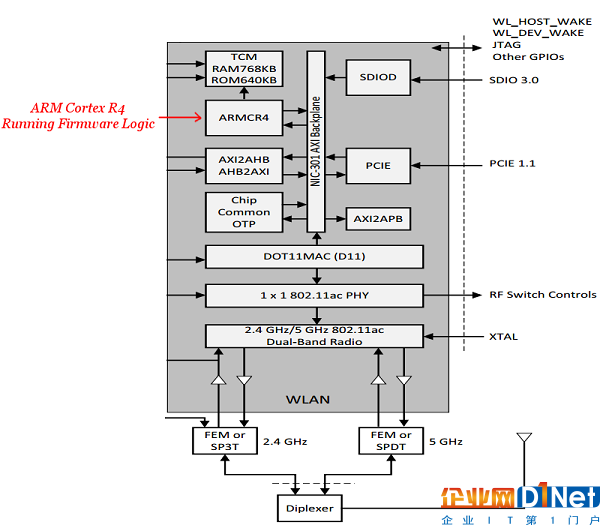

Beniamini 写到:“我们发现,尽管该 Wi-Fi 芯片上部署的固件及其复杂,但仍在安全性上有所欠缺”。

“特别是,它缺乏所有基本的漏洞缓解措施,包括堆栈 cookies、安全解链(safe unlinking)、以及访问权限保护(在一颗微处理器上)”。

“博通向我告知,其已在新版 SoC 中的微处理器(以及其它地方)部署了额外的硬件安全机制”。

“这是一个有趣且正确的进展,此外他们也在考虑在未来版本的固件中部署防护措施”。

本文转自d1net(转载)

941

941

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?