前言:

(二)需要提供的Demo我还没写完,事实上我可能没有(也不敢再有 /苦笑)可支配的业余时间了……

本次我们以VMProtect V2.12.3中对Handle及Dispatch的混淆为例,进行一次非常简单的解混淆操作。

注意是非常简单,所以牛人请飞过……

传送门:

代码混淆之我见(一)

- 准备工作

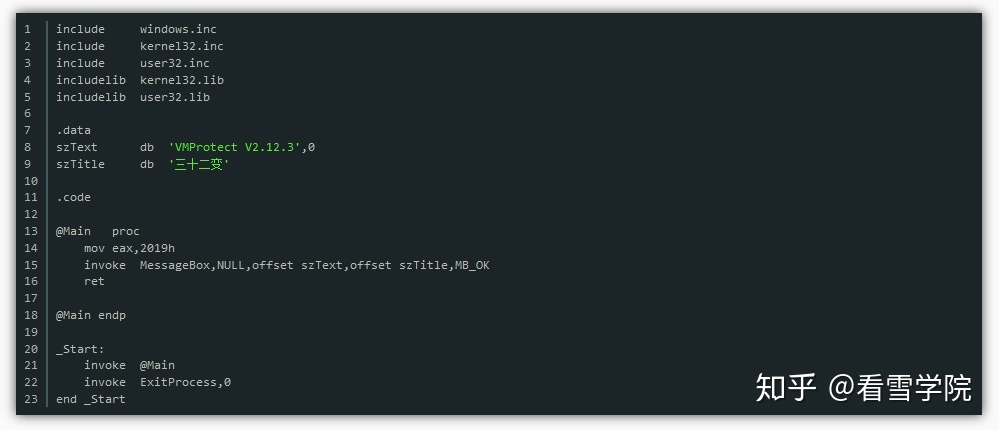

用VMProtect对一段非常简单的汇编代码进行操作,如下。

在VMProtect中,配置对@Main过程进行虚拟化处理。

通过查看反汇编代码可知,@Main过程已经被替换为一条JMP指令,以遇到流程转移指令就跟进的原则,发现最多能定位到此处。

retn 0x10指令执行之后,程序的状态是怎样的我们并不清楚。

经不完全统计,该段代码中共运用了以下几种混淆。

1.栈混淆

2.插入死代码

3.打乱代码空间局部性

与(一)中所描述的“插入死代码”稍有不同,本文介绍的“插入死代码”有新的含义。即即使不执行该段代码,亦不会对程序之后的执行状态造成影响。

以一段具体的代码为例,如下。

其中语句2即是死代码,因为该语句仅对x赋值,而变量x在语句2上不是活跃的,即x在被使用前就被语句3重新定值。

打乱代码空间局部性即打乱分析者对某段代码的感知。如果将一段逻辑上是连续的代码拆分成无数段,并用流程转移指令随机连接,最终,被拆分的代码段在物理上变得毫无关系,这将严重影响我们对代码的分析。

接下来,我们通过编写解混淆脚本,尝试辅助对虚拟机的分析。

注意,所需的库为Capstone、PythonWin。

另外,Python我只学了半个小时的语法,所以我写出了很多我自己都觉得非常玄幻的代码。如有问题,望跟帖

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1308

1308

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?