0x00 漏洞概述

影响版本:ecshop4.1.0及以下

是否需要身份认证:否,前台漏洞

漏洞类型:SQL注入

CNVD编号:CNVD-2020-58823,https://www.cnvd.org.cn/flaw/show/2454613

漏洞来源:xcheck代码安全检查

源码获取:https://www.ecshop.com/,登录注册下载,最新版本为4.1.1(已修复)。

0x01 漏洞详情

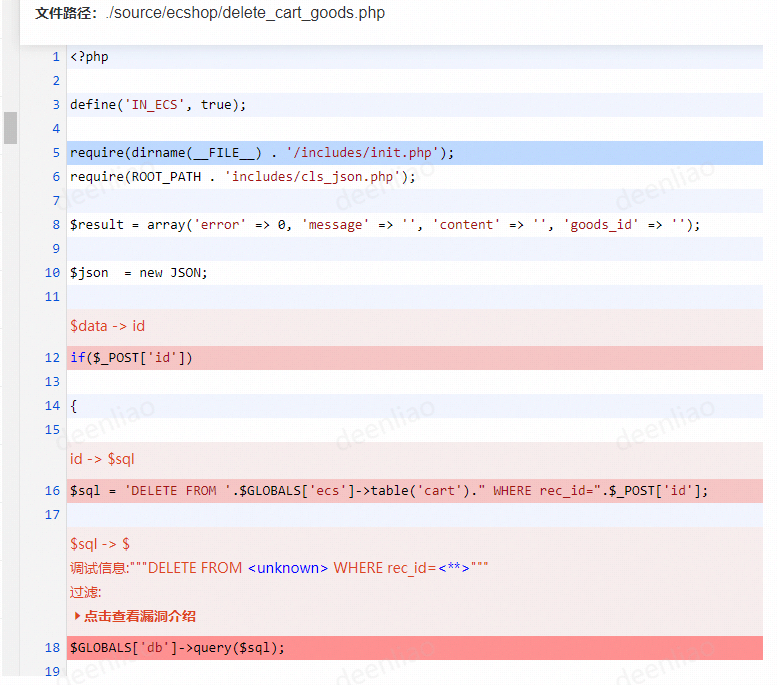

漏洞代码:/source/ecshop/delete_cart_goods.php,16行

$_POST变量直接传入sql语句进行拼接,再进入数据库查询,触发漏洞。

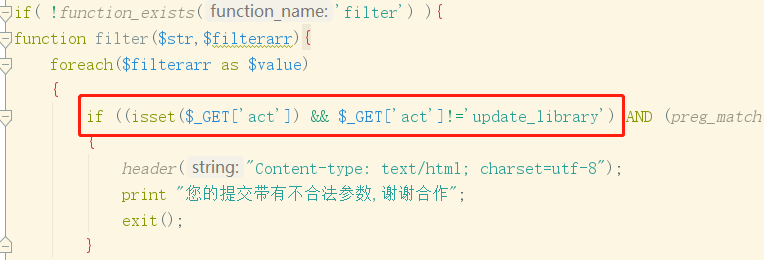

如果有对ecshop进行过代码审计的话,应该会知道在includes/safety.php存在个waf,但是在这个版本并没有生效,这里漏洞触发可以不进入这里的过滤防护逻辑。

本

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1712

1712

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?