目录

| 实验难度 | 2 |

| 实验复杂度 | 3 |

一、实验拓扑

二、实验步骤

1.搭建如图所示的网络拓扑图;

2.初始化路由器设备,配置IP地址;

3.配置ASA的初始相关参数:

防火墙的名称为ASA

| 接口 | 接口名称 | 安全级别 | IP地址 |

| G0 | inside | 100 | 192.168.1.254/24 |

| G1 | dmz | 50 | 192.168.100.254/24 |

| G2 | outside | 0 | 50.100.200.254/24 |

4.配置好三个路由器Windows 10的默认路由,下一跳都指向ASA;

5.配置AAA服务器,相关的配置信息如下:

配置设备的名称为ASA,采用 RADIUS协议认证,认证的设备防火墙的IP地址为192.168.100.254,认证密码为ccie;

配置验证用户名分别为dmz/outside/inside,它们的密码都为ccie;

6.配置防火墙ASA与ACS的认证信息:

(1)认证的密码为ccie;

(2)aaa服务器的名称为ACS,协议为radius;

(3)与aaa服务器连接的接口为inside,服务器IP地址为192.168.100.1;

(4)测试ASA防火墙与ACS服务器是否验证成功。

7.配置虚拟HTTP地址为50.100.200.100;

8.配置Cut-Through Proxy策略:

(1)object-group名称为in-out;

(2)host的主机为50.100.200.1与50.100.200.100;

(3)配置名称为"inout"的ACL,放行192.168.1.0/24网络到object-group定义的HTTP网络流量;

(4)对inside接口匹配“inout”ACL流量进行aaa的认证;

9.在Windows 10的浏览器上测试;

三、实验过程

1.搭建如图所示的网络拓扑图;

使用GNS3来搭建网络拓扑图,过程略。

2.初始化路由器设备,配置IP地址;

inside路由器:

dmz路由器:

outside路由器:

3.配置ASA的初始相关参数:

防火墙的名称为ASA

| 接口 | 接口名称 | 安全级别 | IP地址 |

| G0 | inside | 100 | 192.168.1.254/24 |

| G1 | dmz | 50 | 192.168.100.254/24 |

| G2 | outside | 0 | 50.100.200.254/24 |

4.配置好三个路由器Windows 10的默认路由,下一跳都指向ASA;

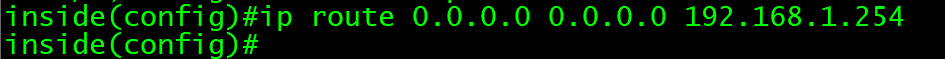

inside路由器

dmz路由器:

outside路由器:

5.配置AAA服务器,相关的配置信息如下:

配置设备的名称为ASA,采用 RADIUS协议认证,认证的设备防火墙的IP地址为192.168.100.254,认证密码为ccie;

配置验证用户名分别为dmz/outside/inside,它们的密码都为ccie;

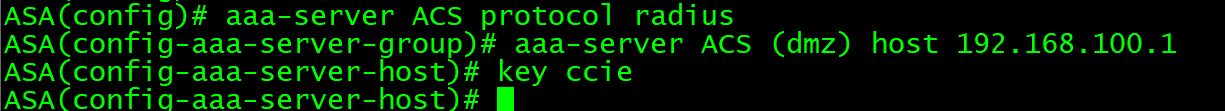

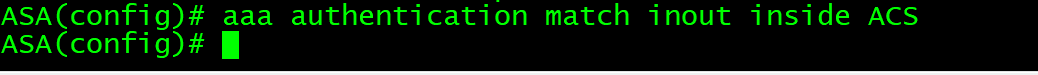

6.配置防火墙ASA与ACS的认证信息:

(1)认证的密码为ccie;

(2)aaa服务器的名称为ACS,协议为radius;

(3)与aaa服务器连接的接口为inside,服务器IP地址为192.168.100.1;

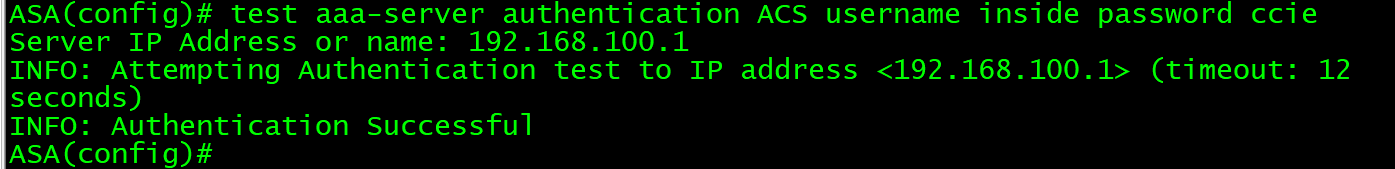

(4)测试ASA防火墙与ACS服务器是否验证成功。

7.配置虚拟HTTP地址为50.100.200.100;

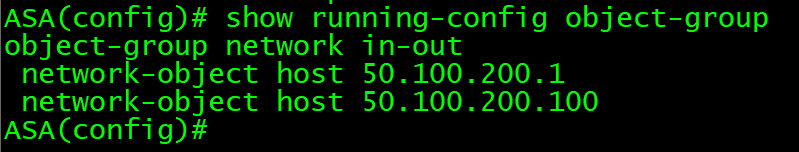

8.配置Cut-Through Proxy策略:

(1)object-group名称为in-out;

(2)host的主机为50.100.200.1与50.100.200.100;

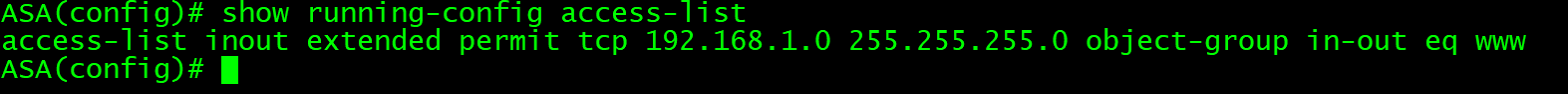

(3)配置名称为"inout"的ACL,放行192.168.1.0/24网络到object-group定义的HTTP网络流量;

(4)对inside接口匹配“inout”ACL流量进行aaa的认证;

9.在Windows 10的浏览器上测试;

代码解析:

virtual http 50.100.200.100 warning //虚拟HTTP地址为50.100.200.100

总结

好了,本章节就介绍完了三个HTTP认证的相关内容,从表面上来看,这三个HTTP的内容都是很简单,但是它们都是涉及到认证的事情,所以,命令虽然不多,但是前期的准备工作是必不可少的。前期的实验已经掌握了的话,那么这些实验是很容易上手的,因为这些实验是环环相扣的。本章节的实验就到这里了,我们在下一个章节再见,加油!

4857

4857

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?