概述

SSRF(Server-Side Request Forgery:服务器端请求伪造)

其形成的原因大都是由于服务端提供了从其他服务器应用获取数据的功能,但又没有对目标地址做严格过滤与限制

导致攻击者可以传入任意的地址来让后端服务器对其发起请求,并返回对该目标地址请求的数据

数据流:攻击者----->服务器---->目标地址

根据后台使用的函数的不同,对应的影响和利用方法又有不一样

PHP中下面函数的使用不当会导致SSRF:

file_get_contents()

fsockopen()

curl_exec()

如果一定要通过后台服务器远程去对用户指定(“或者预埋在前端的请求”)的地址进行资源请求,则请做好目标地址的过滤。

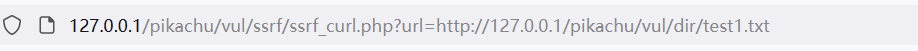

2SSRF(curl)

观察url发现此处明显,传递了一个url,可通过伪造url,实现打开别的文件。

3SSRF(file_get_content)

file_get_content()函数的功能是对本地和远程的文件进行读取,放入一个字符串中。

同样可以通过修改url,实现访问其他文件。

4151

4151

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?