01 环境搭建

- 靶机环境下载:https://www.vulnhub.com/entry/hacknos-os-bytesec,393/

- 题目信息如下,难度中等,需要获取俩个flag

Difficulty : Intermediate

Flag : 2 Flag first user And second root

Learning : exploit | SMB | Enumration | Stenography | Privilege Escalation

Contact .. https://www.linkedin.com/in/rahulgehlaut/

We recommend that you use VirtualBox and not VMware for this VM

02 信息收集

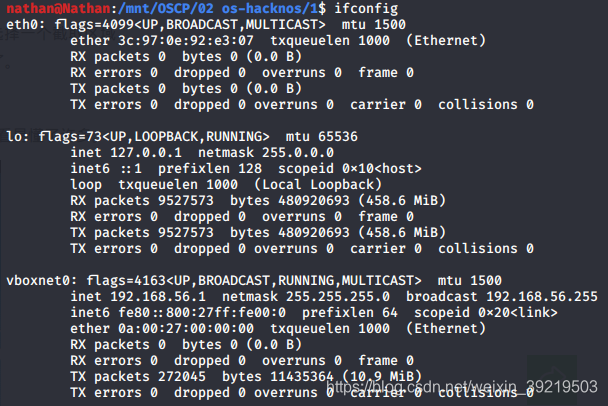

将靶机环境恢复到virtualbox之后,开始第一步信息收集工作。

发现靶机

查看攻击机Kali的ip为192.168.56.1(环境恢复时采用Host-Only Adapter)

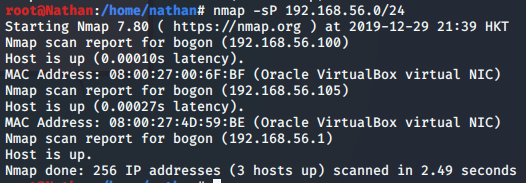

使用nmap扫描网段内的ip地址

nmap -sP 192.168.56.0/24

扫描发现的192.168.56.105就是目标靶机的ip地址。

端口扫描

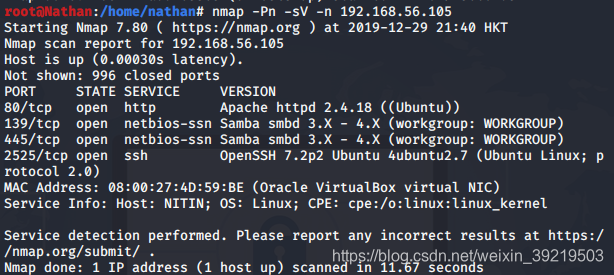

使用nmap对目标靶机开放的端口进行扫描

nmap -Pn -n -sV 192.168.56.105

发现目标靶机仅开放了4个tcp端口,一个http的80端口,一个ssh的2525端口,和两个Samba端口139/445。

发现目标靶机仅开放了4个tcp端口,一个http的80端口,一个ssh的2525端口,和两个Samba端口139/445。

访问8

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1220

1220

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?