点击上方“凌天实验室”可订阅哦!

"“如果我有8小时的时间砍一棵树,我就会花费6小时磨利自己的斧子。”—亚伯拉罕·林肯

" 1

1

TrackRay简介

溯光,英文名“TrackRay”,意为逆光而行,追溯光源。同时致敬安全圈前辈开发的“溯雪”,“流光”。

溯光是一个开源的插件化渗透测试框架,框架自身实现了漏洞扫描功能,集成了知名安全工具:Metasploit、Nmap、Sqlmap、AWVS等。

溯光使用 Java 编写,SpringBoot 作为基础框架,JPA + HSQLDB嵌入式数据库做持久化,Maven 管理依赖,Jython 实现 Python 插件调用,quartz 做任务调度,freemarker + thymeleaf 做视图层,Websocket 实现命令行式插件交互。

框架可扩展性高,支持 Java、Python、JSON 等方式编写插件,有“漏洞扫描插件”、“爬虫插件”、“MVC插件”、“内部插件”、“无交互插件”和“可交互插件” 等插件类型。

2

2

功能展示

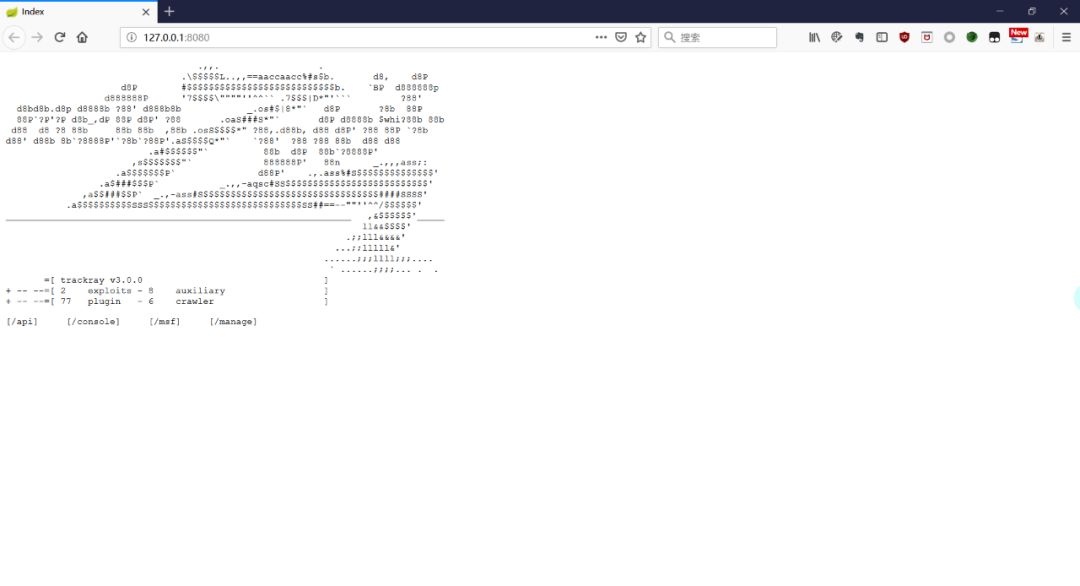

>>>>主页

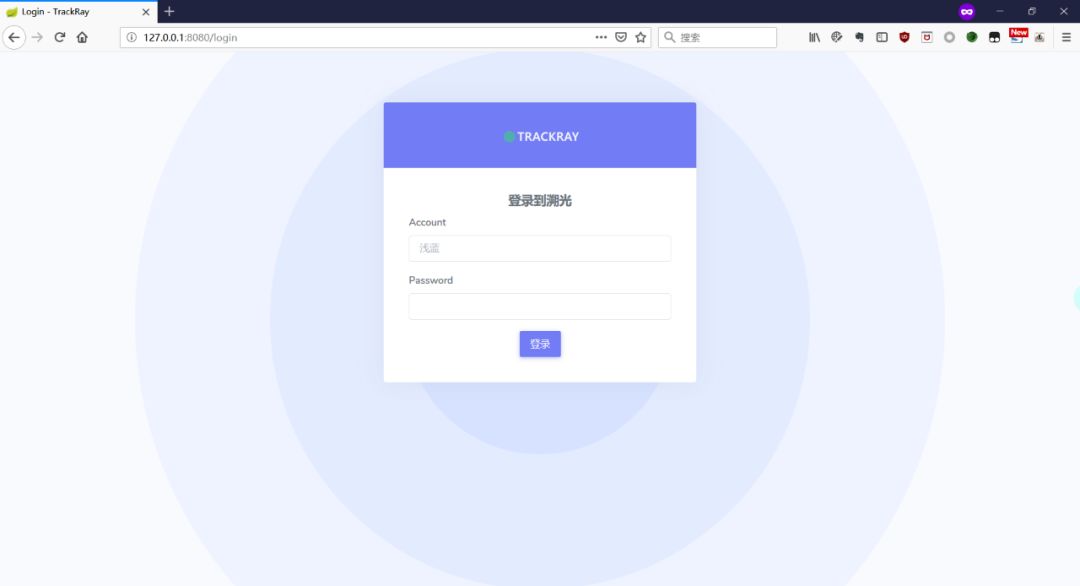

登录

任务创建

<

溯光是一款基于SpringBoot的开源渗透测试框架,集成多种安全工具。本文详细介绍了安装Thymeleaf插件的步骤,包括配置AWVS API密钥、Python库路径、Maven仓库、DNSLOG服务、Metasploit和SqlmapAPI,以及如何编译打包并启动服务。

溯光是一款基于SpringBoot的开源渗透测试框架,集成多种安全工具。本文详细介绍了安装Thymeleaf插件的步骤,包括配置AWVS API密钥、Python库路径、Maven仓库、DNSLOG服务、Metasploit和SqlmapAPI,以及如何编译打包并启动服务。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

3251

3251

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?