面由心生,相随貌转。

俗话说得好

HTTP_REFERER 注入

1、漏洞编号

CNVD-2017-12017

2、漏洞介绍

优客365是一个基于 PHP+MYSQL 开发构建的开源网站分类目录管理系统,在 2.9 版本的首页 index.php 存在基于 HTTP-REFERER 字段的 SQL 注入漏洞,攻击者可利用该漏洞执行任意 SQL 语句,获得数据库敏感信息。

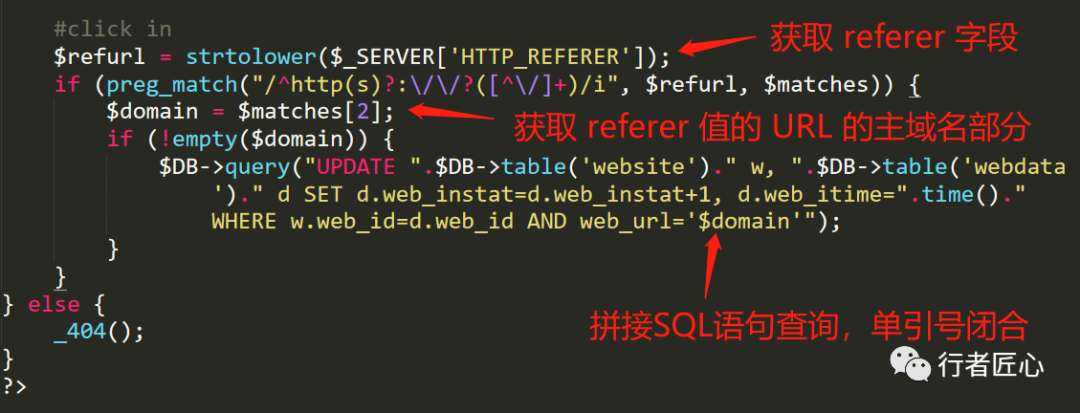

3、源码分析

index.php 文件中,获取 HTTP 请求报文的 referer 字段(如果有),且没有过滤就拼接在 SQL 语句中。

4、漏洞利用

单引号报错

http://abc.com'

根据报错信息可以之后后端 SQL 语句的代码逻辑&#

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1517

1517

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?