无论是运维同学,还是程序员同学,不论是操作远程服务器,还是操作本地的虚拟机,都离不开ssh工具,我们最常用的ssh工具有 xshell 和 SecureCRT ,二者的用法大同小异,不多说。

ssh

我们仅从安全方面考虑,应该如何安全的操作服务器,一般sshd服务开启22端口,大家知道ip都可以连接,如果密码不够安全,那么是有很大的安全隐患的,如果登录用户是root,一旦被别人登录进入,相当于你家的大门已经敞开了。

网上每天总是有大量的人扫描你的服务器端口,尝试不同的用户登录你的服务器

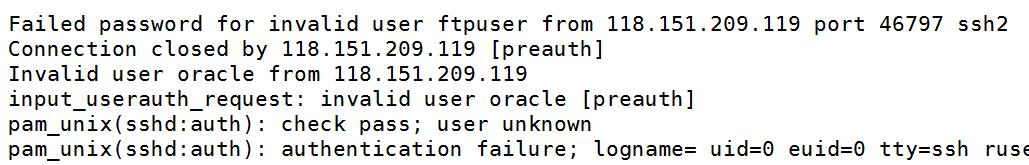

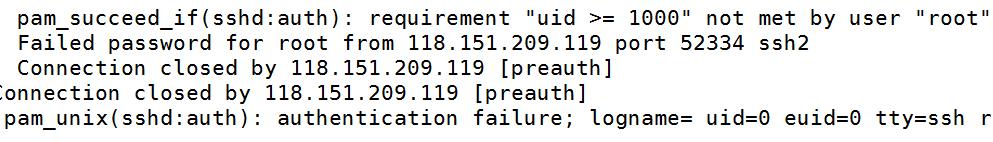

经常看看你的/var/log/secure 文件,是不是有大量的如下内容 ,

这些就是有人在尝试登录你的服务器,使用 常用的密码,常用的用户。就像有小偷天天在你家门口徘徊,寻找进去的机会!

那么我们总不能只看着,总要采取点措施,

我们常用的容易操作的方法:

1. 修改默认端口,例如:

修改配置文件,/etc/ssh/sshd_config

Port 8822

注意:如果你是远程服务器,切记一定要在防火墙打开8822 ,否则修改端口,重启后你就没办法连接了!

2. 修改登录用户,禁止root远程连接,添加普通用户远程连接 ,然后在必要时切换root

同样修改 /etc/ssh/sshd_config

centos中,这样配置

PermitRootLogin no #yes为运行连接

在Ubuntu中,建议更安全的方式,在Ubuntu16.04中,已经从"yes" 改为 "prohibit-password" ,即禁止密码登录了,而是用public-key文件的方式登录。

当然,你可以改成PermitRootLogin yes 来开启密码登录

当然,仅仅这些还不够,看看你的 /etc/passwd有没有非必须的登录用户,像test ftp guest apache ubuntu admin 等等,一定要禁止掉登录功能。减少不必要的风险。

另外,使用足够健壮的密码 ,开启防火墙都让你的服务器更加的安全。

896

896

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?