基本信息

风险等级:高危

漏洞类型:命令注入

漏洞利用:已有

漏洞编号: CVE-2020-15778

漏洞描述

近日,监测到OpenSSH的8.3p1中的scp允许在scp.c远程功能中注入命令,攻击者可利用该漏洞执行任意命令。研究人员Chinmay Pandya在openssh的scp组件中发现了一个命令注入漏洞,OpenSSH的8.3p1中的scp允许在scp.c远程功能中注入命令,攻击者可利用该漏洞执行任意命令。scp 是 secure copy 的缩写。在linux系统中,scp用于linux之间复制文件和目录,基于 ssh 登陆进行安全的远程文件拷贝命令。换而言之,漏洞利用需要知道或猜中OpenSSH登陆用户名及密码。

【受影响版本】

OpenSSH <= 8.3p1

OpenSSH是用于使用SSH协议进行远程登录的一个开源实现。通过对交互的流量进行加密防止窃听,连接劫持以及其他攻击。OpenSSH由OpenBSD项目的一些开发人员开发, 并以BSD样式的许可证提供,且已被集成到许多商业产品中。

影响范围

Openssh <= 8.3p1

漏洞排查:

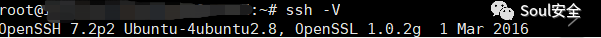

输入以下命令查看OpenSSH版本

ssh -V

如显示的版本号属于受影响的版本,则漏洞存在。

临时修复建议

加强密码管理,避免使用弱密码,及时周期性更换密码;避免将OpenSSH暴露在外网,规避风险。

情报来源

深信服千里目安全实验室

喜欢这篇文章 就关注这里

3万+

3万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?