前言

最近,在V2EX上,一名用户发表了一个自己制作的网站,吸引了大量网友的注意。其实,我也是其中的一个,马上,该网站迅速在解密/探险以及爱好计算机的网友群和空间、朋友圈传播开来。涌现了许许多多向终点奋发冲刺的杰出人物,我第一眼看这个网站,也是有些一脸不屑,但是当我深入其中的时候,却觉得另有深度、深入其中。

最近,在V2EX上,一名用户发表了一个自己制作的网站,吸引了大量网友的注意。其实,我也是其中的一个,马上,该网站迅速在解密/探险以及爱好计算机的网友群和空间、朋友圈传播开来。涌现了许许多多向终点奋发冲刺的杰出人物,我第一眼看这个网站,也是有些一脸不屑,但是当我深入其中的时候,却觉得另有深度、深入其中。

随着这个网站关卡的深入,可以发现,作者运用的技术和底蕴也越来越强,不仅仅只有技术,还要懂得各种各样的学科知识和梗,才能走到最后闯关成功,可谓是难上加难!再者,吐槽一下,作者有时候的脑洞,是真的大呀!

所以,综上所述,这个网站到最后能通过的人,真的是百里挑一。

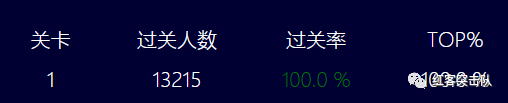

等等,先别说我吹牛逼,看看网站的数据就知道了!

该网站在挑战前会让用户输入自己的昵称,记录在后台数据库中,我们来看看数据:总共有一万多人参与,结果成功通过的人数只有一百人左右,不可谓“百里挑一”吗?! CTF小技巧The Riddle

CTF小技巧The Riddle

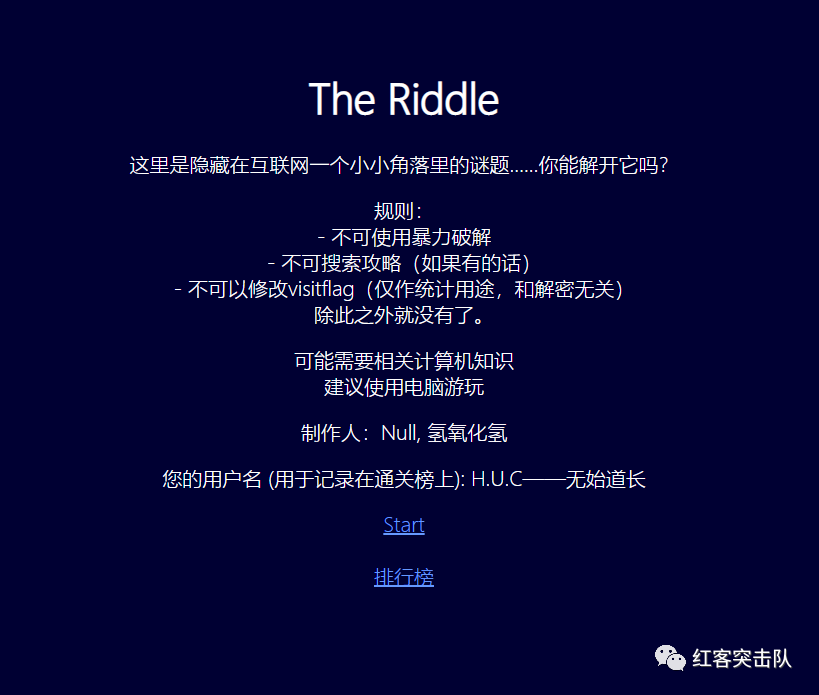

刚进去的时候,是这么一个简洁页面

直接阐述了规则,有意思!

简单的填写了自己的用户名后,就可以开始了接下来的挑战闯关了。

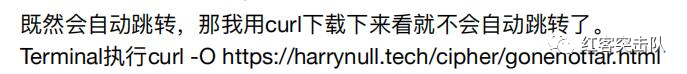

其实我刚开始想法很简单,也很偷懒,想想所有的关卡页面都在cipher这个文件夹里面,不如直接用Python爬虫把目录下面所有文件全都爬出来,不就可以直接通关了?!

可是作者也不是吃素的,我的Python爬虫没有起到丝毫作用,看来是作者在这个网站上加入了反爬措施。

有意思,我喜欢。好,既然不想让我们走捷径,那我就一关一关闯过去吧!

大家也可以自己试一下,真的不会了,再来看我的攻略,谢谢各位的捧场!

下一步就直接开始闯关了!

第一关

第一关是真没什么好说的...

诸君看看这过关率...

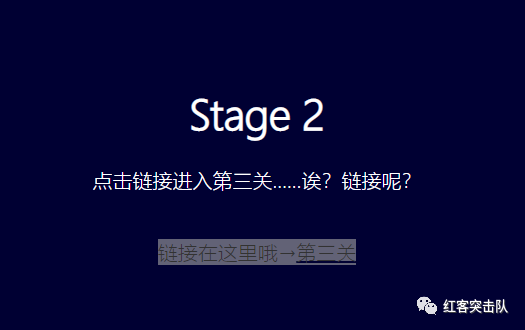

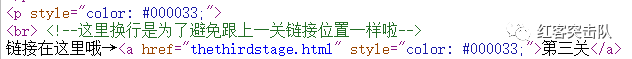

第二关

法一

法二

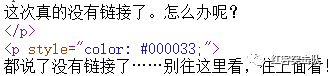

简单的代码审计

第三关

让我们看看提示

上面?是哪里呢?

我们自然而然地想到了其网址本身

第三:third

那么第四自然就是fourth啦!

给你给你

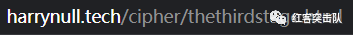

第四关

简单的代码审计

于是我们顺利地来到了第五关

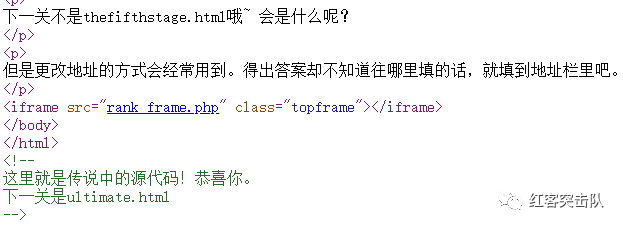

第五关

什么意思呢?

不如看看标题?

Google is your friend

于是我们来到了第六关

知道你们想要什么

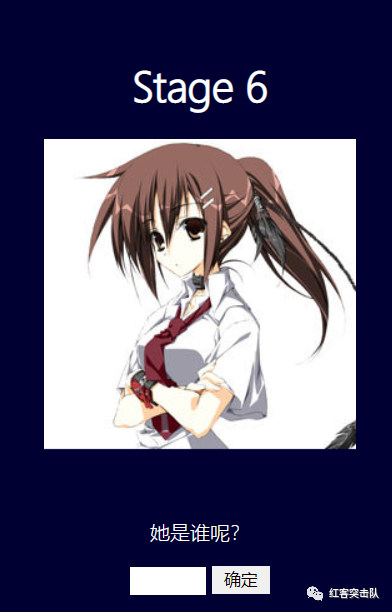

第六关

百度识图不用我多说吧,你们都懂的。

水上由岐 此处起不再提供关卡网址

此处起不再提供关卡网址

第七关

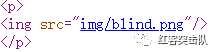

这就是第七关...是的,啥也没有... 让我们康康源代码

是的,有图

莫慌!莫慌!

现在要提到CTF中的一个低端小技巧——文件隐写

不知道文件隐写是啥?GLYF...

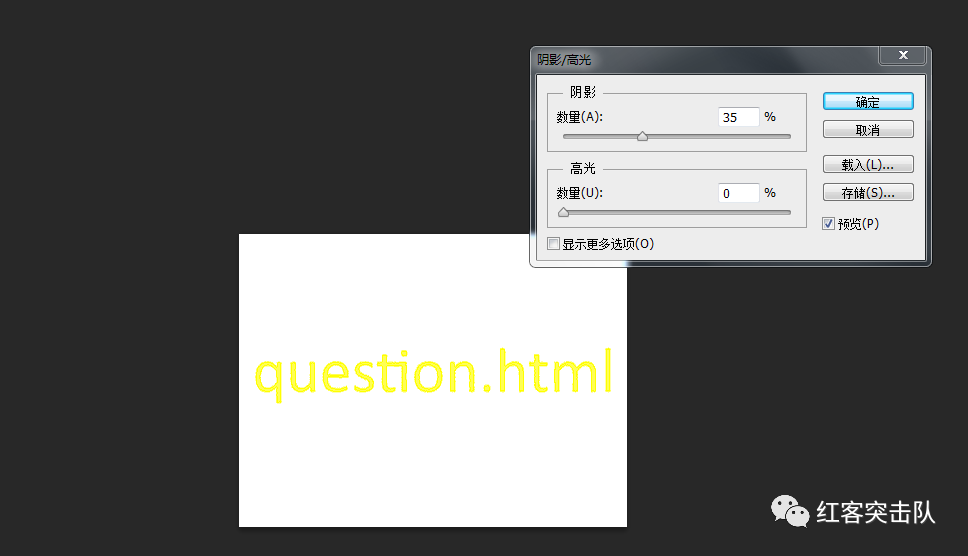

第八关

再来看看提示

那么思考思考,图片有了,那文字呢?

我们很容易想到,下载图片,转成TXT格式,用记事本打开

在一堆乱码的最下方,我们能看到...

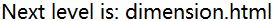

第九关

什么错误呢

代码审计...

诸位发现了吗

指向的value="0"

意味着我们提交的答案将送往第0关

正确代码value="9"

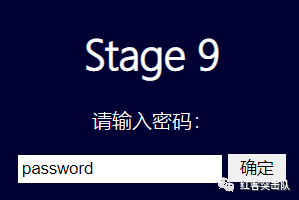

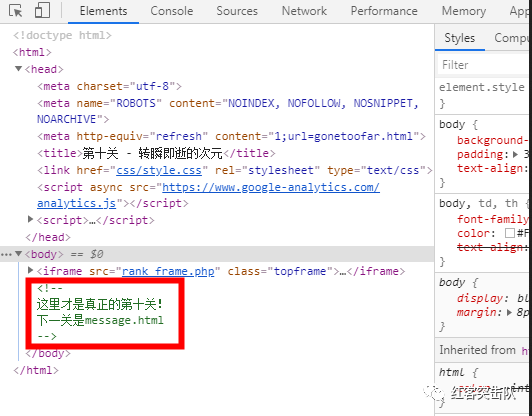

第10关

答案匿于彩蛋里

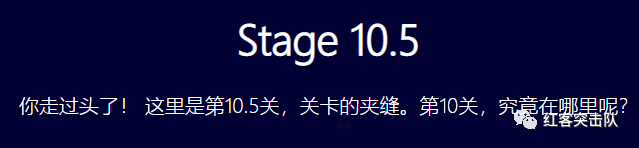

第10.5关(这该死的彩蛋)

怎么办?

282

282

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?