漏洞综述

关于Ripple20

最近以色列网络安全公司JSOF在Treck TCP/IP软件库发现了19个0day漏洞,并将这一系列漏洞命名为“Ripple20”,预计全球将有数亿台IoT设备受影响,属于典型的软件供应链威胁事件。漏洞详情

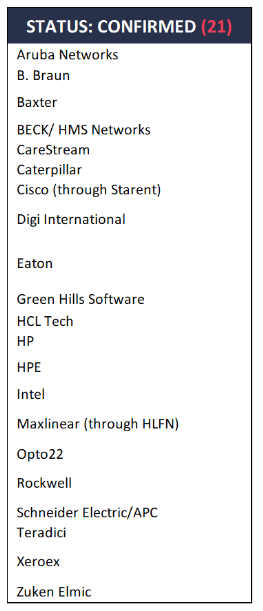

Ripple20广泛影响关键物联网设备,涉及了众多供应商,包括思科、惠普、施耐德电气、英特尔、罗克韦尔自动化、卡特彼勒、百特,以及许多其他可能在医疗、运输、工业控制方面的主要国际供应商、企业、能源、电信、零售和商业以及其他行业,目前已经确认受影响的有20多个厂商。 Ripple20涉及的19个漏洞都属于数据包处理不当引发的内存损坏问题,漏洞位于TCP/IP软件库,该软件库被IPv4、IPv6、ICMPv4、IPv6OverIPv4、TCP、UDP、ARP、DHCP、DNS等协议使用。远程攻击者通过向目标设备发送特殊构造的数据包,造成目标服务内存损坏,导致代码执行、信息泄露等风险,具体如下: CVE-2020-11896:IPv4隧道远程代码执行漏洞; CVE-2020-11897:IPv6协议远程代码执行漏洞; CVE-2020-11901:DNS协议远程代码执行攻击漏洞; CVE-2020-11898:IPv4/ICMPv4协议组件信息泄露漏洞; CVE-2020-11900:IPv4隧道组件内存释放后重利用漏洞; CVE-2020-11902:IPv6OverIPv4隧道组件越界读取漏洞; CVE-2020-11904:内存申请组件越界写入漏洞; CVE-2020-11899:IPv6组件内存越界读取漏洞; CVE-2020-11903:DHCP组件内存越界读取漏洞; CVE-2020-11905:DHCPv6组件内存越界读取漏洞; CVE-2020-11906:以太网链接层整数下溢漏洞; CVE-2020-11907:TCP组件整数下溢漏洞; CVE-2020-11909:IPv4组件整数下溢漏洞; CVE-2020-11910:ICMPv4组件内存越界读取漏洞; CVE-2020-11911:ICMPv4组件访问控制不当漏洞; CVE-2020-11912:TCP组件内存越界读取漏洞; CVE-2020-11913:IPV6组件内存越界读取漏洞; CVE-2020-11914:APR组件内存越界读取漏洞; CVE-2020-11908:DHCP组件敏感信息泄露漏洞。影响范围

受影响版本

Treck stack version <= 6.0.1.66 受影响的厂商(由JSOF公司统计):

处置方法

官方补丁

建议更新到Treck TCP/IP 6.0.1.67及以上版本,请联系供应商下载补丁。H3C涉及情况

1、H3C设备TCP/IP协议库为自主研发,不涉及Ripple20漏洞。 2、H3C漏扫设备漏洞库已更新,可以扫描到受此漏洞影响的设备。临时解决方案

1、最小化所有控制系统设备或系统的网络暴露面,并确保不能从Internet访问它们; 2、在防火墙后面部署控制系统网络和远程设备,并将其与业务网络隔离; 3、当需要远程访问时,使用安全访问方式,例如虚拟专用网络(VPN),并确认VPN更新为可用的最新版本; 4、使用内部DNS服务器执行基于HTTPS的DNS查找。 缓解措施参考链接: https://github.com/CERTCC/PoC-Exploits/blob/master/vu-257161/recommendations.md声明

本安全公告仅用来描述可能存在的安全问题,未经新华三大安全允许,不得任意修改或者增减此安全公告内容,不得以任何方式将其用于商业目的。由于传播、利用此安全公告所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,新华三大安全以及安全公告作者不为此承担任何责任。新华三大安全拥有对此安全公告的修改和解释权。如欲转载或传播此安全公告,必须保证此安全公告的完整性,包括版权声明等全部内容。

647

647

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?