声明:以下CTF题均来自网上收集,在这里主要是给新手们涨涨见识,仅供参考而已。需要题目数据包的请私信或在下方留言。

5.紧急报文(来源:实验吧)

1.关卡描述

2.解题步骤

分析:

1.分析密文:FA XX DD AG FF XG FD XG DD DG GA XF FA

密文都由ADFGX

2.百度一下,发现有个ADFGX密码

3.简介:

ADFGX密码(ADFGX Cipher)是结合了改良过的Polybius方格替代密码与单行换位密码的矩阵加密密码,使用了5个合理的密文字母:A,D,F,G,X,这些字母之所以这样选择是因为当转译成摩尔斯电码(ADFGX密码是德国军队在一战发明使用的密码)不易混淆,目的是尽可能减少转译过程的操作错误。

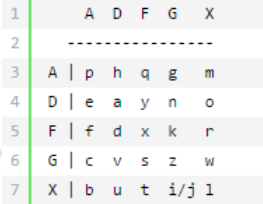

加密矩阵示例:(密文两个一组,先竖后横)

4.对上述密文进行解密:

FA XX DD AG FF XG FD XG DD DG GA XF FA

flagxidianctf

5.根据格式要求:提交flag_Xd{xidianctf},发现错误!!!

6.问题出在格式上,吐槽一下实验吧的格式说明,正确格式是:flag_Xd{hSh_ctf:}

7.提交flag_Xd{hSh_ctf:flagxidianctf}

6.ROT-13变身了(来源:实验吧)

1.关卡描述

破解下面的密文:

83 89 78 84 45 86 96 45 115 121 110 116 136 132 132 132 108 128 117 118 134 110 123 111 110 127 108 112 124 122 108 118 128 108 131 114 127 134 108 116 124 124 113 108 76 76 76 76 138 23 90 81 66 71 64 69 114 65 112 64 66 63 69 61 70 114 62 66 61 62 69 67 70 63 61 110 110 112 64 68 62 70 61 112 111 112

flag格式flag{}

2.解题步骤

分析:

rot-13作为置换暗码的一种都是数字怎么可能,所以应该想到ascii ,题目提示回旋13,我们-13就行了

python中的chr可以自动转换,我们由此跑python

或者:

FLAG IS flag{www_shiyanbar_com_is_very_good_????}

MD5:38e4c352809e150186920aac37190cbc

????表示为未知,给我们的MD5也查不出来,所以只能自己爆破了,爆破的思路大概就是:

?作为ASCII的可见字符,范围在32-126,有95种可能,四个????所以有95^4中可能,每种排列出来后再进行MD验证

由此思想来跑PYHTON

# -*- coding:utf-8 -*-

import hashlib

import md5

#author ZhouYetao

a='38e4c352809e150186920aac37190cbc'

dic='0123456789:;<=>?@ABCDEFGHIJKLMNOPQRSTUVWXYZ[\]^_`abcdefghijklmnopqrstuvwxyz{|}~'

for i1 in dic:

for i2 in dic:

for i3 in dic:

for i4 in dic:

b='flag{www_shiyanbar_com_is_very_good_'+i1+i2+i3+i4+'}'

m1 = md5.new()

m1.update(b)

if (m1.hexdigest()==a):

print m1.hexdigest()

print (b)

exit

flag{www_shiyanbar_com_is_very_good_@8Mu}

或者:

552

552

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?