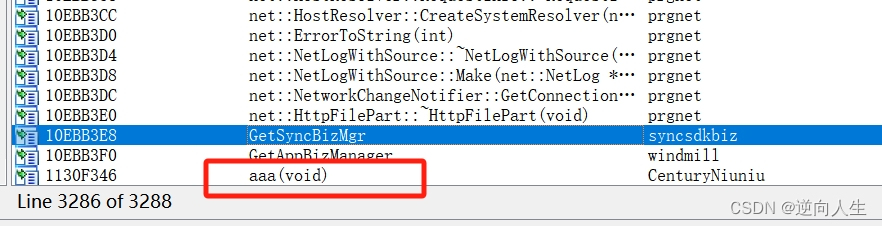

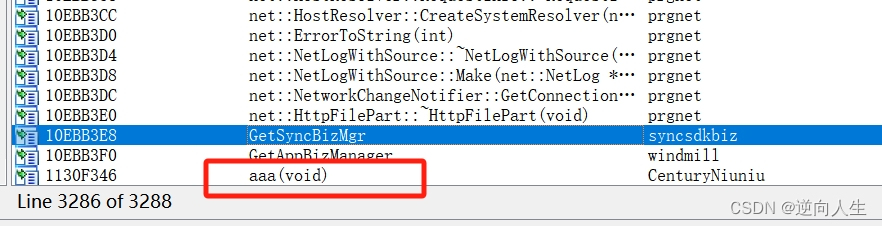

最近在逆向某宝的千牛的时候,发现无论是R3层的远程线程还是R0层的远程线程都无法将自己的DLL注入到千牛的进程中,尝试了其他几种注入方式,除了APC可以成功注入之外,还可以通过修改IAT的方式,修改目标程序的PE模块的section,让目标程序载入自己DLL的导出函数,实现注入,这里分享一种比较简单的实现方式:

- 在自己的DLL中实现一个导出函数

- 通过PE工具,将自己的导出函数加载到目标程序的任意模块(所选模块要会被进程加载才行)

- 将自己的DLL放到目标模块的同级目录

最近在逆向某宝的千牛的时候,发现无论是R3层的远程线程还是R0层的远程线程都无法将自己的DLL注入到千牛的进程中,尝试了其他几种注入方式,除了APC可以成功注入之外,还可以通过修改IAT的方式,修改目标程序的PE模块的section,让目标程序载入自己DLL的导出函数,实现注入,这里分享一种比较简单的实现方式:

1570

1570

642

642

556

556

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?