0x01 抓包分析

首先我去豌豆荚下载apk,然后adb install x.apk安装。安装完成之后打开抓包软件,我比较喜欢用Charles。drony VPN配合抓包。网络请求如下:

开始分析,我这边就不详细说怎么验证的了,加密参数就是sign,而且还是32位的,八成就是MD5加密了。

0x02 反编译分析

反编译软件我这边喜欢用jadx-gui,搜索一下sign=,如下图:

结果不多就11个,我们就一个个看,最后定位到加密在这一块,如下图:

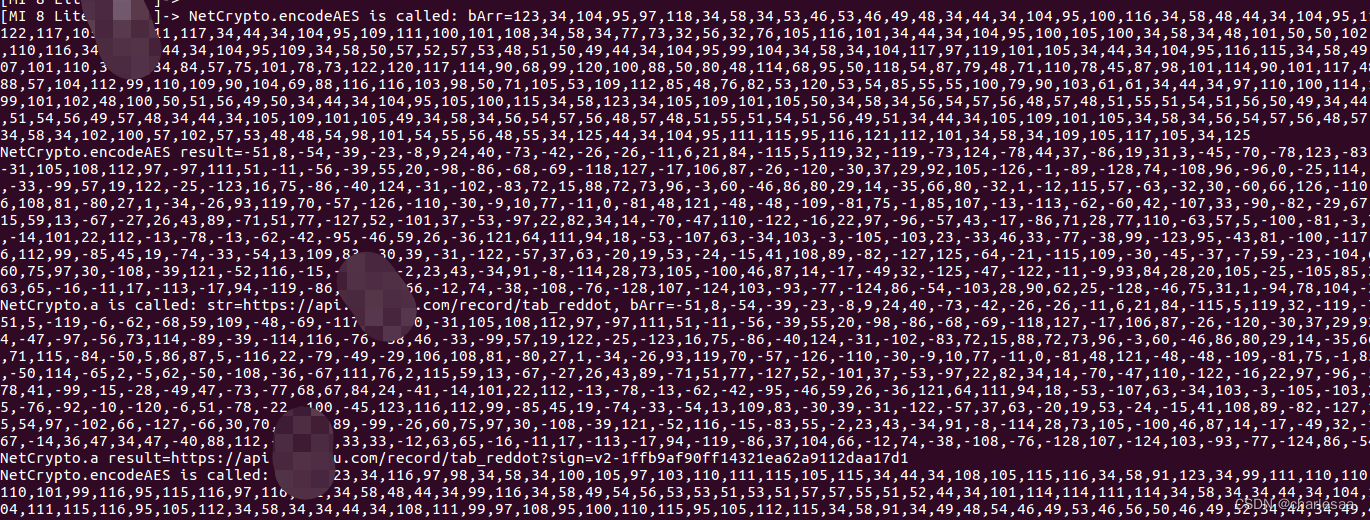

frida hook 分析sign,如下图:

此加密前还有一次aes加密,hook入参看看都是啥,然后在idea中把java字节数组转字符串,看看传的参数是什么东东。

0x03 rpc调用算法

主动调用算法的js,如下图:

flask api实现,如下如:

结果演示,如下图:

3917

3917

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?