细节

昨天在后台收到了几个漏洞报告,忍不住吐槽一下,其中一篇写了可以SSRF访问内网Jenkins,虽然SSRF漏洞确实是存在的,可是人家的Jenkins 在外网就可以访问到!!!直接输入Jenkins.XXX.COM就可以访问到!!

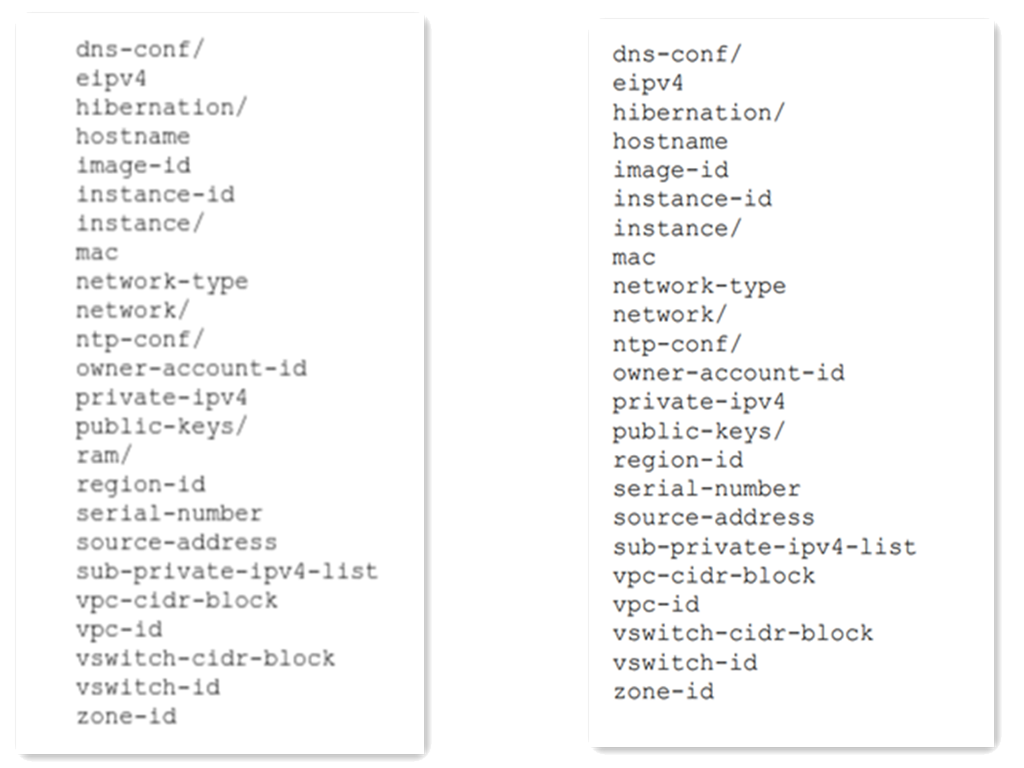

- 还有同样的服务,同样的SSRF造成的危害是不一样的,比如下边两个SSRF都可以访问阿里云元数据,但是一个服务器配置了RAM,另一个没有配RAM,那么造成影响也是不一样的。

左配置RAM 右没有配置RAM

利用

还有白帽子提SSRF,如果在云上,尽可能尝试能不能获取元数据。

阿里云:

http://100.100.100.200/latest/meta-data/

腾讯云:

http://metadata.tencentyun.com/latest/meta-data/

AWS:

http://169.254.169.254/latest/meta-data/- 如果可以获取元数据,尽量在报告里写上,这样可以评级高危或严重,也就是我之前一直在说的尽量给个利用,不然白帽子在漏洞报告里就写个SSRF 还是个外网的服务,审核人员需要花费大量时间来评估这些漏洞的严重性,必然会影响到审核的及时性,甚至有可能影响到漏洞的评级。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

6168

6168

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?