本文中带有自己一些拙见,读者若存在相关问题或者有其他想法的,欢迎在评论区交流探讨。原文:https://labs.detectify.com/2018/08/02/bypassing-exploiting-bucket-upload-policies-signed-urls/

存储桶上传策略是一种直接从客户端将数据上传到存储桶的便捷方式。通过上传策略中的规则和与某些文件访问场景相关的逻辑,我们如何越权访问到完整的存储桶对象列表,同时能够修改或删除存储桶中的现有文件。

什么是存储桶策略?

(如果你已经知道什么是桶策略和签名 URL,你可以直接跳到下面的利用章节)

存储桶策略旨在将内容直接上传到基于云的存储桶存储(如 Google Cloud Storage 或 AWS S3)的安全方式。管理者只需要创建一个定义允许和不允许的策略,然后使用密钥对策略进行签名,并将策略和签名提供给客户端,接着客户端可以直接将文件上传到存储桶,存储桶将验证上传的内容是否符合策略。如果符合,则文件将被上传。

上传策略与预签名 URL

在开始之前,我们需要明确一点,有多种方法可以访问存储桶中的对象。POST 策略 (AWS)和 POST 对象 (Google Cloud Storage) 方法只允许上传内容,使用 POST 请求到存储桶。

另一种称为预签名 URL (AWS) 或 签名 URL (Google Cloud Storage) 的方法不仅允许修改对象。根据预签名逻辑定义的 HTTP 方法,我们可以PUT、DELETE或GET对象,这些对象默认为私有。

与 POST 策略版本相比,预签名 URL 在定义内容类型、访问控制以及类似上传文件方面更为宽松。签名 URL 也更经常使用不完善的自定义逻辑来实现,如下所示:

还有更多允许某人访问上传内容的方法,一种 是类似于 POST 策略的AWS STS AssumeRoleWithWebIdentity ,不同之处在于您可以获取由预定义的 IAM 角色创建的临时安全凭证 (ASIA * )。

如何发现上传策略或签名URL?

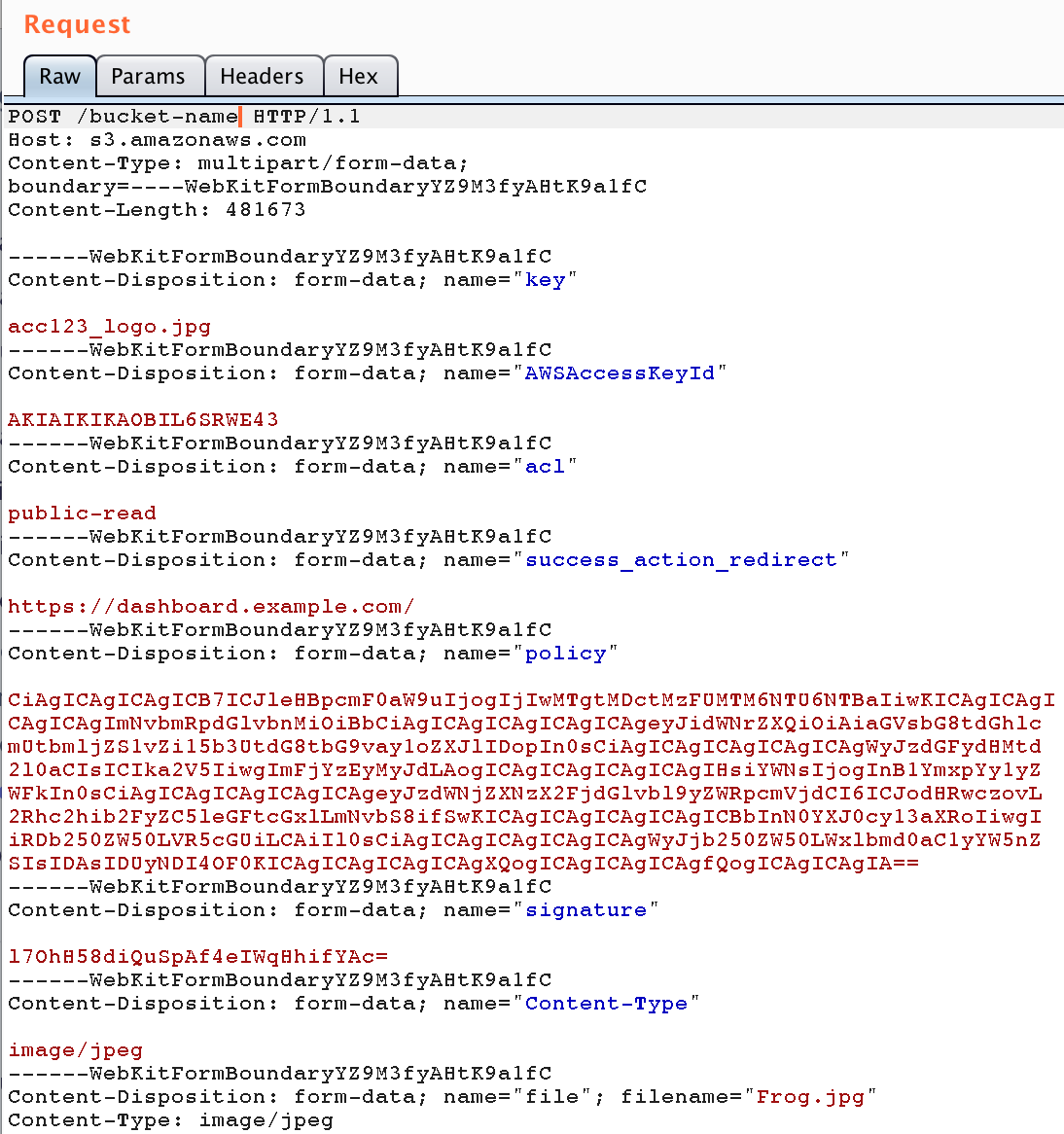

这是使用 POST 的上传的请求包截图:  由上图可发现,该策略是一个 base64 编码的 JSON,如下所示:

由上图可发现,该策略是一个 base64 编码的 JSON,如下所示:

{

"expiration": "2018-07-31T13:55:50Z",

"conditions": [

{"bucket": "bucket-name"},

["starts-with", "$key", "acc123"],

{"acl": "public-read"},

{"success_action_redirect": "https://dashboard.example.com/"},

本文中带有自己一些拙见,读者若存在相关问题或者有其他想法的,欢迎在评论区交流探讨。原文:https://labs.detectify.com/2018/08/02/bypassing-exploiting-bucket-upload-policies-signed-urls/存储桶上传策略是一种直接从客户端将数据上传到存储桶的便捷方式。通过上传策略中的规则和与某些文件访问场景相关的逻辑,我们如何越权访问到完整的存储桶对象列表,同时能够修改或删除存储桶中的现有文件。什么是存储桶策略?(如果你已经知道什么

本文中带有自己一些拙见,读者若存在相关问题或者有其他想法的,欢迎在评论区交流探讨。原文:https://labs.detectify.com/2018/08/02/bypassing-exploiting-bucket-upload-policies-signed-urls/存储桶上传策略是一种直接从客户端将数据上传到存储桶的便捷方式。通过上传策略中的规则和与某些文件访问场景相关的逻辑,我们如何越权访问到完整的存储桶对象列表,同时能够修改或删除存储桶中的现有文件。什么是存储桶策略?(如果你已经知道什么

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

903

903

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?