内外网隔离-Traffic Policy

网络拓扑

本次测试主要通过流策略(Traffic Policy)实现内外网隔离,内网之间可以互通,外网之间也可以互通,但内网与外网无法互通,并且在内外网共用一个核心的状态下实现。

在该网络拓扑中有2个内网用户网段(vlan50,vlan51),两个外网用户网段(vlan150,vlan151),一个内网服务器网段(vlan80),一个外网服务器网段(vlan180)。

内外网隔离-traffic policy.zip

Traffic Policy

流策略(Traffic Policy)用于QoS复杂流分类,实现丰富的QoS策略。

Traffic Policy分为三部分:

- 流分类(Classifier)模板:定义流量类型。一个Classifier可以配置一条或多条if-match语句,if-match语句中可以引用ACL规则。不同的Classifier模板可以应用相同的ACL规则。一个ACL规则可以配置一个或多个Rule语句。

- 流动作(Behavior)模板:指,用于定义针对该类流量可实施的流动作。一个Behavior可以定义一个或多个动作。

- 流策略(Traffic Policy)模板:将流分类Classifier和流动作Behavior关联,成为一个Classifier & Behavior对。当Traffic Policy模板设置完毕之后,需要将Traffic Policy模板应用到接口上才能使策略生效。

全网互联

- 配置IP地址

配置核心交换机的网关地址

# 修改名称

[Huawei]sysname Core

# 创建VLAN

[Core]vlan batch 50 51 80 150 151 180

# 配置所有网关IP地址

[Core]interface Vlanif 50

[Core-Vlanif50]ip address 192.168.50.254 24

[Core-Vlanif50]quit

[Core]interface Vlanif 51

[Core-Vlanif51]ip address 192.168.51.254 24

[Core-Vlanif51]quit

[Core]interface Vlanif 150

[Core-Vlanif150]ip address 192.168.150.254 24

[Core-Vlanif150]quit

[Core]interface Vlanif 151

[Core-Vlanif151]ip address 192.168.151.254 24

[Core-Vlanif151]quit

[Core]interface Vlanif 80

[Core-Vlanif80]ip address 192.168.80.254 24

[Core-Vlanif80]quit

[Core]interface Vlanif 180

[Core-Vlanif180]ip address 192.168.180.254 24

[Core-Vlanif180]quit

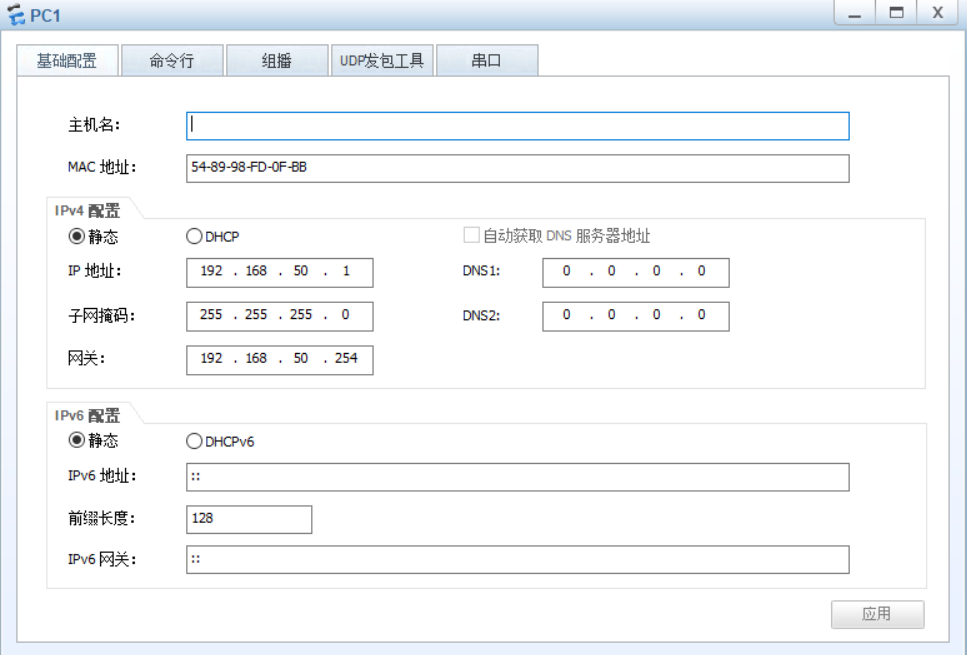

配置PC1的IP地址,PC2、PC3、PC4、Server1、Server2的配置略。

- 配置接口模式及

配置核心交换机的级联口为Trunk,并允许所有VLAN通过,也可以只允许部分VLAN通过。

# 模拟器下接口只能一个一个改

[Core]interface GigabitEthernet 0/0/1

[Core-GigabitEthernet0/0/1]port link-type trunk

[Core-GigabitEthernet0/0/1]port trunk allow-pass all

[Core-GigabitEthernet0/0/1]quit

[Core]interface GigabitEthernet 0/0/2

[Core-GigabitEthernet0/0/2]port link-type trunk

[Core-GigabitEthernet0/0/2]port trunk allow-pass all

[Core-GigabitEthernet0/0/2]quit

[Core]interface GigabitEthernet 0/0/3

[Core-GigabitEthernet0/0/3]port link-type trunk

[Core-GigabitEthernet0/0/3]port trunk allow-pass all

[Core-GigabitEthernet0/0/3]quit

[Core]interface GigabitEthernet 0/0/4

[Core-GigabitEthernet0/0/4]port link-type trunk

[Core-GigabitEthernet0/0/4]port trunk allow-pass all

[Core-GigabitEthernet0/0/4]quit

# 真机环境下可以多个接口同时改

[Core]interface range GigabitEthernet 0/0/1 to GigabitEthernet 0/0/4

[Core-range]port link-type trunk

[Core-range]port trunk allow-pass all

配置接入层交换机与PC互联的接口为Access接口,并配置默认VLAN;与核心交换机互联的接口为Trunk口,并允许所有VLAN通过,也可以只允许部分VLAN通过。

SW1的配置如下,SW2、SW3、SW4的配置略。

# 修改名称

[Huawei]sysname SW1

# 配置接口模式及VLAN

[SW1]interface Ethernet 0/0/2

[SW1-Ethernet0/0/2]port link-type access

[SW1-Ethernet0/0/2]port default vlan 50

[SW1-Ethernet0/0/2]quit

[SW1]interface Ethernet 0/0/3

[SW1-Ethernet0/0/3]port link-type access

[SW1-Ethernet0/0/3]port default vlan 150

[SW1-Ethernet0/0/3]quit

[SW1]interface GigabitEthernet 0/0/1

[SW1-GigabitEthernet0/0/1]port link-type trunk

[SW1-GigabitEthernet0/0/1]port trunk allow-pass vlan all

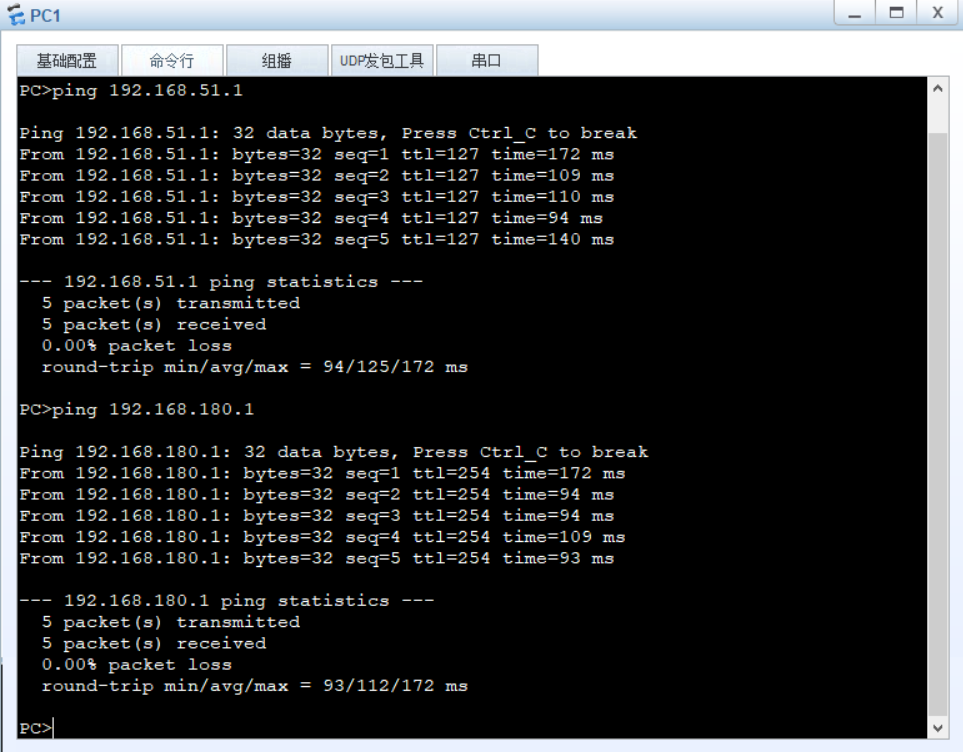

此时已经全网互通,可以在每台PC上ping一下,测试网络的连通性,若出现故障,需检查前面的配置是否有错误或者是否漏掉配置。

PC1的测试如下,PC2、PC3、PC4、Server1、Server2的测试略。

创建ACL

# 需要来回都写一条拒绝的rule,同时rule的id写法可能也会和很多人的习惯有点不一样

# 创建内外网用户隔离的ACL3000,命名为inn_out

[Core]acl name inn_out 3000

[Core-acl-adv-inn_out]rule 1 deny ip source 192.168.50.0 0.0.0.255 destination 192.168.150.0 0.0.0.255

[Core-acl-adv-inn_out]rule 2 deny ip source 192.168.150.0 0.0.0.255 destination 192.168.50.0 0.0.0.255

[Core-acl-adv-inn_out]rule 11 deny ip source 192.168.51.0 0.0.0.255 destination 192.168.150.0 0.0.0.255

[Core-acl-adv-inn_out]rule 12 deny ip source 192.168.150.0 0.0.0.255 destination 192.168.51.0 0.0.0.255

[Core-acl-adv-inn_out]rule 21 deny ip source 192.168.50.0 0.0.0.255 destination 192.168.151.0 0.0.0.255

[Core-acl-adv-inn_out]rule 22 deny ip source 192.168.151.0 0.0.0.255 destination 192.168.50.0 0.0.0.255

[Core-acl-adv-inn_out]rule 31 deny ip source 192.168.51.0 0.0.0.255 destination 192.168.151.0 0.0.0.255

[Core-acl-adv-inn_out]rule 32 deny ip source 192.168.151.0 0.0.0.255 destination 192.168.51.0 0.0.0.255

# 创建内网服务器隔离的ACL3001,命名为inn_server

[Core]acl name inn_server 3001

[Core-acl-adv-inn_server]rule 5 deny ip source 192.168.150.0 0.0.0.255 destination 192.168.80.0 0.0.0.255

[Core-acl-adv-inn_server]rule 10 deny ip source 192.168.151.0 0.0.0.255 destination 192.168.80.0 0.0.0.255

# 创建外网服务器隔离的ACL3002,命名为out_server

[Core]acl name out_server 3002

[Core-acl-adv-out_server]rule 5 deny ip source 192.168.50.0 0.0.0.255 destination 192.168.180.0 0.0.0.255

[Core-acl-adv-out_server]rule 10 deny ip source 192.168.51.0 0.0.0.255 destination 192.168.180.0 0.0.0.255

配置流策略

- 创建流分类

# 创建内外网用户流分类(Classifier)inn_out,并匹配acl inn_out

[Core]traffic classifier inn_out operator or

[Core-classifier-inn_out]if-match acl 3000 # 或if-match acl inn_out 相同效果

# 创建内网服务器流分类(Classifier)inn_server,并匹配acl inn_server

[Core]traffic classifier inn_server operator or

[Core-classifier-inn_server]if-match acl 3001 # 或if-match acl inn_server 相同效果

# 创建内网服务器流分类(Classifier)out_server,并匹配acl out_server

[Core]traffic classifier out_server operator or

[Core-classifier-out_server]if-match acl 3002 # 或if-match acl out_server 相同效果

- 创建流动作

# 本实验都通过拒绝流量来实现内外网隔离,所以只创建一个流动作即可,也可以定义多个流动作

[Core]traffic behavior deny

[Core-behavior-deny]deny

当Rule中的动作为Deny时,如果behavior是镜像或采样,即使对于丢弃的报文,也会执行behavior。

ACL中可以指定permit或deny规则,它与ACL所在Classifier所对应的Behavior中的动作的关系是:

ACL为deny,则不关心Behavior,报文最终动作是deny;

ACL为permit,则执行Behavior,报文最终动作是Behavior。

- 创建流策略

# 创建流策略deny

[Core]traffic policy deny

# 将流分类inn_out与流动作deny匹配

[Core-trafficpolicy-deny]classifier inn_out behavior deny

# 将流分类inn_server与流动作deny匹配

[Core-trafficpolicy-deny]classifier inn_server behavior deny

# 将流分类out_server与流动作deny匹配

[Core-trafficpolicy-deny]classifier out_server behavior deny

- 接口下应用流策略

[Core]interface GigabitEthernet 0/0/1

[Core-GigabitEthernet0/0/1]traffic-policy deny inbound

[Core-GigabitEthernet0/0/1]quit

[Core]interface GigabitEthernet 0/0/2

[Core-GigabitEthernet0/0/2]traffic-policy deny inbound

[Core-GigabitEthernet0/0/2]quit

[Core]interface GigabitEthernet 0/0/3

[Core-GigabitEthernet0/0/3]traffic-policy deny inbound

[Core-GigabitEthernet0/0/3]quit

[Core]interface GigabitEthernet 0/0/4

[Core-GigabitEthernet0/0/4]traffic-policy deny inbound

[Core-GigabitEthernet0/0/4]quit

- 测试效果

此时内网之间可以互通,外网之间也可以互通,内网与外网无法互通。

PC1的测试如下,P2、PC3、PC4、Server1、Server2的配置略。

2748

2748

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?